BTC/HKD+0.61%

BTC/HKD+0.61% ETH/HKD+1.19%

ETH/HKD+1.19% LTC/HKD+1.32%

LTC/HKD+1.32% ADA/HKD+2.76%

ADA/HKD+2.76% SOL/HKD+1.86%

SOL/HKD+1.86% XRP/HKD+2.04%

XRP/HKD+2.04%近期區塊鏈領域黑客攻擊事件頻發,其中有一個很讓Cocoa感興趣的就是Wintermute錢包因靚號地址的問題損失約1.6億美元,具體說來話長,可以參見慢霧的這篇分析。

0.背景簡介

關于什么是靚號地址這里簡單解釋一下,以太坊錢包的地址是一個由0x開頭40個隨機字符的16進制字符串,比如V神的錢包地址就是0xAb5801a7D398351b8bE11C439e05C5B3259aeC9B,很難記憶,也沒有個性特色。

因此有人就別出心裁,通過暴力枚舉的方式,試圖找到好看的靚號地址,比如0x888888開頭,或者為了節約合約部署的費用,使用0x00000開頭的地址。

Profanity就是這樣一個靚號地址生成工具。Profanity的特點就是使用了GPU,所以比其他工具更快地找到靚號地址。

數據:近一周共識層合約地址余額新增83,856枚ETH:8月17日消息,據Tokenview鏈上數據監測,當前共識層(原ETH2)合約地址余額達到13,325,797枚ETH,近一周新增83,856枚ETH。[2022/8/17 12:30:22]

總之,原項目因為存在漏洞,目前倉庫已關閉,而且也不推薦使用,但發現漏洞的1inch幫人幫到底、送佛送上天,提供了船新版本的無漏洞Profanity2,繼續滿足大家的虛榮心。

但個人感覺1inch安全功夫了得,文檔水平太爛,Cocoa貴為期末考試滿分的密碼學小王子,都看了5分鐘才理解到底怎么用。廢話少說,以下就是使用教程。

1.編譯代碼

考慮到私鑰的安全性,這類項目建議從官方源碼編譯使用,不過Profanity2有個創新改進,下面會提。

基于云的加密礦工正利用GitHub Actions和Azure虛擬機非法挖礦:7月16日消息,GitHub Actions和Azure虛擬機(VM)正被用于基于云的加密貨幣挖礦,表明惡意行為者持續試圖以非法目的攻擊云資源。

Trend Micro研究人員Magno Logan在上周的一份報告中表示:“攻擊者可以通過惡意下載和安裝自己的加密貨幣礦機來濫用GitHub提供的runners或服務器,以運行組織的pipeline和自動化,從而輕松獲利。”

Trend Micro表示,他們發現了不少于1000個資料庫和550多個代碼樣本使用GitHub提供的runners并利用該平臺來進行加密貨幣挖礦。該代碼托管服務已經被通知了這個問題。(OODALoop)[2022/7/16 2:17:01]

1inch這次提供的是Linux下編譯的代碼,在Windows下編譯需要改一個地方,主要是把Dispatcher.cpp中的以下代碼修改掉。

外媒:Babel Finance擬聘請美國投行Houlihan Lokey,或將進行重組:7月1日消息,Babel Finance正在聘請美國投資銀行公司Houlihan Lokey,其全球最大的財務咨詢和債務問題顧問之一。知情人士表示,Babel正在考慮重組,正在簽署一份業務約定書。Babel Finance和Houlihan Lokey均未回應置評請求。

據悉,Houlihan Lokey此前案例包括雷曼和安然。(CoinDesk)[2022/7/2 1:45:35]

#include<arpa/inet.h>改成#include<Winsock2.h>

另外還涉及到OpenCL的SDK以及編譯環境搭建的問題,總之這里就假設你已經拿到了可執行程序。

歐洲央行行長的加息計劃讓希望歐洲央行動作更快的部分人士感到不快:5月23日,據市場消息,歐洲央行行長拉加德的加息計劃讓希望歐洲央行動作更快的部分人士感到不快。 (金十)[2022/5/23 3:36:24]

2.本地生成密鑰對

Profanity2的一大改進就是將原來直接生成私鑰、再計算公鑰的步驟,改成:

先生成密鑰對然后把公鑰A放到程序去跑,生成私鑰B最后把私鑰A和私鑰B數學相加,得到私鑰C這個私鑰C對應的公鑰C就是你想要的的靚號了。

其中的數學原理Cocoa還沒深入研究,大致猜測就是先用一個安全可靠的工具生成密鑰對,再通過程序暴力試出一個偏差量,使私鑰加上這個偏差量可以導出靚號公鑰。

這樣的一個好處就是Profanity2可以交由第三方或者云端來運行,因為最終的私鑰C,是由私鑰A和私鑰B相加得到的。

因此首先要生成私鑰A和公鑰A,官方提供了命令,在Linux下直接執行即可:

$opensslecparam-genkey-namesecp256k1-text-noout-outformDER|xxd-p-c1000|sed's/41534e31204f49443a20736563703235366b310a30740201010420/PrivateKey:/'|sed's/a00706052b8104000aa144034200/'$'nPublicKey:/'

上述命令執行完成后,屏幕上便會顯示出PrivateKey和PublicKey,分別就是私鑰A和公鑰A,請注意私鑰A一定要保管好。

3.使用公鑰A去跑出私鑰B

將上面步驟得到的PublicKey去掉開頭的04也就是公鑰A,放到Profanity2中去跑,命令如下:

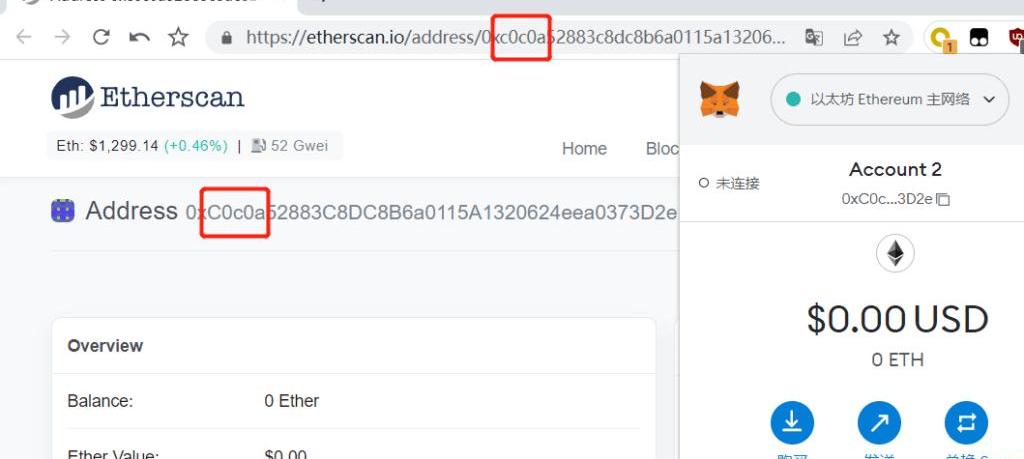

profanity2--matchingc0c0aXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXX-z公鑰A

稍等一會就會跑出來一個私鑰B,過程和原版Profanity類似。

4.最終計算得到靚號地址對應的私鑰C

拿到私鑰B后,我們只要加上私鑰A,即可得出最終靚號地址對應的私鑰C了。

官方給了兩個命令,分別是shell的和python的,因為我的kali好像沒有bc,所以用了python的那個。其中私鑰A記得前面加上0x。

(echo'ibase=16;obase=10'&&(echo'(PRIVATE_KEY_A+PRIVATE_KEY_B)%FFFFFFFFFFFFFFFFFFFFFFFFFFFFFFFFFFFFFFFFFFFFFFFFFFFFFFFEFFFFFC2F'|tr''''))|bc

$python3

hex((PRIVATE_KEY_A+PRIVATE_KEY_B)%0xFFFFFFFFFFFFFFFFFFFFFFFFFFFFFFFFFFFFFFFFFFFFFFFFFFFFFFFEFFFFFC2F)

最后就得到一個0x開頭的私鑰C,導入metamask等錢包就可以看到我們的靚號地址啦。

附贈章節:漏洞原理簡介

以太坊的私鑰是32字節的,但是原版Profanity在生成這個256位的私鑰時,僅采用了4字節的隨機數作為偽隨機數生成器的seed。

這是小弟第一篇區塊鏈安全文章,歡迎各位大佬批評指教。我的twitter:@featherye

主持人:加密貨幣經歷了有趣的一年,充滿動蕩。對投資者也許來說是一個好時機。展望明年,監管可能會是一個關注點,也有很多關于投資組合公司和代幣的新聞.

1900/1/1 0:00:00熊市漫漫,熱點分散。在缺乏明確投資機會的當下,本著“寧可錯付gas,不能放過大毛”的原則,我將視線與精力投向了優質項目交互,說不定還能提前發現下一價值標的,是吧.

1900/1/1 0:00:0010月24日晚,觀火瑯琊榜第五季第十二期播出,閣主史興國先生在本期的訪談嘉賓是谷燕西。兩位大咖深度解析了新公鏈Aptos上線風波與Web3應用底層邏輯,以及香港競爭國際虛擬資產交易中心等熱點話題.

1900/1/1 0:00:00北京時間10月18日,備受市場期待的Aptos正式上線主網Autumn。作為「Meta」系選手,Aptos誕生之初就吸引加密社區及VC關注,獲得a16z、FTXVentures等頂級機構支持.

1900/1/1 0:00:00NFT屆OG、推特大VCobie,最近將NFT稱為“圖片山寨幣”,引發了一些爭議——那事實是這樣嗎?如果是這樣,這對NFT來說真的是一件壞事嗎?如果沒有.

1900/1/1 0:00:0010月18日,公鏈Aptos宣布已正式上線主網“AptosAutumn”,消息一經公布,Coinbase、幣安、FTX以及OKX等多家主流交易所便紛紛宣布上線其代幣.

1900/1/1 0:00:00