BTC/HKD+0.99%

BTC/HKD+0.99% ETH/HKD+1.27%

ETH/HKD+1.27% LTC/HKD+0.61%

LTC/HKD+0.61% ADA/HKD+2.41%

ADA/HKD+2.41% SOL/HKD+4.45%

SOL/HKD+4.45% XRP/HKD+1.51%

XRP/HKD+1.51%事件背景:

DeFi借貸協議Lendf.Me今日遭受攻擊,開發團隊已在?Lendf.Me用戶界面用紅字提醒,呼吁用戶目前不要向合約存款,此事發生,瞬間引起了外界對于區塊鏈和數字貨幣安全的激烈討論。

Lendf.Me于去年?9月推出后因其鎖倉資產價值成為?DeFiPulse七大DeFi市場之一,今日攻擊者利用重入漏洞覆蓋自己的資金余額并使得可提現的資金量不斷翻倍,最終將Lendf.Me盜取一空。

黑客攻擊事件復盤:

據成都鏈安反洗錢合規和調查取證系統追蹤統計,目前?Lendf.Me?損失已超2500萬美元,完整攻擊過程復盤如下:

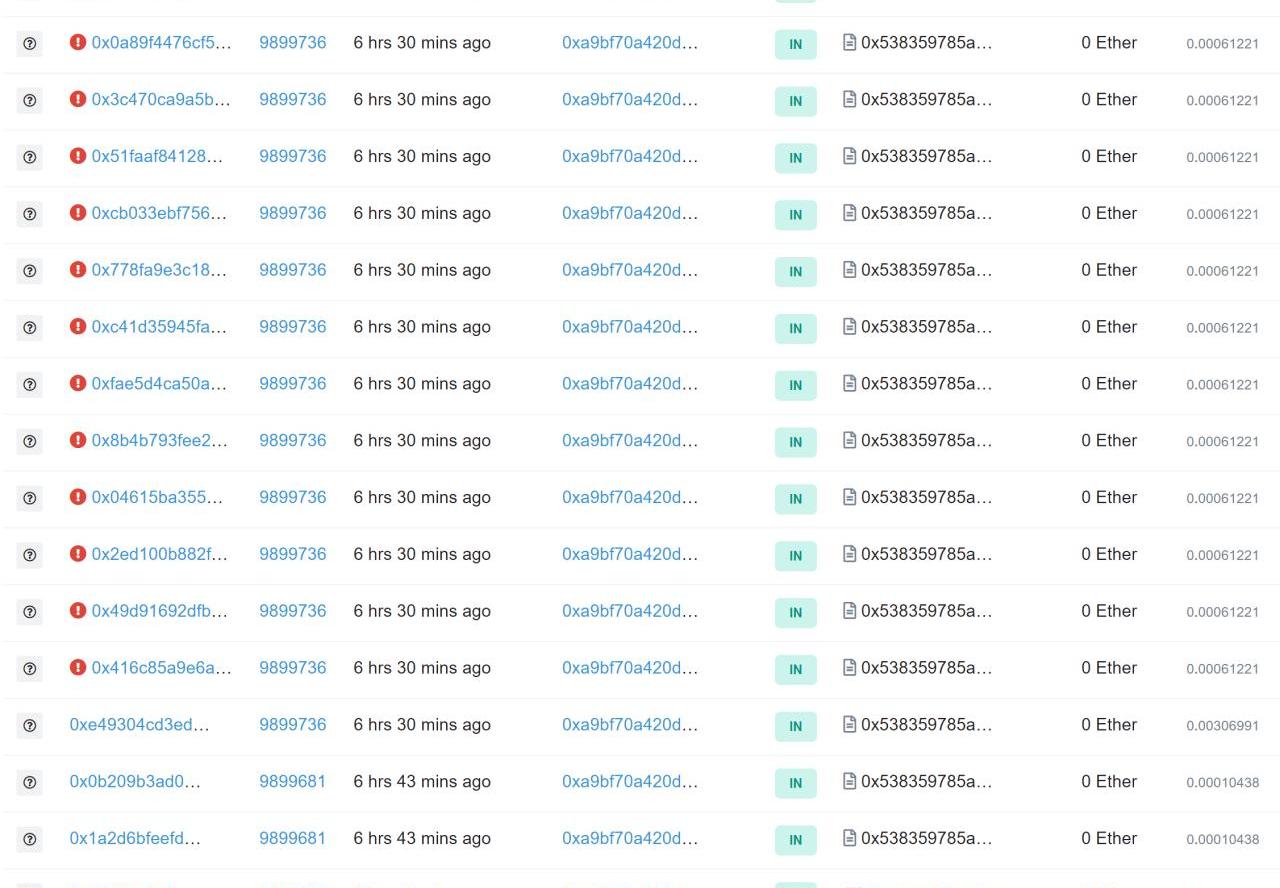

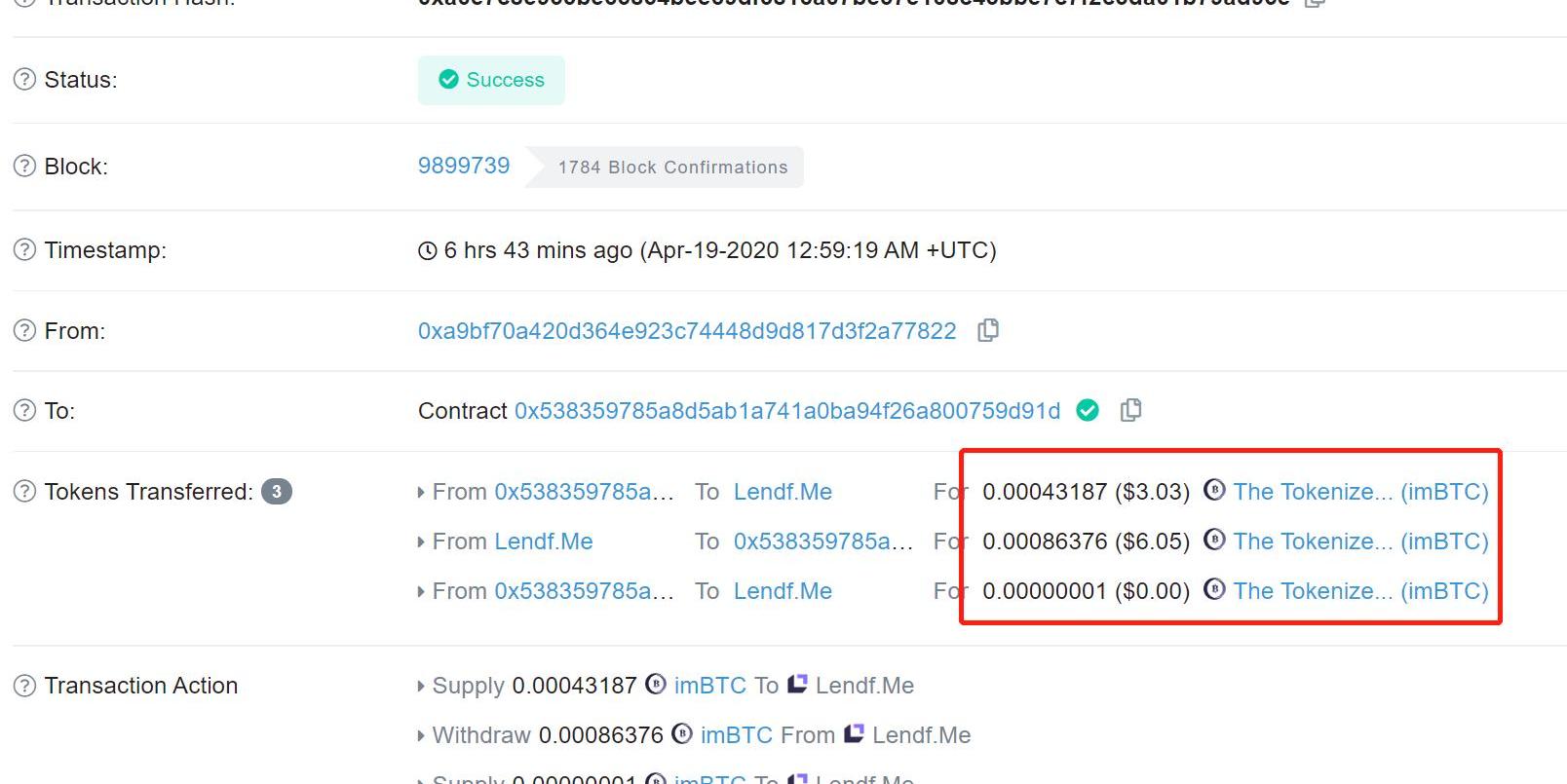

此次攻擊者地址為:0xA9BF70A420d364e923C74448D9D817d3F2A77822;攻擊合約為:0x538359785a8D5AB1A741A0bA94f26a800759D91D,攻擊者首先進行了多次攻擊測試:

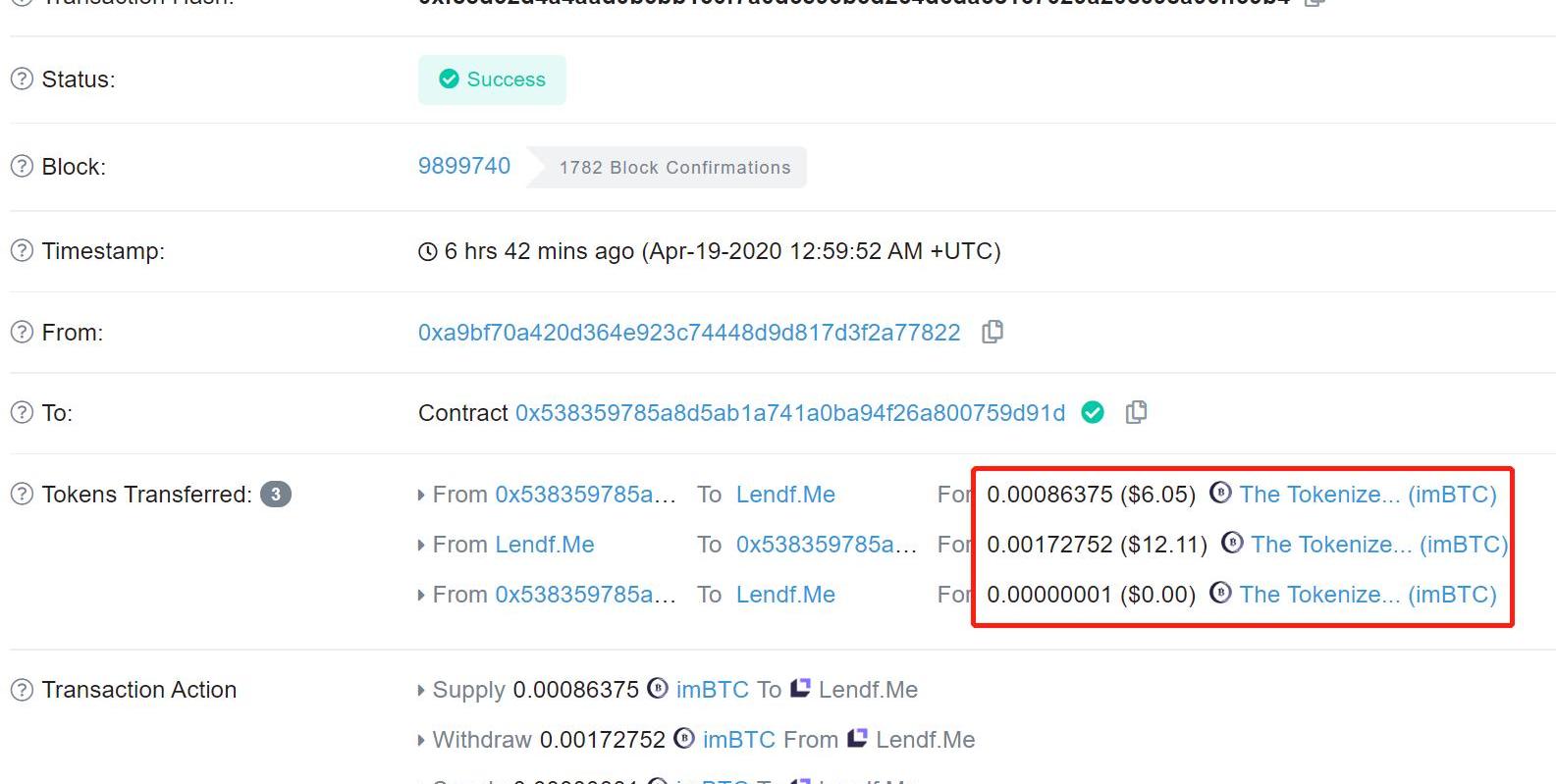

在合約部署完成后的第三筆交易(0xe49304cd3ed)中,攻擊者進行了首次攻擊嘗試:

成都鏈安:fomo-dao項目遭受攻擊,攻擊者獲利11萬美元,目前已轉至Tornado.cash:金色財經消息,據成都鏈安“鏈必應-區塊鏈安全態勢感知平臺”安全輿情監控數據顯示,fomo-dao項目遭受攻擊。攻擊者地址:

0xbb8bd674e4b2ea3ab7f068803f68f6c911b78c0a

攻擊交易bsc:0xbbccd687a00bef0c305b8ebb1db4c40460894f75cdaebd306a2f62e0c86b7ba5

攻擊合約:0xe62b2dfc54972354fac2511d8103c23883c746c4

目前攻擊者獲利11萬美元,已經轉至Tornado.cash[2022/6/4 4:01:44]

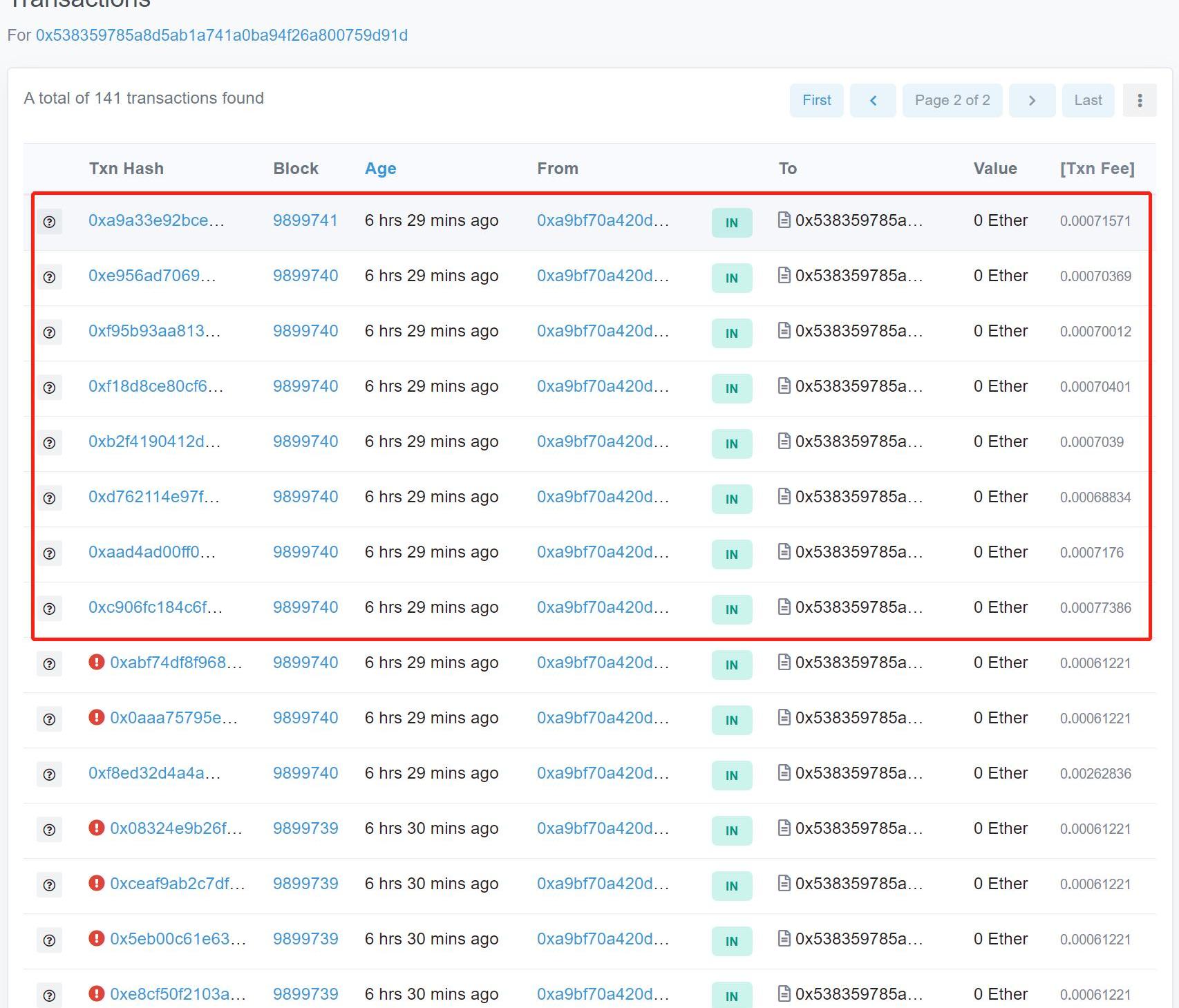

整個攻擊事件開始階段,攻擊者的初始交易發送腳本存在問題,導致只有區塊中的第一次攻擊才能攻擊成功,后面的交易全部拋出異常。

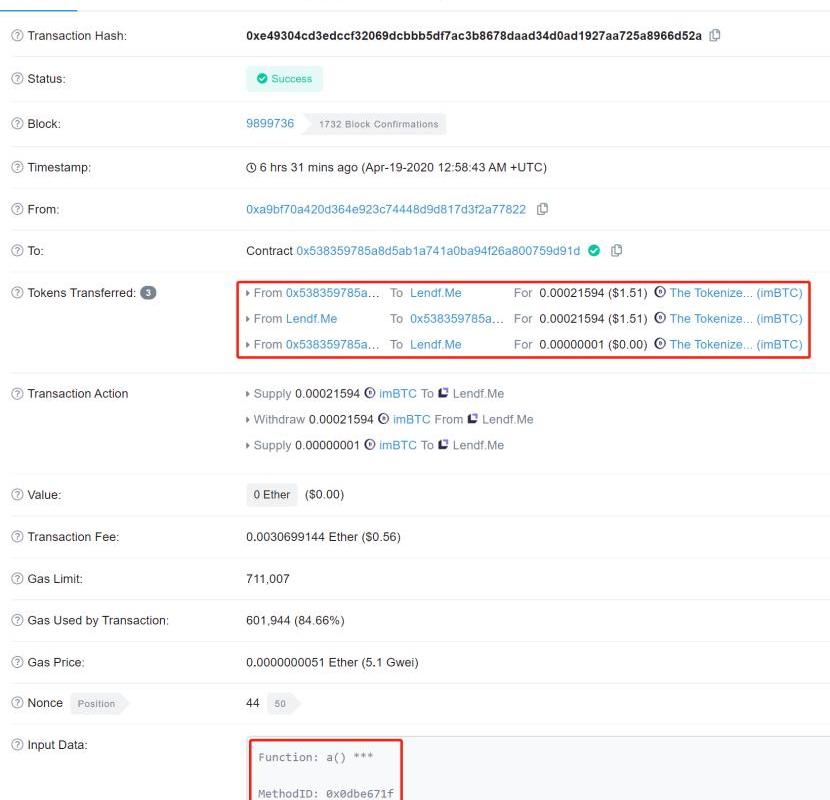

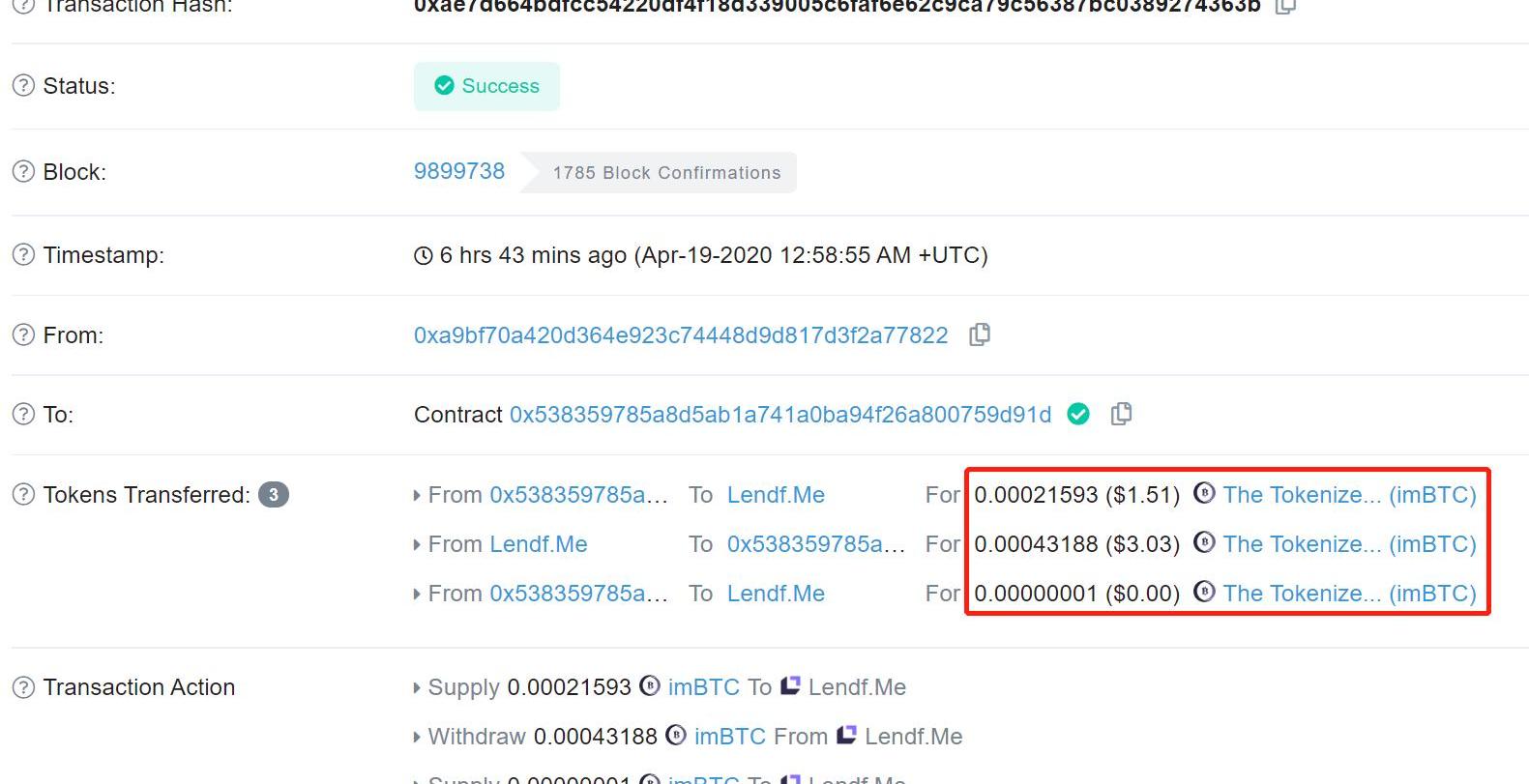

后面攻擊者對攻擊腳本做出了改動,一個區塊只發送一筆攻擊交易。首先分析這三筆成功的交易,可以看到攻擊者的資金基本上呈現一個倍增的關系,攻擊已經開始獲利:

成都鏈安:WienerDogeToken遭遇閃電貸攻擊事件分析:據成都鏈安“鏈必應-區塊鏈安全態勢感知平臺”安全輿情監控數據顯示,WienerDogeToken遭受閃電貸攻擊。成都鏈安安全團隊對此事件進行了簡要分析,分析結果如下:攻擊者通過閃電貸借貸了2900個BNB,從WDOGE和BNB的交易對交換了5,974,259,851,654個WDOGE代幣,然后將4,979,446,261,701個代幣重新轉入了交易對。這時攻擊者再調用skim函數,將交易對中多余的WDOGE代幣重新提取出來,由于代幣的通縮性質,在交易對向攻擊地址轉賬的過程中同時burn掉了199,177,850,468個代幣。這時交易對的k值已經被破壞,攻擊者利用剩下WDOGE代幣將交易對內的2,978個BNB成功swap出來,并且將獲利的78個BNB轉到了獲利地址。

這次攻擊事件中,攻擊者利用了代幣的通縮性質,讓交易對在skim的過程中burn掉了一部分交易對代幣,破壞了k值的計算。成都鏈安安全團隊建議項目上線前最好進行安全審計,通縮代幣在與交易對的交互時盡量將交易對加入手續費例外。[2022/4/26 5:11:33]

https://etherscan.io/tx/0xae7d664bdfcc54220df4f18d339005c6faf6e62c9ca79c56387bc0389274363b

成都鏈安:8ight Finance項目疑似私鑰泄露,資金總損失接近100萬美元:據成都鏈安鏈必應-區塊鏈安全態勢感知平臺輿情監測顯示,8ight Finance項目方疑似私鑰泄露導致被攻擊,資金已從tornado轉移出去,資金總損失:868587 DAI,123621 1USDT,10843 EIGHT,80 ONE.[2021/12/8 12:58:37]

https://etherscan.io/tx/0xa0e7c8e933be65854bee69df3816a07be37e108c43bbe7c7f2c3da01b79ad95e

https://etherscan.io/tx/0xf8ed32d4a4aad0b5bb150f7a0d6e95b5d264d6da6c167029a20c098a90ff39b4

到此時,攻擊者已經完成對攻擊過程的確認,之后的連續多個交易則是攻擊者注冊了多個代幣地址用于代幣兌換:

動態 | 成都鏈安再獲聯想創投、復星高科領投多輪數千萬元融資:區塊鏈安全公司成都鏈安科技有限公司繼2018年5月分布式資本種子輪投資,2018年11月界石資本、盤古創富天使輪投資后,近期連獲多輪融資,共計數千萬人民幣,由聯想創投、復星高科領投,成創投、任子行戰略投資,分布式資本、界石資本、盤古創富等老股東均跟投。

此次融資將用于持續深化區塊鏈全生態安全布局、研發“一站式”區塊鏈安全服務平臺、開展自主可控的區塊鏈安全技術研究、提升用戶全新體驗及全球化市場的拓展,助力成都鏈安成為全球區塊鏈安全領域的行業標桿。在當前區塊鏈新時代風口下,一方面成都鏈安將利用“一站式”區塊鏈安全平臺和服務,協助相關企業做好安全防護工作,提升安全防護能力,減少安全損失;另一方面將繼續大力協助政府監管機構做好調查取證等工作,以切實加強安全監管;同時多為行業發展發出正能量的聲音,帶頭建立起有序的行業規范,并促進安全標準建設。[2020/1/16]

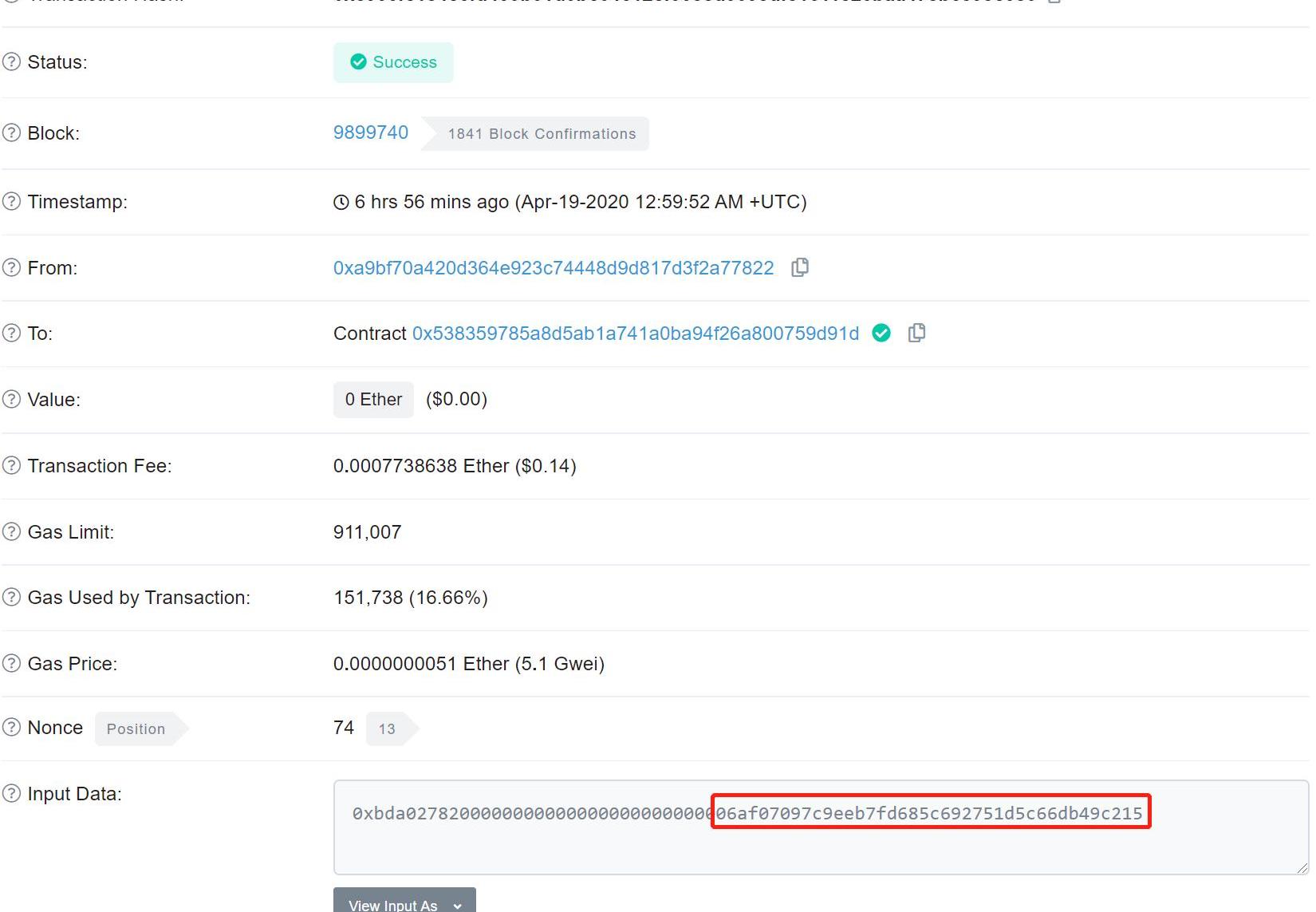

https://etherscan.io/tx/0xc906fc184c6fd453b01d3bc04612cf90e8d339edfe1611e25baa47eb6e9ec080

以0xc906fc184c6f交易為例,0x06af07097c9eeb7fd685c692751d5c66db49c215是代幣CHAI的合約地址,區塊高度9899740~9899741基本上全部在注冊代幣。

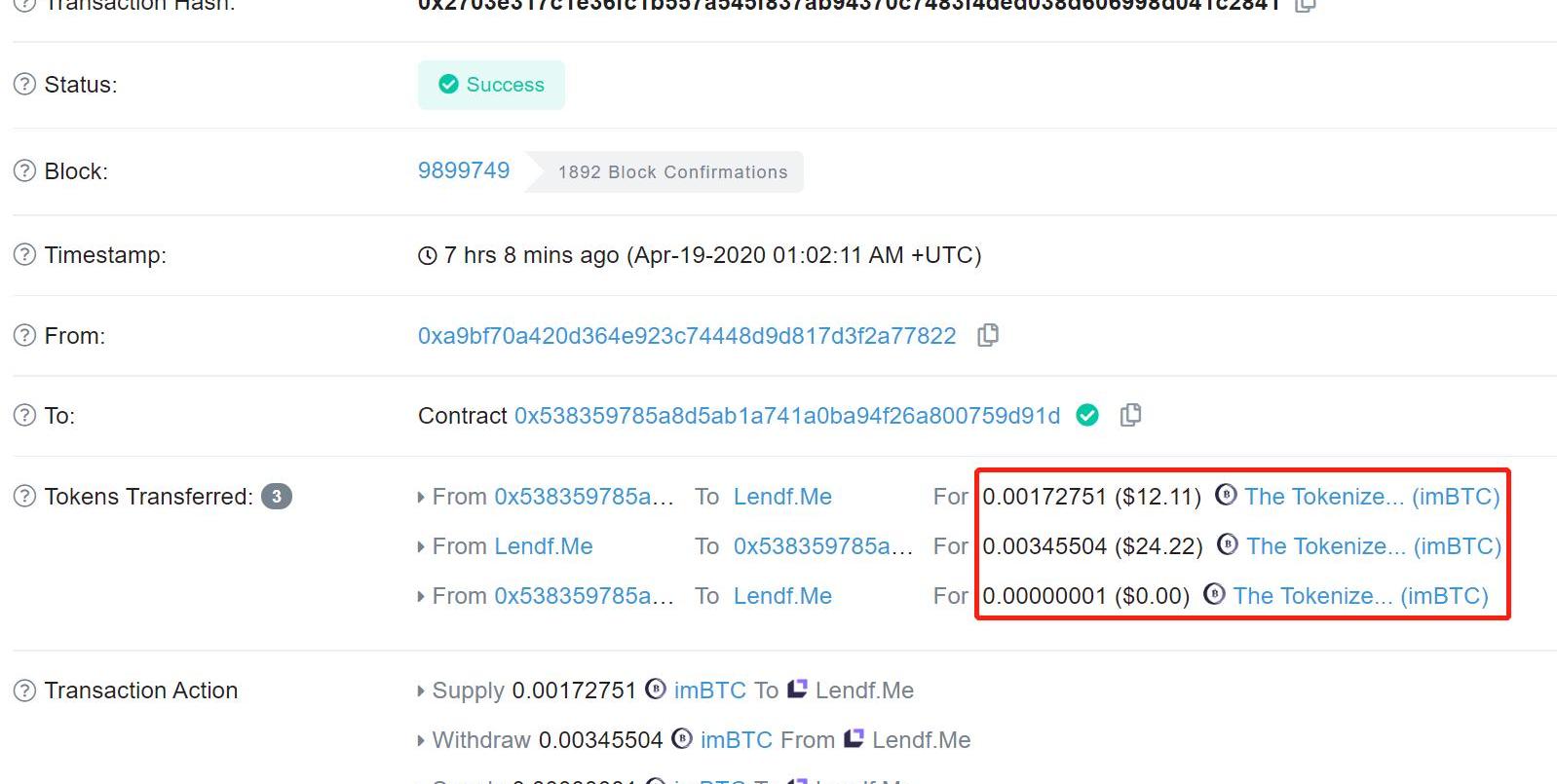

之后攻擊者繼續發起攻擊,可以看到,每次攻擊后,攻擊者持有的資金(imBTC)基本會翻一倍。

比原鏈牽手成都鏈安科技,共建區塊鏈安全新生態:近日,比原鏈基金會與成都鏈安科技簽署戰略合作協議。雙方將在區塊鏈安全技術領域達成初步合作意向,未來成都鏈安科技將會為比原鏈提供底層平臺的形式化安全驗證,智能合約的開發、審計、安全驗證等服務,保證比原鏈平臺和智能合約的安全性、功能正確性。[2018/5/10]

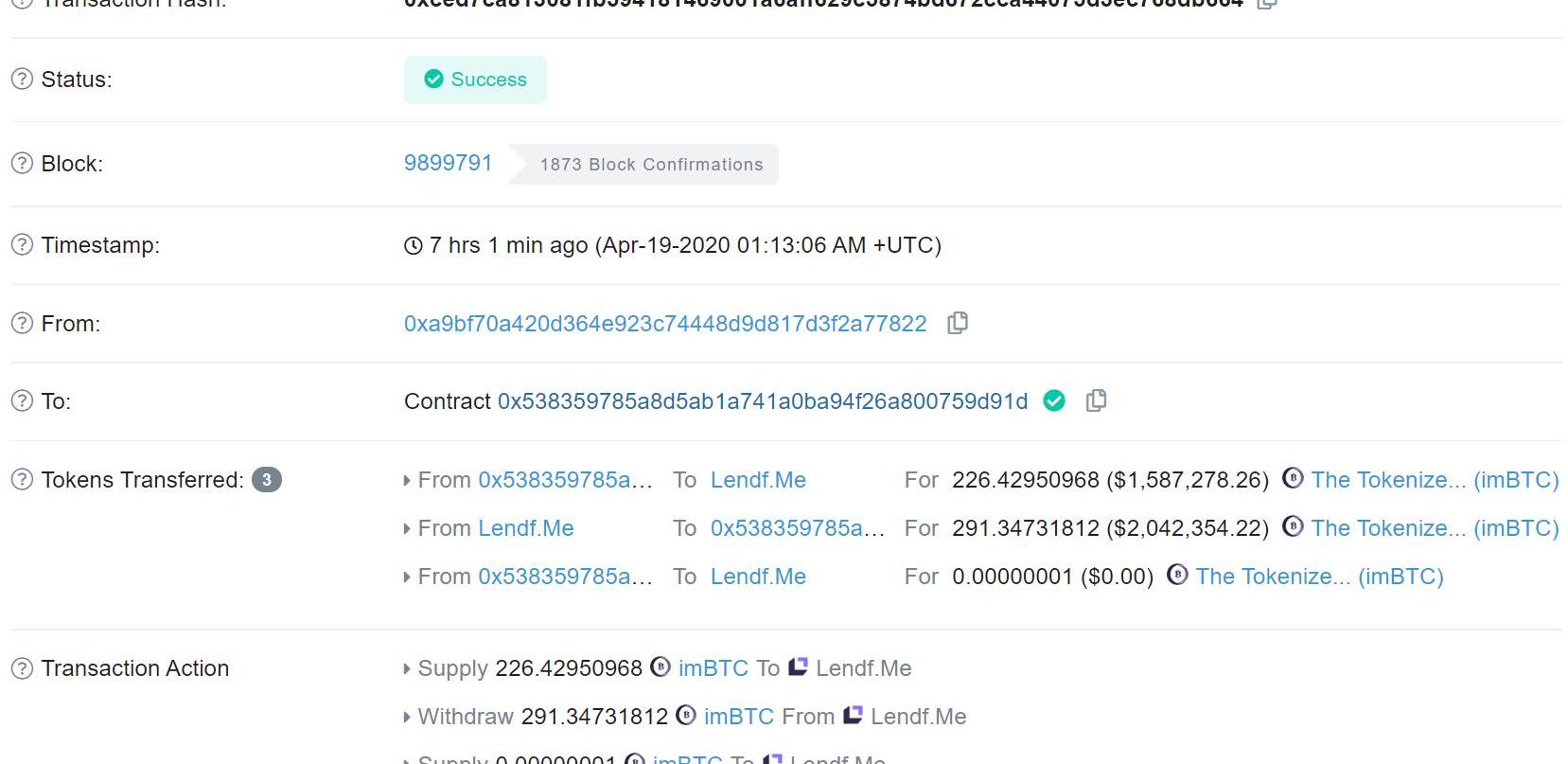

通過這樣不斷翻倍的過程,在交易0xced7ca81308時,基本已達到imBTC的最大存量。

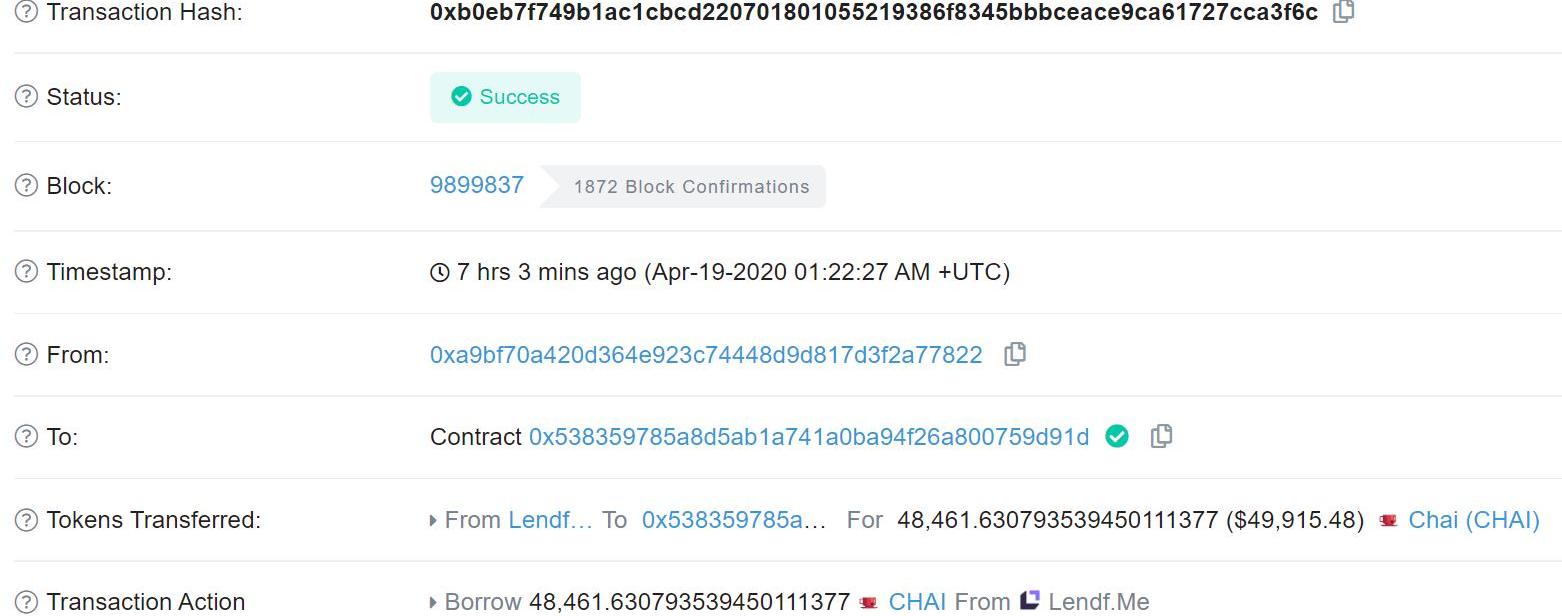

之后利用獲利的imBTC借入其他代幣,如下圖所示:

黑客攻擊手法分析:

以其中一筆交易0x111aef012df47efb97202d0a60780ec082125639936dcbd56b27551ce05c4214為例:

lendf.me合約地址:0x0eEe3E3828A45f7601D5F54bF49bB01d1A9dF5ea

imBTC合約地址:0x3212b29e33587a00fb1c83346f5dbfa69a458923

第1步,正常執行supply函數,存入113.21475453?imBTC,這里未進行重入。

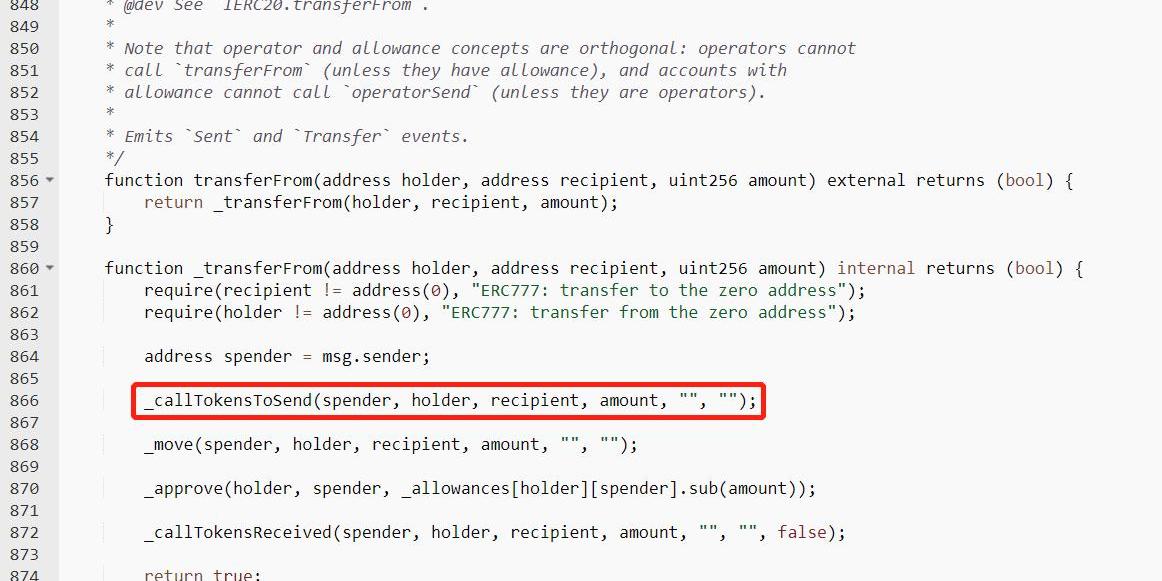

第2步,再次調用supply函數,存入0.00000001imBTC,在這次交易中,如第3步攻擊者觸發了supply函數中利用transferFrom函數轉入代幣時會通知發送方的特性,在發送方的代碼中回調了Lendf.me的withdraw函數,取出了第1步supply中存入的113.21475453imBTC以及在本次交易的上一筆重入交易中的113.21475516imBTC,總共為226.42950969imBTC,重入之后再次回到transferFrom剩余的代碼中,繼續執行將0.00000001imBTC轉入lendf.me的操作。

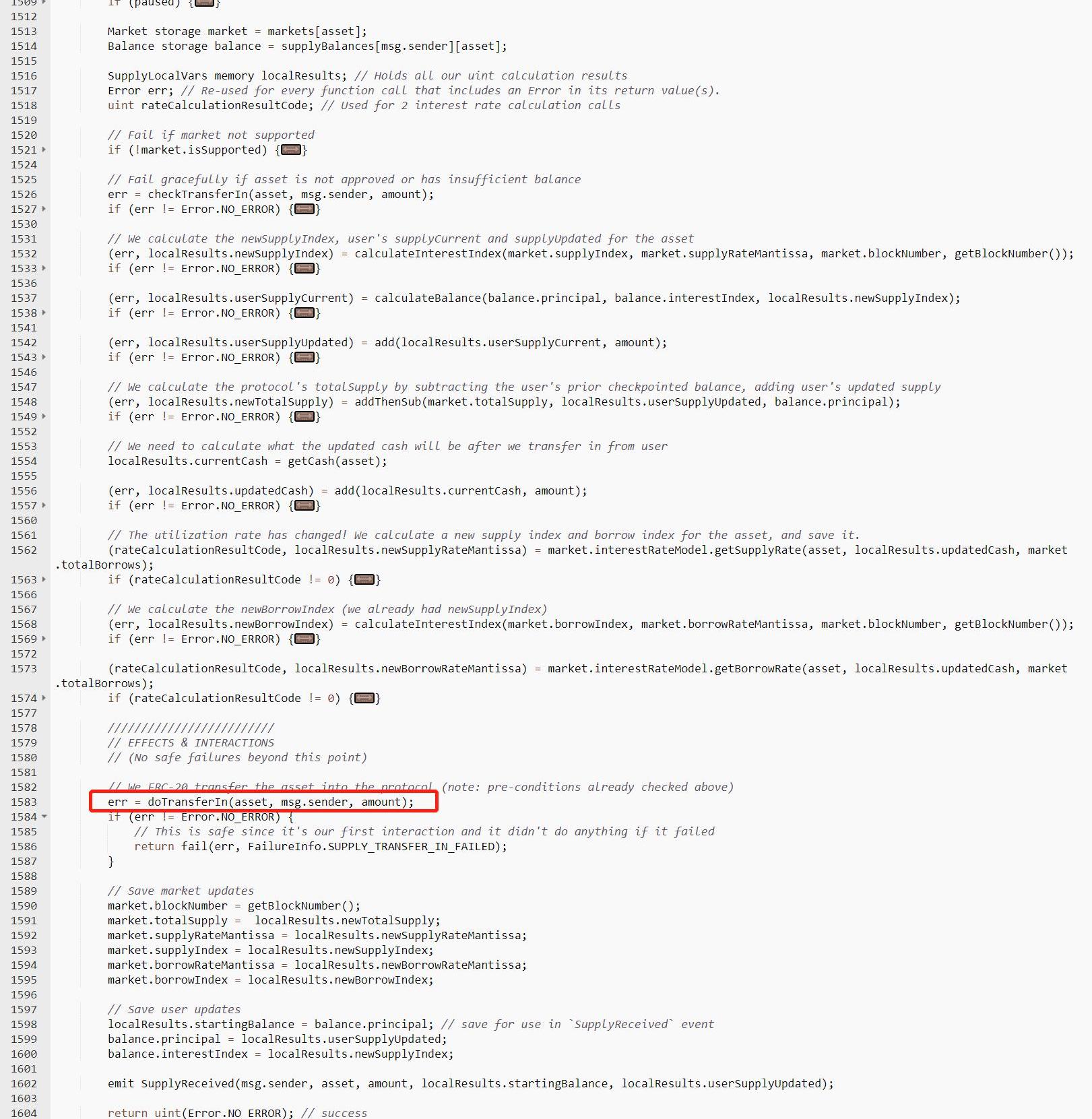

重入攻擊的具體代碼執行過程如下:

1、進入supply函數

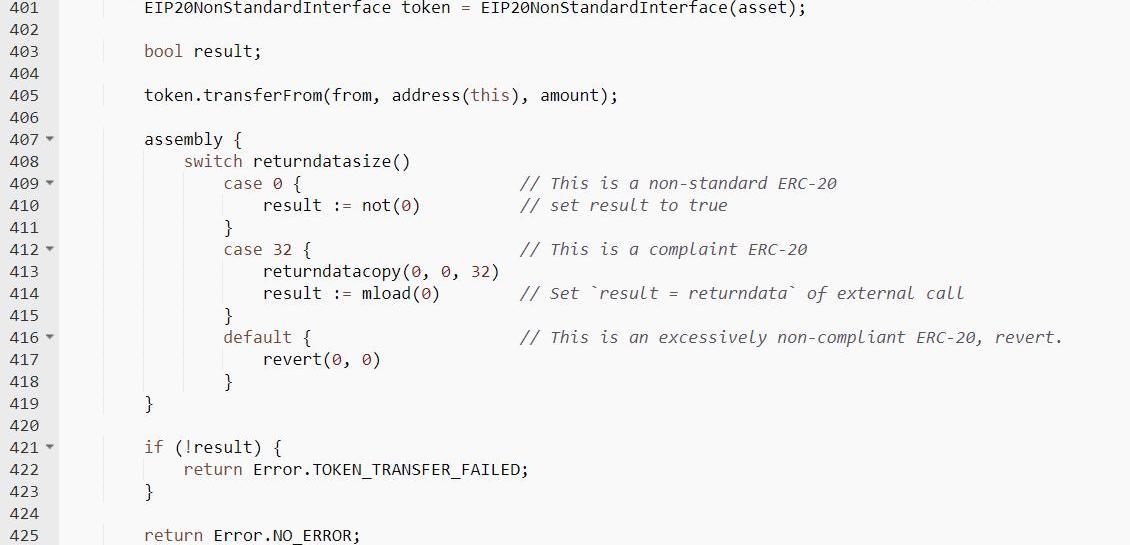

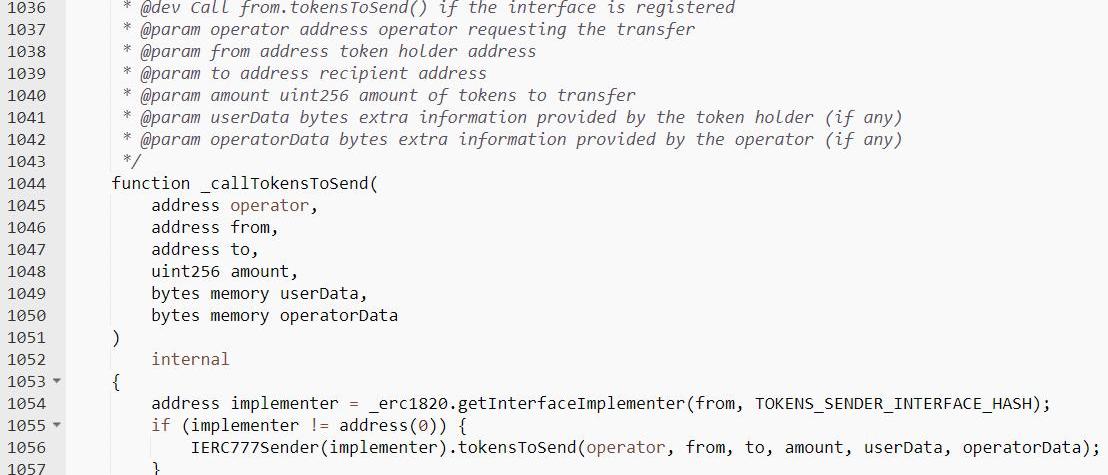

2.調用內部doTransferIn函數,該函數會調用imBTC的transferFrom函數進行代幣轉賬操作

3.在imBTC中,會調用攻擊者指定合約(0x538359785a8D5AB1A741A0bA94f26a800759D91D)的tokensToSend函數,攻擊者在函數中執行了重入操作,該重入操作調用了lendf.me的withdraw函數,取出了226.42950969imBTC。

4.?withdraw執行完成后,繼續從1583行后的supply函數剩余的代碼,這部分的代碼主要是記錄賬本數據,攻擊者余額翻倍的錯誤也是在此處發生的:

整個攻擊過程,舉個例子:

1>?原先攻擊者存款100imBTC,第一次supply存入100imBTC,攻擊者賬戶余額為200imBTC

2>?第二次supply存入0.1imBTC,這次發生了重入

2.1在supply之初,讀取用戶余額記錄,存入臨時變量temp,值為200.1

2.2調用imBTC的transferFrom函數轉入代幣時發生了重入,攻擊者調用withdraw取出了當前賬戶的200imBTC,攻擊者賬戶余額記錄為0,攻擊者獲得了200imBTC。withdraw執行完成后繼續執行transferFrom,將0.1imBTC轉入lendf.me

2.3繼續執行supply,用臨時變量temp(200.1)更新用戶余額記錄,攻擊者余額記錄變為200.1。

此時攻擊者余額記錄中為200.1imBTC,手中還有200imBTC,可以繼續翻倍攻擊。

安全防御建議:?

針對此次攻擊事件,我們給予區塊鏈企業如下的安全建議:

1、進行重入防護:比如使用OpenZeppelin的ReentrancyGuard;

2、先修改本合約狀態變量,再進行外部調用

3、上線前進行必要的安全審計

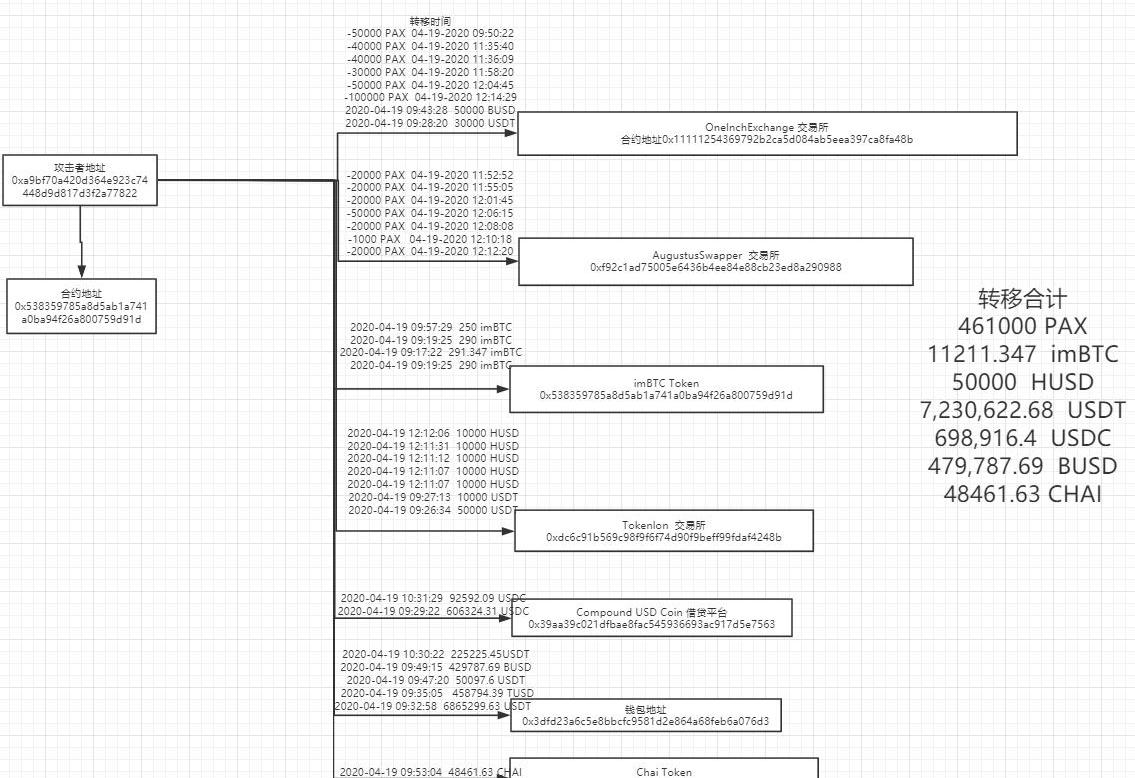

被盜資金流向:

攻擊者在攻擊得手后進行了資金轉移,目前資金去向地址如下:

imBTCToken

0x3212b29e33587a00fb1c83346f5dbfa69a458923

Tokenlon?交易所

0xdc6c91b569c98f9f6f74d90f9beff99fdaf4248b

OneInchExchange?交易所

0x11111254369792b2ca5d084ab5eea397ca8fa48b

CompoundUSDCoin?借貸平臺

0x39aa39c021dfbae8fac545936693ac917d5e7563

CompoundWrappedBTC?借貸平臺

0xc11b1268c1a384e55c48c2391d8d480264a3a7f4

錢包地址

0x3dfd23a6c5e8bbcfc9581d2e864a68feb6a076d3

ChaiToken

0x06af07097c9eeb7fd685c692751d5c66db49c215

AugustusSwapper?交易所

0xf92c1ad75005e6436b4ee84e88cb23ed8a290988

根據成都鏈安AML對攻擊者地址0xA9BF70A420d364e923C74448D9D817d3F2A77822的流出資金進行的持續監控,繪制的攻擊者資金流向圖如下:

兩年前的今天,比原鏈主網正式上線,伴著“Informationispower.January11,2013.Computingispower”的創世區塊錄入語和連接比特和原子世界的愿景.

1900/1/1 0:00:00前言:加密穩定幣旨在實現錨定1美元,給人們更直觀的穩定想象。不過,從黑色星期四事件看,DAI價格飆升后,要降下來很難。本文提出了一種反射債券的模式,它的目的是減少其抵押品的波動性.

1900/1/1 0:00:00譯者注:原文作者StefanIonescu根據錨定幣DAI最初的設計,提出了一種類似對沖策略的反射債券,其可以“清洗”自身抵押品的波動性,而將其用作DAI等穩定幣的抵押品,可大大降低系統風險.

1900/1/1 0:00:00????今日新聞 全國機關打擊非法集資犯罪專項行動推進會暨經偵重點工作部署會4月24日召開,部黨委委員、副部長孟慶豐出席并講話.

1900/1/1 0:00:00文丨互鏈脈搏·元尚 4月20日,發改委發布了新基建的范疇,較此前“5G、大數據中心、人工智能、工業互聯網、特高壓、城際高鐵和軌道交通、新能源充電樁”七大領域外,新增了衛星互聯網和區塊鏈.

1900/1/1 0:00:002019年10月24日,政府明確指出區塊鏈是中國的重要科技突破口。但是,到底什么區塊鏈才能成為中國科技的突破口?開發或是使用超級賬本會是中國科技突破口?還是開發或是使用比特幣?或是還是開發或是使.

1900/1/1 0:00:00