BTC/HKD-0.01%

BTC/HKD-0.01% ETH/HKD-0.75%

ETH/HKD-0.75% LTC/HKD-0.01%

LTC/HKD-0.01% ADA/HKD-2.26%

ADA/HKD-2.26% SOL/HKD+1.07%

SOL/HKD+1.07% XRP/HKD-1.56%

XRP/HKD-1.56%區塊鏈一直以不可篡改、分布式、永久可查驗等特點得到人們的青睞,這些特點使區塊鏈聽起來非常安全,甚至像是個萬無一失的技術。但實際上,針對區塊鏈的攻擊一直都存在,且每次發生,往往會造成巨大的損失。

對于區塊鏈的開發者和使用者來說,了解這些攻擊的原理是至關重要的。預防勝于治療,切莫“頭痛醫頭,腳痛醫腳”。

基于對等網絡的攻擊

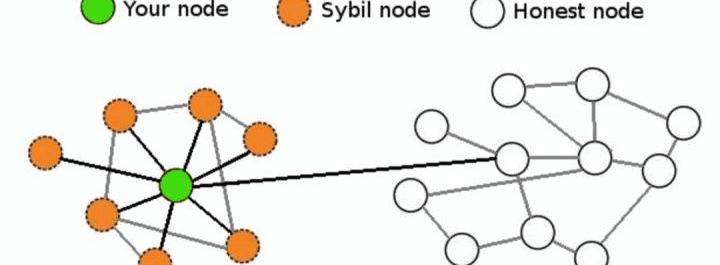

1、日蝕攻擊-一個節點將選擇“x”個節點作為訪問區塊鏈的基礎,該節點從這“x”個節點獲取區塊鏈的數據。

如果攻擊者可以使得此節點選擇的“x”個節點都為攻擊者可控制的節點,就可以使得被攻擊節點處在一個“孤立”的狀態。被攻擊節點將從主網中被隔離出來,完全由攻擊者控制。

如下圖所示:

成都鏈安:Wuliangye NFT項目疑似Rug Pull,共獲利70.5個ETH:8月11日,成都鏈安鷹眼監測顯示,Wuliangye NFT項目疑似Rug Pull,官網和社群已關閉。成都鏈安安全團隊通過鏈必追-虛擬貨幣智能研判平臺追蹤發現,有595個地址購買了705個WLY NFT,項目方共獲利70.5個ETH,接著將ETH交換為111316.22個USDT,最終轉入0x28C6c06298d514Db089934071355E5743bf21d60地址(標記為Binance 14)。[2022/8/11 12:18:18]

圖一

2、

女巫攻擊-這里的“女巫”并不是指擁有魔法的女人,而是出自一部美國電影《Sybil》,劇中的主人公擁有16重人格,扮演著16個不同的角色。而女巫攻擊就是指同一節點偽裝成不同節點發起的一種攻擊。

成都鏈安:國內天穹數藏宣稱遭黑客攻擊,黑客利用虛假余額購買盜取用戶的藏品:5月17日消息,據成都鏈安“鏈必應-區塊鏈安全態勢感知平臺”安全輿情監控數據顯示,天穹數藏宣稱遭黑客攻擊,藏品售價異常高達近千萬元。根據平臺公告稱:平臺數據遭遇大量惡意攻擊,黑客利用虛假余額購買盜取用戶的藏品,導致數據異常,目前已恢復,平臺已第一時間報警處理。成都鏈安安全團隊初步分析,導致本次攻擊的原因猜測為:攻擊者通過傳統網絡安全攻破了平臺方數據庫,惡意篡改賬戶余額,導致大量用戶高價掛單仍可成交,最終導致數據異常。成都鏈安安全團隊建議:

1、 國內數字藏品平臺方在設計、實現和部署的過程中,要關注通信與網絡安全、主機安全、數據庫安全、移動安全等傳統安全領域,做好安全防護;

2、 國內數字藏品平臺方在運維的過程中,要做好金融風控的設計和實施,避免出現大規模資金異動而不自知的情況;

3、 數字藏品消費者在選擇交易平臺時,需要關注平臺合規風險,注意保障自身財產安全;

4、 數字藏品消費者警惕炒作風險和市場泡沫,避免泡沫破裂時造成財產損失。[2022/5/17 3:22:51]

攻擊者通過偽造的身份,使少量節點偽裝成大量節點,進而影響整個網絡。攻擊者可能利用女巫攻擊進行雙花、實現51%攻擊等,并且要實施日蝕攻擊,一般都會先進行女巫攻擊。

動態 | 成都鏈安推出Beosin-AML虛擬資產調查取證和反洗錢合規系統:為幫助虛擬資產服務商(VASP)監測交易風險、執行反洗錢合規程序,幫助監管部門監督VASP合規流程執行情況,幫助執法部門快速收集虛擬資產犯罪案件證據,為受害者提供技術協助,成都鏈安科技推出可視化的虛擬資產合規監測和調查取證分析系統Beosin-AML。系統上線技術援助服務,受害者被盜幣或不慎參與了跑路盤、資金盤等非法項目后,可在網站提交相關信息,平臺開展調查、分析和追蹤等取證服務。成都鏈安Beosin-AML虛擬資產調查取證和反洗錢合規系統,采集鏈上交易數據,分析加密貨幣犯罪和安全事件,結合機器學習模型綜合分析鏈上交易的合規和安全風險。幫助區塊鏈行業建立合法、合規的應用生態。[2019/12/10]

動態 | 成都鏈安面向聯盟鏈推出“一站式”安全平臺:據官方消息,成都鏈安面向聯盟鏈安全需求推出“一站式”安全解決方案,為聯盟鏈生態提供從安全設計、開發、安全檢測到運行時安全監控和管理等全方位的安全服務與支持。

?

“一站式”安全平臺主要包括:支持FISCO-BCOS、Fabric、以太坊、EOS等多個平臺的“一鍵式”智能合約自動形式化驗證工具Beosin-VaaS;Beosin-IDE智能合約開發工具;Beosin-Eagle Eye安全態勢感知系統;Beosin-Firewall防火墻;Beosin-OSINT 威脅情報系統;安全審計與檢測;安全顧問等服務。

?

成都鏈安作為最早專門從事區塊鏈安全的公司之一,核心團隊在安全領域深耕18年,申請區塊鏈安全相關軟件發明專利和著作權15項。平臺推出以來,已為微眾銀行區塊鏈、布比、云象、益鏈等多個聯盟鏈平臺提供了全套的“一站式”安全解決方案和安全防護。[2019/11/28]

圖二

3、

異形攻擊-異形攻擊又稱為“地址污染”。

當不同公鏈使用兼容的握手協議時,我們稱這些公鏈為同類鏈。攻擊者將同類鏈的節點數據加入被攻擊的公鏈節點中,當被攻擊的公鏈節點進行通信并互換地址池時,就會污染其他正常節點的地址池,并持續污染整個公鏈網絡,導致公鏈通信性能下降,最終造成節點阻塞等現象。

很多借鑒以太坊開發的區塊鏈系統,與以太坊使用了相同的通訊算法,它們都屬于以太坊的同類鏈。

基于共識和挖礦的攻擊

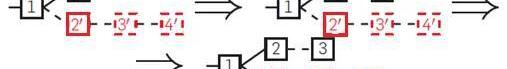

1、自私挖礦?–區塊鏈的共識機制決定著節點會認同最長鏈才是真實有效的。攻擊者可以在當前最新區塊上持續挖礦但不進行廣播,從而隱藏自己挖出的區塊。

當攻擊者節點隱藏的區塊長于已在鏈上的公布的最長區塊時再進行廣播,從而成為最長鏈,使得原先的最長鏈進行回滾,從而實現雙花等攻擊。

同時,進行自私挖礦的節點可以比其他誠實節點獲得更大的利益。假設在區塊1的基礎上繼續的挖礦,自私節點挖出“2’”和“3’”,但其并不對外廣播這兩個區塊,并繼續在“3’”的基礎上繼續挖礦,而當其他節點挖出了“2”時,其也對外廣播“2’”,使得鏈上產生分叉,如此繼續,當自私節點挖出較長的鏈并進行廣播時,其可以獲得“2’”到最新區塊的所有挖礦獎勵。

如下圖所示:

圖三

2、

挖礦木馬?–攻擊者通過上傳惡意程序到公開網絡或者制作蠕蟲病等方式將挖礦程序傳播到他人計算機上。

利用他人計算機資源和電力進行挖礦,獲取挖礦利益。被攻擊的計算機會消耗大量的資源,導致電腦卡頓,使用壽命減短。

圖四

3、

51%算力攻擊?–51%算力攻擊是區塊鏈最著名的攻擊方式之一。

在一個POW共識的區塊鏈網絡中,算力即是權力。當超過50%的算力都由一人控制時,此人就可以任意的撤銷和阻止交易,進而實現雙花。

這種攻擊在大型網絡中較難實現,在小型網絡中發生的可能性更高。在POS共識中與之類似的有幣齡累計攻擊和長距離攻擊。

4、時間劫持攻擊?–一個節點是通過其他節點時間的中位值來確定時間的。

如果攻擊者將一個惡意的節點列表置入被攻擊節點的對等節點列表中,就可以控制此節點的時間,例如通過日蝕攻擊。

被攻擊的節點將不會接收來自正常網絡的出塊。由于這些交易無法提交到實際的區塊鏈網絡,攻擊者便可以對此節點發起雙花等攻擊。

基于0確認的攻擊

1、芬尼攻擊?–如果攻擊者可以隱藏一個包含自己交易的區塊,就可能實現一筆雙花。

當一個交易所或其他機構接受0確認的交易時,攻擊者可以向其進行轉賬,花費其隱藏區塊中已經花費的資金,在新交易的區塊廣播前,將隱藏的區塊廣播。

因為所隱藏的區塊時間更早,所以在后面進行的花費將被回滾,從而實現雙花。

2、種族攻擊?–此類型攻擊是“芬尼攻擊”的分支,攻擊者將同時進行兩筆交易,花費同一筆資金,一筆轉給支持0確認的商家進行提現;一筆轉賬給自己,并給予更高的gas。

節點會優先處理gas更高的交易,所以后一筆交易將不會被執行。通常攻擊者會連入與被攻擊商家較近的節點進行操作,使得商家優先收到最終不被執行的交易。

寫在最后

區塊鏈中的漏洞導致的代價可能非常之高,尤其是公鏈,任何人都可以匿名的連入公鏈。

而區塊鏈的不可更改性又使得攻擊發生后更難以挽回損失,雖然可以通過硬分叉和軟分叉進行修復,但顯然這不是一個好的方法。因此在實際上線前做好安全審計和是尤為重要的。

很多時候大家以為是經濟學問題,其實是心理學問題。 ——題記 本文內容概要: 比特幣的能源消耗 平臺幣的隱藏邏輯 為什么要把用“心理補償”來解釋挖礦?很多挖礦本身沒有什么必要挖礦出來的幣也沒有什么.

1900/1/1 0:00:00作者:AlexanderLimonov 譯者:Hameiz 譯文摘要 智能合約驅動經濟的可行性尚未可知,作者按照“法治”和“關系強度”?兩個維度初步提出了概念模型,分析了銀行、在線零售商等用例.

1900/1/1 0:00:00原文:小吒閑談 作者:插兜小哪吒 今天說一說穩定幣AMPL,如果你沒聽過,還不知道它,那么接下來你一定會知道它。看它像資金盤,又不像;看它像正經項目,又覺得它馬上會崩盤.

1900/1/1 0:00:00作者:廖飛強|微眾銀行區塊鏈核心開發者來源:微眾銀行區塊鏈微信公眾號數字簽名是否只能由單一主體簽署?在涉及多方授權的場景中.

1900/1/1 0:00:00據Cryptonews7月15日報道,日本金融巨頭三菱日聯金融集團首席執行官表示,該集團將在“本財年下半年”發行其計劃已久的數字貨幣.

1900/1/1 0:00:00WhaleAlert于7月20日發布關于中本聰的一份報告,報告對中本聰開采的區塊數和擁有的比特幣做出最準確的估計,中本聰開采了54,316個比特幣區塊,持有1,125,150個比特幣.

1900/1/1 0:00:00