BTC/HKD+0.04%

BTC/HKD+0.04% ETH/HKD+0.11%

ETH/HKD+0.11% LTC/HKD+0.57%

LTC/HKD+0.57% ADA/HKD-1.25%

ADA/HKD-1.25% SOL/HKD+0.25%

SOL/HKD+0.25% XRP/HKD+0.39%

XRP/HKD+0.39%一個創建于去年8月的以太坊地址在半年間內每天收獲20?萬至40萬美元挖礦收益,凈資產總額已經增長到3億美元!

撰文:NickChong,HexCapital分析師

編譯:以太男孩

原標題:《有人捕到一條DeFi巨鯨,該巨鯨五個月積聚凈資產2.8億美元》

TwitterID為@n2ckchong的交易員NickChong此前通過鏈上數據扒出了一眾頂級投資機構在DeFi世界中的動向而一炮走紅,這次他又盯上了一條真正意義上的「DeFi巨鯨」。

NickChong這次深扒的地址為:0xB1AdceddB2941033a090dD166a462fe1c2029484

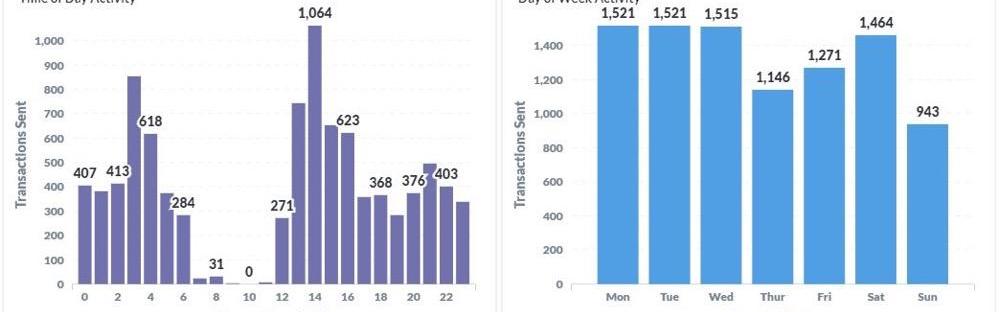

該地址創建于2020年8月中旬。自創建以來,該地址高度活躍,按照其日內的活躍時段估算,該地址的管理者大概率生活在美國。

Compound總法律顧問:財政部希望通過基礎設施法案 \"捕獲DeFi\":8月18日消息,Compound總法律顧問JakeChervinsky認為,在最后一刻添加到美國基礎設施法案中的加密貨幣條款旨在“捕獲DeFi”。Chervinsky近期在播客節目中表示,行業被基礎設施法案的加密稅收條款“暗算”了。盡管Chervinsky指出此前圍繞基礎設施法案的討論“與加密無關”,但他將更多險惡動機歸因于財政部在影響立法過程中的作用。他承認自己的說法可能屬于“陰謀論”了,但暗示財政部或許正在尋找另一種方式來“沿用”前財政部長史蒂夫·努欽(SteveMnuchin)試圖對自托管的加密錢包提出的苛刻報告要求。(Cointelegraph)[2021/8/18 22:21:44]

騰訊云防火墻捕獲H2Miner挖礦木馬利用漏洞攻擊云主機:12月28日消息,騰訊安全云防火墻檢測到H2Miner挖礦木馬使用XXL-JOB未授權命令執行漏洞對云主機發起攻擊,攻擊成功后執行惡意腳本進而植入門羅幣挖礦后門模塊進行挖礦操作,該挖礦木馬運行時會刪除其他競爭對手挖礦木馬創建的文件和計劃任務。騰訊安全專家建議XXL-JOB管理任務的政企用戶及時加固系統配置、修補漏洞,避免遭遇更多的黑產攻擊。(騰訊安全威脅情報中心)[2020/12/28 15:54:12]

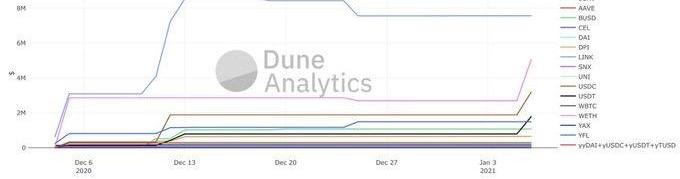

雖然目前該地址僅持有500余枚以太坊,不過其持有的其他DeFi代幣總額高達22萬余枚以太坊。Debank數據顯示,該地址凈資產價值高達2.8億美元,其中包含3.81億資產和1.01億債務。按照總持倉量計算,該地址凈資產額已足以躋身以太坊富豪榜前40名。

騰訊主機安全捕獲Ks3_Miner木馬通過爆破SSH入侵云服務器挖礦:騰訊主機安全(云鏡)捕獲Ks3挖礦木馬攻擊云服務器,攻擊團伙通過掃描網絡中大量開放的SSH服務,對其進行爆破攻擊。成功后植入挖礦惡意腳本進行門羅幣挖礦。因挖礦木馬主腳本名為ks3,騰訊安全將其命名為Ks3_Miner,騰訊安全全系列產品已支持對Ks3挖礦木馬的檢測和查殺。

該挖礦木馬作業時,會大量占用服務器資源,使云服務器無法提供正常的網絡服務。同時,該木馬也會結束其他挖礦木馬進程,刪除其他挖礦木馬文件,以獨占服務器資源。

Ks3_Miner惡意代碼托管在ftp(144.217.45.47)地址內,地址內除挖礦模塊外,還存在掃描工具、用于掃描的目標IP地址池超過1300萬個,以及反彈shell腳本。觀察其相關文件修改日期可知,該挖礦木馬最早于2020年6月已開始活動。

Ks3挖礦木馬執行成功后,會嘗試進一步讀取機器內歷史登錄憑據信息進行橫向傳播擴散。同時在主機內留下用于后門操作的免密登錄配置項,添加名為.syslogs1q的后門賬戶,以方便后續繼續遠程登錄控制失陷主機。(騰訊安全威脅情報中心)[2020/12/16 15:23:46]

不同于其他想盡一切手段隱藏自己的巨鯨,該地址還非常高調地創建了Twitter賬號@0x_b1且非常活躍,賬號開設近兩個月時間關注數已經超過了10000人。

外媒:匿名礦工捕獲55%BSV網絡的哈希率:BSV網絡最近一直是人們談論的話題,因為在過去的七天里,匿名礦工目前掌握著超過55%的總哈希率。在BSV區塊鏈上發生了很多匿名的開采,沒有人能確定哈希率來自何處。截至發稿時,對BSV鏈進行哈希處理的匿名礦工在過去7天中占哈希總量的55%。大多數比特幣業者認為,如果一個實體控制了網絡的51%以上,那么就有可能執行雙重支出和鏈重組。(News.bitcoin)[2020/3/25]

作為一個DeFi代幣持倉占比高達99%的巨鯨,0xB1被視作是參與DeFi的重要「風向標」。NickChong也通過鏈上數據全面描繪出了這條「DeFi巨鯨」的偏好:

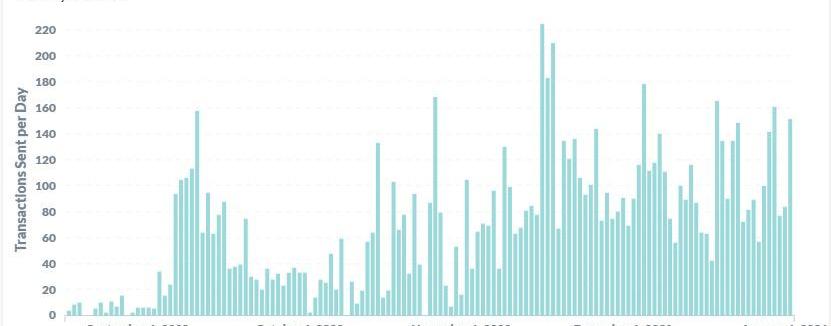

除了持有大量DeFi代幣,0xb1在DeFi挖礦上極為激進,該地址自創建以來幾乎每天都會進行數百筆合約交互,迄今為止該地址在交易費上已經花掉了價值111,000美元的以太坊。

動態 | 捕獲SQL服務器爆破傳播的挖礦木馬 影響近千臺服務器:據騰訊御見威脅情報中心消息,近期安全團隊捕獲到通過SQL服務器爆破傳播的挖礦木馬,挖礦團伙將惡意程序保存在HFS服務器,并且將木馬程序偽裝成為某安全軟件。SQL爆破成功后首先通過VBS腳本植入主體程序,主體程序繼續下載挖礦程序以及執行各種遠控指令。木馬會利用服務器資源進行門羅幣挖礦。該病影響全國多個地區近千臺服務器,江蘇、北京、浙江、天津、廣東受害者數量位居前列。[2019/6/14]

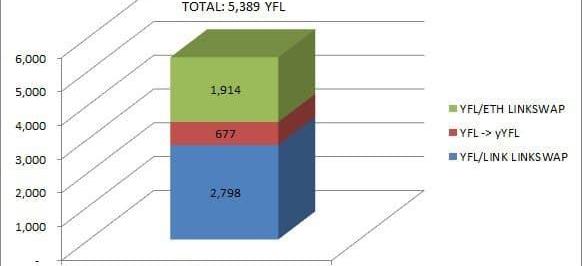

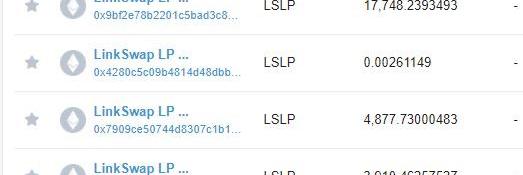

0xB1持有的DeFi代幣中USDC、WETH等「藍籌」占據絕大部分,除此之外,他們還是YFL的堅實擁躉,積累了規模相當可觀的相關頭寸;還一直在積極地「推銷」Linkswap。該地址的持幣中僅在Linkswap上參與做市的LPToken對應的價值即超過2000萬美元,而在該平臺的質押總額也超過了400萬美元。

0xB1持有的YFL超過其供應總量的10%,從未出售過任何一枚YFL,就在大約一周前還進行了一次補倉。此外該地址還有大量的CRV、ETH、USDT及USDC倉位在Linkswap上用于提供流動性,且以上四種代幣的倉位均超過YFL。

還投入了300枚SFI參與3rSFI池子的挖礦。

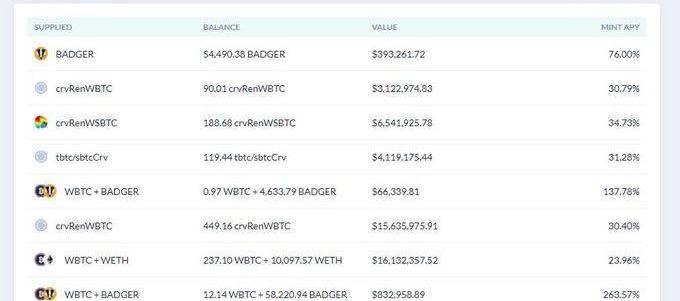

0xb1高度關注的另一個項目是近期熱度頗高的BadgerDAO,該協議著眼于幫助比特幣持有者更高效地利用其BTC持倉來獲利。據統計,該地址在BadgerDAO支持的各種形式的鏈上BTC池中投入了約4700萬美元。0xB1曾斷言BADGER代幣在2021年永遠不會跌破3美元。

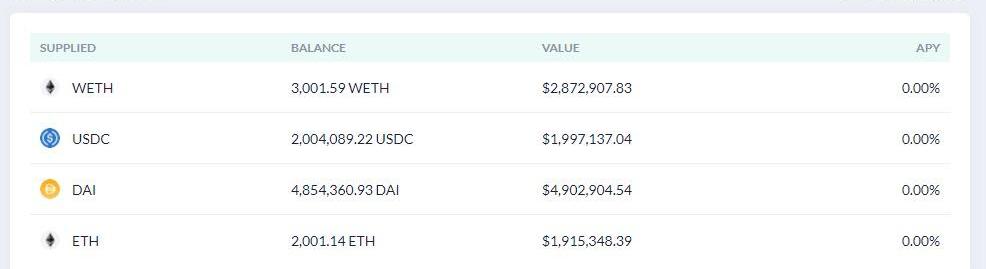

0xb1還在KeeperDAO上投入了大量資金,目前該地址在KeeperDAO上用于挖礦的資金接近1200萬美元。

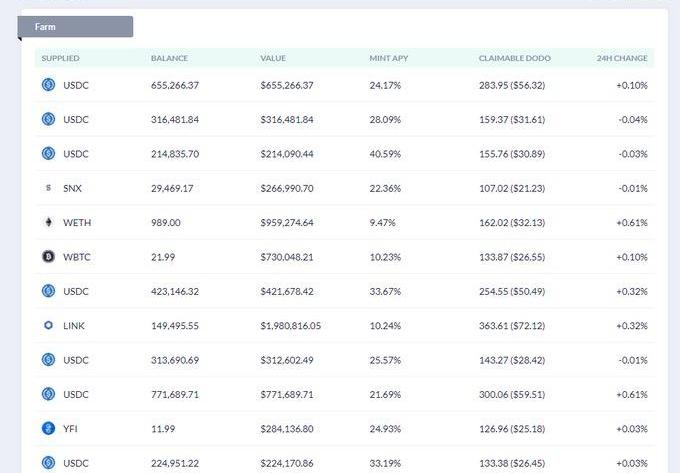

此外,該地址還在DODO投入了價值約710萬美元的USDC、YFI、WBTC以及ETH等代幣用于提供流動性。

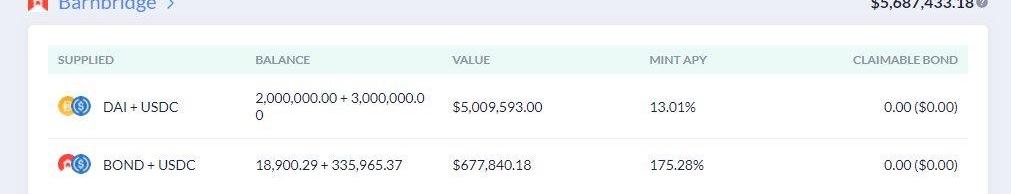

0xb1在BarnBridge用于挖礦的資金接近5600萬美元,其中投入穩定幣挖礦的1池金額高達5000萬美元。

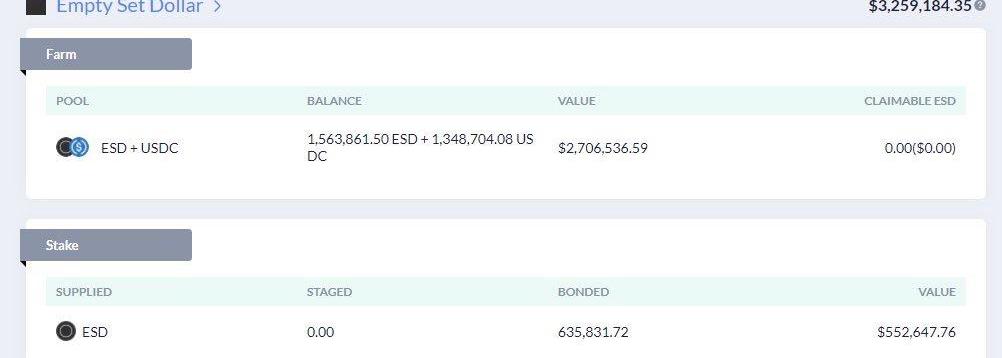

0xb1同樣沒有錯過近期市場熱度極高的ESD及DSD等算法穩定幣。目前該地址在ESD-USDC池和DSD-USDC池中投入了約350萬美元。其中投入了約270萬美元在ESD-USDC池中提供流動性,約50萬美元在DSD-USDC池中提供流動性。

當然,0xb1也并非一帆風順,該地址在harvest.finance遭黑客攻擊時損失超過390萬美元,占總丟失資產的10%以上,其中包含3,908,343枚GRAIN,如若忽略Uniswap上滑點造成的誤差,這些代幣的價值高達26萬美元。而發生在11月底的Compound巨額清算事件中該地址也遭受了約140萬美元的損失。

不過據NickChong估算,該地址在過去半年時間里幾乎每天都能通過流動性挖礦等賺取20萬至40萬美元的收益,因此上述事件中遭受的損失對于0xb1的影響實際并不算大。

0xb1在過去半年時間里驚人的財富積累速度以及其不同于其他巨鯨的高調作風讓其已經成長為了DeFi世界中的一面「旗幟」。可以預見到的是,追蹤其持有的資產或將成為參與DeFi又一種「簡單高效」的投資策略。

現代密碼學仍然是一門相對年輕的學科,但其歷史卻顯示了一種重要的模式。大多數的發展都是基于幾年甚至幾十年前的研究.

1900/1/1 0:00:00本文來源:葉檀財經 2020年以來,數字人民幣的發行明顯加速了,央行先后在深圳、蘇州、雄安和冬奧會進行了一系列封閉測試.

1900/1/1 0:00:00最近美國貨幣監理署發表了一份政策說明信。在這份政策說明信中,OCC明確表明美國的聯邦銀行和儲蓄機構可以參與成為INVN的節點,并使用穩定幣作為支付手段.

1900/1/1 0:00:0012月31日,由清華大學經濟管理學院數字金融資產研究中心舉辦的“數字金融:創新、發展與監管”高端研討會于清華大學順利召開。清華經管數字金融資產研究中心主任羅玫教授主持了本次研討會.

1900/1/1 0:00:00反壟斷是近期中國經濟討論的熱門話題。2020年12月11日,中共中央局召開會議,要求強化反壟斷和防止資本無序擴張。隨后,中央經濟工作會議確定,堅決反對壟斷和不正當競爭行為.

1900/1/1 0:00:00來源:新華社 不久前,深圳市至遠投資有限公司辦稅員吳博,通過微信小程序開具了一張有著“特殊意義”的車船稅電子完稅證明。因為,這是深圳市開具的首張區塊鏈完稅證明.

1900/1/1 0:00:00