BTC/HKD+0.53%

BTC/HKD+0.53% ETH/HKD+1.63%

ETH/HKD+1.63% LTC/HKD+1.11%

LTC/HKD+1.11% ADA/HKD+1.36%

ADA/HKD+1.36% SOL/HKD-0.15%

SOL/HKD-0.15% XRP/HKD+0.13%

XRP/HKD+0.13%區塊鏈作為過去十年最偉大的技術發展之一,除了為傳統金融、跨境支付與結算、供應鏈、征信與反欺詐、用戶隱私等應用領域帶來革新性進展外,受區塊鏈原生思想、文化而孕育出的去中心化金融以顛覆者的形象崛起,旨在構建一個無需第三方、公平自主、對所有人開放的金融體系。DeFi被認為具有無限活力和可能,有望重構金融交易和服務模式,在經歷了2年多的蟄伏期后,DeFi于2020年6月底爆發,迅速發展壯大,成了當前區塊鏈世界備受矚目、金融領域落地最大,也是采用率最高的應用之一。但隨著DeFi短時間內吸引了成百上千萬資金,也讓它們成為了大量黑客攻擊的目標,鏈上安全事故頻發。

據公開資料顯示,2020年DeFi攻擊事件達到了60起,損失逾2.5億美元,其中至少10起為閃電貸攻擊,包括bZx、Balancer、Harvest、Akropolis、CheeseBank、ValueDeFi和OriginProtocol等多個DeFi項?遭到攻擊。

盡管仍有近2個月的時間2021年才宣告結束,但據OKLink不完全統計,截至11月7日,2021年年初至今已經發生了82起鏈上安全問題,初始被盜資金約18.16億美元,但其中約有7億美元已經歸還,被盜資金的總額達到了11.16億美元。

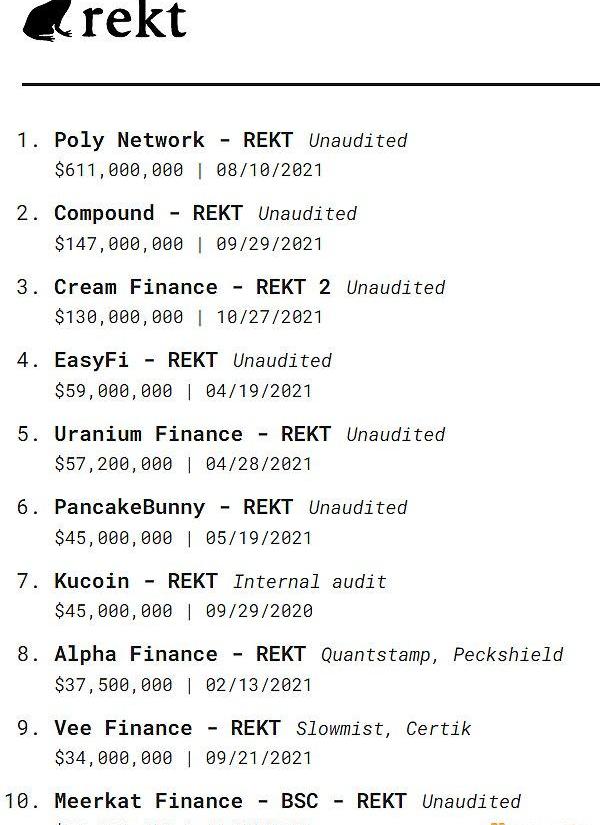

與2020年對比明顯的除了攻擊事件顯著增多外,單個項目被盜金額在量級上也有了顯著提升。據Rekt排行榜顯示,前十大DeFi黑客攻擊事件中,僅有1起發生在2020年。排名前三的分別是PolyNetwork、Compound以及CreamFinance。

數據來源:rekt.news

其中僅PolyNetwork被盜資金就超過了2020年全年,不過好在攻擊該項目的黑客事后已歸還全部被盜資金。最近一次大規模的攻擊,當屬于10月28日CreamFinance遭受到的閃電貸攻擊,損失超過1.3億美元,被盜的資金主要是CreamLP代幣和其他ERC-20代幣。據了解,這并非是CreamFinance遭受的初次攻擊,去掉本次,僅2021年,CreamFinance就因閃電貸、合約漏洞亦或是被其他DeFi項目連帶影響,就已經遭受了3次攻擊,損失共計5,740萬美元。

法巴銀行:經濟衰退、通縮和結束政策緊縮將是2023年的主題:1月4日消息,法國巴黎銀行首席經濟學家WilliamVijlder在一篇文章中說,新的一年,歐洲和美國的關鍵經濟變量應該會發生變化,通脹將大幅下降,央行利率將達到峰值,經濟將滑向衰退。他表示:“美聯儲和歐洲央行應該會在2023年初繼續上調政策利率,但隨后它們的貨幣政策應該已經足夠收緊,并將轉向觀望。”Vijlder指出,美國和歐元區今年都將有一段時間處于衰退之中,衰退預計是短暫和輕微的,但如果能源價格再次上漲或通脹下降幅度低于預期,經濟收縮幅度可能會更大。[2023/1/4 9:52:40]

從2021年年初至今的82起安全事件中,我們發現閃電貸是黑客最常用的手段,占到了33起,其次是合約漏洞,共27起。此外,因激勵機制變更、私鑰或助記詞泄露等因素也會導致黑客攻擊。接下來,我們將結合具體案例,為大家展現。

CreamFinance再遭閃電貸攻擊,損失1.3億美元

10月27日,DeFi借貸協議CreamFinance遭到閃電貸攻擊,攻擊者從C.R.E.A.M.Ethereumv1市場取走約1.3億美元代幣。

閃電貸是指不需要抵押資產,在同一個區塊內完成借款、還款的一種貸款方式。需要說明的是,閃電貸本身只是一種工具,沒有好壞之分,但因為閃電貸不時出現在與DeFi暴雷相關的新聞中,因此在很多不明就里的人眼中,閃電貸似乎成為了惡意攻擊者的幫兇,這其實是對閃電貸的誤解。

事實上,閃電貸甚至可以稱得上是智能合約上的一個偉大創新。由于DeFi存在結構性缺陷,所以在大多數抵押借貸協議里都要求用戶超額質押資產,這就意味著資金利用率會變得十分低下。閃電貸的出現,大大降低了資金成本,用戶可以在不需要任何抵押借款的情況下,只需付出極小的手續費,就能獲得巨額的資金,用戶在借到款后,可以利用借到的資金進行其他操作,在交易結束時,只需將借款及手續費及時歸還,否則該筆交易就會回滾,猶如什么都沒有發生過,因此它可以用于套利、交換抵押品和自我清算等。

數據:2021年上半年捷克人花費近35億捷克克朗購買加密貨幣:根據捷克比特幣銷售網站Bit.plus統計的數據,2021年上半年,捷克人在購買加密貨幣上花費近35億捷克克朗(CZK),是去年的兩倍多。然而,近幾個月來,購買頻率有所放緩。買家最大的興趣是比特幣,盡管最近幾個月價格再次下跌,但比特幣價格同比飆升270%。(Radio Prague International)[2021/7/12 0:45:33]

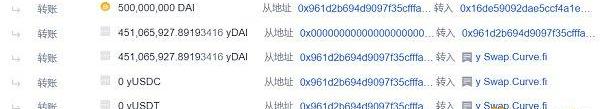

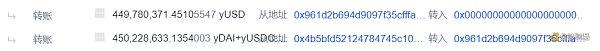

針對此次CreamFinance攻擊,攻擊者從MakerDAO閃電貸借出5億枚DAI,接著質押兌換成4.51億枚yDAI,再將yDAI在CurveySwap中添加流動性獲得4.47億枚yDAI+yUSDC+yUSDT+yTUSD。

圖片來源:

OKLink

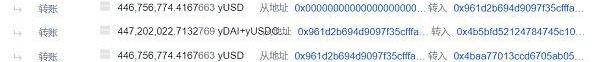

然后攻擊者將4.47億枚yDAI+yUSDC+yUSDT+yTUSD質押并獲取近4.47億枚yUSD,通過在crYUSD中調用鑄幣函數,鑄造了近223.38億枚crYUSD。

圖片來源:OKLink

隨后攻擊合約0x961D創建了攻擊合約20xf701,并調用攻擊合約2的flashLoanAAVE()函數,先從AAVE借入52.41萬WETH,其中6,000WETH發給攻擊合約0x961D,剩余的WETH存入Cream獲得crETH。使用攻擊合約2借出近4.47億枚yUSD,重復兩次,并以此鑄造crYUSD,鑄幣完成后將crYUSD轉給攻擊合約0x961D。攻擊合約20xf701第三次又借出近4.47億枚yUSD,此次直接轉給攻擊合約0x961D。

庫幣完成2021年2月KCS銷毀,銷毀金額環比提升76%:據庫幣KuCoin官方消息,庫幣已完成第十五次(2021年2月)KCS銷毀工作,共計銷毀 250,645 枚KCS,銷毀金額為1,190,013 USDT,環比1月份提升76%,本月銷毀金額為庫幣2月利潤的10%。據悉,KCS總發行量為2億,將通過持續銷毀50%,直到供應量降到1億。本次銷毀后,KCS當前總量約為1.69億,流通量約為7,944.57萬,已銷毀比例約為15%。[2021/3/16 18:49:34]

圖片來源:OKLink

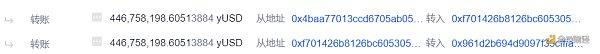

攻擊者使用1,873枚WETH在UniswapV3中獲得745.30萬枚USDC,再通過Curve.fi將372.65萬枚USDC換成338.33萬枚DUSD,然后將DUSD換成4.50億枚yDAI+yUSDC+yUSDT+yTUSD。

圖片來源:OKLink

隨后將843.15萬枚yDAI+yUSDC+yUSDT+yTUSD直接發送回yUSD抵押池,導致Cream協議對抵押資產yUSD的價值計算劇增,最終借出大量CRETH2、xSUSHI、PERP等共15種資產,并歸還攻擊合約2借出的WETH閃電貸。

圖片來源:OKLink

最后贖回各資產成DAI,歸還攻擊合約0x961D的閃電貸。

公告 | 火幣全球站公布2020年投資者保護基金使用限額規則:據官網公告,12月18日,火幣全球站公布了投資者保護基金使用限額規則。根據規則,投資者保護基金2020年度內的使用上限調整為累計200萬HT。后續投資者保護基金,將一律采用“當年年末公布次年規劃及限額”的公布規則,即關于2021年投資者保護基金的使用規劃及限額,將于2020年12月31日前以公告形式告知。據悉,投資者保護基金由火幣全球站于2018年1月推出,用于防范平臺突發風險,為火幣用戶提供先行賠付的權益。[2019/12/18]

圖片來源:OKLink

本次攻擊是典型的閃電貸價格操控,通過閃電貸獲取大量資金后,利用合約設計缺陷,大幅改變價格導致獲利,此次是CreamFinance今年遭受的第四次黑客攻擊。發生閃電貸攻擊,實質是發起閃電貸的攻擊者只是利用了閃電貸的特點,在短時間內借出資金、交易、然后存入并再次借出大量的資金,這樣他們就可以人為地在某一個DEX里操縱特定加密資產的價格,進而從中獲利。也就是說,單單就攻擊者在閃電貸流程里的操作來看,其本身是合規的,但是從結果來看,這一行為損害了智能合約的公平性和其他用戶的利益。

2.?史上最大的DeFi被盜案PolyNetwork

2021年8月10日,異構鏈跨鏈互操作協議PolyNetwork遭到攻擊,使用該協議的O3Swap損失慘重,據OKLink鏈上瀏覽器顯示,30多分鐘的時間里,黑客帶走了共計6.1億美元的加密資產,分批轉出至3個地址。轉至0x0d6e的BSC地址的資金超2.5億美元,轉至0xc8a6的以太坊地址有超2.7億美元,而轉至0x5dc3地址的也有超8,500萬美元。

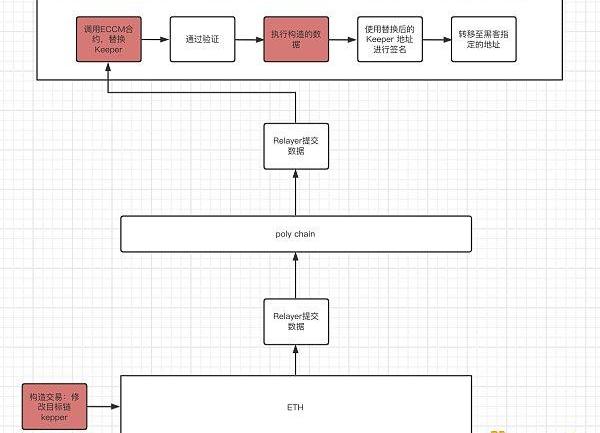

本次攻擊主要是黑客利用了EthCrossChainManager合約中存在的漏洞,EthCrossChainData合約的Keeper權限可由EthCrossChainManager合約進行修改,而EthCrossChainManager合約的verifyHeaderAndExecuteTx函數可以被任何用戶調用進行交易執行,并且在其內部進行call調用時,惡意用戶又可以通過_executeCrossChainTx函數傳入自行構造的數據,這樣黑客通過精心構造的數據就能把EthCrossChainData的Keeper更改為自己指定地址,從而取出LockProxy合約中的代幣。

動態 | 將XRP作為2020年奧運會官方數字貨幣的請愿書簽名已超8200個:據bitcoinist.報道,請愿書作者高橋健(Ken Takahashi)表示,XRP有可能解決與大型國際體育賽事相關的許多后勤問題,尤其是與外匯有關的問題。高橋沒有對日元施加巨大壓力,而是提出了一個需要使用XRP的系統。高橋的計劃是,XRP將取代日元,成為奧運會的實際貨幣。從周六(2018年10月6日)到周日(2018年10月7日),請愿書上的簽名數量增加了1000多個。截至目前,請愿書已經征集了超過8200個簽名。[2018/10/8]

以下是歐科云鏈鏈上天眼團隊繪制的被攻擊過程。

由于此次事件涉及的6.1億美元太過引人注目,事件發生后各大平臺都在積極響應,試圖阻止黑客利用平臺特性將贓款轉移,天眼團隊也在合規的前提下,與安全團隊同步相關攻擊者信息,為追蹤攻擊者爭取了寶貴時間。

據DuneAnalytics數據顯示,當前跨鏈橋的TVL超過了388億美元,而跨鏈橋作為一個新興領域,它的誕生雖然打破了鏈與鏈之間的孤島現象,但由于其發展速度和龐大的資金體量,再加上鏈上項目水平參差,自然是成了黑客眼中的“香餑餑”。

7月11日,跨鏈項目ChainSwap遭到黑客攻擊,在該橋部署的超20個項目的代幣都遭到黑客盜取,損失約合440萬美元。本次安全事故發生的主要原因是每個代幣在跨鏈轉移時有代理合約,黑客調用合約時需在_chargeFee中支付0.005ETH作為費用,但這個過程沒有真正的身份驗證審查,只需一個簽名,問題可能是_decreaseAuthQuota函數,如果當天簽名人的配額已完成,該函數就會恢復。但是每個人似乎都從默認配額開始。所以攻擊者每次只需用不同的地址簽名來規避這一點。然后在_receive函數中將“volume”參數傳輸到“to”攻擊者地址。

而就在一天后,另一知名跨鏈項目AnySwap也遭到攻擊,其新推出的V3跨鏈流動性池損失239萬USDC和550萬MIM,總損失超過了790萬美元。根據AnySwap公告解釋,在BSC上的V3路由器MPC賬戶下檢測到兩個V3路由器交易,這兩個交易具有相同的R值簽名,而黑客反推到這個MPC賬戶的私鑰,團隊已經修復代碼以避免使用相同的R簽名。

PolyNetWork不是跨鏈橋安全事件的第一起,也不會是最后一起,由于TVL的迅速壯大,跨鏈橋必然會繼續成為安全事件的高發地,PolyNetwork的結尾雖然以黑客歸還全部資產告終,但本次事件也是一次警示,即跨鏈橋作為更為復雜的業務場景,對合約撰寫和審計的要求應更為嚴格,而管理員權限、私鑰授權等安全問題也需更加重視。

3.BXH或因私鑰泄露被盜

10月30日,多鏈部署的去中心化交易協議BXH被盜,1.39億美元的加密資產被洗劫一空。據了解,此次安全事故發生在BSC鏈上的BXH協議,出于謹慎考量,BXH官方也暫停了Heco、OEC相關存取款服務。

事故發生后的第一時間,天眼團隊便第一時間監控了黑客在BSC、以太坊和比特幣鏈上的地址,并預警交易所和錢包注意加強地址監控,避免相關惡意資金流入平臺。經過復盤,天眼團隊分析,黑客在10月27日部署了0x8877這一攻擊合約,接著10月29日BXH管理員地址0x5614通過grantRole賦予了黑客攻擊合約0x8877管理權限。10月30日,黑客通過攻擊合約的管理權限將BXH資金庫中的資產轉出。

簡單理解就是,有人拿到了BXH管理員的私鑰,再將另一個地址設置為管理員,然后通過這另一個地址把錢都提走了,此番調查結果一出,引起嘩然,畢竟這樣的盜幣手段頗為原始,黑客都不需要攻克復雜的智能合約,僅靠私鑰就提取了1.39億美元的資金。

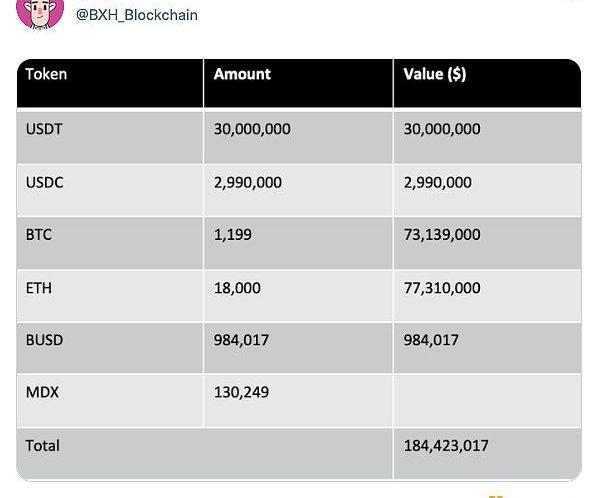

BXH鏈上資產被盜,也產生了一系列的連鎖反應,依賴于BXH流動性的相關機槍池也受到了牽連,CoinWind和EarnDeFi接連關閉了充提。10月31日晚,BXH在官方媒體上公示了其在BSC鏈上的資金池剩余資產,包括USDT、USDC、BTC、ETH、BUSD、MDX在內,總計約1.84億美元。

截至11月9日,BXH的最新動態是,項目方表示,在持續測試、消除潛在風險,并完成私鑰驗證的多簽升級后,項目在OEC上的活動已經恢復正常。

4.RugPull攻擊

作為DeFi圈中常被提及的術語,RugPull指的是項目方撤出支持、DEX流動性池或突然放棄一個項目,毫無征兆地卷走投資者的資金,RugPull多發生于DEX,是DeFi領域較為典型的騙局。騙子們會在流動性池中投入大量的資金,并在社交媒體上發布誘人的廣告吸引投資者入局,一旦投資者將代幣存入這些流動性池中,騙子就會“抽地毯般”地把池子里的代幣全部提走,通常是惡意團隊攻擊的最后一步,也是一種常見的退出騙局。由于RugPull在技術上實施起來頗為簡單,通常會是一些土狗項目在打造出所謂“一夜暴富”的假象騙散戶上車后慣常的技倆。

7月15日,數字收藏品平臺BondlyFinance遭受攻擊,在以太坊網絡鑄造了3.73億枚BONDLY,導致代幣價格下跌,損失590萬美元,此舉被質疑為RugPull。據項目方自身披露,攻擊者通過精心策劃的策略獲得了BondlyFinanceCEOBrandonSmith密碼賬戶的訪問權限,密碼帳戶包含他的硬件錢包的助記詞恢復短語,復制后允許攻擊者訪問BONDLY智能合約,以及也被泄露的公司錢包。Brandon保持對Bondly大部分企業錢包的獨家訪問權。這些錢包包括所有去中心化交易所流動性池代幣、投資賬戶代幣、抵押儲備代幣、生態基金代幣、工資單、公司儲備金、所有NFT錢包和Opensea儲備金。

結語

隨著區塊鏈在全球范圍內的迅速發展,相應的鏈上安全事件也在不斷滋生。與去年相比,DeFi領域的安全形勢依舊嚴峻,鏈上問題不容小覷,相較于新型漏洞,我們發現大多數黑客攻擊都屬于已經出現過的漏洞,EVM兼容鏈的崛起,使得黑客攻擊目標從以太坊轉移至其他鏈,但攻擊手法相差無幾,一方面項目需對自身提高要求,在開放,包括第三方安全公司在審計時需多做考慮,另一方面也顯示出了DeFi現存的雷同項目問題,眾多項目或直接fork,或在fork的基礎上進行創新,而這樣的結果很容易帶來隱匿風險或潛藏漏洞,例如此前BSC鏈上的AutoSharkFinance和Merlin接連遭到閃電貸攻擊,分別損失75萬美元和680萬美元,原因是fork的PancakeBunny,導致存在相同風險而被套利。

希望每一次安全事件都能給行業帶來警示,盡管我們無法規避所有問題,但對于頻繁發生的漏洞,是否應當引起重視,加強對合約審計、風控、應急等方面的落實。鏈上安全問題應當獲得最高的重視,而不是為了盲目追求熱點急于上線產品,沒有做好項目安全性審查,這既是對用戶資產的不負責任,也是對區塊鏈鏈上生態的消耗,而用戶也需增強自身的安全意識,做好DYOR,如匿名團隊、無審計、明顯的CopyCat類的項目,就可以納入自己的避坑點,將初級風險規避在外。

Tags:USDEFIDEFDEFIqusd幣是什么幣Endless BattlefieldDeFiatoDefi Shopping Stake

注:原文作者為早期風險投資公司Patron的聯合創始人BrianCho,此前他曾擔任游戲公司RiotGame的全球業務與企業發展主管,以及A16Z合伙人。以下為全文編譯.

1900/1/1 0:00:00與DeFi中的資產類似,不可替代的代幣需要類似的基本要素,如借貸、流動性和資產管理,這是目前正在建立的領域.

1900/1/1 0:00:00原標題:《BlockchainNetworksandtheHumanFactor:HowtoKnowWhetherThey’reAccessible》作者:Shirley、BenjaminEbn.

1900/1/1 0:00:00編者按:前不久扎克伯格宣布Facebook將更名為“Meta”,進軍元宇宙。接著在一周之內,微軟和英偉達都提出了自己的元宇宙的設想,在股市上引起了不少波瀾.

1900/1/1 0:00:001?什么是分布式搜索? 分布式搜索使用分布式賬本技術,在區塊鏈網絡進行存儲和檢索。讓你在網上搜索喜愛的產品或服務時得到更多的隱私保護.

1900/1/1 0:00:00美國證券交易委員會委員卡羅琳·A·克倫肖稱,「DeFi是一個共享的機遇和挑戰。一些DeFi項目完全符合我們的管轄范圍,而其他項目可能難以遵守當前適用的規則.

1900/1/1 0:00:00