BTC/HKD+1.35%

BTC/HKD+1.35% ETH/HKD+2.31%

ETH/HKD+2.31% LTC/HKD+3.02%

LTC/HKD+3.02% ADA/HKD+2.79%

ADA/HKD+2.79% SOL/HKD+3.11%

SOL/HKD+3.11% XRP/HKD+2.25%

XRP/HKD+2.25%這次的主題是混幣器Tornado.Cash。

隨著黑客盜幣事件愈演愈烈,Tornado.Cash也變得越來越“有名”,大多數黑客在獲利后都毫不留情地將“臟幣”轉向Tornado.Cash。我們曾對Tornado.Cash的匿名性進行過探討,詳見:慢霧AML:“揭開”Tornado.Cash的匿名面紗。而今天以一個真實案例來看看這名黑客是怎么通過Tornado.Cash洗幣的。

基礎知識

Tornado.Cash是一種完全去中心化的非托管協議,通過打破源地址和目標地址之間的鏈上鏈接來提高交易隱私。為了保護隱私,Tornado.Cash使用一個智能合約,接受來自一個地址的ETH和其他代幣存款,并允許他們提款到不同的地址,即以隱藏發送地址的方式將ETH和其他代幣發送到任何地址。這些智能合約充當混合所有存入資產的池,當你將資金放入池中時,就會生成私人憑據,證明你已執行了存款操作。而后,此私人憑據作為你提款時的私鑰,合約將ETH或其他代幣轉移給指定的接收地址,同一用戶可以使用不同的提款地址。

案例分析

今天要分析的是一個真實案例,當受害平臺找到我們時,在Ethereum、BSC、Polygon三條鏈上的被盜資金均被黑客轉入Tornado.Cash,所以我們主要分析Tornado.Cash的部分。

Terra鏈上DeFi鎖倉量為175.5億美元,24小時下降16%:金色財經報道,據 Defi Llama 數據顯示,當前 Terra 鏈上 DeFi 鎖倉量為 175.5億美元,24小時下降16%,仍排名第二。

目前,鎖倉量排名前 5 的公鏈分別為以太坊(1614.8 億美元)、Terra( 175.5 億美元)、BSC(172.6億美元)、Solana(124.9 億美元)、Avalanche(122.6 億美元)。[2021/12/28 8:08:23]

黑客地址:

0x489...1F4(Ethereum/BSC/Polygon)

0x24f...bB1(BSC)

Ethereum部分

借助慢霧MistTrack反洗錢追蹤系統,我們先對地址進行一個大概的特征分析。

從部分展示結果來看,可以看到交易行為里黑客使用較多的除了Bridge就是混合器Mixer,這些對我們分析黑客畫像十分重要。

Newave Capital宣布投資鏈上聚合器New ERA:10月22日消息,Newave Capital宣布投資基于以太坊核心概念的第2層鏈上聚合器New ERA。[2021/10/22 20:49:50]

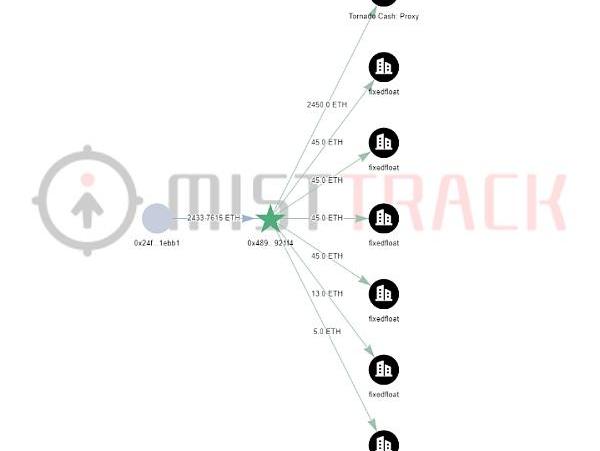

接著,我們對Ethereum上的資金與行為進行深入分析:據慢霧MistTrack反洗錢追蹤系統的分析,黑客將2450ETH以?5x10ETH+24x100ETH的形式分批轉入Tornado.Cash,將198ETH轉入FixedFloat,這讓我們繼續追蹤Tornado.Cash部分留了個心眼。

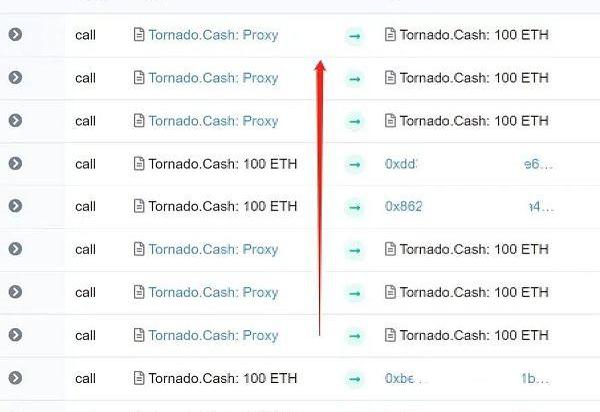

既然想要嘗試追蹤黑客從Tornado.Cash轉出的地址,那我們就得從Ethereum上第一筆資金轉入Tornado.Cash的時間點開始,我們發現第一筆10ETH和第二筆10ETH間的時間跨度較大,所以我們先從跨度小的100ETH開始分析。

比特幣鏈上發生47446枚BTC大額轉賬:據Whale Alert監測,北京時間13點52分,47,446枚比特幣自Bittrex(39dGm開頭)轉至37giV開頭的一未知地址。隨后,該筆資產再次轉移至Bittrex交易所(3FDWN開頭)。查詢bitinfocharts數據發現,3FDWN開頭的地址排名比特幣富豪榜第14位。[2020/2/28]

定位到Tornado.Cash:100ETH合約相對應的交易,發現從Tornado.Cash轉出的地址非常多。經過慢霧MistTrack的分析,我們篩選出了符合時間線和交易特征的地址。當然,地址依然很多,這需要我們不斷去分析。不過很快就出現了第一個讓我們饒有懷疑的地址。

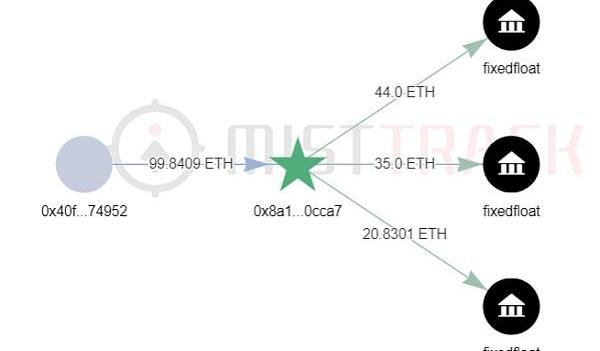

據慢霧MistTrack的分析,地址將?Tornado.Cash轉給它的ETH轉到地址,接著把ETH分為三筆轉到了FixedFloat。

動態 | 以太坊區塊鏈上200萬枚USDC被銷毀:據Whale Alert監測,北京時間11點40分,以太坊區塊鏈上2000000.8枚USDC被銷毀。[2020/2/11]

當然,這也可能是巧合,我們需要繼續驗證。

繼續分析,接連發現三個地址均有同樣的特征:

A→B→FixedFloat

A→FixedFloat

在這樣的特征佐證下,我們分析出了符合特征的地址,同時剛好是24個地址,符合我們的假設。

Polygon部分

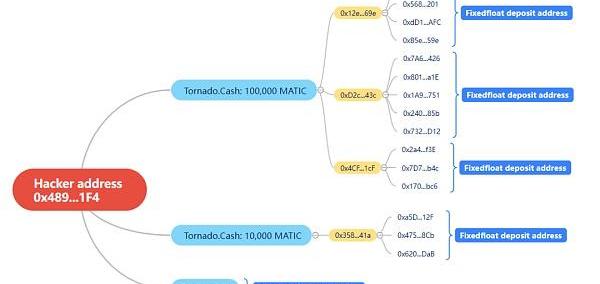

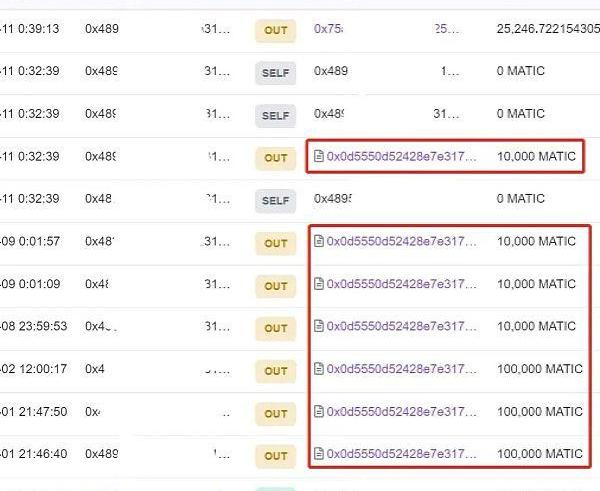

如下圖,黑客將獲利的365,247MATIC中的部分MATIC分7次轉到Tornado.Cash。

中國銀行原行長李禮輝表示 應加強監管防止資金在鏈上地下的跨國違法活動:全國人大財經委委員、中國銀行原行長李禮輝在“2017第一財經金融科技峰會”上表示。加強國際監管,和主要國家達成監管共識,采取國際監管一致行動,切實防止資金在鏈上地下的跨國違法活動。同時李禮輝還強調:“我國法律是禁止非法金融活動的,目的是維護金融市場的穩定,保護投資者利益,防止系統性金融風險,這是非常必要的。”[2017/12/4]

而剩下的25,246.722MATIC轉到了地址,接著追蹤這部分資金,我們發現黑客將25,246.721MATIC轉到了FixedFloat,這讓我們不禁思考黑客在Polygon上是否會以同樣的手法來洗幣。

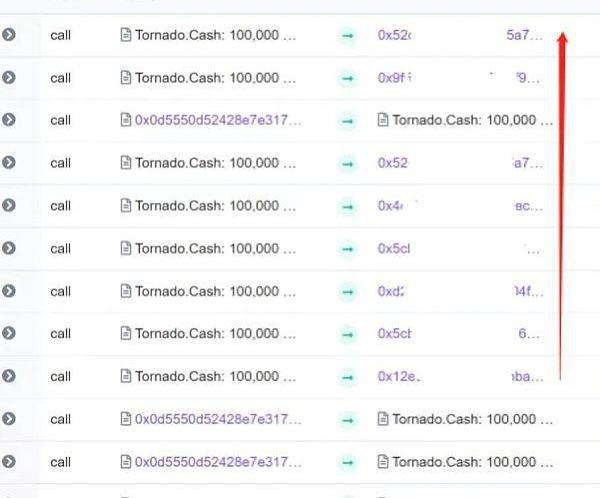

我們首先定位到Tornado:100,000MATIC合約與上圖最后三筆對應的交易,同時發現從Tornado.Cash合約轉出的地址并不多,此時我們可以逐個分析。

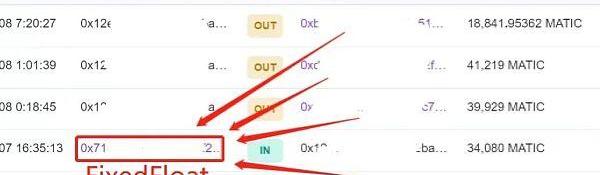

很快,我們就發現了第一個讓我們覺得有問題的地址。我們看到了熟悉的FixedFloat地址,不僅?FixedFloat轉MATIC到地址,從地址轉出資金的接收地址也都將MATIC轉給了FixedFloat。

分析了其他地址后,發現都是一樣的洗幣手法,這里就不再贅述。從前面的分析看來黑客對FixedFloat實在獨有偏愛,不過這也成了抓住他的把柄。

BSC部分

下面我們來分析BSC部分。BSC上黑客地址有兩個,我們先來看地址:

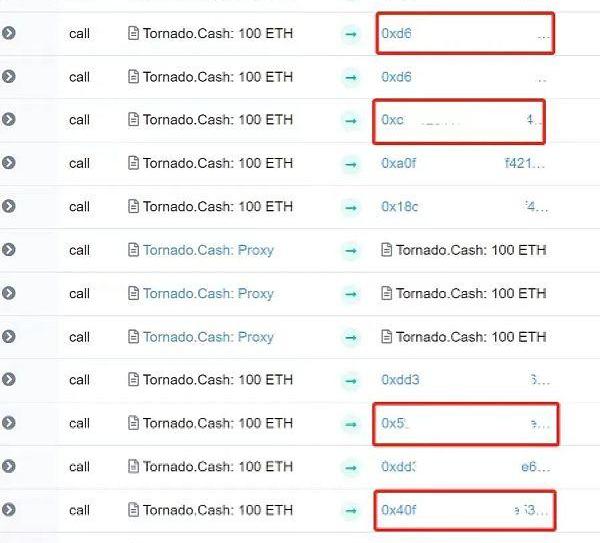

黑客地址分17次轉了1700ETH到Tornado.Cash,時間范圍也比較連貫。就在我們以為黑客會故技重施的時候,發現并非如此。同樣,經過慢霧MistTrack的分析與篩選,我們篩選出了符合時間線和交易特征的地址,再進行逐個突破。

分析過程中,地址引起了我們的注意。如圖,據慢霧MistTrack顯示,該地址將Tornado.Cash轉給它的ETH轉出給了SimpleSwap。

繼續分析后發現,換湯不換藥,雖然黑客換了平臺,手法特征卻還是類似:

A→SimpleSwap

A→B→SimpleSwap

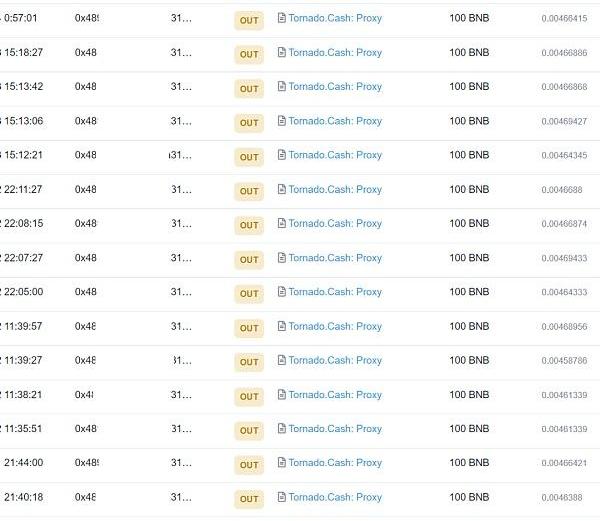

另一個黑客地址是以10BNB為單位轉到了Tornado.Cash。

而在這個地址的洗幣手法中,黑客選擇了另一個平臺,不過手法依然類似。這里就不再一一分析。

總結

本文主要由一個真實案例開啟,分析并得出在不同的鏈上黑客是如何試圖使用Tornado.Cash來清洗盜取的資金,本次洗幣手法具有極相似性,主要特征為從Tornado.Cash提幣后或直接或經過一層中間地址轉移到常用的混幣平臺。當然,這只是通過Tornado.Cash洗幣的其中一種方法,更多手法仍等著我們發現。

而想要更有效率更準確地分析出結果,必然得借助工具。憑借超2億個錢包地址標簽,慢霧?MistTrack反洗錢追蹤系統能夠識別全球主流交易平臺的各類錢包地址,如用戶充值地址、溫錢包地址、熱錢包地址、冷錢包地址等。通過MistTrack反洗錢追蹤系統可對任意錢包地址進行特征分析和行為畫像,在反洗錢分析評估工作中起到至關重要的作用,為加密貨幣交易平臺、用戶個人等分析地址行為并追蹤溯源提供了強有力的技術支撐。

幾個月前,在2021MulticoinSummit峰會上,我作了一個主題演講,強調可組合性是2022年中加密貨幣領域最重要的發展.

1900/1/1 0:00:00原標題:《張一鳴半只腳踏進元宇宙》字節跳動正在為旗下VR業務Pico大規模招兵買馬。服務器端開發工程師、人機工程專家、視覺感知算法工程師、軟件測試、電池專家……打開字節跳動招聘官網,《中國企業家.

1900/1/1 0:00:00原文作者|?NAMCIOS-BitcoinMagazine 編輯整理|白澤研究院 美國司法部在2022年2月的一份聲明中宣布,在控制了被盜資金的錢包后.

1900/1/1 0:00:00前言 Nansen?NFT?指數旨在衡量投資NFT市場時的主動策略,它為尋求跟蹤代表市場或特定細分市場指數的投資者設置了基礎指數。或者,這些指數作為一種機制來衡量NFT市場隨時間的表現.

1900/1/1 0:00:00歐盟立法部門之一的歐洲議會已經采取行動,擬禁止比特幣和其他工作量證明加密貨幣。備受矚目的一攬子加密貨幣法規,加密資產市場框架的最終草案,包括一項禁止“環境不可持續”的共識機制的規定.

1900/1/1 0:00:00內容提要 在線糾紛解決誕生于20世紀90年代。隨著互聯網成為人們日常生活的一部分,許多人試圖利用互聯網建立虛擬法庭,以大幅度提高糾紛解決程序的效率。然而,這一愿望至今未能完全實現.

1900/1/1 0:00:00