BTC/HKD+6.13%

BTC/HKD+6.13% ETH/HKD+8.04%

ETH/HKD+8.04% LTC/HKD+3.61%

LTC/HKD+3.61% ADA/HKD+9.77%

ADA/HKD+9.77% SOL/HKD+7.71%

SOL/HKD+7.71% XRP/HKD+9.74%

XRP/HKD+9.74%2022年12月2日,據區塊鏈安全審計公司Beosin旗下BeosinEagleEye安全風險監控、預警與阻斷平臺監測顯示,AnkStaking的aBNBcToken項目遭受私鑰泄露攻擊,攻擊者通過Deployer地址將合約實現修改為有漏洞的合約,攻擊者通過沒有權限校驗的0x3b3a5522函數鑄造了大量aBNBc代幣后賣出,攻擊者共獲利5500個BNB和534萬枚USDC,約700萬美元,BeosinTrace將持續對被盜資金進行監控。Beosin安全團隊現將事件分析結果與大家分享如下。

#Ankr是什么?

據了解,Ankr是一個去中心化的Web3基礎設施提供商,可幫助開發人員、去中心化應用程序和利益相關者輕松地與一系列區塊鏈進行交互。

Evmos首屆線上黑客松EVM Extensions Hackathon在DoraHacks.io開啟申請入口:5月2日消息,據官方消息,EVM Extensions Hackathon申請入口已在開發者激勵平臺DoraHacks.io開啟。本次活動由Evmos官方主辦,旨在鼓勵開發者通過EVM Extensions工具來提高跨鏈的互操作性和創新性。總資助池達 98,000美元,項目提交截止時間為6月2日。

EVMOS是基于Cosmos SDK、與EVM(以太坊虛擬機)完全兼容的L1公鏈。EVM Extensions Hackathon共設有Infra、Community、DeFi和EVM Extensions應用四大賽道。開發人員可以利用EVM Extensions創建自己的業務邏輯,用于連接Cosmos生態系統中的其他應用鏈與更廣泛的EVM兼容生態。Evmos團隊核心成員將作為評審團隊進行項目評選。Hackathon活動結束后還將啟動Evmos grant計劃。[2023/5/2 14:37:59]

攻擊發生之后,Ankr針對aBNBc合約遭到攻擊一事稱,「目前正在與交易所合作以立即停止交易。AnkrStaking上的所有底層資產都是安全的,所有基礎設施服務不受影響。」

化名黑客正制作Beeple NFT作品的假冒版本:名叫“Monsieur Personne”的化名黑客正在制作世界上最昂貴的NFT的假副本。該黑客創建了著名加密藝術家Beeple的NFT作品“Everydays:The First 5000 Days”的偽造NFT,真品在3月11日的佳士得拍賣會上以6900萬美元的價格賣出。根據黑客的博客文章,其目的是“展示NFT的炒作情況多么荒謬”。(coindesk)[2021/4/28 21:04:58]

#本次攻擊事件相關信息

攻擊交易

0xe367d05e7ff37eb6d0b7d763495f218740c979348d7a3b6d8e72d3b947c86e33

網友向推特黑客轉幣包含隱藏信息:比特幣可追蹤 為何不使用門羅幣:7月16日消息,在今日早間推特眾多名人賬戶遭攻擊,并發布數字貨幣釣魚騙局后,根據Reddit網友發布的鏈上數據信息,有用戶正在向黑客相關的七個不同的地址發送0.00005348 BTC(約合0.5美元)。而在這7筆交易中隱藏著一份信息:使用比特幣時您處于危險之中,比特幣可以被追蹤,為何不使用門羅幣。(JP.Cointelegraph)[2020/7/16]

攻擊者地址

0xf3a465C9fA6663fF50794C698F600Faa4b05c777(AnkrExploiter)

被攻擊合約

0xE85aFCcDaFBE7F2B096f268e31ccE3da8dA2990A

#攻擊流程

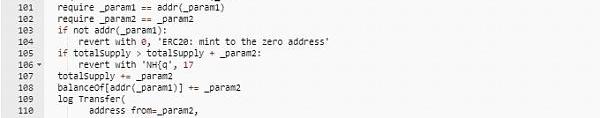

1.在aBNBc的最新一次升級后,項目方的私鑰遭受泄露。攻擊者使用項目方地址將合約實現修改為有漏洞的版本。

黑客利用甲骨文漏洞盜取611個門羅幣:SANS Technology Institute近日發布了一份報告稱,攻擊者利用甲骨文去年年底修補的Web應用程序服務器漏洞,針對PeopleSoft和WebLogic服務器開展了多輪攻擊。然而攻擊者并沒有利用這個漏洞來竊取數據,而是將PeopleSoft和WebLogic服務器變成了挖礦工具。研究人員表示,有一名攻擊者利用這個漏洞獲得了至少611個門羅幣(XMR),總價值約為22.6萬美元。[2018/1/10]

2.由攻擊者更換的新合約實現中,0x3b3a5522函數的調用沒有權限限制,任何人都可以調用此函數鑄造代幣給指定地址。

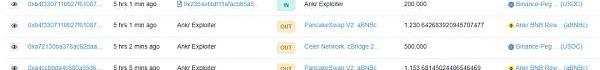

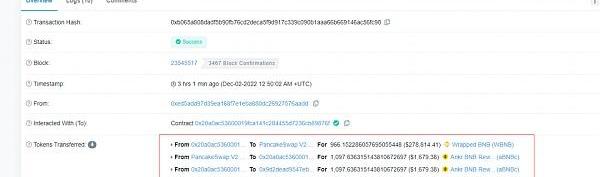

3.攻擊者給自己鑄造大量aBNBc代幣,前往指定交易對中將其兌換為BNB和USDC。

4.攻擊者共獲利5500WBNB和534萬USDC。

#受影響的其他項目:

由于Ankr的aBNBc代幣和其他項目有交互,導致其他項目遭受攻擊,下面是已知項目遭受攻擊的分析。

Wombat項目:

由于AnkrStaking:aBNBcToken項目遭受私鑰泄露攻擊,導致增發了大量的aBNBc代幣,從而影響了pair中的WBNB和aBNBc的價格,而Wombat項目池子中的WBNB和aBNBc兌換率約為1:1,導致套利者可以通過在pair中低價購買aBNBc,然后到Wombat項目的WBNB/aBNBc池子中換出WBNB,實現套利。目前套利地址共獲利約200萬美元,BeosinTrace將持續對被盜資金進行監控。

Helio_Money項目:

套利地址:

0x8d11f5b4d351396ce41813dce5a32962aa48e217

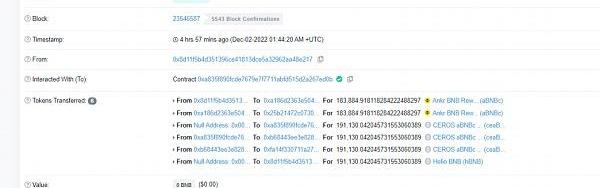

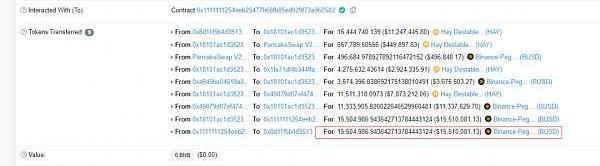

由于AnkrStaking:aBNBcToken項目遭受私鑰泄露攻擊,導致增發了大量的aBNBc代幣,aBNBc和WBNB的交易對中,WBNB被掏空,WBNB價格升高。套利者首先使用10WBNB交換出超發后的大量aBNBc.之后將aBNBc交換為hBNB。以hBNB為抵押品在Helio_Money中進行借貸,借貸出約1644萬HAY。之后將HAY交換為約1550萬BUSD,價值接近1億人民幣。

#事件總結

針對本次事件,Beosin安全團隊建議:1.項目的管理員權限最好交由多簽錢包進行管理。2.項目方操作時,務必妥善保管私鑰。3.項目上線前,建議選擇專業的安全審計公司進行全面的安全審計,規避安全風險。

Tags:BNBNBCANKWBNB寧波銀行bnb是啥意思YTNBchainGenebank Tokenwbnb是騙局嗎

導讀:FTX于周五申請破產,凸顯了加密領域的一個關鍵問題:離岸加密公司的影響力越來越大,它們的運營幾乎沒有透明度和問責制。也因此,這場大崩潰將成為說服政策制定者和監管機構加快行動的火花.

1900/1/1 0:00:00原文標題:《Post-MergeMEV:ModellingValidatorReturns》原文作者:pintail嘗試使用過去的數據來模擬合并后執行層費用對驗證者回報的影響.

1900/1/1 0:00:00FTX的新CEO驚呼活久見,職業生涯從沒見過如此混亂的財務信息,目前公司持幣公允價值65.9萬美元!AlamedaResearch向SBF本人及其空殼公司PaperBirdInc.支付了總計33.

1900/1/1 0:00:00本文來自幣安安全合作伙伴?HashDit,原文作者:SebastianLim自去年起,加密詐騙案件就屢增不減.

1900/1/1 0:00:002022年11月21日,卡塔爾世界杯將如期舉行。四年一度的足球盛宴,自然會引發全球狂歡。但值得注意的是,加密資產、Web3、元宇宙和NFT等概念在本屆世界杯上有著極大的存在感.

1900/1/1 0:00:00頭條 ▌Ankr遭黑客攻擊后,一地址借助漏洞用10BNB換得超1500萬BUSD12月2日消息,Web3基礎設施提供商Ankr被黑客攻擊后,10萬億枚aBNBc代幣被增發.

1900/1/1 0:00:00