BTC/HKD-0.9%

BTC/HKD-0.9% ETH/HKD-2.99%

ETH/HKD-2.99% LTC/HKD-2.48%

LTC/HKD-2.48% ADA/HKD-2.8%

ADA/HKD-2.8% SOL/HKD-3.05%

SOL/HKD-3.05% XRP/HKD-3.66%

XRP/HKD-3.66%Abstract:

近一周,0U轉賬的鏈上地址投攻擊愈演愈烈,截至12月2日,已經有超過37W地址被投,總計92個受害地址,被盜取金額超過164WUSD。

本篇文章,X-explore對攻擊態勢進行了全面分析,對攻擊者進行了鏈上溯源,同時也深入分析了攻擊的實現方式。

我們呼吁錢包APP加強風險提示,普通用戶在轉賬時謹防此類攻擊。因為我們注意到UTC時間11月2日10點38分,有一位鏈上用戶損失慘重,近100萬美金因投而被轉到黑客地址。

本文由X-explore與吳說區塊鏈聯合發布。

1.背景

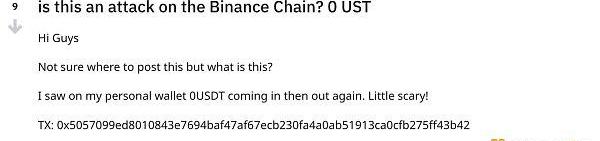

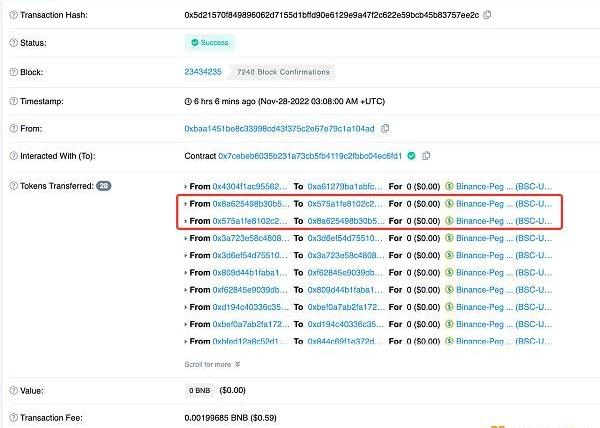

近期,我們的鏈上風險監控發現ETH、BSC鏈上頻繁出現0u轉賬現象,以下圖bsc鏈的交易數據為例,受害者A發出一筆正常交易將452BSC-USD發給B后,會收到C轉來的0BSC-USD,同時,在同一筆交易hash內用戶A自己也會不受控制的給C轉0BSC-USD

在社區中,很多用戶不知所以然,擔心自己的錢包私鑰已經泄漏,攻擊者正在竊取資產。

2.攻擊意圖

其實遇到這種情況的用戶不用緊張,大家的資產是安全的,私鑰并沒有泄漏,只需要仔細確認地址小心別轉錯賬就沒事,黑客的手法很簡單:

鏈上數據顯示超過99%的OKB持有者處于盈利狀態:金色財經報道,根據鏈上分析平臺IntoTheBlock的數據,目前超過99%的OKB持有者都處于盈利狀態。具體而言,目前有超過43610個地址是盈利的,而只有262個地址是虧損的。[2023/3/23 13:21:06]

在鏈上監控幾個穩定幣的轉賬信息,捕獲受害者地址A正常發送給用戶B的轉賬信息。

精心構造與用戶地址B首尾一致的黑客地址C,使受害者A與黑客地址C互相轉帳0U。

受害者A下次轉賬時粗心大意直接復制歷史交易的地址時,很容易錯誤復制到黑客準備的地址C,從而將資金轉錯賬

我們認為這種攻擊是鏈上地址投攻擊:

首先,黑客讓自己的地址出現在用戶交易歷史中,誘導用戶誤認為是可信的交互地址。

此外,黑客構造出的地址與用戶可信地址首尾相同,被用戶當作下次交易的對象。鏈上投很容易使用戶產生資損,鏈上用戶需共同警惕!

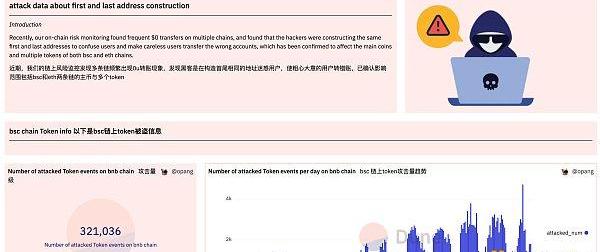

3.攻擊態勢

截止12月2日,在BSC與ETH鏈上的攻擊次數分別超過32萬次和5萬次,受攻擊影響的獨立地址數分別超過16萬個以及4萬個。

紐約聯儲完成鏈上數字美元測試:金色財經報道,紐約聯邦儲備銀行的一個辦公室已經完成了對中央銀行數字貨幣進行批發、跨境交易的測試,在不同的區塊鏈上將美元數字美元與實驗性外幣交換。紐約聯儲表示,CBDC可以將外匯交易速度降低至10秒。[2022/11/5 12:18:37]

從趨勢上看,BSC鏈自從11月22日開始爆發,ETH鏈則從11月27日開始爆發,兩條鏈的攻擊規模均愈演愈烈。

此外,可以看到攻擊發生時間有顯著規律性,在每天UTC時間17點到0點攻擊量級顯著減少。疑似攻擊者處于亞洲時區。

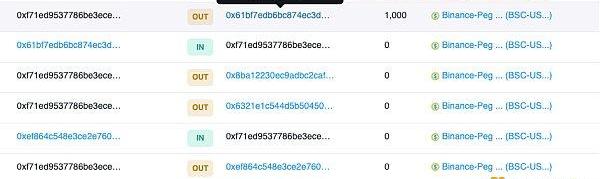

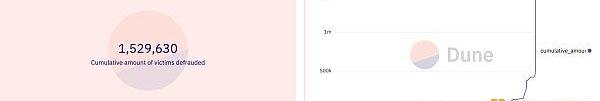

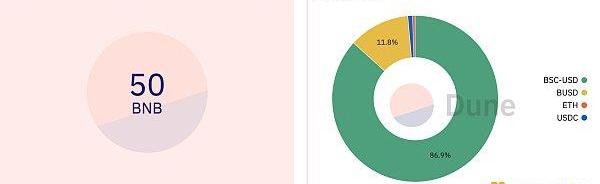

截止12月2日,總共有92個獨立地址受騙,累計被騙金額達到164萬USD。伴隨著攻擊者攻擊目標的增加,可以預見,近期還會不斷有大量用戶被騙。

此外,我們對攻擊者的攻擊成本進行了分析,目前總成本接近2.9WUSD,攻擊者對BSC-USD和USDT非常偏愛,與穩定幣的幣種流通量和用戶持有量有關

攻擊者溯源

我們對其中一個攻擊者進行了鏈上溯源追蹤,與兩個主流中心化交易所關聯,其完整過程如下圖所示:

過去7天以太坊鏈上的銷售額下降11.78%:1月30日消息,過去7天的數據顯示,生產 NFT 的 12 個區塊鏈的 NFT 銷售量都出現下降,周跌幅為13%,以太坊鏈上的銷售額也下降 11.78%。排名第二的區塊鏈 Solana跌幅達到16.87%。排名第三的區塊鏈網絡 Ronin 本周下跌 47.83%,但是Flow 區塊鏈 NFT 銷售增長了10.18%。網絡數據顯示,NFT 市場 Looksrare 以 6.4581 億美元的銷售額占據主導地位,而 Opensea上周出售1.5734 億美元。Solana 的 Magic Eden NFT 市場剛剛超過1000 萬美元。過去 7 天中賣得最貴的NFT是Meebit #10067,價值11,880 個以太坊/2905 萬美元。Meebits的銷售價格是最高的,但本周銷量不是最好的。[2022/1/30 9:23:06]

其攻擊資金的來源地址與OKX.com存在關聯,攻擊者通過使用Transit.Finance跨鏈橋將原始攻擊資金從TRON鏈轉移到BSC鏈上。

其盜取資金最終歸集到Huobi.com,攻擊者依然使用Transit.Finance跨鏈橋將盜取資金轉移到TRON鏈上。

讓我們進一步展開,針對盜取資金的流向進行溯源。

首先,受害者地址0xe17c2b2b40574d229a251fe3776e6da2cc46aa5e向攻擊者地址0x720c1cfe1bfc38b3b21c20961262ad1e095a6867分兩次,共轉賬1300U。

行情 | BTC、ETH鏈上交易數相比上周均有所下降:據監測,截至4月16日,BTC活躍地址數為67.85萬,較上周同比下降0.9%;鏈上交易數為38.13萬,較上周同比上漲2.4%。以太坊活躍地址數為35.08萬,較上周同比下降5.8%;鏈上交易數為62.21萬,較上周同比下降6.9%。[2019/4/16]

接著,攻擊者地址將資金歸集到地址0x89e692c1b31e7f03b7b9cbb1c7ab7872ddeadd49

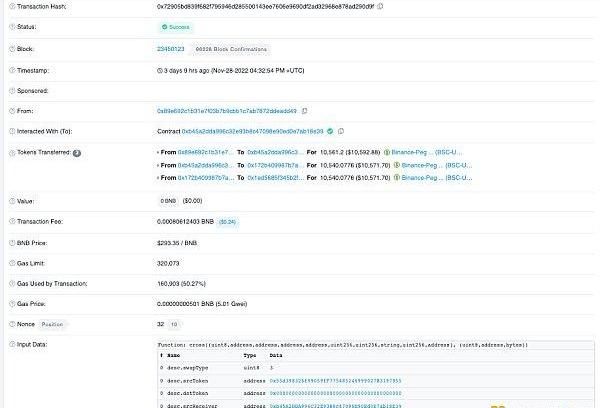

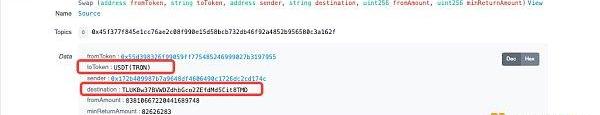

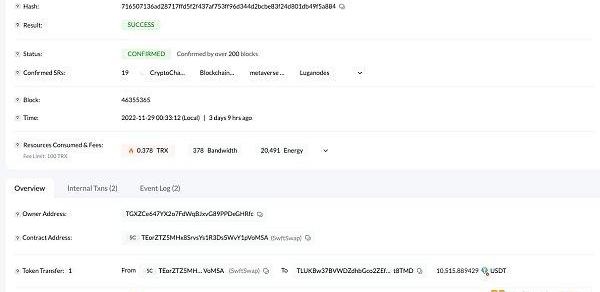

攻擊者在0x89e692c1b31e7f03b7b9cbb1c7ab7872ddeadd49地址上進行了資金的跨鏈轉移,在txhash為0x72905bd839f682f795946d285500143ee7606e9690df2ad32968e878ad290d9f的交易中,如下圖所示,將10561USDT通過Transit.Finance的合約進行了Cross操作。在這筆交易的EventLogs中,可以看到資金去向了TRON鏈的USDT,對應地址是TLUKBw37BVWDZdhbGco2ZEfdMd5Cit8TMD,對應TRON鏈上的交易hash是:716507136ad28717ffd5f2f437af753ff96d344d2bcbe83f24d801db49f5a884

現場 | bitcapital基金創始人韓衛平:量化產品和區塊鏈上的不可能三角都可解決:金色財經現場報道,12月26日,在由金色財經主辦的金色沙龍上海站現場,bitcapital基金創始人韓衛平發表了演講,他表示, 量化產品和區塊鏈上的不可能三角都不存在,這都是可解決的東西。他進一步表示,由于數字貨幣量化交易的特殊性,現在存在許多風險,首先交易所的道德風險很高,很容易出現問題,這是最大的風險。再者基本面數據缺失、流動性低、交易所借口不穩定、衍生品缺失等等都有可能發生風險。[2018/12/26]

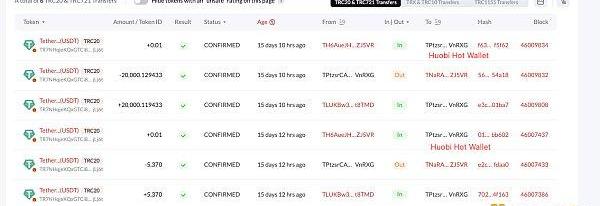

最終,攻擊者將TLUKBw37BVWDZdhbGco2ZEfdMd5Cit8TMD地址上的充值進了Huobi交易所。充值的入金地址分別是:TPtzsrCAG61QMwig3jZV8Px7Rd1WZVnRXG,TDp7r3S1hJeiNfH1CvCVXeY8notY47nagJ

攻擊原理分析

攻擊者案例1:

EOA:0xBAA1451bE8C33998CD43F375c2e67E79c1a104AD

CA:0x7ceBeb6035B231A73CB5Fb4119c2FbBC04Ec6fD1

攻擊者案例2:

EOA:0x616384a80f32aDb65243522971aE2ba7664B62E3

CA:0x6f00Ed594A6AceEf0E1A6FE023Ecd5Eb96c8665a

針對bsc鏈上的token攻擊主要包含BSC-USD、BUSD、USDC、ETH等,大部分是通過攻擊合約批量調用transferFrom()函數,也有手動調用transfer()函數的情況和針對主幣的情況,原理基本一致。以下用BSC-USD的一個攻擊合約舉例

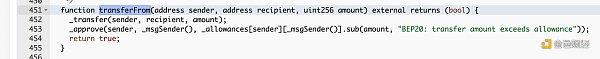

transferFrom()

在攻擊者調用攻擊合約的一筆交易中,攻擊合約只調用了BSC-USD的transferFrom()函數,通過對參數填充sender、recipient、amount可以實現操控任意地址間的0USD轉帳,同時產生授權Approval()與轉賬Transfer()的事件

Blocksecphalcon交易信息

BSC-USD的合約源碼顯示transferFrom()函數順序調用了轉賬_transfer()與授權_approve()函數

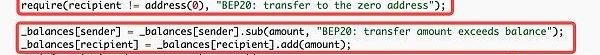

_transfer()函數的作用很簡單,首先排除交易中的全零地址,然后給發送方減錢,接受者加錢,最后記錄轉賬事件。這里用到的加減函數add()/sub()是OpenZeppelin的safemath庫,溢出會報錯回退

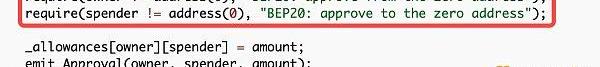

_approve()函數同樣排除全零地址,修改授權值,這個函數的重點在transferFrom中調用approve的參數計算里,用到了_allowances.sub(amount,"BEP20:transferamountexceedsallowance"),將已有的授權token數量減去轉賬數量,剩余的授權數量放入approve重新授權。這里用到的減函數sub是OpenZeppelin的safemath庫,溢出會報錯回退;但是如果整個流程的amount參數為零,沒有任何檢測機制能拒絕這筆交易,也就導致了鏈上大量的0U轉賬能正常發送,而黑客只需要付出手續費即可收獲不菲的回報。

transfer()

調用transfer()函數的攻擊方式原理一致,整個流程只有加減的溢出檢測,沒有對零轉賬的過濾。

BNB

在token的攻擊追溯過程中,我們還發現了通過0BNB轉賬的首尾相同釣魚攻擊,原理與token釣魚類似,構造首尾相同的地址進行釣魚

攻擊交易:https://bscscan.com/tx/0x5ae6a7b8e3ee1f342153c1992ef9170788e024c4142941590857d773c63ceeb3

構造地址后迷惑性非常高,一不小心就轉錯到黑客地址上

正常用戶地址:0x69cb60065ddd0197e0837fac61f8de8e186c2a73

黑客構造地址:0x69c22da7a26a322ace4098cba637b39fa0a42a73

6.X-explore攻擊檢測

目前X-explore可針對此類攻擊行為進行實時的鏈上監測,為了避免危害進一步加劇,我們建議:

錢包App通過顏色或其他提示幫助用戶區分地址,并做好用戶提醒;

用戶在轉賬前仔細區分歷史交易地址,逐字確認,最好自己存一份地址簿。

與此同時,我們在Dune中開源了此次攻擊事件的態勢感知大圖。

https://dune.com/opang/first-and-last-address-construction

敬請關注我們。

Mirror:https://mirror.xyz/x-explore.eth

Twitter:https://twitter.com/x_explore_eth

來源:bress

11月17日,在TechCrunch于邁阿密舉辦的以加密為主題的活動中,OpenSea首席執行官DevinFinzer探討了公司業務與NFT的未來市場.

1900/1/1 0:00:00頭條 ▌以太坊宣布棄用“山東”測試網下周將推出全新公共測試網金色財經報道,以太坊開發人員在今年10月啟動了“山東”測試網,旨在對即將進行的“上海”升級中所涉及的EIP提案進行測試.

1900/1/1 0:00:00撰文:Simiao?Li,MaverickCrypto編譯:餅干,ChainCatcher 原文鏈接: https://www.chaincatcher.com/article/2083117F.

1900/1/1 0:00:00撰文:ElaineHu,AlejoSalles和Hasut編譯:倩雯,ChianCatcher 要點速覽 新的mev-boost功能將允許驗證者在本地構建低MEV區塊來最大限度地提高以太坊的抗審.

1900/1/1 0:00:00注:原文作者為?DaniloLantas,白澤研究院翻譯編輯,略有刪改。上個月,哈佛大學發表了一篇研究論文,認為中央銀行應該開始購買比特幣以保護自己免受制裁.

1900/1/1 0:00:00今天跟大家分享關于比特幣挖礦相關的見解和看法。提起比特幣挖礦,很多人就會想到比特幣是一個非常高能耗的系統,每天消耗大量的算力用在無用的哈希計算上,他們認為電力不應該用在比特幣這種沒用的運算;還有.

1900/1/1 0:00:00