BTC/HKD-0.59%

BTC/HKD-0.59% ETH/HKD-2.31%

ETH/HKD-2.31% LTC/HKD-2.2%

LTC/HKD-2.2% ADA/HKD-1.15%

ADA/HKD-1.15% SOL/HKD-3.07%

SOL/HKD-3.07% XRP/HKD-2.13%

XRP/HKD-2.13%2023年5月6日,據Beosin-Eagle?Eye態勢感知平臺消息,算法穩定幣DEI項目合約遭受黑客攻擊,黑客獲利約630萬美元。Beosin安全團隊第一時間對事件進行了分析,結果如下。

事件相關信息

攻擊交易

https://bscscan.com/tx/0xde2c8718a9efd8db0eaf9d8141089a22a89bca7d1415d04c05ba107dc1a190c3

https://arbiscan.io/tx/0xb1141785b7b94eb37c39c37f0272744c6e79ca1517529fec3f4af59d4c3c37ef

安全團隊:BNBChain上加密項目ORT被利用,黑客獲利約7萬美元:金色財經報道,據區塊鏈安全審計公司Beosin監測顯示,BNBChain上的加密項目ORT被利用,黑客獲利約7萬美元。

其中黑客首先調用INVEST函數,這個函數會調用_Check_reward函數來計算用戶的獎勵,但是黑客的duration變量為0,所以會直接返回total_percent變量作為reward參數,然后黑客調用withdraw And Claim函數提取獎勵,獲取total_percent數量的ORT代幣,重復上述步驟獲利。[2023/1/17 11:16:00]

攻擊者地址

Bsc:0x08e80ecb146dc0b835cf3d6c48da97556998f599

安全團隊:以太坊上PEAKDEFI遭攻擊,黑客獲利約6.6萬美元:金色財經報道,根據區塊鏈安全審計公司Beosin旗下Beosin?EagleEye 安全風險監控、預警與阻斷平臺監測顯示,ETH鏈上的PEAKDEFI項目遭受攻擊,攻擊者利用合約中sellLeftoverToken()函數未進行權限校驗。導致黑客合約中轉走29832 BAT,5083 SUSHI,32508 matic,831 link,總價值66659美元。[2022/11/5 12:19:47]

Arbitrum:0x189cf534de3097c08b6beaf6eb2b9179dab122d1

被攻擊合約

0xde1e704dae0b4051e80dabb26ab6ad6c12262da0

派盾:BNB Chain和以太坊上的Umbrella Network獎勵池被抽取,黑客獲利70萬美元:3月20日消息,派盾發推稱,BNB Chain和以太坊上的Umbrella Network獎勵池已被抽取,導致黑客獲利70萬美元。可能發生了黑客攻擊,因為withdraw()中存在未檢查的下溢,所以任何人都可以提取任何金額,即使沒有任何余額。并提醒Umbrella Network查看BNB Chain和以太坊上的StakingReward Contract。[2022/3/20 14:07:51]

攻擊流程

兩條鏈上漏洞原理以及攻擊手法相同,這里以Bsc鏈上交易為例進行分析:

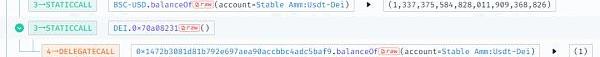

1.攻擊者調用攻擊合約的0xf321f780函數發起攻擊。

動態 | Binance首席執行官趙長鵬否認黑客獲取私人用戶信息:據dailyhodl消息,加密貨幣交易所Binance首席執行官趙長鵬否認黑客獲取私人用戶信息的說法。趙趙長鵬說,最近在社交媒體上流傳的關于黑客知道客戶(KYC)數據的傳聞是試圖傳播恐慌,并且交易所正在調查此事。Binance安全團隊澄清“將這些數據與我們系統中的數據進行比較時存在不一致之處。目前沒有提供證據表明任何KYC圖像是從Binance獲得的。”[2019/8/8]

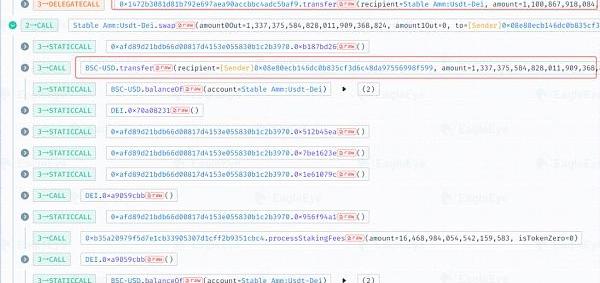

2.攻擊合約首先調用DEI合約的approve函數給pair授權一個很大的值,隨后調用DEI合約的burnFrom函數,傳入pair地址。

3.隨后,攻擊合約直接調用DEI合約的transferFrom函數將pair的DEI代幣全部轉移給攻擊合約,只剩下一個單位的DEI代幣。

4.之后,攻擊合約調用pair的sync函數,更新儲備量,此時pair中只有1個單位的DEI和超130萬枚USDT。

5.最后,攻擊合約使用所有的DEI將USDC全部兌換出來。

漏洞分析

我們從上述的攻擊過程不難發現,本次事件的主要問題在于第2步與第3步,攻擊者調用了approve和burnFrom函數之后,為什么就能直接調用transFrom函數將“其他人”的代幣轉移走?

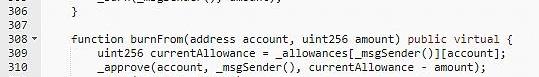

我們看一下approve與burnFrom函數的代碼,approve函數為正常授權函數,并沒有什么問題,關鍵在于burnFrom函數,burnFrom函數正常邏輯是獲取被銷毀地址給調用者地址授權數量,之后將授權數量減去銷毀數量的新值用于更新授權數量。可以看到,309行的代碼函數獲取用戶授權值,而開發者將被銷毀地址與調用者地址寫反,導致獲取的授權值是黑客可以任意設置的,在這之前,黑客調用approve函數授權了一個巨大的數,所以這里獲取的值是一個巨大的值,在310行代碼,將授權值進行更新,這里傳遞的值就是一個異常大的值,導致burnFrom函數調用結束后,pair地址給黑客地址授權了一個巨大的值,而黑客也能任意控制pair的代幣。

資金追蹤

截止發文時,被盜資金還未被攻擊者轉出。

總結

針對本次事件,Beosin安全團隊建議:

1.合約開發時,涉及權限相關的函數一定要仔細思考其運行邏輯,并做好每一步的測試,防止因為粗心大意導致不可挽回的后果。

2.項目上線前,建議選擇專業的安全審計公司進行全面的安全審計,規避安全風險。

Tags:ROMDEIPAIAIRChromaniumBRIGADEIRO幣LianPai TokenNumeraire

原文鏈接:https://medium//.. 源碼 很明顯,當用戶沒有債務時,他們的頭寸不能被清算,所以健康系數默認為type(uint256).max.

1900/1/1 0:00:00原文:SuiWorld 目前確定上線Sui的交易平臺以及交易形式 1)OKX 官網鏈接:https://www.okx.com/OKX將于5月3日20:10上線SUI,其中開盤采用集合競價.

1900/1/1 0:00:00在ChatGPT?的影響下,目前?OpenAI?成為了全球最火爆的AI公司。然而回顧過去,它與馬斯克之間的恩怨從創立之初就埋下了.

1900/1/1 0:00:00共享排序器正在飛速發展,是時候對它是什么及其存在的原因進行深入分析了。這篇文章分析的對象僅限于OptimisticRollup,歡迎ZK關注者前來指教.

1900/1/1 0:00:00作者:AndréBeganski,Decrypt;翻譯:金色財經xiaozou對于旁觀者來說,加密貨幣的寒冬貌似已經結束了,最近一種特殊的青蛙主題代幣的上漲高度令人頭暈目眩,與此同時.

1900/1/1 0:00:00原文作者:Nancy,?PANews4?月?26?日至?28?日,一年一度的加密盛會?Consensus在美國德克薩斯州的奧斯汀市舉行.

1900/1/1 0:00:00