BTC/HKD+0.32%

BTC/HKD+0.32% ETH/HKD-0.24%

ETH/HKD-0.24% LTC/HKD+0.26%

LTC/HKD+0.26% ADA/HKD+0.57%

ADA/HKD+0.57% SOL/HKD+0.18%

SOL/HKD+0.18% XRP/HKD+1.53%

XRP/HKD+1.53%原標題:《空手套白狼——Popsicle被黑分析》

2021年08月04日,據慢霧區消息,跨鏈收益率平臺PopsicleFinance的SorbettoFragola產品遭受黑客攻擊,慢霧安全團隊第一時間介入分析,并將結果分享如下。

攻擊背景

在本次攻擊中,攻擊者通過創建3個攻擊合約來完成對SorbettoFragola的攻擊,以下是本次攻擊涉及的具體地址:

攻擊者:

H1:0x3A9D90eD069021057d9d11E78F142F2C4267934A

H2:0xf9E3D08196F76f5078882d98941b71C0884BEa52

攻擊合約:

C1:0xdFb6faB7f4bc9512d5620e679E90D1C91C4EAdE6

C2:0x576cf5f8ba98e1643a2c93103881d8356c3550cf

C3:0xd282f740bb0ff5d9e0a861df024fcbd3c0bd0dc8

SorbettoFragola:

0xc4ff55a4329f84f9Bf0F5619998aB570481EBB48

攻擊對象

通過官方的介紹我們可以知道被攻擊的SorbettoFragola產品主要是用于幫助用戶管理UniswapV3頭寸,以避免用戶在UniswapV3做市的頭寸超出所選定的價格范圍。用戶可以在SorbettoFragola中存入提供流動性對應的兩種代幣,SorbettoFragola會給到用戶PopsicleLP(PLP)憑證,用戶使用此憑證可以獲取獎勵并取回抵押的流動性資金,同時此憑證也是可以隨意轉移給其他用戶的。

數據:一新創建錢包從Binance提取9450億枚PEPE:金色財經報道,據Lookonchain數據顯示,40分鐘前,一個新創建的錢包從Binance提取了9450億枚PEPE(164萬美元)。[2023/7/4 22:16:48]

攻擊核心

此次攻擊的核心在于,SorbettoFragola中通過用戶持有的PLP憑證數量來參與計算用戶所能獲得的獎勵,但PLP憑證是可以隨意轉移給其他用戶的,但其憑證轉移的過程中沒有進行獎勵結算轉移等操作。這就導致了只要持有PLP憑證就可以立即獲取獎勵。最終造成同個PLP憑證卻能在同個時間節點給多個持有者帶來收益。接下來我們對整個攻擊細節進行詳細分析。

攻擊細節

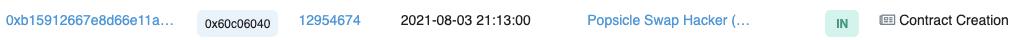

攻擊首先通過H1地址創建了攻擊合約C1、C2與C3,隨后攻擊者通過H2地址調用了攻擊合約C1開始進行具體的攻擊,交易為:

0xcd7dae143a4c0223349c16237ce4cd7696b1638d116a72755231ede872ab70fc。

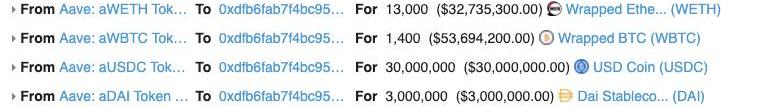

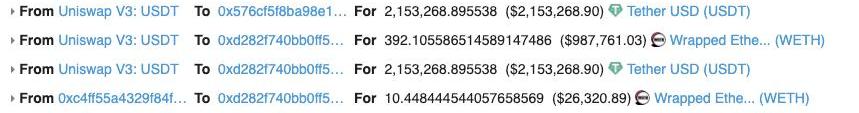

通過分析此交易我們可以發現,其先從AAVE中利用閃電貸借出了30,000,000個USDT、13,000個WETH、1,400個WBTC、30,000,000個USDC、3,000,000個DAI、200,000個UNI,為后續在SorbettoFragola中提供流動性獲得PLP憑證做準備。

跨鏈交易平臺zkLink的Discord服務器已被入侵:金色財經報道,據CertiK監測,跨鏈交易平臺zkLink的Discord服務器已被入侵,有黑客發布了網絡釣魚鏈接。在團隊確認重獲對服務器的控制之前,請勿點擊任何鏈接。[2023/4/19 14:12:23]

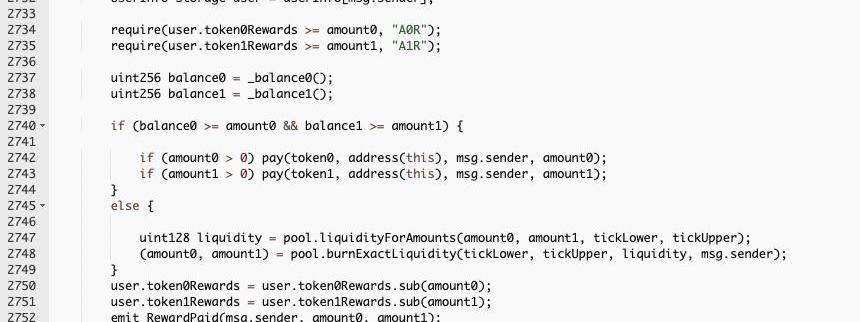

隨后攻擊者調用SorbettoFragola合約的deposit函數存入提供流動性對應的兩種代幣(這里以攻擊者首次存入的WETH與USDT代幣為例),其會先通過checkDeviation與updateVault修飾器分別檢查價格與更新獎勵。價格檢查主要是針對價格是否出現大波動被操控等情況,這里不做展開。而獎勵更新就與本次攻擊密切相關了,我們切入分析:

可以看到其調用了_updateFeesReward函數進行具體的更新操作,我們跟進此函數:

Coinbase要求47萬美元支付內幕交易案的費用和成本:金色財經報道,在一封日期為 4 月 3 日的信中,代表 Coinbase 的律師要求提供 47 萬美元,以支付對 Coinbase 前雇員 Ishan Wahi 和他的兄弟兼同伙 Nikhil 進行調查所產生的成本和費用。兩人都被指控犯有內幕交易和電信欺詐。總金額將屬于《強制性受害者賠償法》的范疇,該法規定受害者有權獲得參與某些犯罪行為包括電信欺詐-的調查所產生的費用和收入損失。

其中,超過40萬美元將用于支付司法部調查的大陪審團向 Coinbase 發出的 5 張傳票,共要求提供 65 份文件和信息(包括子部分)。此外,該交易所還要求為不得不與司法部特別調查和安全部門一起工作的員工賠償 6 萬美元的工資損失。[2023/4/8 13:51:12]

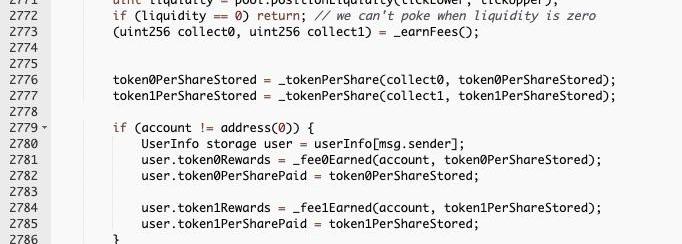

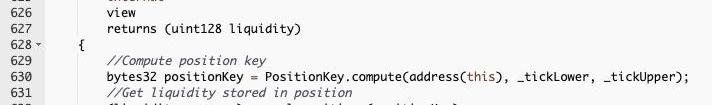

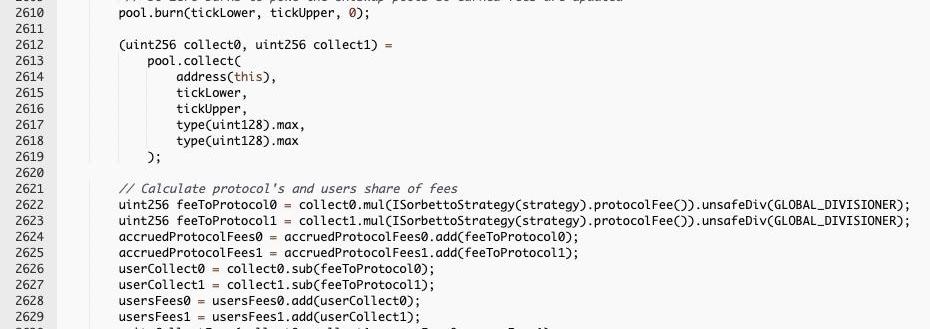

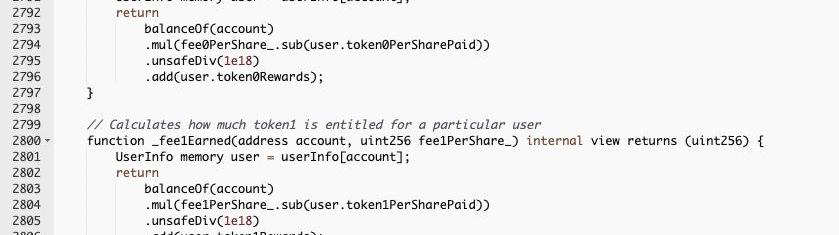

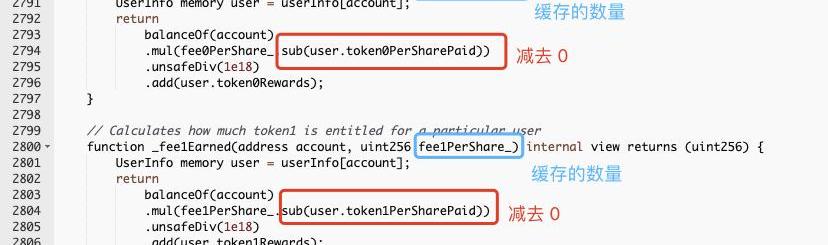

從上圖我們可以很容易的發現其先通過positionLiquidity函數獲取tickLower與tickUpper范圍內合約所持有的流動性數量。然后通過_earnFees函數從UniswapV3Pool中收取提供流動性獎勵。之后再通過_tokenPerShare函數計算每個PLP憑證所能分得的流動性獎勵。最后通過_fee0Earned與_fee1Earned函數來計算用戶所持有的PLP憑證數量可以獲得多少獎勵,并使用

user.token0Rewards與user.token1Rewards變量進行記錄,如下圖所示:

IMF總裁:2022年全球經濟形勢“嚴峻”:7月13日消息,IMF總裁格奧爾基耶娃稱,2022年全球經濟形勢“嚴峻”,2023年經濟衰退的風險有所增加。(金十)[2022/7/13 2:11:12]

但由于此時攻擊者剛進行充值操作,還未獲得PLP憑證,因此其user.token0Rewards與user.token1Rewards變量最終記錄的自然是0。

看到這里你可能已經意識到問題所在了,既然user.token0Rewards與user.token1Rewards變量記錄的獎勵是根據用戶持有的PLP憑證進行計算的,且PLP憑證是可以轉移的,那么是否只要持有PLP憑證再去觸發此變量記錄獎勵就可以讓我們獲得獎勵。答案自然是肯定的。我們繼續看deposit函數:

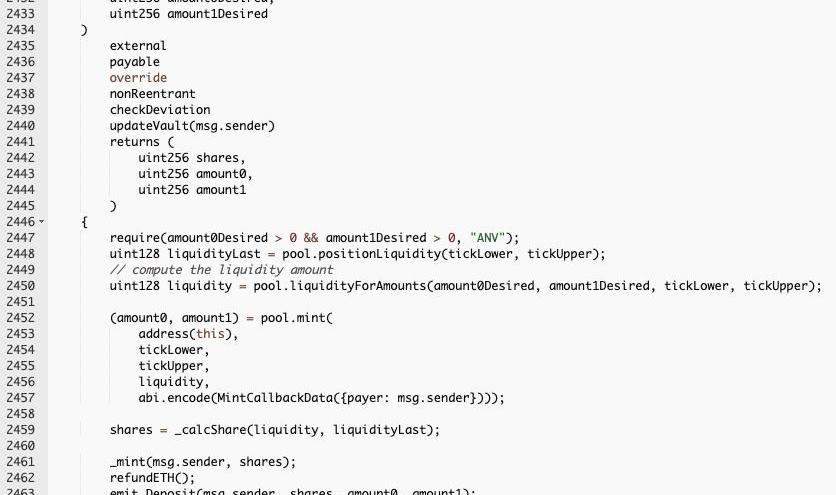

在獎勵更新之后通過liquidityForAmounts函數計算出在目標價格區間內用戶提供資金所占的流動性然后調用UniswapV3Pool?mint函數注入流動性。隨后通過_calcShare計算出SorbettoFragola所需要鑄造給用戶的PLP憑證數量。

在攻擊者獲得PLP憑著后也正如我們所想的那樣將PLP憑證轉移給其他地址,并調用SorbettoFragola合約collectFees函數來進行獎勵記錄。

風險投資公司Standard Crypto籌集5億美元新基金:金色財經報道,根據Axios的一份報告,風險投資公司StandardCrypto籌集了5億美元的新基金。據悉,該基金將投資于股票和加密貨幣。在今年早些時候接受采訪時,聯合創始人AlokVasudev討論了NFT和DAO等風險投資公司感興趣的領域,例如StandardCrypto。[2022/5/25 3:39:18]

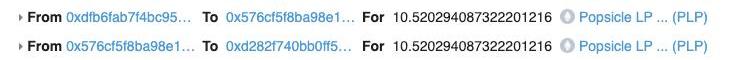

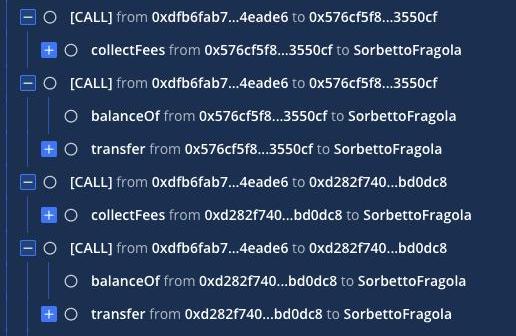

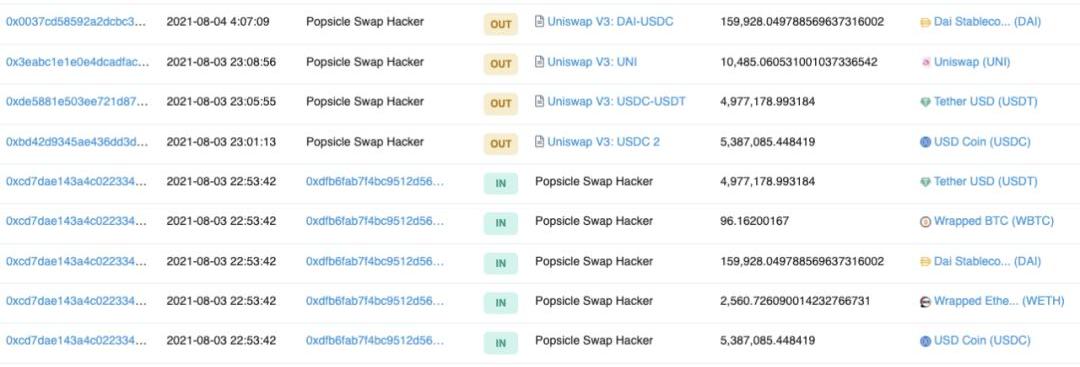

通過上圖的PLP憑證鏈上轉移記錄我們可以看到,在攻擊合約C1獲得PLP憑證后,將其轉移給了攻擊合約C2,隨后調用了collectFees函數。之后攻擊合約C2再將PLP憑證轉移給攻擊合約C3再次調用了collectFees。最后攻擊合約C3將PLP憑證轉移回攻擊合約C1。我們切入collectFees函數進行分析:

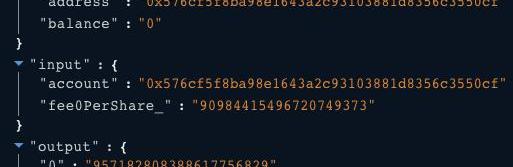

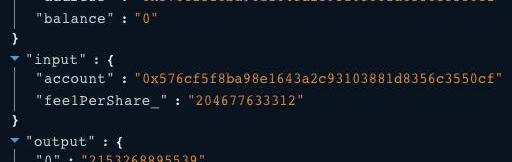

通過上圖我們可以很容易的看出此函數也有updateVault修飾器,而經過上面的分析我們可以知道updateVault修飾器用于獎勵更新,因此在攻擊合約C2持有PLP憑證的情況下調用collectFees函數觸發updateVault修飾器則會根據其持有的PLP憑證數量來計算應分得的獎勵,并記入用戶的token0Rewards與token1Rewards變量。需要注意的是此時對于此類PLP憑證持有者緩存的tokenPerSharePaid變量是0,這直接導致了用戶可以獲得PLP憑證持有獎勵。

我們從鏈上狀態的變化也可以看出:

隨后攻擊合約C2也如法炮制即可獲得獎勵記錄。

最后PLP憑證轉移回到攻擊合約C1,并調用了SorbettoFragola合約的withdraw函數燃燒掉PLP憑證取回先前存入的WETH與USDT流動性。并且攻擊合約C2、C3分別調用collectFees函數傳入所要領取的獎勵數量以領取獎勵。這樣攻擊者在同個區塊中不僅拿回了存入的流動性還額外獲得多份流動性提供獎勵。

隨后攻擊者開始利用其他的代幣對如法炮制的薅取獎勵,如下圖所示:

攻擊流程

1、攻擊者創建多個攻擊合約,并從AAVE中利用閃電貸借出大量的代幣;

2、攻擊者使用借來的代幣存入SorbettoFragola合約中獲得PLP憑證;

3、攻擊者利用SorbettoFragola合約的獎勵結算缺陷問題將獲得的PLP憑證在其創建的攻擊合約之間進行轉移并分別調用了SorbettoFragola合約的collectFees函數來為各個攻擊合約紀錄獎勵;

4、攻擊者燃燒PLP憑證取回在SorbettoFragola合約中存入的流動性資金,并通過各個攻擊合約調用SorbettoFragola合約的collectFees函數來獲取紀錄的獎勵;

5、不斷的循環上述操作攻擊各個流動性資金池薅取獎勵;

6、歸還閃電貸獲利走人。

MistTrack分析過程

慢霧AML團隊分析統計,本次攻擊損失了約4.98MUSDT、2.56KWETH、96WBTC、5.39MUSDC、159.93KDAI、10.49KUNI,接近2100萬美元。

資金流向分析

慢霧AML旗下MistTrack反洗錢追蹤系統分析發現,攻擊者H1地址首先從Tornado.Cash提幣獲取初始資金隨后部署了三個攻擊合約:

攻擊獲利后通過UniswapV3將獲得的代幣兌換成ETH再次轉入了Tornado.Cash:

目前攻擊者賬戶余額僅為0.08ETH,其余資金均已通過Tornado.Cash進行轉移。

總結

本次漏洞的核心在于由于獎勵更新記錄缺陷導致同個PLP憑證能在同個時間節點給多個持有者都帶來收益。針對此類漏洞,慢霧安全團隊建議在進行憑證轉移前應處理好獎勵結算問題,記錄好轉移前后用戶的獎勵緩存,以避免再次出現此類問題。

參考攻擊交易:

https://etherscan.io/tx/0xcd7dae143a4c0223349c16237ce4cd7696b1638d116a72755231ede872ab70fc

Tags:GOLBETETTFRAGProspectors GoldCBETH幣Wettok MarketFragmint

巴比特訊,7月17日消息,去中心化預言機Chainlink宣布資助區塊鏈技術開發公司ChainSafe,用于擴展和維護web3.js代碼庫.

1900/1/1 0:00:007月24日,2021世界區塊鏈大會·杭州正式開幕。本屆大會以“無限未來”為主題,匯聚全球的100+區塊鏈、加密貨幣行業頭部創業者、研究者,以胸懷萬里世界的姿態,共同放眼無限未來的行業想象.

1900/1/1 0:00:00您還記不記得曾經20年前發生的,利用個人計算機空閑時一起尋找外星人這回事。SETI@home可以說是迄今為止最成功的分布式計算試驗項目.

1900/1/1 0:00:00巴比特訊,區塊鏈開發和工程解決方案公司ChainSafe近期宣布收購另一家區塊鏈開發公司NodeFactory.

1900/1/1 0:00:008月4日經濟參考報消息,據人民銀行福州中心支行2021年上半年新聞發布會消息,福建省試點跨境金融區塊鏈平臺積極助力中小微企業融資.

1900/1/1 0:00:00巴比特訊,今日,由分布式數字身份產業聯盟主辦,蘇州高鐵新城數字金融產業發展有限公司、蘇州長通互聯科技有限公司、蘇州成方云數字科技有限公司協辦的分布式數字身份高峰論壇于蘇州高鐵新城舉辦.

1900/1/1 0:00:00