BTC/HKD+1.03%

BTC/HKD+1.03% ETH/HKD+0.83%

ETH/HKD+0.83% LTC/HKD+0.04%

LTC/HKD+0.04% ADA/HKD+1.73%

ADA/HKD+1.73% SOL/HKD+4.3%

SOL/HKD+4.3% XRP/HKD+1.1%

XRP/HKD+1.1%By:Victory@慢霧安全團隊

2021年12?3?,據慢霧區情報,?位GnosisSafe?戶遭遇了嚴重且復雜的?絡釣?攻擊。慢霧安全團隊現將簡要分析結果分享如下。

相關信息

攻擊者地址1:

0x62a51ad133ca4a0f1591db5ae8c04851a9a4bf65

攻擊者地址2:

0x26a76f4fe7a21160274d060acb209f515f35429c

惡意邏輯實現合約ETH地址:

0x09afae029d38b76a330a1bdee84f6e03a4979359

惡意合約ETH地址MultiSendCallOnly合約:

0x3cb0652856d7eabe51f1e3cceda99c93b05d7cea

幣安:將在5月7日17:00暫停部分現貨和杠桿交易對的相關功能:金色財經報道,交易平臺幣安:將調整部分現貨和杠桿交易貨幣對的市價訂單功能。將在北京時間5月7日17:00暫停部分現貨和杠桿交易對的相關功能,直至另行通知。[2023/5/6 14:46:54]

受攻擊的代理合約地址:

0xc97f82c80df57c34e84491c0eda050ba924d7429

邏輯合約地址:

0x34cfac646f301356faa8b21e94227e3583fe3f5f

MultiSendCall合約ETH地址:

0x40a2accbd92bca938b02010e17a5b8929b49130d

攻擊交易:

https://etherscan.io/tx/0x71c2d6d96a3fae4be39d9e571a2678d909b83ca97249140ce7027092aa77c74e

NEAR和Nansen將合作提供NEAR鏈上數據分析:4月18日消息,NEAR 基金會宣布與區塊鏈分析公司 Nansen 建立新的合作伙伴關系,為 DApp 開發人員和投資者提供工具。借助 Nansen 的分析平臺,NEAR 開發人員、投資者和其他用戶可以全面了解 NEAR 區塊鏈活動,這包括交易流、錢包持有量和鏈上活動。[2023/4/18 14:11:31]

攻擊步驟

第一步:攻擊者先是在9天前部署了惡意MultiSendCall,并且驗證了合約代碼讓這個攻擊合約看起來像之前真正的MultiSendCall。

Web3基礎設施提供商Ankr將停止以太坊驗證節點托管服務:9月2日消息,Web3節點基礎設施提供商Ankr宣布將完全停止以太坊驗證節點托管服務。過渡將分兩個階段進行:9月1日開始將逐步減少每個在Ankr Hosting中運行的ETH2驗證節點的密鑰數量,使用戶有時間把當前正在運行的節點連接到另一個驗證網絡;從9月6日開始所有密鑰都將被撤銷,屆時用戶將不再驗證區塊。

Ankr表示,運行ETH2驗證節點的用戶可通過自動退回和手動申領兩種方式收回質押和獎勵資金,具體取決于存入的資產是ANKR還是ETH。Ankr確保所有提供者都將收到他們獲得的獎勵和初始存款。[2022/9/2 13:05:10]

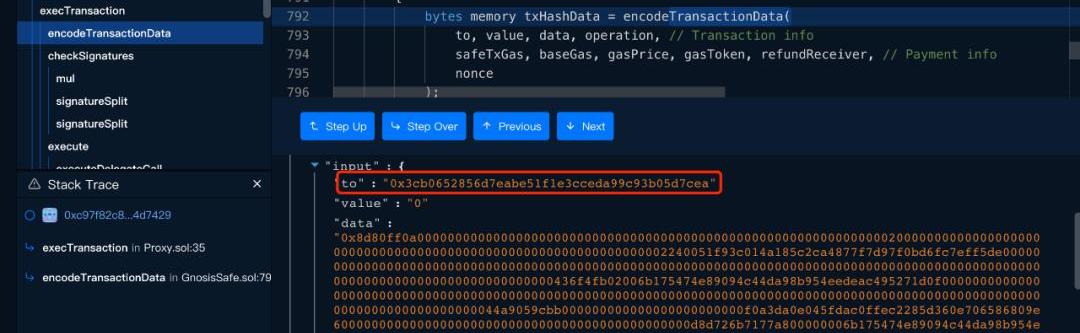

第二步:攻擊者通過釣??段構造了?個指向惡意地址calldata數據讓?戶進?簽名。calldata??正確的to地址應該是?0x40a2accbd92bca938b02010e17a5b8929b49130d,現在被更改成了惡意合約?ETH地址?MultiSendCallOnly合約0x3cb0652856d7eabe51f1e3cceda99c93b05d7cea。

安全團隊:Premint NFT被黑客入侵事件總損失約為37.5萬美元:金色財經消息,據CertiK安全團隊,Premint NFT被黑客入侵事件到目前為止,總共發現了6個被利用的錢包。目前黑客從攻擊中獲得的利潤約為37.5萬美元,使其成為今年最大的NFT黑客攻擊之一。

此前昨日下午報道,黑客在premint網站中通過植入惡意的JS文件實施釣魚攻擊。premint官方提醒用戶不要簽署任何設置批準所有的交易。[2022/7/18 2:19:32]

由于攻擊者獲取的簽名數據是正確的,所以通過了驗證多簽的階段,之后就開始執?了攻擊合約的multiSend函數

Polygon DeFi負責人:Polygon Hermez即將推出zkEVM:7月7日消息,Polygon DeFi負責人在Twitter上表示,Polygon Hermez即將推出zkEVM,Polygon以及以太坊主網上的應用將能夠輕松部署至Polygon Hermez上。[2022/7/7 1:57:18]

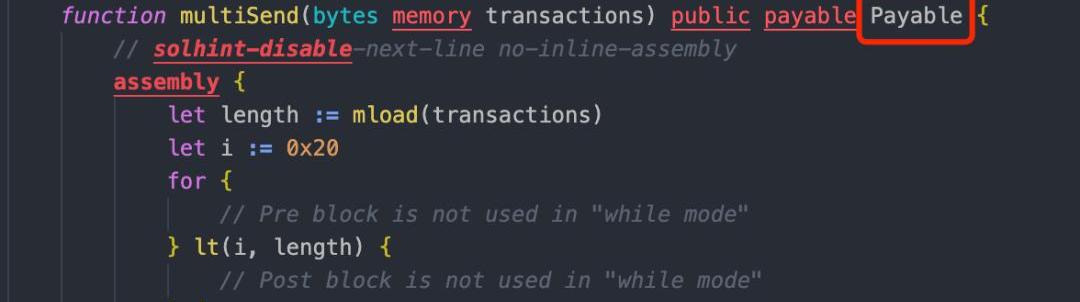

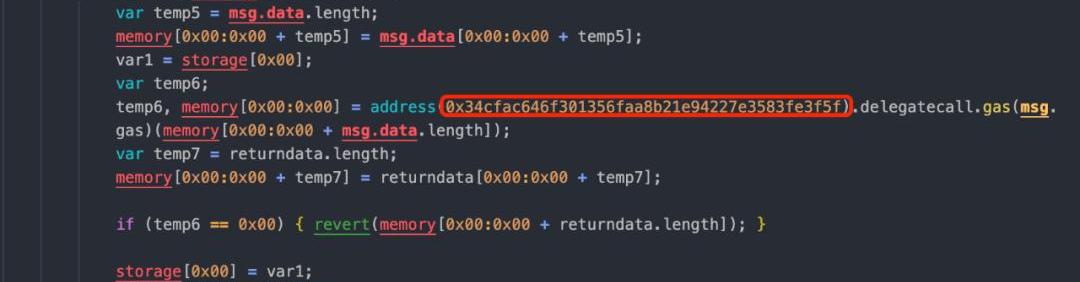

這時候通過查看攻擊合約我們發現此處的修飾器Payable有賦值的情況存在。這時候我們通過對源碼的反編譯發現:

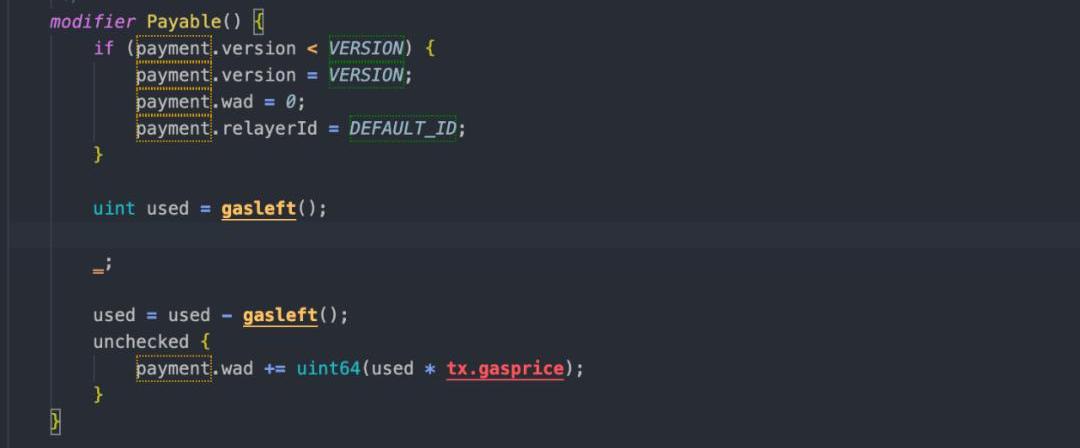

當payment.version<VERSION這個條件觸發的時候每次調?的時候都會對storage進?重新賦值。這個storage是不是特別眼熟?沒錯我們來看下Proxy合約。

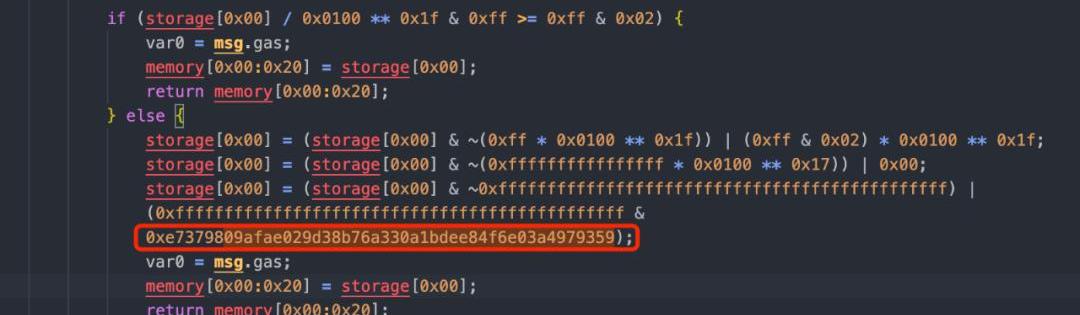

當這筆交易執?完畢時Proxy的storage已經變成0x020014b037686d9ab0e7379809afae029d38b76a330a1bdee84f6e03a4979359。

由于Proxy合約執?的邏輯合約地址masterCopy是從storage讀取的,所以Proxy指向的邏輯合約會被攻擊者更改為攻擊合約。后續攻擊者只需等待?戶把?夠的代幣放?此合約,之后構造轉賬函數把錢取?即可。

我們分析了受攻擊的合約的交易記錄后,發現該攻擊者?常狡猾。

攻擊者為了避免被發現,在攻擊合約中的邏輯中還實現了保證?戶依然能正常使?相關的功能。

反編譯攻擊者的邏輯合約發現,在攻擊合約的邏輯保證了攻擊者動?前?戶都可以正常使?多簽功能。只有當攻擊者??調?的時候才會繞過驗證直接把?戶的錢取?。

MistTrack分析

經MistTrack反洗錢追蹤系統分析發現,攻擊者地址1在11?23號開始籌備,使?混幣平臺Tornado.Cash獲得初始資?0.9384ETH,在?分鐘后部署了合約,然后將0.8449ETH轉到了攻擊者地址2。

攻擊成功后,攻擊者地址2通過Uniswap、Sushiswap將獲利的HBT、DAI等代幣兌換為ETH,最后將56.2ETH轉到混幣平臺TornadoCash以躲避追蹤。

總結

本次攻擊先是使?了釣??段獲取了?戶的?次完整的多簽數據,在利?了delegatecall調?外部合約的時候,如果外部合約有對數據進?更改的操作的話,會使?外部合約中變量存儲所在對應的slot位置指向來影響當前合約同?個slot的數據。通過攻擊合約把代理合約指向的邏輯指向??的攻擊合約。這樣就可以隨時繞過多簽把合約的錢隨時轉?。

經過分析本次的事件,?概率是?客團隊針對GnosisSafeMulti-sig應?的?戶進?的釣?攻擊,0x34cfac64這個正常的邏輯合約是GnosisSafe官?的地址,攻擊者將這個地址硬編碼在惡意合約中,所以這?系列的操作是適?于攻擊所有GnosisSafeMulti-sig應?的?戶。此次攻擊可能還有其他受害者。慢霧安全團隊建議在訪問GnosisSafeMultisig應?的時候要確保是官?的?站,并且在調?之前要仔細檢查調?的內容,及早的識別出釣??站和惡意的交易數據。

Tags:ETHULTISENULTFomo EthUltimate ChampionsProject Senpaimulti幣價格

數字支付公司Square宣布,其已將公司名稱改為Block,似乎是在向區塊鏈技術轉變。在周三的一條推文中,Square表示,更名后的支付公司將與CashApp、去中心化比特幣交易所項目tbDEX.

1900/1/1 0:00:00據Finbold11月24日消息,星展銀行高級投資策略師DarylHo在接受CNBC采訪時指出,已經擁抱數字化趨勢并參與其中的行業領導者將從元宇宙中獲益.

1900/1/1 0:00:002021年12月15日,比原鏈發布BytomSidechain測試網,比原側鏈Vapor將升級為新的BytomSidechain.

1900/1/1 0:00:00據CoinDesk消息,美國銀行在周二發布的一份研究報告中表示,本月早些時候公布的財政部報告《穩定幣報告》是監管穩定幣的“緊急跡象”,因為穩定幣有可能成為一種可行的支付方式.

1900/1/1 0:00:00據Decrypt消息,12月5日,NFT項目BoredApeYachtClub首席藝術家AllSeeingSeneca在巴塞爾邁阿密藝術展的Dfinity的Iconoclast畫廊活動中發布了一.

1900/1/1 0:00:00宇宙的盡頭是房子,元宇宙也不例外? 鏈新原創作者|廖羽 原標題:《鏈游變現,從閑魚“炒房團”開始》“不好意思,我不想聊.

1900/1/1 0:00:00