BTC/HKD+0.16%

BTC/HKD+0.16% ETH/HKD+0.7%

ETH/HKD+0.7% LTC/HKD+0.93%

LTC/HKD+0.93% ADA/HKD+1.44%

ADA/HKD+1.44% SOL/HKD+0%

SOL/HKD+0% XRP/HKD+0.57%

XRP/HKD+0.57%今天2月15日,先祝大家元宵節快樂!團團圓圓每一天!

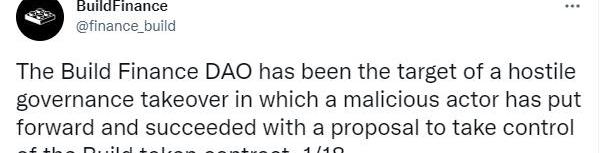

而在今天凌晨時分,成都鏈安鏈必應-區塊鏈安全態勢感知平臺輿情監測顯示,風投DAO組織BuildFinance項目遭遇治理攻擊。關于本次攻擊,成都鏈安技術團隊第一時間進行了分析。

#1?事件概覽

據悉,BuildFinance是一個自我描述為“去中心化風險建設者”,其目標是通過獎勵代幣來激勵新項目。這個想法是用其原生BUILD代幣為項目提供資金,作為回報,這些項目將采用BUILD代幣來增加對它們的需求。此外,該項目由DAO維護,也就是由一個去中心化組織參與治理。

但是,黑客卻悄悄搞起事情,該項目遭遇攻擊者惡意治理接管,黑客通過獲得足夠多的投票成功控制Build代幣合約,在三筆交易中鑄造了超過10億的BUILD代幣,并耗盡了Balancer和Uniswap流動性池中的大部分資金。事發后,該項目團隊在推特建議用戶不要在任何平臺上購買BUILD代幣,項目團隊成員試圖與攻擊者進行直接對話,但對方似乎沒有興趣對話。

ULTRADX(奧創)與 MastersDAO、MoreMeta 元宇宙平臺達成深度戰略合作:據官方消息,ULTRADX(奧創)與 MastersDAO、MoreMeta 元宇宙平臺達成深度戰略伙伴合作關系。

據官方介紹,ULTRADX(奧創)是采用美國CME的全品類全倉保證金系統與OCC的實時清結算系統的加密貨幣交易平臺。

MoreMeta是以沉浸式空間承載內容價值、社交價值的多元交互的綜合元宇宙項?。現與多家藝術院校及文化機構達成數字藝術方向的產學研合作,且為多地實現文旅、文博的數字化解決方案,為生態鏈上下游提供創作與價值革新。

MastersDAO是通過全球各領域的愛好者與藝術家所組成的去中心化自治組織,涉及領域涵蓋了美術、古董、字畫、音樂、影視等方面。[2022/6/27 1:33:46]

看來項目方又遇到了一位“任性”的黑客。下面,跟著我們來看一下事件具體分析過程。

#2?事件具體分析

Round1

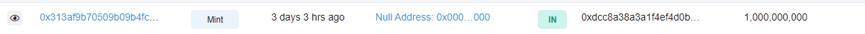

通過對項目的交易追蹤,我們發現2022年2月12日BuildFinance?項目被攻擊者竊取了治理權限,接著向0xdcc8A38A地址分三次鑄造了超過10億的BUILD代幣。

多簽錢包Gnosis Safe發起提案:成立SafeDAO,10%治理TokenSAFE用于空投:2月10日消息,多簽錢包GnosisSafe團隊已發起提案,將建立SafeDAO并推出TokenSAFE。提案內容顯示,建議將從GnosisSafe從GnosisLtd中拆分出來,類似于CowSwap此前的拆分。SAFE的總量為固定的10億枚,由SAFE基金會鑄造。根據提案,10%的SAFE將用于空投,但并非僅限于回溯性空投,為吸引新GNO持有者,團隊提議也考慮使用鎖投方式來進行新Token的空投。該提案仍處于投票表決期,將于7天后結束。[2022/2/10 9:42:09]

The New Yorker:DAO成為區塊鏈中最炙手可熱的概念:1月30日消息,The New Yorker 在網站發布文章《The Promise of DAOs, the Latest Craze in Crypto》。該文章以拍下《沙丘》電影未出版手稿的 Spice DAO 和參與美國憲法副本拍賣的 ConstitutionDAO 入手,為讀者詳細介紹了 DAO 模式、DAO Token 和 DAO 治理等概念,并梳理了 DAO 的歷史發展。

該文章表示,近幾個月以來,DAO 成為了區塊鏈中足以和 NFT 媲美的、最炙手可熱的概念。[2022/1/30 9:23:13]

然后0xdcc8A38A地址將這10億代幣通過UniswapV2:BUILD兌換將項目方的交易池掏空。

觀察交易細節后,我們發現調用Build代幣合約mint函數鑄幣的地址也為0xdcc8A38A。

MakerDAO發起新倡議以推動DAI在區塊鏈游戲中的采用:3月11日,MakerDAO宣布發起新倡議Dai Gaming Initiative,以推動DAI在區塊鏈游戲中的采用。(Sludge Feed)[2020/3/11]

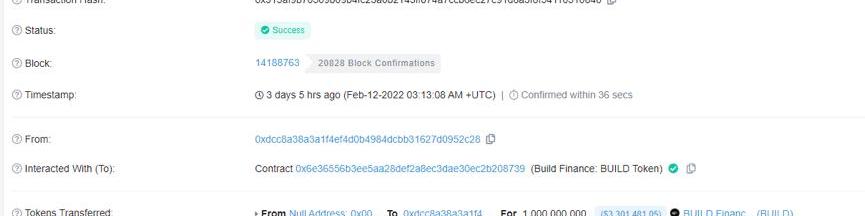

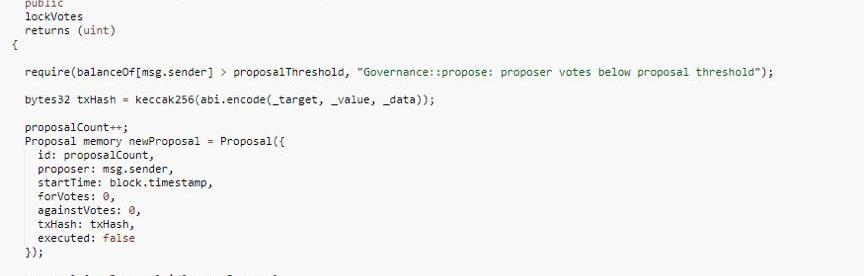

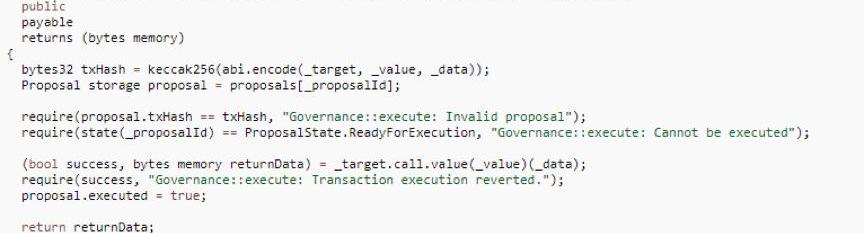

接著往下看,我們觀察下圖項目方的合約代碼發現調用mint函數的地址只能為governance地址。此時鑄幣的地址為0xdcc8A38A,也就是說合約現在的governance權限已經被0xdcc8A38A地址獲取了。

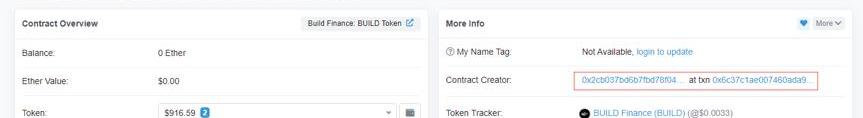

從代碼中可以看到原本的governance權限屬于合約的創建者即下圖的0x2Cb037BD6B7Fbd78f04756C99B7996F430c58172地址。

動態 | MetaCartel 推出以盈利為目的且專注以太坊應用生態投資的DAO:去中心化自治組織MetaCartel發布MetaCartel Ventures(MCV)白皮書,這是一個以盈利為目的且專注以太坊應用生態投資的去中心化自治組織(DAO)。白皮書的作者之一Peter 'pet3rpan'在推特上宣布了該消息,并且表示將與另外兩位創始人共同將為該DAO提供代碼、規則和社區。[2019/12/16]

我們不禁要問,那么governance權限是如何轉移到0xdcc8A38A上的呢?

Round2

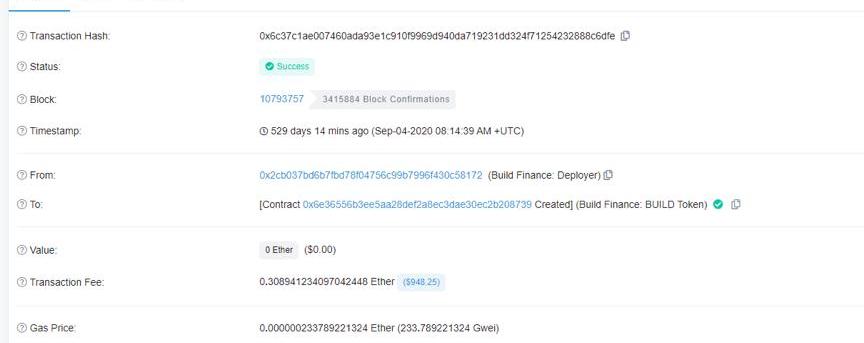

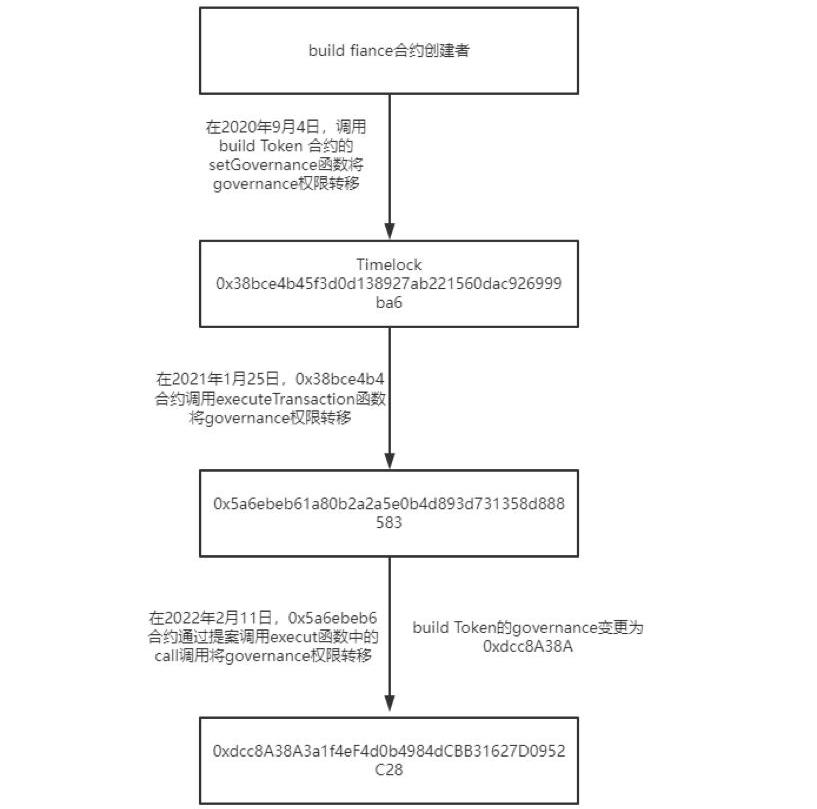

通過排查,我們通過2020年9月4日的一筆交易發現了線索,攻擊者只有通過setGovernance函數才能竊取governance的權限。那么在這期間合約創建者0x2Cb037BD一定使用了setGovernance函數進行了權限轉移。

通過查找0x2Cb037BD地址的交易記錄可見,在同一天創建者使用了setGovernance函數。交易hash為0xe3525247cea81ae98098817bc6bf6f6a16842b68544f1430926a363e790d33f2。

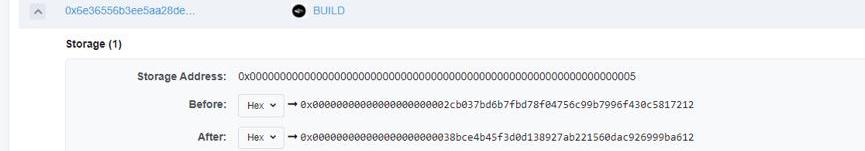

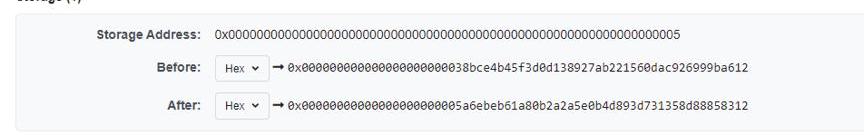

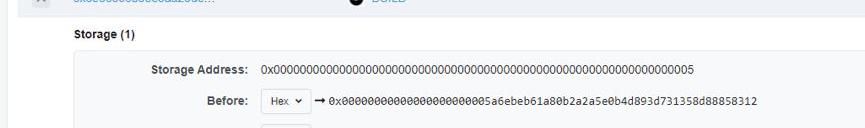

通過查找內部的Storage可見權限轉移給了0x38bce4b45f3d0d138927ab221560dac926999ba6地址而不是上述的0xdcc8A38A攻擊地址。交易哈希為:0xe3525247cea81ae98098817bc6bf6f6a16842b68544f1430926a363e790d33f2。

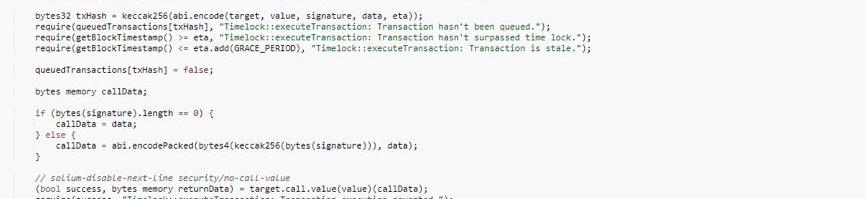

通過繼續跟進0x38bce4b地址,發現是一個Timelock合約,而合約中可以調用build代幣合約函數的setGovernance函數只有executeTransaction函數。

我們跟進executeTransaction函數找到了其中的Storage。

從上圖可見0x38bce4b45f3d0d138927ab221560dac926999ba6地址將權限又轉移到了0x5a6ebeb6b61a80b2a2a5e0b4d893d731358d888583地址,交易哈希為0x9a0c9d5d3da1019edf234d79af072c1a6acc93d21daebae4ced97ce5e41b2573,調用時間為2021年1月25日。

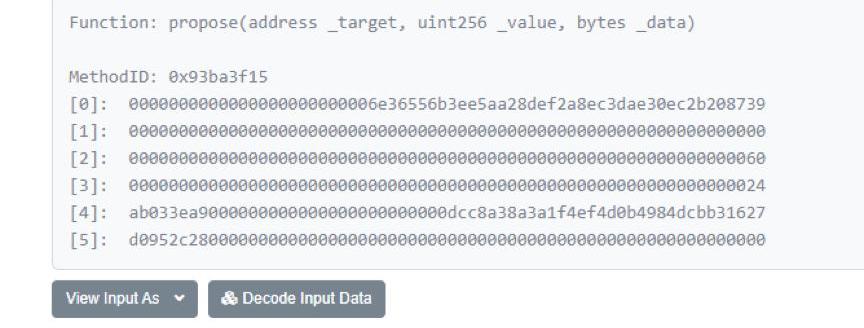

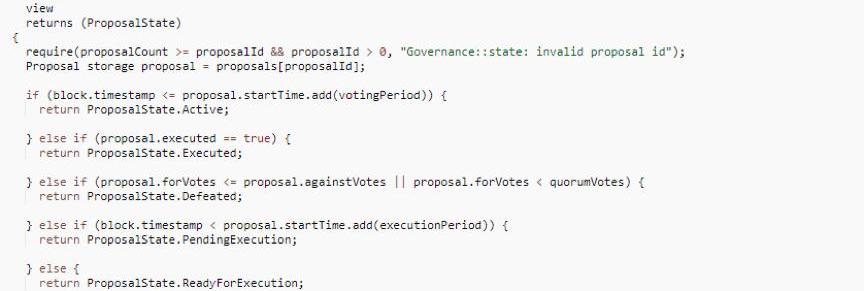

通過繼續跟進0x5a6ebeb6地址,在下圖可知在2022年2月9日由suho.eth發起的提案,0xdcc8A38A攻擊地址在2022年2月11日投票通過。在4天前將governance權限變更為0xdcc8A38A。

suho.eth發起的提案變更governance,投票設置的閾值較低導致提案通過,通過call調用將build合約的governance更改為0xdcc8A38A地址。

0x5a6ebeb6b61a80b2a2a5e0b4d893d731358d888583地址部分代碼。

此地址獲取governance權限后,0xdcc8A38A地址通過build代幣合約的mint函數向本身鑄造了大約10億的build代幣,隨后去交易池掏空流動性。

獲取權限的流程圖為:

攻擊者利用類似的手法,從另外一個治理合約中轉走了該治理合約所持有的代幣資產。本次獲利共162個ETH、20014個USDC481405個DAI、75719個NCR約為112萬美元。

最后,成都鏈安提醒:DAO合約應該設置合適的投票閾值,實現真正的去中心化治理,避免很少的投票數量就使得提案通過并成功執行,建議可以參考openzeppelin官方提供的治理合約的實現。

Tags:DAOANCNCENANHDAO幣是哪個國家的Dogen FinanceINCEPTION幣VTD Finance

作者:婁底市區塊鏈產業發展領導小組辦公室執行副主任謝緯,國有資本投資運營有限公司總經理,湖南鏈城私募股權投資基金管理公司總經理.

1900/1/1 0:00:00來源:元氣資本 作者:李圣蓉 核心內容 1、虛擬現實技術以其可提供的沉浸感、私密性、靈活性等特點提供了更好的心理治療環境;2、VR設備與技術和心理研究資源是主要的競爭壁壘;3、虛擬現實技術或是國.

1900/1/1 0:00:002月20日,多位用戶在推特發布警告稱,OpenSea昨日推出的新遷移合約疑似出現bug,攻擊者正利用該bug竊取大量NFT并賣出套利.

1900/1/1 0:00:00一、背景 從基于深度合成技術的Deepfake出現開始,深度合成技術一直就飽受爭議。從ZAO的換臉引起公眾警覺,到“假靳東”的詐騙案件,不斷降低的深度合成技術使用門檻讓傳統上“有圖有真相”發展到.

1900/1/1 0:00:00原文:10PersonalWeb3andCryptoCommitments翻譯:Blockchangehk社區成員Enrique 修改:0xKacy 原標題:《對Web3.

1900/1/1 0:00:00據Cointelegraph2月9日消息,專注于非洲的區塊鏈互聯網公司3air已經正式放棄了Cardano區塊鏈,轉而使用由以太坊驅動的SKALE網絡.

1900/1/1 0:00:00