BTC/HKD+3.02%

BTC/HKD+3.02% ETH/HKD+5.91%

ETH/HKD+5.91% LTC/HKD+2.24%

LTC/HKD+2.24% ADA/HKD+8.15%

ADA/HKD+8.15% SOL/HKD+4.95%

SOL/HKD+4.95% XRP/HKD+5.44%

XRP/HKD+5.44%背景

據慢霧發布的《2023 上半年區塊鏈安全與反洗錢總結》 的數據,2023 上半年,遭受攻擊后仍能全部或部分收回損失資金的事件共有 10 起。這 10 起事件的被盜資金總計約 2.32 億美元,其中的 2.19 億美元被返還,占被盜資金的 94%。在這 10 起事件中,有 3 起事件的資金被全部退回。

資金被盜后又被歸還或許將成為一個新趨勢。無論是給予賞金還是以合理談判的方式拿回被盜資金,主要有兩種傳遞消息的方式:一個是在項目方媒體平臺發聲,另一個則是攻擊者與項目方通過鏈上留言進行溝通。

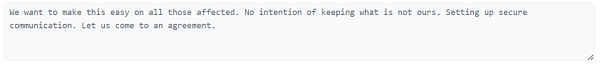

例如 2023 年 3 月 13 日,DeFi 借貸協議 Euler Finance 遭到攻擊,攻擊者獲利約 1.97 億美金。3月20日,攻擊者在給 Euler 的鏈上消息 中聲稱,他們現在希望與 Euler “達成協議”。攻擊者寫道:“我們想讓所有受影響的人都輕松些,不打算保留不屬于我們的東西。建立安全通信,讓我們達成協議吧。”

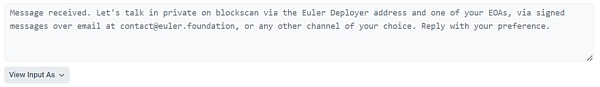

幾個小時后,Euler 在鏈上回復 稱:“消息已收到,讓我們通過 Euler Deployer 地址和你的一個 EOA 在 Blockscan 上私下討論,通過電子郵件 contact@euler.foundation 或你選擇的任何其他渠道。請回復你想選哪種方式。”

慢霧:7月3日至7月7日期間?Web3生態因安全問題損失近1.3億美元:7月10日消息,慢霧發推稱,自7月3日至7月7日,Web3生態因安全問題遭遇攻擊損失128,419,000美元,包括Encryption AI、AzukiDao、NFT Trader、MIKE&SID、Bryan Pellegrino、Aptos Foundation、Multichain、CivFund。其中,Multichain被攻擊損失1.26億美元。[2023/7/10 10:12:36]

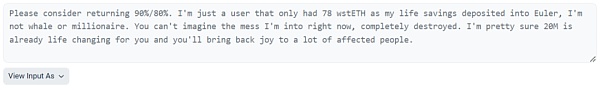

有趣的是,在 3 月 15 日,0x2af 用戶向黑客發送鏈上消息 ,請求希望能返回其畢生積蓄 78 枚 wstETH,該用戶表示,“請考慮退回 90% / 80%。我只是一個用戶,我畢生的積蓄只有存入 Euler 的 78 wstETH ,我不是巨鯨或百萬富翁。你無法想象我現在的處境有多糟,全毀了。我很確定 2000 萬美元已經夠你改變生活了,而且你能讓很多受影響的人重獲快樂”。隨后,黑客向其發送了 100 枚 ETH。緊接著有不少地址效仿該用戶的行為向黑客發送消息。

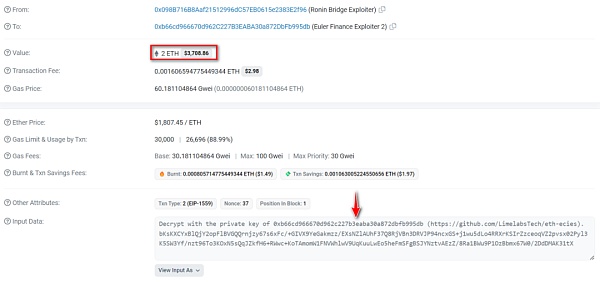

當然,也有在鏈上留言釣魚的情況。2023 年 3 月 22 日,Euler 黑客在攻擊完成后,為了混淆視聽逃避追查,轉了 100 ETH 給盜取了 6.25 億多美金的 Ronin 黑客。Ronin 黑客順水推舟,將計就計,隨即回禮了 2 枚 ETH,并給 Euler 黑客發了一條鏈上消息 ,要求其解密一條加密信息。但專家稱,該消息是一個網絡釣魚騙局,試圖竊取 Euler 攻擊者錢包的私鑰。是否真的如此?慢霧曾對此事寫過一篇分?析,有興趣可以查閱。在 Ronin 黑客錢包向 Euler 黑客錢包發送消息幾分鐘后,Euler Finance 的開發人員試圖用自己的消息 進行干預,他們警告 Euler 黑客警惕所謂的解密軟件,稱“最簡單的方法就是退還資金”。Euler 的開發人員在另一個交易 中繼續說道:“在任何情況下都不要試圖查看該消息。不要在任何地方輸入你的私鑰。提醒你,你的機器也可能被入侵。”

慢霧:過去一周Web3生態因安全事件損失約2400萬美元:6月19日消息,據慢霧發推稱,過去一周Web3生態系統因安全事件損失約2400萬美元,包括Atlantis Loans、Ben Armstrong、TrustTheTrident、FPG、Sturdy、Pawnfi、Move VM、Hashflow、DEP/USDT與LEV/USDC、Midas Capital,總計23,795,800美元。[2023/6/19 21:46:18]

眾所周知,無論是比特幣還是以太坊主網,實質上都是一個分布于全球的賬本系統。拿以太坊舉例,目前,有超過上萬個以太坊節點復制以太坊主網上的所有數據,這意味著以太坊主網上的任何消息、交易等信息都會被復制上萬次,這也確保了區塊鏈信息不可篡改。相對比特幣網絡來說,以太坊主網上的費用更“便宜”,因此大部分人都會把以太坊主網作為留言的第一選擇。正如剛剛所說,區塊鏈的本質是分布式賬本,我們進行轉賬交易的時候可以順便留言,這些留言都會被記錄在所有節點的賬本上,它們無法被修改,并將在區塊鏈上永久留下痕跡。

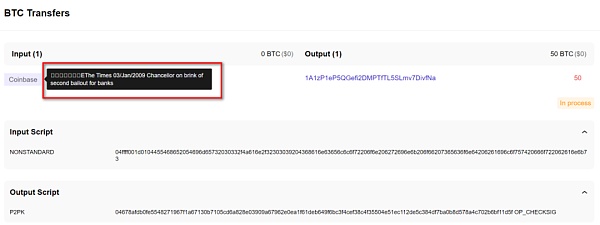

最先帶頭在區塊鏈上留言的是中本聰。2009 年 1 月 4 日,中本聰在創世區塊上留下了當天泰晤士報的頭條新聞標題,“EThe Times 03/Jan/2009 Chancellor on brink of second bailout for banks”,直到今天,我們仍能在鏈上找到這條留言。

(1)通過 https://app.mycrypto.com/send 轉賬留言

慢霧:Multichain(AnySwap)被黑由于anySwapOutUnderlyingWithPermit函數相關問題:據Multichain(AnySwap)早前消息,2022年01月18日,一個影響6個跨鏈Token的關鍵漏洞正在被利用。慢霧安全團隊進行分析后表示,此次主要是由于anySwapOutUnderlyingWithPermit函數為檢查用戶傳入的Token的合法性,且未考慮并非所有underlying代幣都有實現permit函數,導致用戶資產被未授權轉出。慢霧安全團隊建議:應對用戶傳入的參數是否符合預期進行檢查,且在與其他合約進行對接時應考慮好兼容性問題。[2022/1/19 8:57:49]

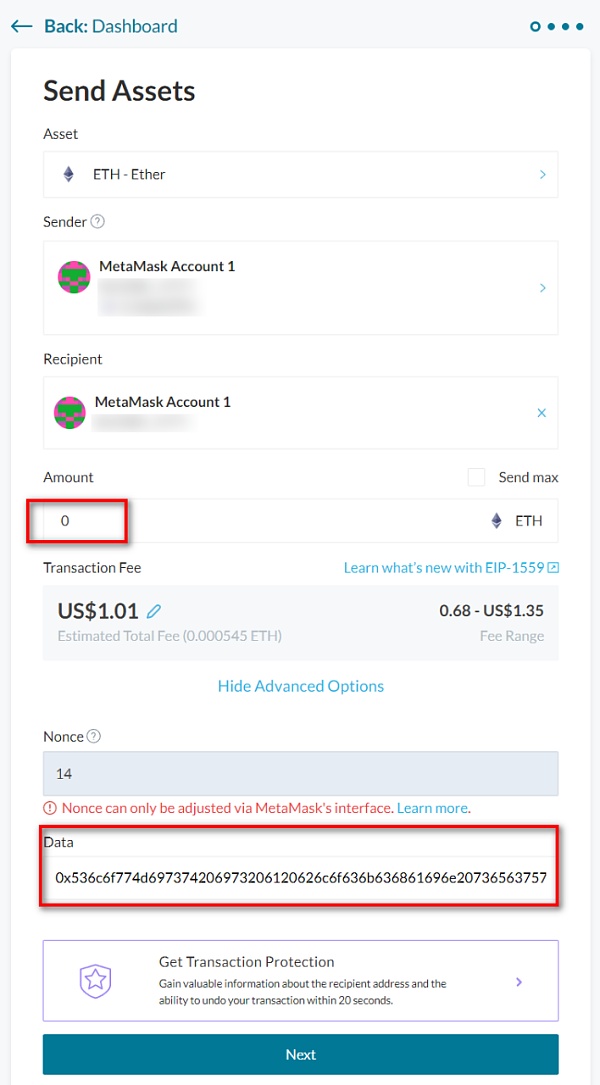

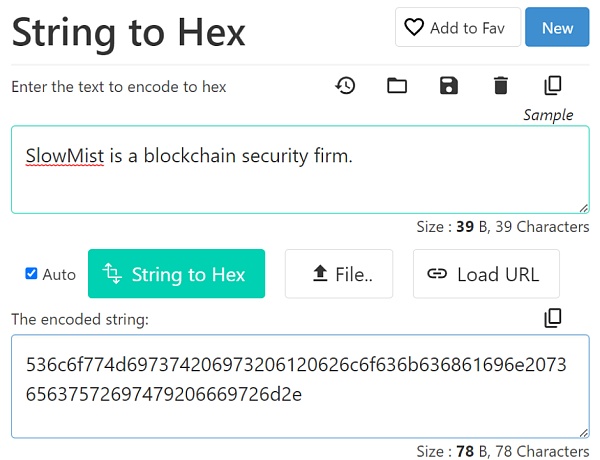

連接錢包,填上接收地址及轉賬金額(可以為 0 ETH),在 Data 中的 0x 后輸入你想要留言的內容,接著點擊下一步,最后 Confirm 就可以了。

注意:留言信息需要是十六進制數據,所以,可以提前通過一些轉換工具或網站進行轉換。如:

(2)通過手機錢包轉賬留言

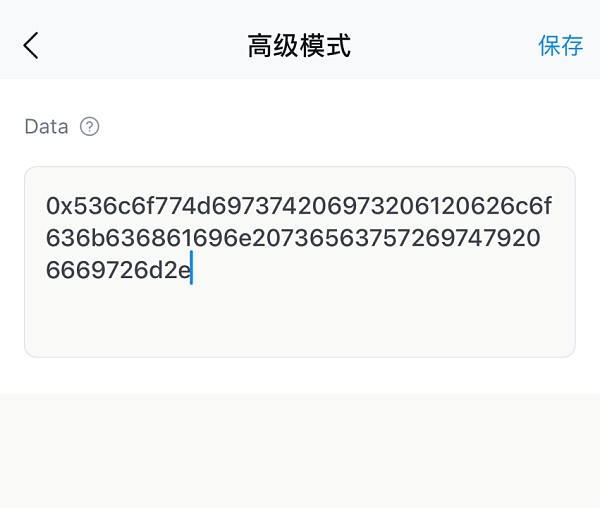

你需要用帶有一些 ETH 的以太坊錢包(如 MetaMask、imToken 錢包)來完成交易,并支付 Gas fee。例如,打開 imToken 錢包,輸入一個轉賬地址進行轉賬交易,點擊高級模式,輸入十六進制格式的留言信息,請記得開頭帶上“0x”。

慢霧:Badger DAO黑客已通過renBTC將約1125 BTC跨鏈轉移到10 個BTC地址:12月2日消息,Badger DAO遭遇黑客攻擊,用戶資產在未經授權的情況下被轉移。據慢霧MistTrack分析,截止目前黑客已將獲利的加密貨幣換成 renBTC,并通過renBTC 將約 1125 BTC 跨鏈轉移到 10 個 BTC 地址。慢霧 MistTrack 將持續監控被盜資金的轉移。[2021/12/2 12:46:11]

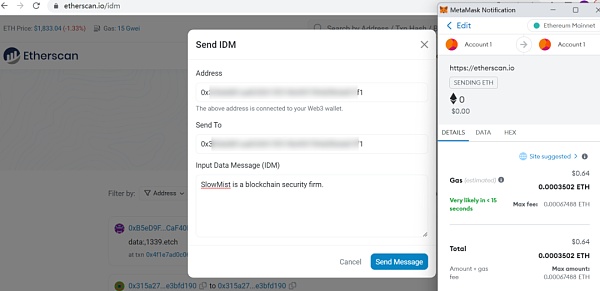

(3)通過 Etherscan IDM ?具 留言

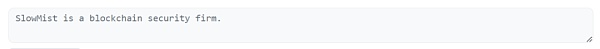

使用該工具,不需要在 Input Data 輸入處理過的十六進制數據,可以直接輸入你想要留言的內容,它會自動為你處理成十六進制數據,結果顯示如下:

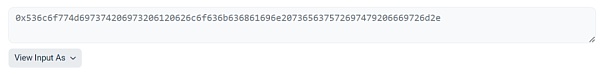

上面介紹了未加密留言,相應的也存在加密留言。我們先看一個例子:

(https://bscscan.com/tx/0xfa1fa7cdfa3c5fe2cfaf61e14caf4b5174302d3801b09bb650d3f90ec706c3e9)

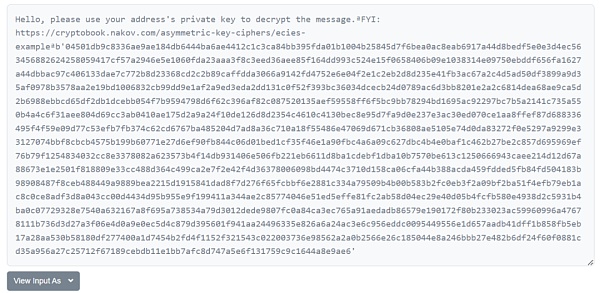

地址 0x313 向被標記為 TransitFinance Funds Receiver 的地址發送了一條鏈上消息:“請使用您地址的私鑰來解密該消息”,并附上了一大段需要解密才能看到的信息。

慢霧:Avalanche鏈上Zabu Finance被黑簡析:據慢霧區情報,9月12日,Avalanche上Zabu Finance項目遭受閃電貸攻擊,慢霧安全團隊進行分析后以簡訊的形式分享給大家參考:

1.攻擊者首先創建兩個攻擊合約,隨后通過攻擊合約1在Pangolin將WAVAX兌換成SPORE代幣,并將獲得的SPORE代幣抵押至ZABUFarm合約中,為后續獲取ZABU代幣獎勵做準備。

2.攻擊者通過攻擊合約2從Pangolin閃電貸借出SPORE代幣,隨后開始不斷的使用SPORE代幣在ZABUFarm合約中進行`抵押/提現`操作。由于SPORE代幣在轉賬過程中需要收取一定的手續費(SPORE合約收取),而ZABUFarm合約實際接收到的SPORE代幣數量是小于攻擊者傳入的抵押數量的。分析中我們注意到ZABUFarm合約在用戶抵押時會直接記錄用戶傳入的抵押數量,而不是記錄合約實際收到的代幣數量,但ZABUFarm合約在用戶提現時允許用戶全部提取用戶抵押時合約記錄的抵押數量。這就導致了攻擊者在抵押時ZABUFarm合約實際接收到的SPORE代幣數量小于攻擊者在提現時ZABUFarm合約轉出給攻擊者的代幣數量。

3.攻擊者正是利用了ZABUFarm合約與SPORE代幣兼容性問題導致的記賬缺陷,從而不斷通過`抵押/提現`操作將ZABUFarm合約中的SPORE資金消耗至一個極低的數值。而ZABUFarm合約的抵押獎勵正是通過累積的區塊獎勵除合約中抵押的SPORE代幣總量參與計算的,因此當ZABUFarm合約中的SPORE代幣總量降低到一個極低的數值時無疑會計算出一個極大的獎勵數值。

4.攻擊者通過先前已在ZABUFarm中有進行抵押的攻擊合約1獲取了大量的ZABU代幣獎勵,隨后便對ZABU代幣進行了拋售。

此次攻擊是由于ZabuFinance的抵押模型與SPORE代幣不兼容導致的,此類問題導致的攻擊已經發生的多起,慢霧安全團隊建議:項目抵押模型在對接通縮型代幣時應記錄用戶在轉賬前后合約實際的代幣變化,而不是依賴于用戶傳入的抵押代幣數量。[2021/9/12 23:19:21]

加密的鏈上留言是如何實現的呢?

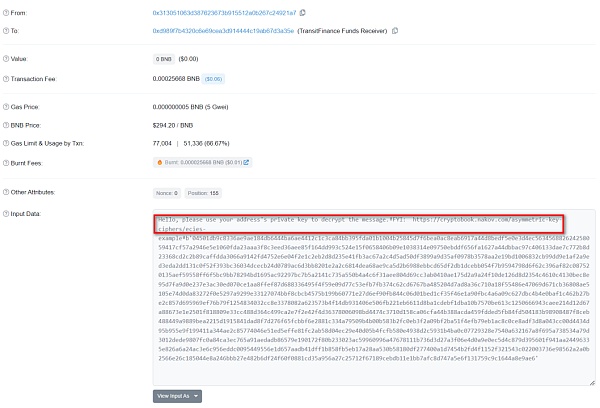

(1)加密

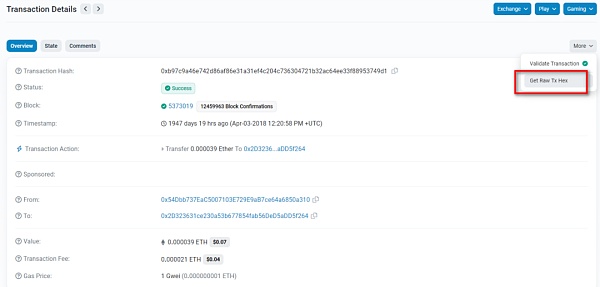

首先,通過 Etherscan 點擊交易哈希進行搜索:

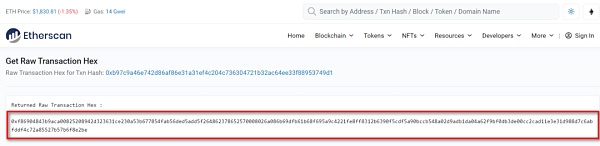

接著,獲取交易哈希的原始交易十六進制數據:

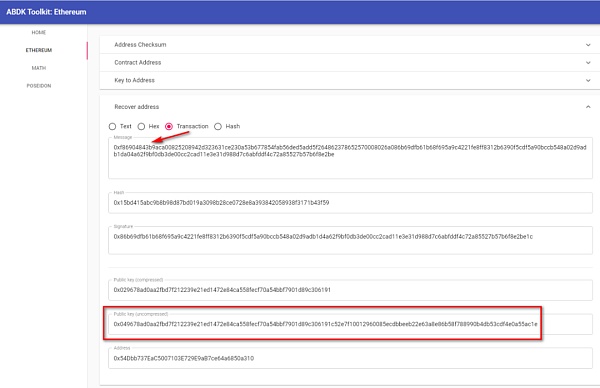

然后,根據原始交易十六進制數據獲取公鑰:

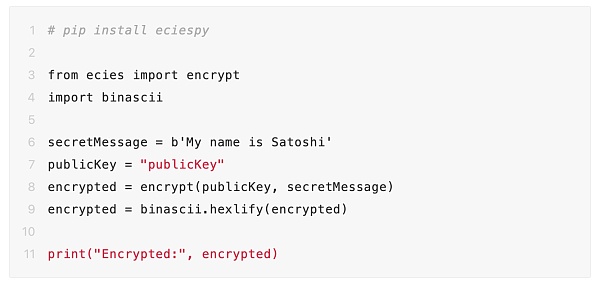

下一步,輸入 SecretMessage 和 publicKey 并運行以下代碼:

最后,使用以上工具發送。

(2)解密

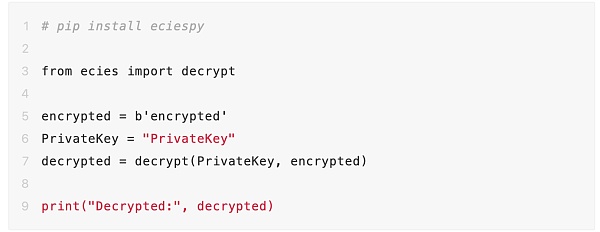

輸入 PrivateKey 和 encrypted 并運行以下代碼:

作為一家區塊鏈威脅情報安全公司,慢霧常常收到項目方或個人用戶的協助請求,這里舉一個例子。2022 年 10 月 2 日,跨鏈交易平臺聚合器 Transit Swap 遭到黑客攻擊,被盜資產超 2890 萬美元。在項目方的請求下,我們協助項目方與攻擊者進行談判。

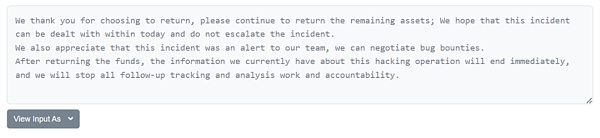

以下是談判過程中的部分內容:

(https://bscscan.com/tx/0x7491671cfab5066d5a36299cf295e721611bae6ff61a847a32b11d1cf716c274)

根據官方在 2022 年 10 月 12 日的聲明,“白帽已返還價值 2400 萬美元的資金”。

本文主要介紹了鏈上留言的相關知識及使用方法。鏈上留言作為匿名溝通的方式之一,一方面,由于鏈上信息的不可篡改及透明性,這也相當于被動接受大眾的“審視”,或許能在一定程度上避免某一方事后反悔;另一方面,這也為受害者與攻擊者之間提供一個溝通的平臺,增加了隱私性,為受害者減少資金損失提供機會,但也要當心留言里是否附帶釣魚信息。

除了鏈上留言,用戶和項目方仍可以通過以下方式增加追回資金的可能性:

立即通知相關機構:向當地執法機構、金融監管機構和相關的區塊鏈項目團隊報案和申訴。提供詳細的信息和證據,并配合相關機構的調查;

聯系交易平臺:如果資金被盜是在某個交易平臺上發生的,立即與其聯系,并提供有關事件的詳細信息。交易平臺可能會采取措施調查并協助解決問題;

與社區合作:將事件公之于眾,并與相關社區成員合作,共享信息和經驗。其他用戶可能提供有關攻擊者或攻擊技術的有用信息;

尋求專業幫助:咨詢專業的區塊鏈安全公司或律師,尋求法律和技術方面的專業幫助。他們可以提供相關建議和指導,幫助盡可能追回資金或采取其他合適的法律措施。也可以通過提交表單 聯系慢霧 AML 團隊。

當然,最重要的是采取預防措施,降低資金被盜的風險,包括使用安全可靠的錢包和交易平臺;保護好私鑰和訪問憑證;避免點擊可疑鏈接和下載未知來源的軟件;以及保持安全意識和知識更新。最后,非常建議閱讀慢霧出品的《區塊鏈黑暗森林自救手冊》。

參考鏈接:

https://www.slowmist.com/report/first-half-of-the-2023-report(CN).pdf

https://etherscan.io/tx/0xcc73d182db1f36dbadf14205de7d543cfd1343396b50d34c768529aaab46a1c0

https://etherscan.io/tx/0x9c25b6ca65c5bd0597a13ceae6f0d6edcef4b10279f338114550926ad0387ce4

https://etherscan.io/tx/0xbe21a9719a4f89f7dc98419f60b247d69780b569cd8869c0031aae000f98cf17

https://etherscan.io/tx/0xcf0b3487dc443f1ef92b4fe27ff7f89e07588cdc0e2b37d50adb8158c697cea6

https://etherscan.io/tx/0x054409f252ac293a0ed34108b25e5906476817c5489bd3e98a5d3e1ee0825020

https://etherscan.io/tx/0x1fd6d2e67a2ac4cf7c1718cc3058d5625171b95d66744801c97a4de54a41197b

https://etherscan.io/idm

https://aml.slowmist.com/recovery-funds.html

https://github.com/slowmist/Blockchain-dark-forest-selfguard-handbook/blob/main/README_CN.md

https://cryptobook.nakov.com/asymmetric-key-ciphers/ecies-example

慢霧科技

個人專欄

閱讀更多

Foresight News

金色財經 Jason.

白話區塊鏈

金色早8點

LD Capital

-R3PO

MarsBit

深潮TechFlow

作者:JESSE COGHLAN,COINTELEGRAPH;編譯:松雪,金色財經一名失蹤的阿根廷加密貨幣百萬富翁和 Instagram 網紅被發現死亡,在手提箱中發現他被肢解.

1900/1/1 0:00:00引言 新加坡和香港,颯姐都不陌生,甚至非常熟悉,分別有我的親人和師友。Web3.0這波操作,雙方有些針尖對麥芒.

1900/1/1 0:00:00作者:Krisztian Sandor, Sage D. Young, Sam Kessler,Coindesk;編譯:松雪.

1900/1/1 0:00:00【引入】近期,以妙鴨相機為代表的AI生成式照片火了。僅需上傳個人正面照片和20張多光線多角度多表情的單人照片,即可收獲個人專屬數字分身,并能夠選擇各種模板將分身導入,打造私人訂制的寫真照片.

1900/1/1 0:00:00作者:Michael Rinko;編譯:Biteye 核心貢獻者 Crush穩定幣的流出是如何影響加密貨幣價格的?市場是否仍然是純粹的個人投資者游戲?今天這篇文章給你答案.

1900/1/1 0:00:00作者:MARTIN YOUNG,COINTELEGRAPH;編譯:松雪,金色財經破產的加密貨幣交易所 FTX 和加密貨幣貸款機構 Genesis 已原則上達成協議.

1900/1/1 0:00:00