BTC/HKD+0.01%

BTC/HKD+0.01% ETH/HKD+0.37%

ETH/HKD+0.37% LTC/HKD+0.7%

LTC/HKD+0.7% ADA/HKD+1.17%

ADA/HKD+1.17% SOL/HKD+0.99%

SOL/HKD+0.99% XRP/HKD+0.57%

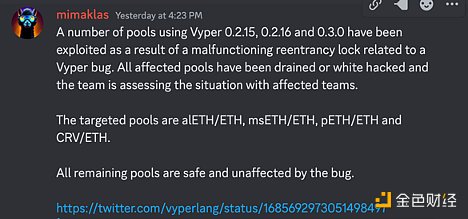

XRP/HKD+0.57%有報告稱 Vyper 0.2.15、0.2.16 和 0.3.0 版本存在漏洞,導致 Curve 上的許多池有遭受重入攻擊的風險。該漏洞允許攻擊者在移除流動性過程中調用添加流動性函數。

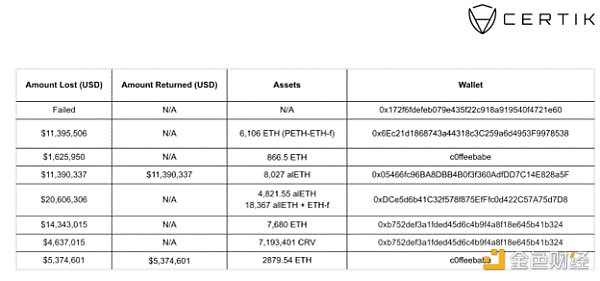

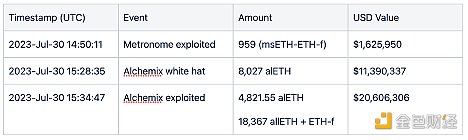

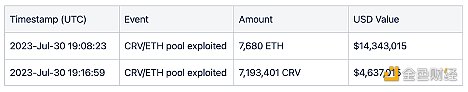

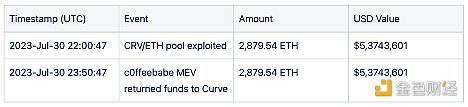

目前,總共有6,930萬美元受到影響,其中1,670萬美元已被白帽黑客追回。這也意味著此次事件造成了5,200萬美元被盜,成為了2023年迄今為止金額最高的重入攻擊。

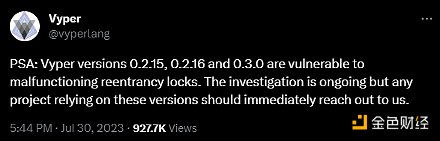

2023年7月30日,專為以太坊虛擬機(EVM)設計的面向合約的編程語言 Vyper 編譯器0.2.15、0.2.16 和 0.3.0 版本被宣布存在重入鎖失效漏洞。多個 DeFi 項目受到該漏洞的影響,損失總額達 5,200 萬美元。

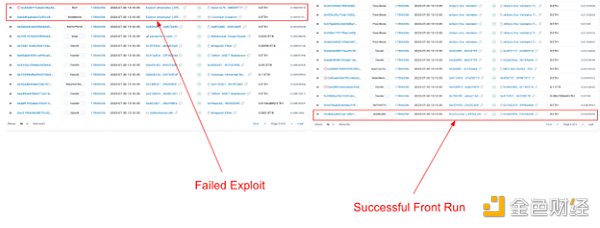

CertiK 已確定有六個地址涉及此次事件。第一個(0x172)未能利用區塊 17806056 中的漏洞。最初的漏洞利用者從 Tornado Cash 提取了 0.1 ETH,并繼續創建攻擊合約。然而,一個跑在前面的錢包(0x6Ec21)支付了更多的gas費用,并率先執行了交易,獲得了大約 6,100枚WETH(1,140 萬美元)。

XRACER NFT系列與 XP Network 達成合作:據官方消息,近日,XRACER游戲團隊宣布“XRACER NFT 系列與 XP Network 達成合作,擴展數字收藏品的可能性。XP Network是全球領先的 NFT 跨鏈橋,它可使不同區塊鏈和 NFT 市場之間實現無縫鏈接的互操作性。 XRACER NFT是一個獨特的數字藝術作品系列,它們能夠在XRACER Play-to-Earn(邊玩邊賺) 游戲中幫助玩家賺取 NOS 。[2023/4/11 13:56:09]

由MEV機器人在前置交易失敗的漏洞 來源:Etherscan Etherscan

該漏洞導致了進一步的損失:EOA 0xDCe5d 獲得了價值約 2,100 萬美元的資產。涉案錢包明細如下圖:

共有6個項目受到影響,約有6,930萬美元被盜走,其中1,670萬美元已被歸還,總計損失約為5,200萬美元。

Vyper 是以太坊虛擬機(EVM)的一種面向合約的 pythonic 編程語言。Vyper 的測試版從 2017 年就開始有了,但其首個非測試版本是于2020年7月發布的 0.2.1 版。

SGS將在28個機場實施DocCerts區塊鏈管理解決方案:金色財經報道,沙特機場地勤服務提供商SGS將與區塊鏈公司IR4LAB合作,在沙特的28個機場實施DocCerts區塊鏈管理解決方案,適用于SGS提供地面服務的所有培訓相關數字文件和地面服務設備許可證。(Zawya)[2023/2/9 11:56:42]

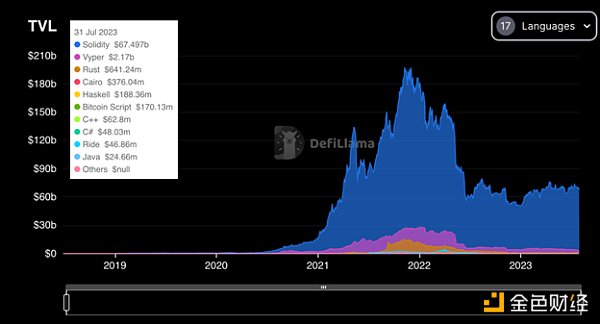

Solidity是以太坊生態系統中的主流語言,它比Vyper存在的時間要長得多,因此許多社區成員創建了專門使用 Solidity 運行的工具。根據 DeFiLlama 的數據顯示,在DeFi協議中價值約700 億美元的總鎖倉價值(TVL)中,Vyper 智能合約占 21.7 億美元,而 Solidity 則占絕大多數,高達 674.9 億美元。

根據語言劃分的總鎖倉價值 來源:DeFiLlama

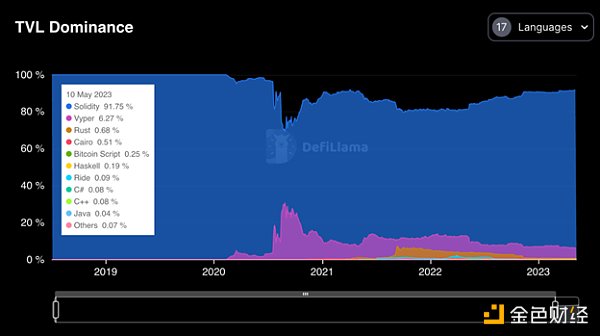

截至2023年5月10日,Vyper的主導地位從 2020 年8月的30%高點降至 6.27%。盡管 Vyper的TVL 主導地位明顯低于Solidity,但這一事件仍導致6,200萬美元受到影響。

Balancer 2.0版本將降低DeFi交易的Gas費用:金色財經報道,去中心化交易協議Balancer將發布2.0版本,該版本將被委托的所有資產放在一個大的保險庫中。這將極大地降低去中心化金融(DeFi)交易的Gas費用,因為用戶可以根據需要隨意交易,只需要為進入和離開Balancer支付Gas費用。[2021/2/3 18:44:48]

不同編程語言在 TVL 中的主導地位 來源:DeFiLlama

編譯器版本

編譯器版本是指編程語言編譯器的特定版本,編譯器將人類可讀的源代碼轉換為機器可讀的代碼。

編譯器版本會定期更新,以引入功能、修復漏洞并增強安全性。Vyper 語言目前不提供白客漏洞懸賞計劃。

版本 0.2.15 - 0.3.0

上文提到的就是Vyper 的0.2.15、0.2.16 和 0.3.0版本中發現了漏洞,導致了多個DeFi項目遭到重入攻擊。

而最早的Vyper 漏洞版本 0.2.15 發布于2021年7 月23日。到同年12月發布 0.3.1 版時,之前的漏洞已不復存在。

時間線

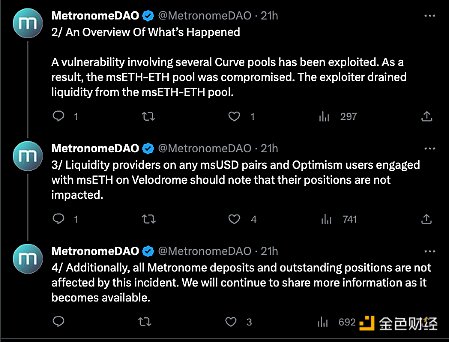

事件最初開始于北京時間7月30日晚9點10分,攻擊者針對Curve 上 JPEG’d池的交易由于前置運行交易而失敗。

Balancer回應閃電貸攻擊:計劃將通縮代幣添至黑名單:Balancer兩個流動性礦池今晨被爆出遭到閃電貸攻擊,被轉移資產價值約為50萬美元。Balancer官方隨即對此事發布博客進行回應。此次攻擊讓攻擊者從STA和STONK兩個代幣池中獲取資金,遭遇攻擊的兩個代幣均為帶有轉賬費的代幣,也稱通縮代幣。Balancer還還原了此次攻擊的流程,黑客將通過閃電貸從dYdX借出ETH并轉換為WETH,不斷交易WETH和STA,在每筆交易中,STA都需要支付一筆轉賬費,該資金池將會在不收取費用的情況下獲得余額。調用足夠次數后,攻擊者調用gulp(),該操作會將代幣余額的內部池記帳同步到代幣追蹤合約中存儲的實際余額。最后由于STA的余額接近于零,因此其相對于其他代幣的價格非常高,此時攻擊者可使用STA以極低價交換代幣池中的其他資產。由于此類攻擊只限于通縮代幣,Balancer稱下一步會將通縮代幣添加到UI黑名單中。目前Balancer已經通過兩次全面審核,即將開始第三次協議審核。[2020/6/29]

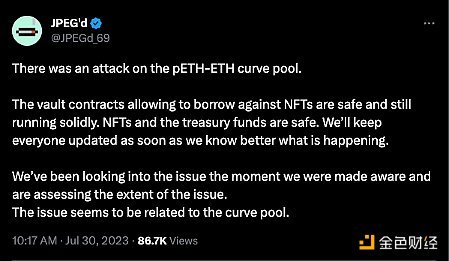

北京時間7月30日晚10點,JPEG‘d 確認 pETH-ETH Curve池已被惡意利用。

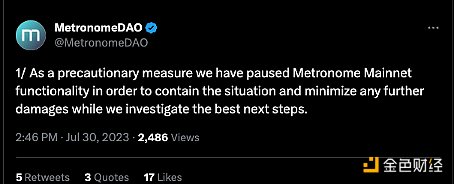

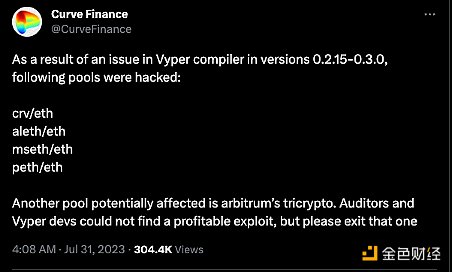

Vyper 隨后宣布,0.2.15、0.2.16 和 0.3.0 版本包括了一個失效的重入鎖。Vyper 發布推文后,Metronome 和 Alchemix 也受到了影響。

動態 | CertiK發布參考手冊 介紹其智能合約編程語言:區塊鏈安全公司CertiK發布了一份演示和語言參考手冊,介紹其以智能合約為重點的DeepSEA編程語言,該參考手冊旨在讓開發人員深入了解該語言的設計。(CoinTelegraph)[2020/2/27]

Metronome DAO 宣布消息:

北京時間第二天凌晨,Curve Finance在 Discord 上發布公告稱,剩余的資金池不受Vyper Bug的影響,是安全的。

Curve Finance 在 Twitter 上宣布,Arbitrum上的一個資金池有可能受到影響,但沒有可供惡意行為者執行的有利可圖的漏洞,這意味著資金池不太可能受到攻擊。CertiK也尚未檢測到任何其他利用Vyper漏洞的攻擊。

以下是以JPEG’d為目標的交易示例:

攻擊者: 0x6ec21d1868743a44318c3c259a6d4953f9978538

攻擊合約: 0x466b85b49ec0c5c1eb402d5ea3c4b88864ea0f04#code

1. 攻擊者首先從 Balancer:Vault中借入80,000 WETH (約合149,371,300美元)

2. 然后,攻擊者將WETH 換成 ETH,調用 pETH-ETH-f.add_liquidity(),將 40,000 ETH(約合74,685,650美元)添加到 pETH-ETH-f 池中。作為回報,攻擊者收到了32,431枚pETH(pETH-ETH-f)。

3. 攻擊者調用 remove_liquidity() 刪除了在步驟2中添加的流動性。3,740 pETH 和 34,316 ETH 被轉入攻擊合約,攻擊合約的 fallbak() 函數被觸發了,將控制權交給了攻擊者。在 fallback() 函數中,攻擊者又向 pETH-ETH-f 池中添加了40,000 ETH的流動性,并收到了 82,182 pETH。

4. 攻擊者再次調用remove_liquidity(),取出10,272pETH,收到47,506 ETH和1,184pETH。然后,攻擊者在pETH-ETH-f 池中用4,924枚 pETH交換了4,285枚ETH。

總的來說,攻擊者從第3步獲得了34,316枚ETH,從第4步獲得了47,506和 4,285枚ETH,共計 86,107枚ETH。在償還了 80,000 ETH閃電貸后,攻擊者還剩下6,107 ETH(約11,395,506美元)。

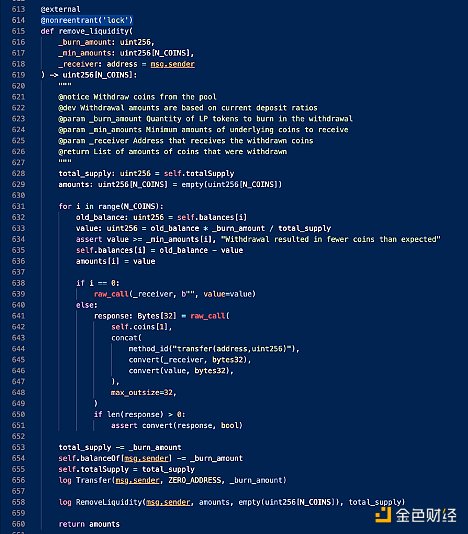

該漏洞允許攻擊者在移除流動性過程中調用添加流動性函數。雖然這些函數本應受到 @nonreentrant('lock')的保護,但對 add_liquidty() 和 remove_liquidity() 函數的測試證明,它并不能防止重入攻擊。

Vyper_contract for Curve.fi Factory Pool 數據源: Etherscan

繼利用 JPEG'd、Metronome 和 Alchemix 漏洞之后,Vyper 的 v0.2.15、v0.2.16 和 v0.3.0 版本確實存在重入保護失敗的漏洞。

使用易受攻擊的Vyper版本的項目應聯系 Vyper協助進行緩解。項目也應盡量升級到不含此漏洞的最新版Vyper。

Vyper被攻擊事件是CertiK2023 年檢測到的最大的重入漏洞。就資金損失而言,該攻擊損失金額占據了此類事件的78.6%。

今年兩起最大的重入漏洞,都是利用Vyper編寫的合約,盡管漏洞并不相同。

目前,2023 年所有鏈中因重入攻擊造成的損失已超過 6,600 萬美元。這比 2020年全年多出約400萬美元,僅比 2021年的損失額少100萬美元。值得注意的是,2023年的總額也比 2022 年因重新定位攻擊造成的損失增加了 259.45%。

CertiK中文社區

企業專欄

閱讀更多

Foresight News

金色財經 Jason.

白話區塊鏈

金色早8點

LD Capital

-R3PO

MarsBit

深潮TechFlow

作者:Felipe Montealegre,Theia Blockchain CIO;翻譯:金色財經xiaozou按:近日以Unibot為代表的Telegram Bot大火.

1900/1/1 0:00:00DeFi數據 1、DeFi代幣總市值:494.95億美元 DeFi總市值及前十代幣 數據來源:coingecko2、過去24小時去中心化交易所的交易量38.

1900/1/1 0:00:00經歷了半年的AI洗禮,或許很難找到比“應激反應”更恰當的詞,來形容今天科技行業中每個人的狀態——緊張、刺激、壓力.

1900/1/1 0:00:00編譯:區塊鏈騎士 在風險投資公司Andreesen Horowitz倫敦辦事處的開幕慶典上,英國首相Rishi Sunak表現出了將英國打造為全球Crypto中心的決心.

1900/1/1 0:00:00作者:ANDREW ST. LAURENT,blockworks 編譯:善歐巴,金色財經最近 SEC 訴 Ripple Labs 案的裁決被認為是加密行業向前邁出的一大步.

1900/1/1 0:00:00原文作者:WILLIAM M. PEASTER 原文編譯:深潮 TechFlow Axie Infinity 剛剛推出了其鏈上升級系統 AXP.

1900/1/1 0:00:00