BTC/HKD+0.06%

BTC/HKD+0.06% ETH/HKD+0.78%

ETH/HKD+0.78% LTC/HKD+0.59%

LTC/HKD+0.59% ADA/HKD+0.65%

ADA/HKD+0.65% SOL/HKD-0.04%

SOL/HKD-0.04% XRP/HKD+0.64%

XRP/HKD+0.64%據慢霧安全團隊情報,2023 年 6 月 1 日,Cellframe 遭到閃電貸攻擊,Cellframe ERC20 v2 價格下跌 41.2%。慢霧安全團隊第一時間介入分析,并將結果分享如下:

相關信息

攻擊者地址:

0x2525c811EcF22Fc5fcdE03c67112D34E97DA6079

攻擊者合約地址:

0x1e2a251b29e84e1d6d762c78a9db5113f5ce7c48

攻擊交易:

0x943c2a5f89bc0c17f3fe1520ec6215ed8c6b897ce7f22f1b207fea3f79ae09a6

攻擊者添加 LP(OLD) 交易:

慢霧:針對傳言火幣信息泄漏事件不涉及用戶賬戶與資金安全 請保持客觀冷靜對待:據官方消息,慢霧注意到近日有白帽子公開了此前一個火幣已經處理完畢的過往漏洞信息。經慢霧與火幣官方確認,火幣本著負責任披露信息的策略,對本次事件做以下說明:本次事件是小范圍內(4000人)的用戶聯絡信息泄露,信息種類不涉及敏感信息,不涉及用戶賬戶與資金安全。事件發生于2021年6月22日日本站測試環境S3桶相關人員不規范操作導致,相關用戶信息于2022年10月8日已經完全隔離,日本站與火幣全球站無關。本次事件由白帽團隊發現后,火幣安全團隊2023年6月21日(10天前)已第一時間進行處理,立即關閉相關文件訪問權限,當前漏洞已修復,所有相關用戶信息已經刪除。感謝白帽團隊對于火幣安全做出的貢獻。最后提醒請大家冷靜對待,切勿傳謠。[2023/7/1 22:12:01]

0xe2d496ccc3c5fd65a55048391662b8d40ddb5952dc26c715c702ba3929158cb9

慢霧:仍有大部分錢包支持eth_sign,僅少部分錢包提供安全風險警告:金色財經報道,在加密貨幣NFT板塊,越來越多的釣魚網站濫用 eth_sign 簽名功能來進行盲簽欺詐,提醒或禁用這種低級的簽名方法對于保護用戶安全是至關重要的,不少 Web3 錢包已經采取相關措施來對這種危險的簽名方法進行安全提示和限制。仍有一大部分加密錢包支持 eth_sign,其中少部分錢包提供 eth_sign 安全風險警告。如果用戶仍想要使用 eth_sign,他們可以選擇支持該功能的加密錢包。但是,用戶在使用這些錢包時需要特別注意安全警告,以確保其交易的安全性。[2023/5/11 14:57:14]

前置信息

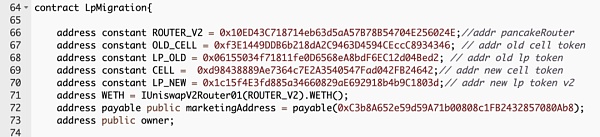

此次攻擊中出現多個新舊合約,我們將使用 LpMigration 合約中新舊合約的參數名作為本次攻擊分析中的合約名。

慢霧:昨日MEV機器人攻擊者惡意構造無效區塊,建議中繼運營者及時升級:金色財經報道,慢霧分析顯示,昨日MEV機器人被攻擊的問題原因在于即使信標區塊不正確,中繼仍將有效載荷(payload)返回給提議者,導致了提議者在另一個區塊被最終確定之前就能訪問區塊內容。攻擊者利用此問題,惡意構造了無效的區塊,使得該區塊無法被驗證,中繼無法進行廣播(狀態碼為202)從而提前獲得交易內容。mev-boost-relay昨日已緊急發布新版本緩解此問題,建議中繼運營者及時升級中繼。

據此前報道,昨日夾擊MEV機器人的惡意驗證者已被Slash懲罰并踢出驗證者隊列。[2023/4/4 13:43:37]

address OLD_CELL: 0xf3E1449DDB6b218dA2C9463D4594CEccC8934346

慢霧:警惕 Honeyswap 前端被篡改導致 approvals 到惡意地址風險:據慢霧區消息,Honeyswap官方推特發文,Honeyswap 前端錯誤導致交易到惡意地址 “0xD3888a7E6D6A05c6b031F05DdAF3D3dCaB92FC5B” ,目前官網仍未刪除該惡意地址,請立即停止使用Honeyswap進行交易,到revoke.cash排查是否有approvals 交易到惡意地址,避免不必要的損失。[2022/5/10 3:03:22]

address LP_OLD: 0x06155034f71811fe0D6568eA8bdF6EC12d04Bed2

address CELL: 0xd98438889Ae7364c7E2A3540547Fad042FB24642

動態 | 慢霧:Electrum“更新釣魚”盜幣攻擊補充預警:Electrum 是全球知名的比特幣輕錢包,支持多簽,歷史悠久,具有非常廣泛的用戶群體,許多用戶喜歡用 Electrum 做比特幣甚至 USDT(Omni) 的冷錢包或多簽錢包。基于這種使用場景,Electrum 在用戶電腦上使用頻率會比較低。Electrum 當前最新版本是 3.3.8,而已知的 3.3.4 之前的版本都存在“消息缺陷”,這個缺陷允許攻擊者通過惡意的 ElectrumX 服務器發送“更新提示”。這個“更新提示”對于用戶來說非常具有迷惑性,如果按提示下載所謂的新版本 Electrum,就可能中招。據用戶反饋,因為這種攻擊,被盜的比特幣在四位數以上。本次捕獲的盜幣攻擊不是盜取私鑰(一般來說 Electrum 的私鑰都是雙因素加密存儲的),而是在用戶發起轉賬時,替換了轉賬目標地址。在此我們提醒用戶,轉賬時,需要特別注意目標地址是否被替換,這是近期非常流行的盜幣方式。并建議用戶使用 Ledger 等硬件錢包,如果搭配 Electrum,雖然私鑰不會有什么安全問題,但同樣需要警惕目標地址被替換的情況。[2020/1/19]

address LP_NEW: 0x1c15f4E3fd885a34660829aE692918b4b9C1803d

具體細節分析

1. 通過 DODO 的 DPPOracle 閃電貸 1000 個 BNB。

2. 通過 PancakeSwap V3 閃電貸 50 萬枚 CELL。

3. 攻擊者在 PancakeSwap V2 LP_NEW 池子中 ,將閃電貸來的 50 萬枚 CELL Token 全部 swap 為 50 枚 BNB。這時,LP_NEW 池中僅剩 8 枚 BNB,而 CELL 有 55 萬枚。

4. 緊接著,攻擊者在另外一個 PancakeSwap V2 池子 LP_OLD 池中,將 900 枚 BNB swap 為 OLD_CELL。此時 LP_OLD 中的 BNB 數量為 902 枚,OLD_CELL 僅有 7 枚。

5. 在攻擊者將 BNB 兌換成 OLD_CELL 后,我們發現攻擊者直接調用 LpMigration 合約的 migrate 函數進行 LP 遷移。奇怪的是,在我們剛剛的分析里,攻擊者并沒有獲取 LP Token 的操作,那么這些 LP Token 又是從哪里來的呢?

6. 于是回到攻擊合約,通過攻擊合約的前一筆交易可以發現,攻擊者在交易中向 LP_OLD 池子添加流動性,獲取 LP(OLD) Token。

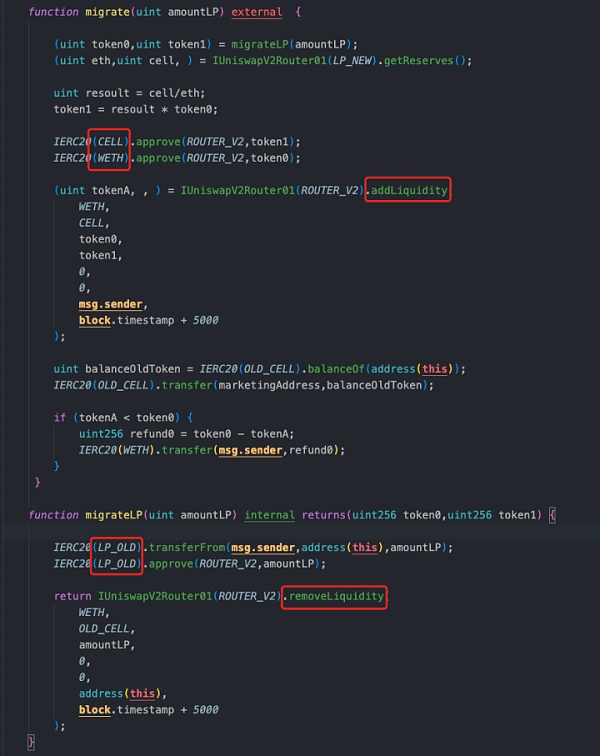

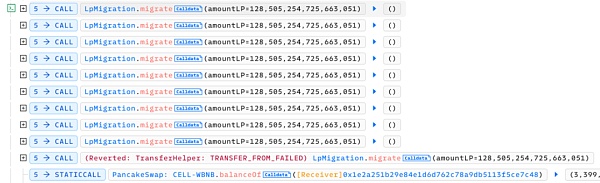

7. 攻擊者對 LP_OLD 池的 LP(OLD) 進行連續 migrate 操作,細節如下:

先調用 migrateLP 函數移除 LP(OLD) 的流動性,并將代幣返還給用戶。由于池子 LP_OLD 中的 BNB 代幣很多,在移除流動性時,計算所獲得的 BNB 數量會增加,OLD_CELL 減少。隨后,在 LP_NEW 池中,getReserves 獲取到 BNB 和 CELL 的數量。由于之前的 swap 操作,LP_NEW 池中的 BNB 數量少,CELL 數量多,所以計算出來的 resoult 值會偏大,使得新計算出的 CELL 的 token1 值也偏大。

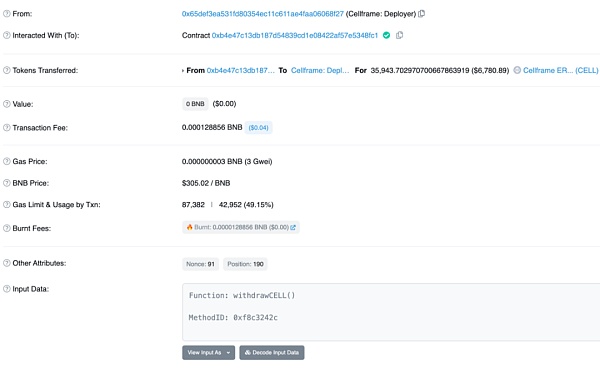

8. 然而,原本 LpMigration 合約中又是存在 CELL 代幣的,所以攻擊者添加流動性所用的 token1 代幣 CELL 都來自 LpMigration 合約。隨后將計算出的結果添加流動性到 ROUTER_V2 池中。(PS: 這也是為什么在攻擊發生后,Cellframe: Deployer 會通過 withdrawCELL() 函數將合約中的 CELL 代幣全部取出)

9. 也就是說,攻擊者利用 LP_OLD 池中 BNB 多,OLD_CELL 少,通過移除流動性獲取到更多的 BNB。而在 LP_NEW 池中 BNB 少,CELL 多的情況下,以少量的 BNB 和 CELL 就可以添加流動性。攻擊者通過多次 migrate 操作獲利。

10. 最后,攻擊者將 LP_NEW 的流動性移除,將 OLD_CELL 在 LP_OLD 池中兌換為 BNB,并在一個新的 CELL-BUSD 池中先兌換成 BUSD 再兌換成 BNB,償還 FlashLoan,獲利 245.522826177178247245 BNB。

總結

此次攻擊的核心在于利用流動性遷移計算,攻擊者操縱兩個不同池子中的流動性致其不平衡,進而套利。

慢霧科技

個人專欄

閱讀更多

區塊律動BlockBeats

曼昆區塊鏈法律

Foresight News

GWEI Research

吳說區塊鏈

西柚yoga

ETH中文

金色早8點

金色財經 子木

ABCDE

0xAyA

Tags:CELLCELBNBSWAPecell幣的價值Celo Eurotogetherbnb手游下載中文版ZeroSwap

作者:Omkar Godbole,CoinDesk;編譯:松雪,金色財經比特幣(BTC)的財富不再與美國股市的情緒掛鉤.

1900/1/1 0:00:00作者:Yellow Propeller,加密KOL;翻譯:金色財經xiaozou 本文要點: · 智能合約公鏈非常適合交易所的運營:它們將信任商品化.

1900/1/1 0:00:00加密 Twitter (推特) 是加密圈最重要的社交媒體,是討論加密主題的首選之地。這里匯集了世界各個地區和各種觀點的個人,這是一個由加密開發者、投資者、項目方、有影響力的人,甚至現代哲學家組成.

1900/1/1 0:00:00什么是零知識證明 零知識證明(Zero-Knowledge Proof,ZKP)是現代密碼學的重要組成部分。它指的是證明者在不向驗證者提供任何有用信息的情況下,說服驗證者某個假設是正確的能力.

1900/1/1 0:00:00金色周刊是金色財經推出的一檔每周區塊鏈行業總結欄目,內容涵蓋一周重點新聞、行情與合約數據、礦業信息、項目動態、技術進展等行業動態。本文是項目周刊,帶您一覽本周主流項目以及明星項目的進展.

1900/1/1 0:00:00DeFi數據 1、DeFi代幣總市值:479.94億美元 DeFi總市值及前十代幣 數據來源:coingecko2、過去24小時去中心化交易所的交易量34.

1900/1/1 0:00:00