BTC/HKD+0.24%

BTC/HKD+0.24% ETH/HKD-0.33%

ETH/HKD-0.33% LTC/HKD-0.22%

LTC/HKD-0.22% ADA/HKD-1.35%

ADA/HKD-1.35% SOL/HKD-0.31%

SOL/HKD-0.31% XRP/HKD-2.61%

XRP/HKD-2.61%By:小白@慢霧安全團隊

2022 年 3 月 21 日,據慢霧區消息,OneRing Finance 存在嚴重漏洞遭到攻擊,黑客獲利約 1,454,672.244369 USDC(約 146 萬美元),慢霧安全團隊第一時間介入分析,并將結果分享如下:

相關信息

OneRing Finance 是一個去中心化應用程序(DApp),它支持加密貨幣的質押挖礦。用戶可以存入代幣來獲取收益。

以下是本次攻擊涉及的相關地址:

攻擊者地址:

0x12efed3512ea7b76f79bcde4a387216c7bce905e

攻擊交易:https://ftmscan.com/tx/0xca8dd33850e29cf138c8382e17a19e77d7331b57c7a8451648788bbb26a70145

攻擊合約:

0x6a6d593ed7458b8213fa71f1adc4a9e5fd0b5a58

Nansen:自Arbitrum One成立以來GMX的合約日志和實體內交易份額約為22%占比最高:3月18日消息,區塊鏈分析公司Nansen發布了自Arbitrum One成立以來鏈上合約日志和實體內交易份額數據,其中顯示GMX占比約為22%排名第一,排名2至5位的分別是:Treasure(19%)、SushiSwap(9%)、Uniswap(6%)和Hop Protocol(5%)。Nansen澄清,關于分配給社區的ARB空投,鏈上合約日志和實體內交易份額只是涉及Arbitrum鏈上DAO活動的眾多指標之一,并不是ARB代幣空投分配的唯一輸入點。[2023/3/18 13:11:56]

被攻擊合約:

OneRingVault:0xc06826f52f29b34c5d8b2c61abf844cebcf78abf

攻擊核心點

OneRing 直接使用了 Pair 中的 reserves 參與 OShare 的價格計算,攻擊者利用 OneRingVault 正常的業務邏輯進行巨額的 Swap 操作產生的大滑點,使得 Pair 中的 reserves 非預期的增加,從而拉高了 OShare 的價格,導致相同數量的 OShare 可以取出更多的資金。

P2E游戲Tank Wars Zone宣布完成237萬美元種子輪和私募融資:1月11日消息,P2E游戲Tank Wars Zone宣布完成237萬美元種子輪和私募融資,Fantom Foundation、DFG、JSquare、Newave Capital、HyperChain Capital、Prometeus Labs、ZBS Capital、LD Capital等參投。

Tank Wars Zone將推出WBOND和TGOLD代幣。其中,WBOND為治理代幣,總供應量為1,000,000,000個,用于投票、質押和交易NFT。TGOLD是游戲內貨幣,用于NFT交易、維修和升級坦克。[2022/1/11 8:41:26]

具體細節分析

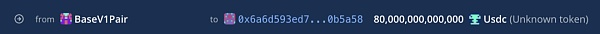

1. 攻擊者構造了攻擊合約,利用閃電貸從 Solidity 借出 80000000 個 USDC 到攻擊合約中

Bzone開啟充值上幣第一期活動:據官方消息,Bzone將開啟充值上幣第一期活動,第一期充值上幣幣種為:LOWB及SHIT,考察期內充值人數達標(充值人數不低于300)即可上幣。目前LOWB及SHIT的充值通道已開啟,開啟交易時間請留意進一步公告。

SHIT COIN是一個分散式自發社區建設的實驗。SHITCOIN代幣允許用戶持有數十億甚至數萬億。Shit為動物殺手,目前為HECO鏈上代幣。

Loser Coin來自中國一個四線城市的貧困青年邀請另一位貧困程序員一同發起了Loser Coin項目,代幣LOWB。[2021/5/11 21:48:11]

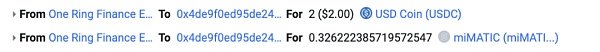

2. 接著通過 swap 函數將 1 個 USDC 兌換成 miMatic 代幣,這里可以看到當前代幣兌換率是 1:1.001109876698508218

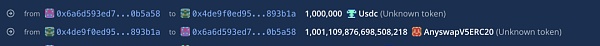

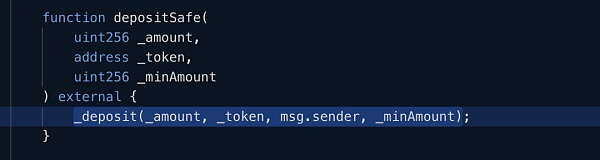

3. 調用 depositSafe 函數將 79,999,997($80,079,997.00)個 USDC 充值進合約

動態 | Block.one修復REX相關漏洞:12月13日,EOS Authority發推文稱,Block.one已修復REX相關漏洞。據悉,該漏洞可讓攻擊者收回REX中持有的所有用戶資金。同時,該Bug已于REX在主網發布之前報告并修復。[2019/12/14]

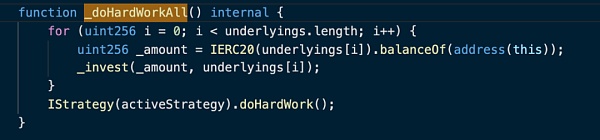

這里 depositSafe 函數會內部調用 _deposit 函數,_deposit 函數會調用 _doHardWorkAll 函數,在該函數中會使用 for 循環將部分存入的 USDC 全部兌換成其他的代幣

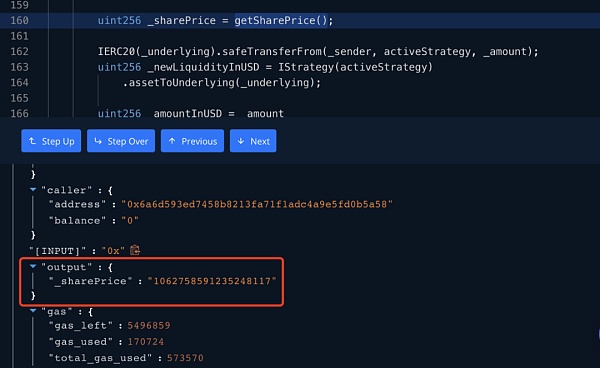

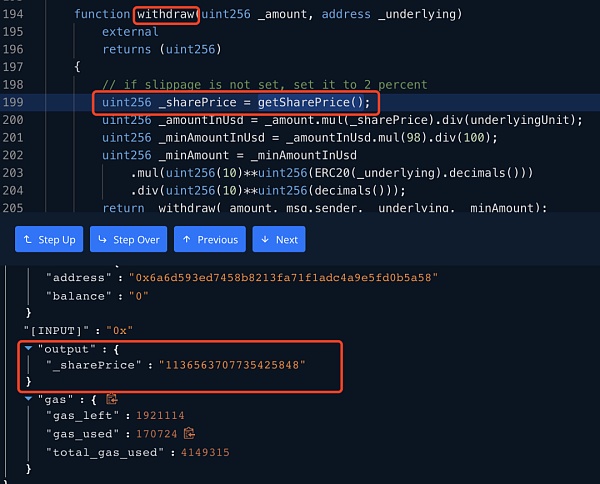

然后 depositSafe 將約 41,965,509.691846094312718922 個 OShare 代幣 mint 給攻擊者。此時我們可以看到 OShare 的價格是 1062758591235248117 這個值

公告 | 火幣全球站開放MEETONE新幣的充幣業務:據火幣公告,MEETONE現已完成主鏈換幣,火幣全球站定于2019年6月3日14:30開放MEETONE新幣的充幣業務,并于6月5日14:30開放MEETONE新幣的提幣業務。因火幣全球站有嚴格的上幣流程規范,目前暫不開放MEETONE的交易業務。[2019/6/3]

從下面這張圖中可以看出在 swap 后攻擊者使用兩個 USDC 再次兌換 miMATIC 代幣時此時的兌換率已經產生巨大變化:

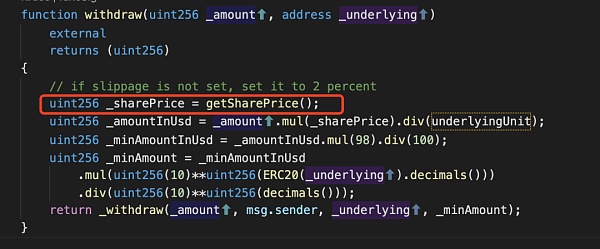

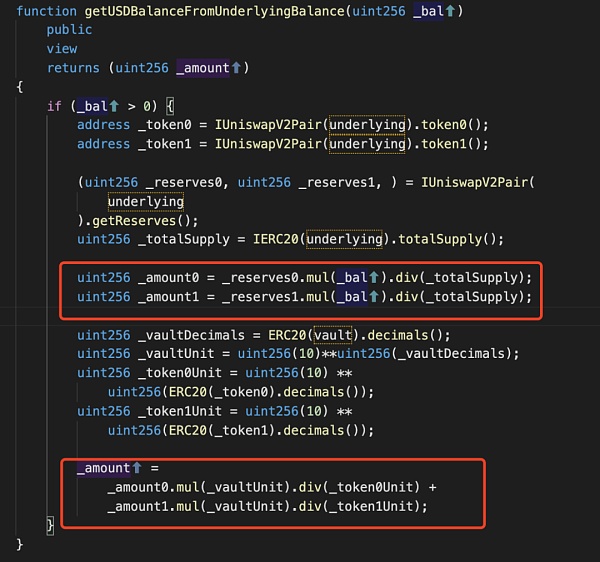

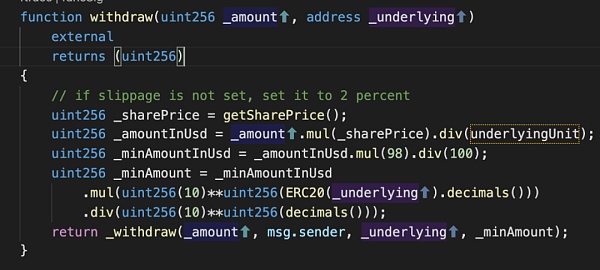

4. 然后調用 withdraw 函數。我們可以看到 withdraw 函數也調用了getSharePrice 函數進行 OShare 的價格計算

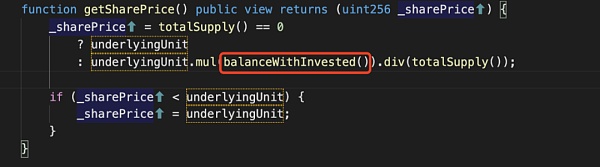

我們來看 getSharePrice 函數:

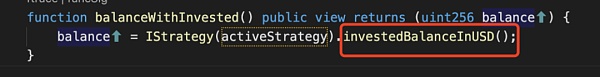

這里調用了 balanceWithInvested 函數,繼續跟進發現調用了 investedBalanceInUSD 函數:

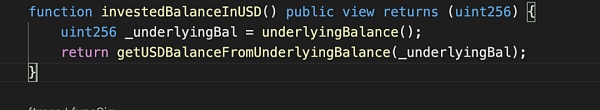

這里可以看到最終影響價格的是 getUSDBalanceFromUnderlyingBalance 函數

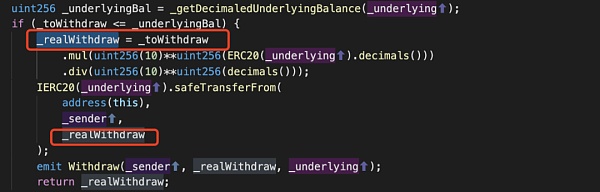

在 getUSDBalanceFromUnderlyingBalance 函數中我們可以看到,該函數使用合約中兩個代幣的數量? _reserves0 和 _reserves1 這兩個值進行計算,由于之前的 swap 導致大量的 USDC 留在池子中,所以導致池子中的 USDC 數量變大,從而使 _amount 變大,這就導致了 getSharePrice 函數獲取到的當前 OShare 的價格變大了

由下圖我們可以看到當前的 OShare 的價格為 1136563707735425848 這個值:

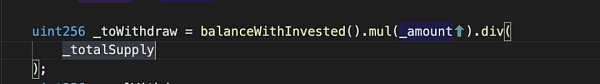

從下面的 withdraw 函數中可以看出最終的提現數量是通過 _withdraw 進行計算得出的

跟進去后發現 _toWithdraw 也是由 balanceWithInvested 計算得出的,這也就導致這個值變大

然后會在這一步將攻擊者持有的 41965509 個 OShare 兌換為 81534750101089 個 USDC

5. 攻擊者歸還閃電貸后獲利離場

MistTrack

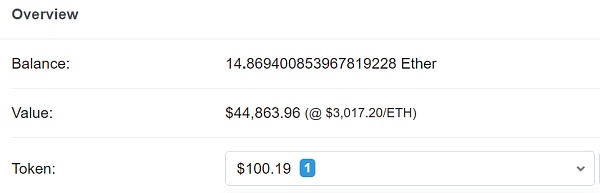

據慢霧 MistTrack 分析,攻擊者將獲利的部分 USDC 換成 FTM、ETH,最后將 USDC、ETH 跨鏈到以太坊。同時,以太坊上黑客地址初始資金來自于 Tornado.Cash 轉入的 0.1 ETH,接著黑客將 521 ETH 轉入 Tornado.Cash。

截止目前,黑客以太坊地址仍有近 4.5 萬美元,包括 14.86 ETH 和 100.29 USDC。慢霧 MistTrack 將持續監控黑客地址。

總結

本次攻擊是由于在 MasterChefBaseStrategy 合約中的 getUSDBalanceFromUnderlyingBalance 函數實時儲備量進行計算導致攻擊者可以利用閃電貸制造巨大差值從而獲利。慢霧安全團隊建議在進行 share 的價格計算時不要使用實時儲備量進行計算,避免再次出現此類事故。

本文由公號"老雅痞"(laoyapicom)授權轉載在這個除夕夜,雅痞哥還在研究DAO,節日什么的都不重要,暴富才是,你說對不?今天咱們就來討論下DAO中治理結構的一些問題.

1900/1/1 0:00:002月正值農歷新年,辭舊迎新之際,國內各省市對區塊鏈領域也有了新的規劃。兩會期間,國內多處地方政府工作報告、多位地方代表提案提及發展區塊鏈.

1900/1/1 0:00:00市場上對于DAO的討論與研究數不勝數,但大多都是關于DAO的歷史發展、定義和作用,目前還有沒就DAO的自治“A”程度進行分類的相關內容.

1900/1/1 0:00:00原文作者: Living Opera 貢獻者:Shaun 審核者:DAOctor 原文: Pricing Tokens in a Web3 Economy 根據Stat.

1900/1/1 0:00:00去中心化交易所賽道升級,新秀層出不窮,DEX如何打造特色并獲得成功?3月30日14:00,金色財經邀請BXH孵化投資人王小彬做客「區塊鏈·世界志」直播間,深入探索BXH在DEX賽道的布局邏輯.

1900/1/1 0:00:00最近DeFi、DEX、Stake、Uniswap、SushiSwap 還有這些新出的平臺爆表的收益率讓踏空的老韭菜們一頭霧水,更是想了解怎么參與到里面也來趕一波潮流.

1900/1/1 0:00:00