BTC/HKD-0.66%

BTC/HKD-0.66% ETH/HKD-1.16%

ETH/HKD-1.16% LTC/HKD-0.55%

LTC/HKD-0.55% ADA/HKD+0.31%

ADA/HKD+0.31% SOL/HKD+2.58%

SOL/HKD+2.58% XRP/HKD-0.19%

XRP/HKD-0.19%北京時間2022年5月16日凌晨4:22:49,CertiK安全技術團隊監測到FEG在以太坊和BNB鏈上遭受大規模閃電貸攻擊,導致了價值約130萬美元的資產損失。

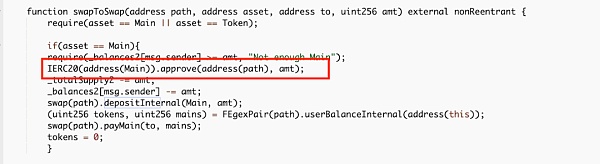

此攻擊是由“swapToSwap()”函數中的一個漏洞造成的,該函數在未對傳入參數進行篩查驗證的情況下,直接將用戶輸入的 "path "作為受信任方,允許未經驗證的 "path "參數(地址)來使用當前合約的資產。

因此,通過反復調用 "depositInternal() "和 "swapToSwap()",攻擊者可獲得無限制使用當前合約資產的許可,從而盜取合約內的所有資產。

受影響的合約地址之一:https://bscscan.com/address/0x818e2013dd7d9bf4547aaabf6b617c1262578bc7

CertiK:警惕推特上假冒Arkham Intel空投的虛假宣傳:金色財經報道,據CertiK官方推特發布消息稱,警惕推特上假冒Arkham Intel空投的虛假宣傳,請用戶切勿與虛假宣傳鏈接互動,虛假宣傳的網站會連接到一個已知的自動盜幣地址。[2023/7/17 10:59:43]

漏洞交易

漏洞地址: https://bscscan.com/address/0x73b359d5da488eb2e97990619976f2f004e9ff7c?

漏洞交易樣本:https://bscscan.com/tx/0x77cf448ceaf8f66e06d1537ef83218725670d3a509583ea0d161533fda56c063

被盜資金追蹤:https://debank.com/profile/0x73b359d5da488eb2e97990619976f2f004e9ff7c/history

數據:Lido節點運營商Certus One向Binance存入200萬枚LDO:金色財經報道,Spot On Chain監測顯示,Certus One(Lido Finance節點運營商和投資者))于6.5小時前以2.255美元的價格向Binance存入200萬枚LDO(約451萬美元)。Certus One于2020年從Lido Finance收到了1000萬枚LDO,并一直持有至今。行情數據顯示,LDO過去24小時內價格上漲了26%。[2023/7/14 10:54:53]

相關地址

攻擊者地址:https://bscscan.com/address/0x73b359d5da488eb2e97990619976f2f004e9ff7c

攻擊者合約:https://bscscan.com/address/0x9a843bb125a3c03f496cb44653741f2cef82f445

CertiK:Peter Schiff的Twitter帳戶遭入侵:金色財經報道,據CertiK稱,加密貨幣批評者Peter Schiff的Twitter帳戶遭入侵,黑客已經發布了一條指向釣魚網站的推文。CertiK建議不要點擊該鏈接或與之互動。

金色財經此前報道,Peter Schiff將從6月2日開始到6月9日拍賣其BTC Ordinals NFT藝術收藏。[2023/6/3 11:55:59]

FEG代幣地址:https://bscscan.com/token/0xacfc95585d80ab62f67a14c566c1b7a49fe91167

FEG Wrapped BNB(fBNB): https://bscscan.com/address/0x87b1acce6a1958e522233a737313c086551a5c76#code

Larry Cermak:有傳言稱Jump、Alameda等公司又提供了20億美元來拯救 UST:金色財經報道,The Block研究總監Larry Cermak發布推特稱,有傳言說Jump、Alameda等公司又提供了20億美元來拯救 UST。無論這個傳言是真是假,他們的傳播都是非常有意義的。這里最大的問題是,即使他們能通過某種奇跡把它弄到1美元,信任也是不可逆轉的了。我個人認為現在拯救它的唯一方法是完全(或可能非常接近完全)抵押。否則我看不到它再次被使用。[2022/5/10 3:02:58]

攻擊步驟

以下攻擊流程基于該漏洞交易:https://bscscan.com/tx/0x77cf448ceaf8f66e06d1537ef83218725670d3a509583ea0d161533fda56c063

① 攻擊者借貸915 WBNB,并將其中116 BNB存入fBNB。

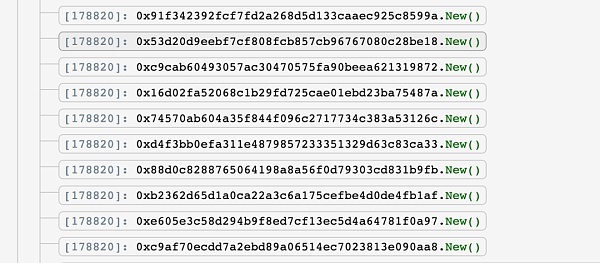

② 攻擊者創建了10個地址,以便在后續攻擊中使用。

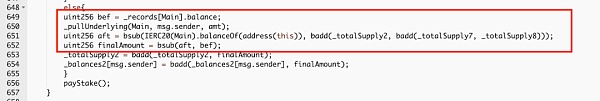

③攻擊者通過調用 "depositInternal() "將fBNB存入合約FEGexPRO。

根據當前地址的余額,"_balances2[msg.sender]"被增加。

④ 攻擊者調用了 "swapToSwap()",路徑參數是之前創建的合約地址。

該函數允許 "path "獲取FEGexPRO合約的114 fBNB。

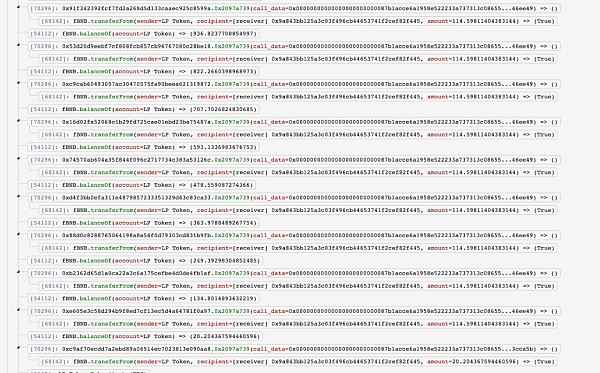

⑤ 攻擊者反復調用 "depositInternal() "和 "swapToSwap()"(步驟③和④),允許多個地址(在步驟②中創建)獲取fBNB代幣,原因如下:

每次 "depositInternal() "被調用,_balance2[msg.sender]將增加約114 fBNB。

每次"swapToSwap()"被調用,攻擊者所創建合約能獲取該114 fBNB的使用權限。

⑥?由于攻擊者控制了10個地址,每個地址均可從當前地址花費114個fBNB,因此攻擊者能夠盜取被攻擊合約內的所有fBNB。

⑦ 攻擊者重復步驟④⑤⑥,在合約內耗盡FEG代幣。

⑧ 最后攻擊者出售了所有耗盡的資產,并償還閃電貸款,最終獲取了其余利潤。

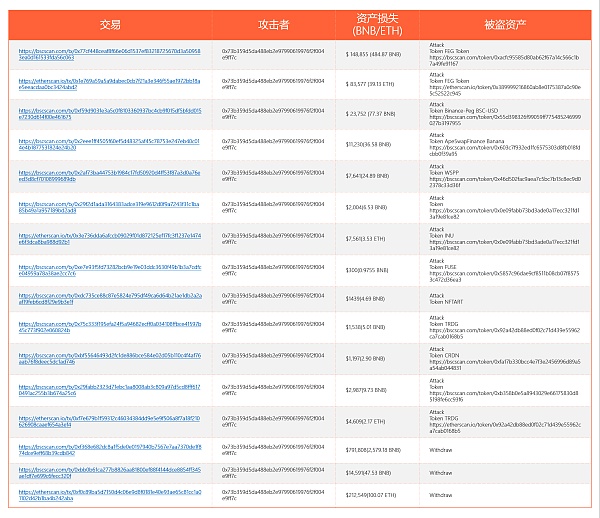

資產去向

截至2022年5月16日6:43,被盜資金仍存儲在以太坊和BSC鏈上的攻擊者錢包(0x73b359d5da488eb2e97990619976f2f004e9ff7c)中。

原始資金來自以太坊和BSC的Tornado cash:https://etherscan.io/tx/0x0ff1b86c9e8618a088f8818db7d09830eaec42b82974986c855b207d1771fdbe

https://bscscan.com/tx/0x5bbf7793f30d568c40aa86802d63154f837e781d0b0965386ed9ac69a16eb6ab

攻擊者攻擊了13個FEGexPRO合約,以下為概覽:

什么是生成藝術 生成藝術(Generative Art)是當代藝術創作的一種形式,這一詞的使用最早可以追溯到 20 世紀 60 年代計算機圖形學.

1900/1/1 0:00:00本文梳理自 Defiance Capital 創始人 Arthur 在個人社交媒體平臺上的觀點,律動 BlockBeats 對其整理翻譯如下:作為 DeFi 的早期參與者和倡導者.

1900/1/1 0:00:00作者:Li Jin、 Katie Parrott原文標題:《Web3 Is Our Chance to Make a Better Internet》 摘要 Web3代表了一個重新想象.

1900/1/1 0:00:00DAO是 Decentralized Autonomous Organizations 的縮寫,是一種組織人類企業的新穎方式,為成員提供更多自由,減少組織障礙,允許貢獻者的流動來去.

1900/1/1 0:00:00文章來源:老雅痞 WEB3的倡導者們承諾以前所未有的規模進行權力下放。過度的中央集權會阻礙協調,削弱自由、民主和經濟活力--權力下放應該是一種補救措施.

1900/1/1 0:00:00國內數字藏品市場的興起始于2021年元宇宙概念的爆發,這一年大廠紛紛下場試水,2021年6月螞蟻集團推出了數藏平臺鯨探.

1900/1/1 0:00:00