BTC/HKD-1.36%

BTC/HKD-1.36% ETH/HKD-2.96%

ETH/HKD-2.96% LTC/HKD-0.56%

LTC/HKD-0.56% ADA/HKD-2.96%

ADA/HKD-2.96% SOL/HKD-3.47%

SOL/HKD-3.47% XRP/HKD-3.1%

XRP/HKD-3.1%原文標題:《起底朝鮮黑客組織 Lazarus Group:Ronin、KuCoin 等多起行業事故幕后黑手,擅長社會工程》

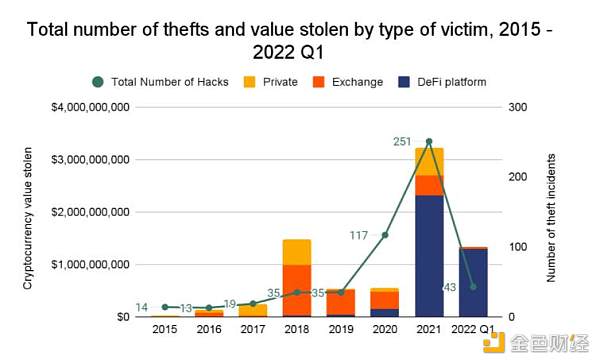

黑客攻擊如今已然成為加密生態中的常態化事件,據 Chainalysis 2022 年 Q1 報告顯示,黑客在 2021 年盜取價值 32 億美元的加密資產,但在 2022 年前三個月,黑客從交易所、DeFi 協議和普通用戶盜取約 13 億美元加密資產,其中 97% 來自 DeFi 協議。

而在一眾黑客組織中,又以朝鮮黑客組織 Lazarus Group 近期最受關注。根據美國財政部報告,該組織正是損失高達 6.2 億美元的 Ronin 跨鏈橋被盜事件的幕后黑手,其以太坊地址已經納入美國制裁名單。此前,該組織被認為是 Bithumb、KuCoin 等諸多加密貨幣交易所被盜事件的主導者,并且手法多為釣魚攻擊。

如今,Lazarus Group 儼然正在成為加密生態最具破壞性的黑客組織之一。那么這個組織究竟是如何形成的?它們通常又是如何作案的?

據維基百科資料,Lazarus Group 成立于 2007 年,隸屬于北韓人民軍總參謀部偵察總局第三局旗下的 110 號研究中心,專門負責網絡戰。該組織從國內挑選最聰明的學生接受六年的特殊教育,培養其將各種類型的惡意軟件部署到計算機和服務器的能力,朝鮮國內的金日成大學、Kim Chaek 科技大學和 Moranbong 大學提供相關教育。

StaFi發布Q3路線圖:將繼續推動LSD結構、去中心化質押、治理權分配等討論和部署:6月28日消息,DeFi協議StaFi發布2023年第三季度路線圖。Q3 StaFi將繼續推動更多關于LSD結構、去中心化質押、治理權分配以及更多與LSD相關的上升趨勢方面的討論和部署。

EVM LSD結構目前正在開發中,之前的部分代碼庫被抽象成rBNB和rMATIC解決方案。該結構將基于現有LSD解決方案的重新開發和重新部署,并將作為未來探索更多用例的基礎。[2023/6/28 22:06:09]

該組織分為 2 個部門,一個是大約 1700 名成員的 BlueNorOff(也稱為 APT38),負責通過偽造 SWIFT 訂單進行非法轉賬,專注于利用網絡漏洞謀取經濟利益或控制系統來實施金融網絡犯罪,此部門針對金融機構和加密貨幣交易所。另一個是大約 1600 名成員的 AndAriel,以韓國為攻擊目標。

已知 Lazarus Group 最早的攻擊活動是 2009 年其利用 DDoS 技術來攻擊韓國政府的「特洛伊行動」。而最著名的一次是 2014 年對索尼影業的攻擊,原因是索尼上映關于暗殺朝鮮領導人金正恩的喜劇。

該組織旗下機構 BlueNorOff 的一次知名攻擊是 2016 年的孟加拉國銀行攻擊案,他們試圖利用 SWIFT 網絡從屬于孟加拉國中央銀行的紐約聯邦儲備銀行賬戶非法轉移近 10 億美元。在完成了幾筆交易(2000 萬美元追蹤到斯里蘭卡,8100 萬美元追蹤到菲律賓)后,紐約聯邦儲備銀行以拼寫錯誤引起的懷疑為由阻止了其余交易。

PeckShield:攻擊者從DD Coin獲利126,409 USDT:金色財經報道,PeckShield監測顯示,攻擊者從DD Coin獲利126,409 USDT。攻擊者最初是在17天前從Tornado Cash中獲得1枚BNB。DD Coin目前下跌了21%[2023/6/1 11:52:45]

自 2017 年以來,該組織開始對加密行業進行攻擊,并獲利至少達 10 億美元。

2017 年 2 月從韓國交易所 Bithumb 盜取 700 萬美元的數字資產。

2017 年 4 月從韓國交易所 Youbit 盜取約 4000 枚比特幣,12 月再次盜取其 17% 數字資產,Youbit 申請破產。

2017 年 12 月從加密貨幣云挖礦市場 Nicehash 盜取超過 4500 枚比特幣。

2020 年 9 月從 KuCoin 交易所盜取價值約 3 億美元的數字資產。

2022 年 3 月攻擊 Ronin 跨鏈橋,盜取 17.36 萬個 ETH 和 2550 萬 USDC 被盜,累計價值約 6.2 億美元。

此外,許多加密項目方負責人或者 KOL 也會成為 Lazarus Group 的目標。2022 年 3 月 22 日,Defiance Capital 創始人 Arthur 在推特表示熱錢包被盜,包括 17 枚 azuki 和 5 枚 cloneX 在內的的 60 枚 NFT ,損失約 170 萬美元。Arthur 稱有證據表明幕后黑手是朝鮮支持的 BlueNorOff 黑客組織,他們正在大力傷害加密行業。

微信:小程序、視頻號即日起可使用數字人民幣付款:4月26日消息,據微信官方消息,即日起,微信用戶可以在數字人民幣APP內的錢包快付功能下開通“微信支付”,選擇將任意運營機構——如微眾銀行(微信支付)——的錢包推送到微信支付,就可在視頻號、小程序場景內支持數字人民幣的商家中使用數字人民幣進行交易。[2023/4/26 14:27:18]

面對外界的指控,朝鮮曾發表公告稱不是 Lazarus Group 所為,但此后從不回應媒體的詢問。

根據虎符智庫分析,Lazarus Group 通過網絡釣魚、惡意代碼、惡意軟件等手段盜取存儲在數字錢包的加密資產,主要有以下特點:

攻擊周期普遍較長,通常進行較長時間潛伏,并換不同方法誘使目標被入侵。

投遞的誘餌文件具有極強的迷惑性和誘惑性,導致目標無法甄別。

攻擊過程會利用系統破壞或勒索應用干擾事件的分析。

利用 SMB 協議漏洞或相關蠕蟲工具實現橫向移動和載荷投放。

每次攻擊使用工具集的源代碼都會修改,并且網安公司披露后也會及時修改源代碼。

Lazarus Group 最擅長的攻擊手段是濫用信任,利用目標對商業通信、同事內部聊天或者與外部交互的信任,向其發送惡意文件,并監控其日常操作伺機盜竊。在攻擊者意識到找到的目標是加密大戶后,會仔細觀察用戶數周或數月的活動軌跡,最后才制定盜竊方案。

安全公司:NFT系列Small Bros的Discord服務器被攻擊:12月1日消息,安全公司CertiK Alert發推稱,NFT 系列 Small Bros 的 Discord 服務器已被攻擊,并發布了釣魚鏈接。提醒用戶在修復之前不要點擊任何發布的鏈接。[2022/12/1 21:16:02]

2021 年 1 月,谷歌安全團隊也曾表示發現 Lazarus 長期潛伏在 Twitter、LinkedIn、Telegram 等社交媒體,利用虛假身份偽裝成活躍的業內漏洞研究專家,博取業內信任從而對其他漏洞研究人員發動 0day 攻擊。

據卡巴斯基的研究,今年 BlueNoroff 組織喜歡跟蹤和研究成功的加密貨幣初創公司,目標是與團隊管理層建立良好的個人互動關系并了解可能感興趣的主題,甚至會雇傭或偽裝成應聘者潛入公司,以便發起高質量的社會工程攻擊。

美國政府的一份報告,則進一步披露,入侵往往始于在各種通信平臺上發送給加密貨幣公司員工的大量魚叉式網絡釣魚消息,這些員工通常從事系統管理或軟件開發 / IT 運營 (DevOps)。這些消息通常模仿招聘工作并提供高薪工作以誘使收件人下載帶有惡意軟件的加密貨幣應用程序。

把惡意文件植入目標電腦之后,如果攻擊者意識到目標使用 Metamask 拓展來管理加密錢包之后,會將擴展源從 Web Store 更改為本地存儲,并將核心擴展組件(backgorund.js)替換為篡改版本。下面截圖顯示了受病感染的 Metamask background.js 代碼,其中注入的代碼行以黃色顯示。在這種情況下,攻擊者設置了對特定發件人和收件人地址之間交易的監控,可以在發現大額轉賬時觸發通知。

幣安聘請曾為特朗普工作的會計巨頭Mazars驗證其代幣儲備:12月1日消息,加密交易所幣安已任命會計巨頭Mazars核實其代幣儲備,因為其前競爭對手FTX的崩潰引發了對加密貨幣交易所提高透明度的需求增加。幣安發言人證實了這一任命,并補充說“它正在與Mazars合作進行第三方財務驗證,作為儲備證明更新的一部分。”

該發言人在一份電子郵件中表示:“Mazars正在審查我們迄今為止公開分享的關于儲備證明的所有信息,并將驗證未來的更新和代幣,BTC的首次驗證更新將于本周完成。”(彭博社)[2022/12/1 21:14:49]

另外,如果攻擊者意識到目標用戶的加密貨幣是儲存在硬件錢包,會攔截交易過程并注入惡意邏輯。當用戶將資金轉移到另一個賬戶時,交易就會在硬件錢包上簽名。但是,鑒于該操作是由用戶主動發起,不會引起自身的懷疑,然而攻擊者不僅修改了收款人地址,還將轉賬數量拉到最大值。

這聽上去很簡單,但需要對 Metamask 擴展插件進行徹底分析,該擴展包含超過 6MB 的 JavaScript 代碼(約 170,000 行代碼),并實施代碼注入讓用戶使用擴展時按需重寫交易細節。

但是,攻擊者對 Chrome 擴展的修改會留下痕跡。瀏覽器必須切換到開發者模式,并且 Metamask 擴展是從本地目錄而不是在線商店安裝的。如果插件來自商店,Chrome 會對代碼強制執行數字簽名驗證并保證代碼完整性,攻擊者就無法完成攻擊過程。

隨著加密生態規模的快速增長,Lazarus Group 對行業的威脅也在急劇增長。根據美國聯邦調查局(FBI)、美國網絡安全和基礎設施安全局(CISA)和美國財政部近日共同發布的聯合網絡安全咨詢(CSA),自 2020 年以來,朝鮮支持的高級持續威脅(APT)就已開始針對區塊鏈和加密行業的各種組織,包括加密交易所、DeFi 協議、鏈游、加密貿易公司、加密風投以及持有大量代幣和 NFT 的個人所有者。這些組織可能會繼續利用加密貨幣技術公司、游戲公司和交易所的漏洞來產生和洗錢以支持朝鮮政權。

為此,該報告提出的緩解措施包括應用縱深防御安全策略、強制執行憑據要求和多因素身份驗證、在社交媒體和魚叉式釣魚中對用戶進行社交工程教育等。

今日,知名加密安全組織慢霧也針對該現象發布防范建議:建議行業從業人員隨時關注國內外各大威脅平臺安全情報,做好自我排查,提高警惕;開發人員運行可執行程序之前,做好必要的安全檢查;做好零信任機制,可以有效降低這類威脅帶來的風險;建議 Mac/Windows 實機運行的用戶保持安全軟件實時防護開啟,并隨時更新最新病庫。

在洗錢渠道方面,以太坊混幣協議 Tornado Cash 近日也發推表示,該項目正在使用合規公司 Chainalysis 開發的工具來阻止美國外國資產控制辦公室 (OFAC) 批準的特定加密錢包地址訪問 DApp,這似乎是在對 Lazarus Group 的圍追堵截。

不過 Tornado Cash 聯合創始人 Roman Semenov 此后發推稱,封鎖僅適用于面向用戶的去中心化應用程序(dapp),而不適用于底層智能合約。也就是說,此舉更多地是象征性行動,很難實質性影響資深黑客通過 Tornado Cash 混幣。

Lazarus Group 組織是有國家背景支持的頂尖黑客團伙,專注于針對特定目標進行長期的持續性網絡攻擊,以竊取資金和實現目的為出發點,是全球金融機構的最大威脅之一。

同時,此類組織對加密生態的攻擊也會間接導致加密貨幣市場成為朝鮮政權補充資金的便捷渠道,導致加密行業的進一步惡名化,影響其合規化與規范化進程。

為了應對 Lazarus Group 等一系列黑客組織的攻擊以及維護健康的加密行業生態,加密項目需要在應對此類攻擊方面形成更加有效的預防機制,在代碼審計、內控、用戶教育、響應機制等層面均采取相應措施,盡可能保障用戶資產安全。

作為加密用戶,每個人也需要了解更多安全方面的知識,尤其是在保護個人隱私、鑒別釣魚鏈接等方面,鑒于 Defiance Capital 創始人 Arthur 這般資深用戶仍然被盜,任何人都不容忽視此類風險。

1、https://en.wikipedia.org/wiki/Lazarus_Group

2、https://blog.chainalysis.com/reports/2022-defi-hacks/

3、https://securelist.com/the-bluenoroff-cryptocurrency-hunt-is-still-on/105488/

4、https://cryptobriefing.com/north-korea-is-targeting-entire-crypto-space-top-vc-warns/

近日,加密貨幣市場刮起一陣Nation3風。4月10日,DAO解決方案提供商Aragon聯合創始人Luis Cuende發推宣布啟動Nation3 DAO,建立所謂的云上國家.

1900/1/1 0:00:00所謂注意力經濟(Attention Economy),是將人類的注意力作為一種稀缺的資源并且運用經濟學理論來進行運營.

1900/1/1 0:00:00為什么一組電子像素能值6900萬美元?每個NFT資產都是獨一無二,借助區塊鏈技術則可以幫助數字資產進行確權。這使得其與游戲平臺、奢侈品、體育與藝術品等行業融合,并產生了巨大商機.

1900/1/1 0:00:00自去年元宇宙概念受到廣泛關注以來,相關產業主體積極布局,我國各地方政府也紛紛出臺了支持元宇宙發展的相關政策.

1900/1/1 0:00:00隱私性在加密貨幣社區一直被視為非常有價值的特性之一,因為對于大多數加密資產持有者而言,他們不希望自己的資產和交易記錄被完全公開.

1900/1/1 0:00:00在4月1號張國榮忌日這一天,騰訊音樂娛樂集團攜手環球音樂旗下廠牌寶麗金共同呈現了“張國榮2000年《熱·情》演唱會超清修復版”.

1900/1/1 0:00:00