BTC/HKD+0.52%

BTC/HKD+0.52% ETH/HKD+0.27%

ETH/HKD+0.27% LTC/HKD-0.06%

LTC/HKD-0.06% ADA/HKD-0.02%

ADA/HKD-0.02% SOL/HKD+1.16%

SOL/HKD+1.16% XRP/HKD-0.77%

XRP/HKD-0.77%

北京時間2022年4月2日19時,CertiK安全技術團隊監測到InverseFinance被惡意利用,導致價值約1450萬美元的資產受到損失。

該事件發生的根本原因在于外部價格預言機依賴導致價格被操縱,因此攻擊者可通過操縱價格來借用資產。

攻擊流程

在發起攻擊之前,攻擊者做了如下準備:

1.首先,攻擊者部署了一個惡意合約。該合約地址為:0xea0c959bbb7476ddd6cd4204bdee82b790aa1562

2.其次,攻擊者在SushiSwap/Curve.fi中進行調換,以操縱交易中的價格,該交易地址為:0x20a6dcff06a791a7f8be9f423053ce8caee3f9eecc31df32445fc98d4ccd8365

Midas Investments創始人推出了新的DeFi金融平臺Locus Finance:金色財經報道,已關閉的托管加密投資平臺Midas Investments的創始人Iakov Levin推出了一個新的DeFi金融平臺Locus Finance。Locus Finance在一份聲明中表示,Locus最初將提供三種基于以太坊質押、DeFi增長和Arbitrum交易的收益產品。

Midas Investments成立于2018年,在2021年的鼎盛時期積累了超過2.5億美元的管理資產。2022Midas 損失了超過5000萬美元。

同年12月,Levin宣布關閉Midas Investments。[2023/7/24 15:55:36]

由于SushiSwap:INV的流動性非常低,用300ETH換取INV將大幅增加INV價格。

Inverse Finance回應被盜:價格預言機被操縱,將確保用戶得到100%補償:4月3日消息,DeFi借貸協議Inverse Finance在官方推特回應被盜事件,稱其貨幣市場受到了對Sushiswap上 INV/ETH 價格預言機的資本密集型操縱,導致 INV 價格大幅上漲,隨后攻擊者得以借入1560萬美元的 DOLA、ETH 、WBTC 和 YFI。

對此,該項目本身將提出計劃確保所有受影響的錢包都得到 100% 的補償,并且沒有計劃或需要鑄造額外的 INV 代幣。同時,該項目鼓勵價格操縱者通過 Twitter DM 或 Discord 聯系并討論慷慨的賞金以換取借入的資金。[2022/4/3 14:01:40]

隨后,攻擊者正式發起攻擊:

1.攻擊者把在準備階段獲得的INV存入,并鑄造了1746枚XINV代幣。

Ark Invest報告:以太坊屢創新高有三大原因:投資管理公司Ark Invest近期發布了發布了一份研究報告,強調了以太坊價格屢創新高的三個原因。該公司指出,機構興趣的增加、強大的鏈上信號和即將到來的協議升級是其價格上漲的關鍵原因。(Bitcoin.com)[2021/5/10 21:45:01]

2.XINV的價格計算:根據SushiSwap:INV對中的INV價格所計算。如上所述,INV的價格被操縱,因此每XINV的價值為20926美元。

3.隨著XINV的價格被修改,攻擊者能夠用鑄造的XINV代幣借用到如下資產:1588枚ETH,94枚WBTC,3999669枚DOLA與39枚YFI。

合約漏洞分析

該漏洞主要原因是對價格預言機具有依賴性,并且這中間有30分鐘的窗口期。而攻擊在準備階段完成后正式發生,僅僅用了15秒。

動態 | CurioInvest合作MERJ,將推出基于收藏品汽車的代幣:投資平臺CurioInvest和總部位于塞舌爾的數字資產交易所MERJ Exchange Ltd.將合作推出基于收藏品汽車的代幣。兩家公司表示,把這些奢侈品資產作為投資,可以讓更大范圍的人接觸到它們。(BNN Bloomberg)[2020/1/31]

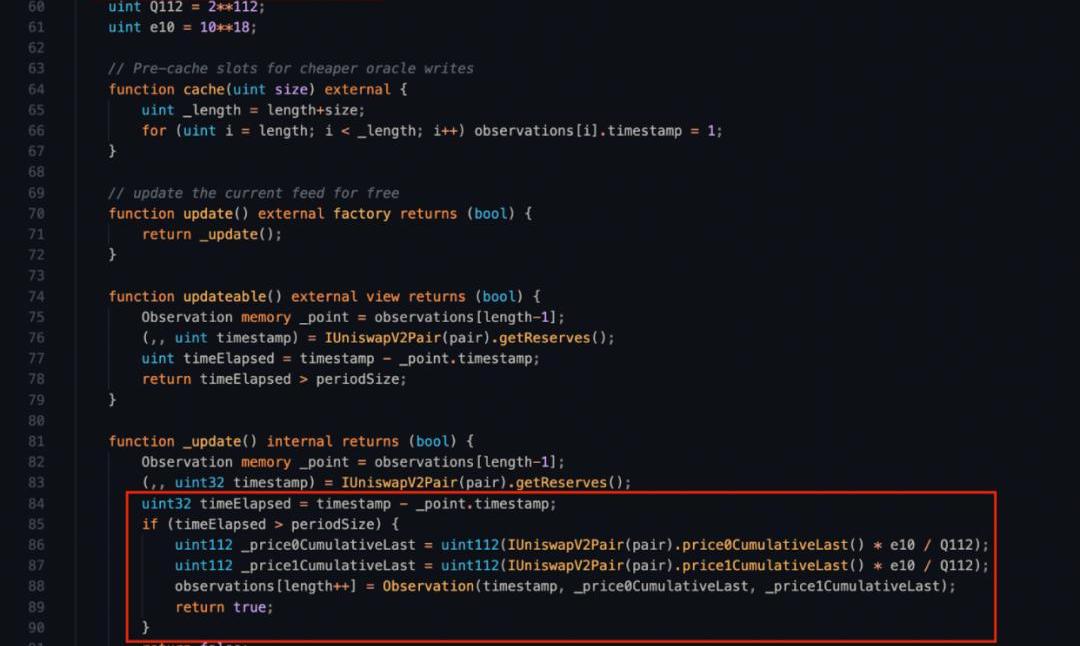

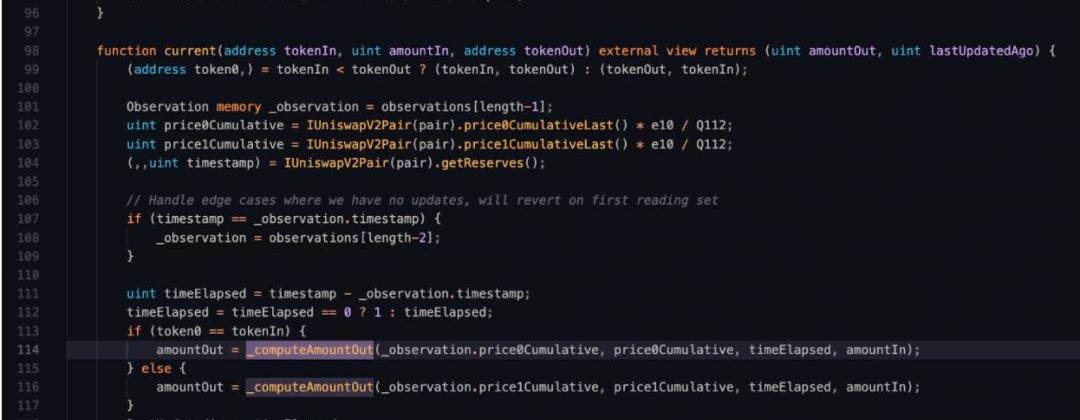

在這種情況下,因為timeElapsed==15,預言機合約Keep3rV2Oracle的函數_update()中'timeElapsed>periodSize'的檢查將被繞過。這意味著最后的累積價格還沒有被更新。由此可見,函數_computeAmountOut()中的amoutOut會比預期的數額大,因為priceCumulative已經被操縱了,但_observation.priceCumulative沒有被更新。

InvestDigital智能合約通過區塊鏈安全公司審計 獲贊合約模范:5月30日,InvestDigital正式通過頂級區塊鏈安全技術機構安全審計,其智能合約安全、代碼編寫質量獲得審計團隊高度贊賞,被評值得推薦!近日,一系列EOS高危安全漏洞事件,讓智能合約安全問題重回大眾視野。InvestDigital此次通過審計并獲評優秀,充分顯示了團隊的技術實力和項目潛力!未來,InvestDigital團隊在深耕技術安全的同時,將加快打造數字資產投資生態。[2018/5/30]

一方面,XINV的價格依賴于SushiSwap:INV對的儲備,其流動性非常低。

另一方面,TWAP可以防止閃電貸攻擊。理論上,攻擊者能夠通過"犧牲"一些錢來操縱價格,也就是說,用他自己的錢來改變價格。在這個特殊的價格預言機設計中,如果經過的時間沒有超過30分鐘,當前的價格不應該被用來計算出金金額。

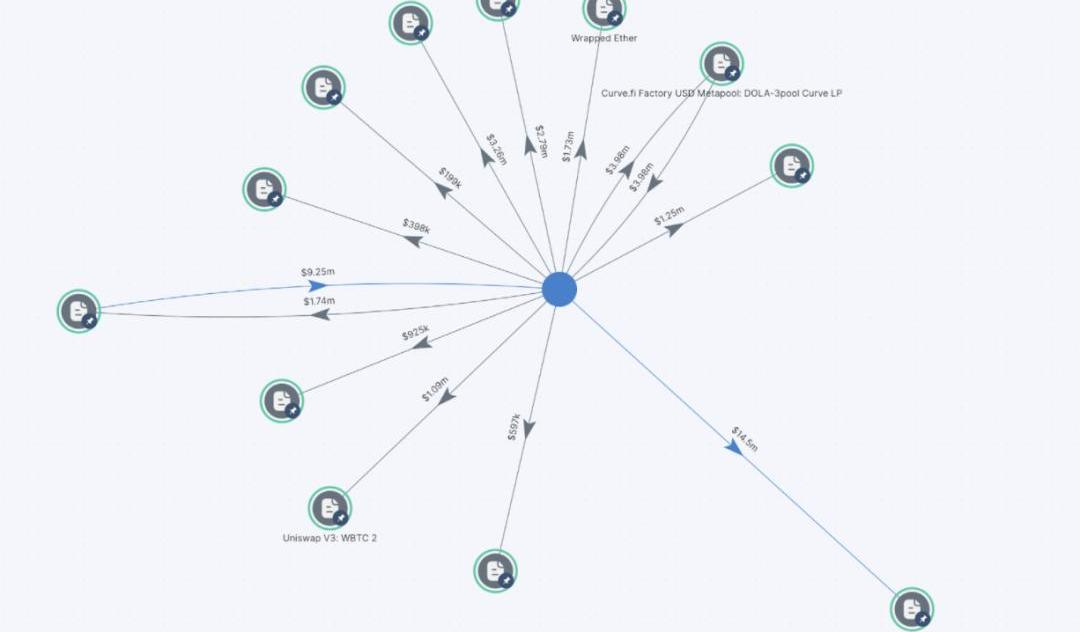

資產追蹤

據CertiKSkyTrace顯示,價值約1450萬美元的資產被盜后已被轉移到TornadoCash。

其他細節

利用漏洞進行交易的準備期間:

https://etherscan.io/tx/0x20a6dcff06a791a7f8be9f423053ce8caee3f9eecc31df32445fc98d4ccd8365

利用漏洞進行交易發起攻擊:

https://etherscan.io/tx/0x600373f6752132https://etherscan.io/tx/0x600373f67521324c8068cfd025f121a0843d57ec813411661b07edc5ff781842

攻擊者地址1:https://etherscan.io/address/0x117c0391b3483e32aa665b5ecb2cc539669ea7e9

攻擊者地址2:

https://etherscan.io/address/0x8b4c1083cd6aef062298e1fa900df9832c8351b3

攻擊合約:

https://etherscan.io/address/0xea0c959bbb7476ddd6cd4204bdee82b790aa1562

預言機合約:

https://etherscan.io/address/0x39b1df026010b5aea781f90542ee19e900f2db15#code

SushiSwapINV-ETHPair:

https://etherscan.io/address/0x328dfd0139e26cb0fef7b0742b49b0fe4325f821

XINV合約地址:https://etherscan.io/address/0x1637e4e9941d55703a7a5e7807d6ada3f7dcd61b#code

Keep3rV2預言機合約地址:

https://etherscan.io/address/0x39b1df026010b5aea781f90542ee19e900f2db15#code

寫在最后

現如今,很多項目都會用到預言機,部分項目還會對其具有很強的依賴性。安全審計,會審查預言機的設計合理性、價格算法以及經濟模型等。

因此,CertiK的安全專家建議:盡量避免使用流動性低的池子作為價格預言機價格來源,同時對項目進行安全審計從而保證預言機模型的正確性。

互聯網的歷史 Web2.0在信息消費和內容創建等方面貢獻了無與倫比的經濟增長,代表了人類進化的重要時代,新的工作方式、消費者信息和人類文明的進步;而Web3.0被譽為由創造者經濟推動的技術范式.

1900/1/1 0:00:002022年才揭開序幕,公鏈生態的競爭就已十分激烈。從去年起,BSC、Polygon、Solana等公鏈的發展態勢火熱,掀起了一層又一層的熱浪.

1900/1/1 0:00:00“波卡知識圖譜”是我們針對波卡從零到一的入門級文章,我們嘗試從波卡最基礎的部分講起,為大家提供全方位了解波卡的內容,當然這是一項巨大的工程,也充滿了挑戰.

1900/1/1 0:00:00RSI是什么? RSI是RelativeStrengthIndex的縮寫,中文常譯作相對強弱指數,是應用最為廣泛之一的一種技術分析指標.

1900/1/1 0:00:00“波卡知識圖譜”是我們針對波卡從零到一的入門級文章,我們嘗試從波卡最基礎的部分講起,為大家提供全方位了解波卡的內容,當然這是一項巨大的工程,也充滿了挑戰.

1900/1/1 0:00:00北京時間2022年3月31日上午10時左右,Fuse上的OlaFinance被惡意利用,導致約400萬美元資產遭受損失.

1900/1/1 0:00:00