BTC/HKD+0.91%

BTC/HKD+0.91% ETH/HKD+1.32%

ETH/HKD+1.32% LTC/HKD-0.24%

LTC/HKD-0.24% ADA/HKD+0.96%

ADA/HKD+0.96% SOL/HKD+4.31%

SOL/HKD+4.31% XRP/HKD+0.93%

XRP/HKD+0.93%2022年3月13日,成都鏈安鏈必應-區塊鏈安全態勢感知平臺輿情監測顯示,Paraluni合約遭受攻擊,損失約170萬美元,成都鏈安技術團隊對此事件進行了相關分析。

#1總述

我們以第一筆攻擊交易0xd0b4a1d4964cec578516bd3a2fcb6d46cadefe1fea5a2f18eec4c0a496e696f9為例:

地址列表

攻擊地址:

0x94bC1d555E63eEA23fE7FDbf937ef3f9aC5fcF8F

攻擊合約:

0x4770b5cb9d51EcB7AD5B14f0d4F2cEe8e5563645

ParaProxy:

余燼:BALD項目方用1160ETH回購BALD途中撤回逾1萬枚ETH和2.24億BALD流動性:7月31日消息,據余燼梳理,3小時前,BALD項目方開始使用1,160ETH(約合217萬美元)回購2978萬枚BALD,BALD價格從0.055上漲至最高0.09美元。回購途中,項目方從池子撤回10,704ETH(約合200萬美元)和2.24億枚BALD流動性,導致池子深度驟降和市場恐慌,BALD價格從0.09美元下跌至0.02美元。當前,BALD總量的50.9%(5.09億枚,價值1100萬美元)處于在項目方地址。

早些時間報道,Bald發推表示,未出售過任何代幣,僅進行添加、移除流動性和購買代幣。[2023/7/31 16:09:37]

0x633Fa755a83B015cCcDc451F82C57EA0Bd32b4B4

何一:Binance上幣邏輯盡量兼顧大部分用戶需求,對Launchpad的項目方錢包和做市商賬號有監控:6月4日消息,Binance 聯合創始人何一在社交平臺與社區探討 Binance 上幣標準時表示,Binance 上幣不是某一個人說了算,在上幣邏輯上盡量兼顧大部分用戶需求,只是謠言和詆毀更有傳播度,歡迎各位大 v 把今年上的所有項目,挨個拉出來做分析對比。

此外,針對個別幣種上架 Binance 后表現不佳以及部分小幣種暴漲暴跌現象,何一表示 Binance 對 Launchpad 的項目方錢包和做市商賬號有監控,Launchpad 項目 Token 目前要求項目方 Token 多方托管,作為互相監督的一部分。[2023/6/4 21:14:50]

ParaImpl:

0xA386F30853A7EB7E6A25eC8389337a5C6973421D(MasterChef)

動態 | V神稱看好rDai鎖幣模式為項目方提供資金支持:以太坊創始人V神在中文社區中表示,看好rDai的方向,通過鎖幣的方式為區塊鏈項目提供資金支持。V神表示,這 (rDai) 是一種鎖幣模式,而非投幣。既然不投幣,就沒有損失的可能性,因此這種模式還有法律上的優點。

據悉,rDAI由decentral開發,旨在將質押cDAI所產生利息的所有權實現通證化。(鏈聞)[2020/1/17]

UGT:

0xbc5db89CE5AB8035A71c6Cd1cd0F0721aD28B508

UBT

0xcA2ca459Ec6E4F58AD88AEb7285D2e41747b9134

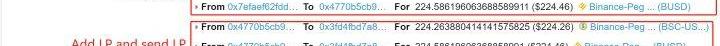

1.向CakeSwap(0x7EFaEf62)中通過閃電貸借貸224BSC-USD,224BUSD

行情 | 今年24%的ICO項目方錢包已套現 12月拋售ETH最多:據Diar數據顯示,今年12月ICO項目方套現最多,共拋售約433000枚ETH(約價值5240萬美元)。11月是今年第二大拋售月,其中Tezos拋售了82000枚ETH,而Aragon將40000枚ETH轉換成以太坊穩定幣Dai。第三大拋售月是1月,共23.2萬枚ETH。從年初開始,100個ICO項目方錢包中,有24%個已經套現,曾經價值30億美元的錢包余額只剩3.5億美元[2018/12/28]

2.把第1步借到的代幣向Para-LP(0x3fD4FbD7)中添加流動性,并將獲得的222枚流動性代幣的接收地址指定為UBT(0xcA2ca459)地址,這一步是為了后續的重入做準備。

圖1初始準備

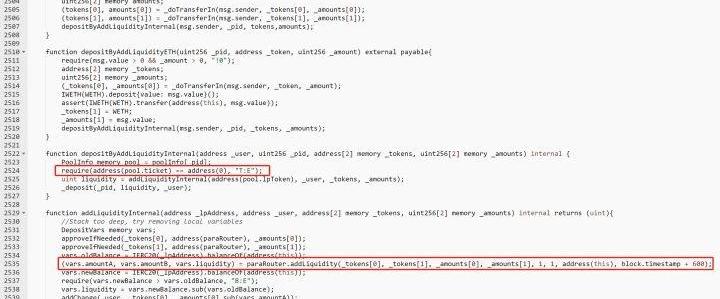

3.攻擊合約(0x4770b5cb)調用ParaProxy合約的depositByAddLiquidity函數,添加流動性代幣抵押挖礦,此處傳入的pid為18,對應的Para-LP(BSC-USD/BUSD)0x3fD4FbD7a83062942b6589A2E9e2436dd8e134D4,但是token0,token1傳入的地址為UGT、UBT的地址,數量為1e18。

圖2重入攻擊

4.此處原本正常的邏輯為:添加流動性,并將流動性代幣存入pid為18的流動性抵押池,但是本函數在代碼中并未檢查添加的流動性token0、token1得到的流動性代幣是否與pid對應的流動性代幣地址一致,導致了攻擊的發生。注意,并不是所有的流動性池抵押都有該風險,由于第2524行代碼,pool的ticket需要為零地址才能夠通過該檢查。

但是攻擊者通過控制執行邏輯,實際執行的邏輯為:第2505,2506行將攻擊者指定的1枚UGT、1枚UBT代幣轉入ParaProxy合約。然后在第2535行代碼用于添加流動性,并在第2537行檢查添加的流動性代幣數量。

此時,vars.oldBalance為初始流動性代幣數量。攻擊者為了通過第2537行的檢查,在添加流動性的過程中,進行了重入攻擊。由于在添加流動性時調用了攻擊者構造的惡意代幣的transferFrom函數,攻擊者在transferFrom函數中才將流動性通過deposit函數存入ParaProxy合約。這也是第2步時攻擊合約將流動性代幣接收地址指定為UBT合約的原因所在。

在重入過程中,UBT合約存入了真正的LP代幣222枚,并計入ParaProxy的賬本中。在重入完成后,ParaProxy合約地址新增了222枚LP代幣,ParaProxy合約將其視為攻擊合約添加的LP,并計入賬本中。至此,UBT合約和攻擊合約都新增了222枚LP的存取記錄。

圖3ParaImpl合約相關代碼

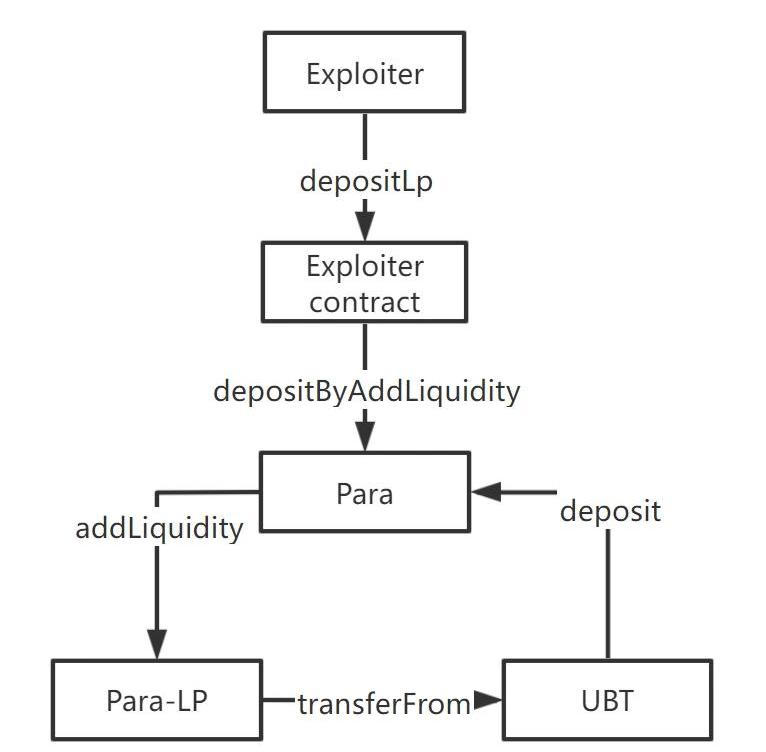

重入相關過程如下圖所示:

圖4攻擊流程示意圖

5.UBT合約和攻擊合約分別調用withdraw函數,從ParaProxy合約提取221枚LP,并歸集到攻擊合約,由攻擊合約將LP移除流動性并獲取對應的BSC-USD以及BUSD。

6.歸還閃電貸225枚BSC-USD,225枚BUSD,并將獲利的221枚BSC-USD、225枚BUSD發送到攻擊者地址。整個攻擊交易執行完成。

#2總結建議

攻擊者一共執行了約40次攻擊,共獲利約170萬美元。截止發稿時,攻擊者通過跨鏈協議將其轉到以太坊網絡中,并將其中的660枚ETH轉入Tornado.Cash,另外5枚ETH轉入了0xDd52CE617cAF1b7C8cEaCC111DE2f1c54E20C1b0地址。

本次攻擊主要由合約代碼中存在邏輯缺陷以及存在資金操作的關鍵函數未進行防重入導致。建議合約開發者在開發過程中進行完整的測試以及第三方審計,并養成使用Openzeppelin庫的ReentrancyGuard合約來進行重入攻擊的防范。

Tags:ARAPARAPARETHARAWThe Paradox MetaverseParis Saint-GermainETH Max Yield Index

PocketNetwork是去中心化的基礎設施中間件協議,通過全節點實現DApps與區塊鏈網絡之間的互操作與匹配,為區塊鏈上的DApps提供RPC中繼服務.

1900/1/1 0:00:00截止2022年3月1日,WMT在過去7天內交易量最高的Cardano生態項目排名中,位列第4 Oasis Network已在Sapphire主網上集成Celer鏈間消息傳遞橋:6月9日消息.

1900/1/1 0:00:00過去的2021年,對區塊鏈行業而言是不平凡的一年。 群情激昂,熱點更迭。 NFT、元宇宙、Web3.0,市場在創新微力量中孕育出一次次發展契機,又在草莽和秩序混亂中接受一次次喘息和調整.

1900/1/1 0:00:00Bitfinex希望薩爾瓦多的「比特幣債券」只是其平臺上眾多代幣化產品之一金色財經消息,Bitfinex希望薩爾瓦多的「比特幣債券」只是其平臺上眾多代幣化產品之一.

1900/1/1 0:00:00自問世以來,以太坊鏈已成為加密領域應用最為廣泛的區塊鏈協議,其代幣ETH也已成為最受歡迎的加密貨幣之一,截至目前,市值僅次于比特幣.

1900/1/1 0:00:00加密資產是證券嗎?對于這個核心問題的答案將對加密行業產生許多影響,從監管和合規到內幕交易執法等方面.

1900/1/1 0:00:00