BTC/HKD-0.1%

BTC/HKD-0.1% ETH/HKD-0.27%

ETH/HKD-0.27% LTC/HKD-0.11%

LTC/HKD-0.11% ADA/HKD-0.13%

ADA/HKD-0.13% SOL/HKD-0.13%

SOL/HKD-0.13% XRP/HKD-0.37%

XRP/HKD-0.37%1.前言

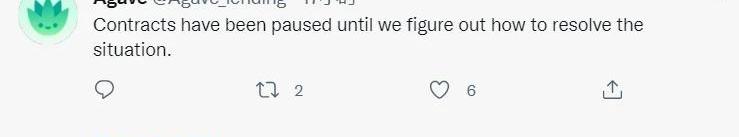

北京時間3月15日晚,知道創宇區塊鏈安全實驗室監測到Gnosis鏈上的借貸類協議HundredFinance與Agave均遭遇了閃電貸襲擊,包括AAVE的分支Agave和Compound的分支HundredFinance。協議損失超1100萬美元。目前項目方已暫停其數百個市場。

知道創宇區塊鏈安全實驗室第一時間跟蹤本次事件并分析。

2.分析

企業云辦公軟件公司Phunware再次以497.5萬美元購入100枚比特幣:12月9日消息,企業云辦公軟件公司Phunware宣布以約497.5萬美元的現金再次購買了100枚比特幣,平均每比特幣價格約為49,750美元。

截至2021年12月9日,Phunware總共持有約630個比特幣,這些比特幣的總購買價格約為3680萬美元,平均購買價格約為每枚比特幣58513美元。(globenewswire)[2021/12/9 7:28:51]

2.1攻擊者相關信息

百金融被攻擊tx:

0x534b84f657883ddc1b66a314e8b392feb35024afdec61dfe8e7c510cfac1a098

攻擊合約:0xdbf225e3d626ec31f502d435b0f72d82b08e1bdd

動態 | CoinHunter平臺技術專家再次協助用戶找回遺失資產:近日CoinHunter平臺技術專家再次協助用戶找回遺失資產,該用戶遺忘imtoken錢包私鑰,多次嘗試恢復錢包無果后與平臺取得聯系,提供了必要的信息。CoinHunter平臺技術專家通過用戶提供的信息利用特殊方式進行破解,最終為用戶找回遺失資產,挽回全部損失。[2019/4/29]

攻擊地址:0xd041ad9aae5cf96b21c3ffcb303a0cb80779e358

攻擊后跨鏈匿名化:https://etherscan.io/txs?a=0xd041ad9aae5cf96b21c3ffcb303a0cb80779e358

龍舌蘭被攻擊tx:

0xa262141abcf7c127b88b4042aee8bf601f4f3372c9471dbd75cb54e76524f18e

現場 | 韓國區塊鏈自律協會主席Jhun Ha Jin:區塊鏈實現了價值的傳遞:金色財經現場報道,12月16日,由ChainUP主辦,節點資本等聯合主辦的“Future BlockChain”全球行活動在韓國舉辦。韓國區塊鏈自律協會主席Jhun Ha Jin在現場發表演講時表示,正如現在的大數據一樣,互聯網的核心就是數據的傳送,但是現在的區塊鏈實現了價值傳遞,今后將會加速發展。他說,盡管現在通證還沒有進入經濟體系,但是隨著技術的發展,會幫人們實現夢想。他指出,今后的交易不再是人與人的交易,而是機器和機器的交易,而且互聯網上傳遞的不僅有數據,還有價值。[2018/12/16]

攻擊合約:0xF98169301B06e906AF7f9b719204AA10D1F160d6

攻擊地址:0x0a16a85be44627c10cee75db06b169c7bc76de2c

聲音 | Bithumb股東金炳鍵:收購Bithunb旨在通過BXA布局“區塊鏈+金融”:Bithumb最大股東&BXA CEO金炳鍵博士在BXA發布會上表示其收購BTC Holding (Bithumb控股母公司)51%的股份,是為了實現BXA(blockchain exchange alliance)的戰略目標,以推動區塊鏈技術與傳統金融的結合,降低中間摩擦成本,實現金融與技術同步創新。金炳鍵此前表示,區塊鏈技術將在改造傳統金融領域方面發揮巨大潛能,已在“區塊鏈+金融”方向上做出系列布局,BAX是其中一步。據Coinmarketcap數據,Bithumb在被收購后成交量飆升了三倍,從8月份3.5億美元增至11月份逾10億美元。[2018/12/5]

攻擊后跨鏈匿名化:https://etherscan.io/txs?a=0x0a16a85be44627c10cee75db06b169c7bc76de2c

The Hundreds現在提供“加密貨幣T恤”:據bitcoin news消息,The Hundreds現在已經開始提供“加密貨幣T恤”,其的靈感來源于數字美學和圖像,可以在網上訂購。消費者可以使用比特幣,比特幣現金,萊特幣和以太坊購買限量版的襯衫,但只能通過Coinbase帳戶購買。[2018/4/21]

2.2攻擊流程

由于百金融與龍舌蘭攻擊流程與手法類似,因此我們使用百金融進行分析。

百金融攻擊調用流程

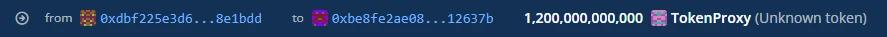

1、攻擊者利用合約在三個池子中利用閃電貸借出WXDAI和USDC

2、在WETH池子質押借出的部分USDC

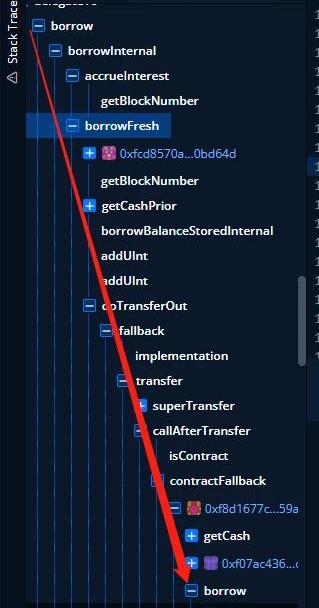

3、利用重入利用一筆質押,超額借出池子中資金

4、重復質押-重入借出步驟,將其他兩個池子資產超額借出

5、歸還閃電貸

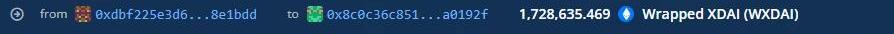

6、獲利轉移

2.3漏洞細節

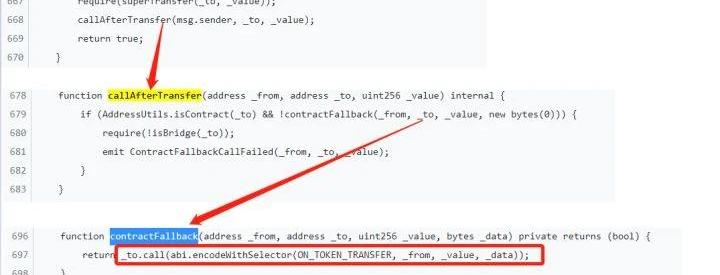

導致本次問題的根本原因是由于在Gnosis鏈上的官方橋接代幣xDAI合約中實現了一個對于to地址的回調

合約實現地址:

https://blockscout.com/xdai/mainnet/address/0xf8D1677c8a0c961938bf2f9aDc3F3CFDA759A9d9/contracts

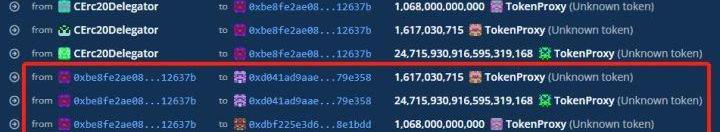

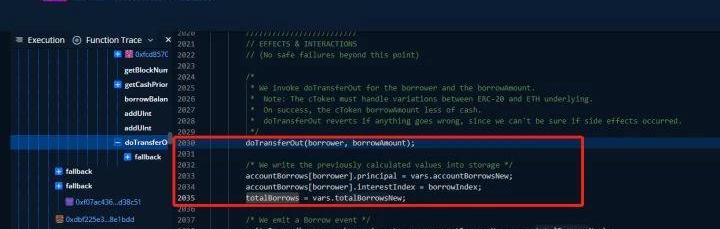

該回調將直接導致重入漏洞的產生,同時由于在HundredFinance團隊fork的Compound版本中沒有嚴格遵循檢查-生效-交互,進而導致了總借貸量更新晚于重入實現。最終攻擊者得以超額借貸。

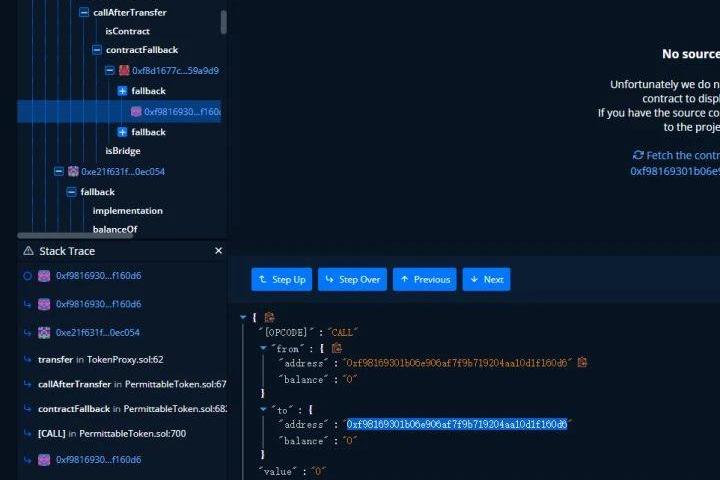

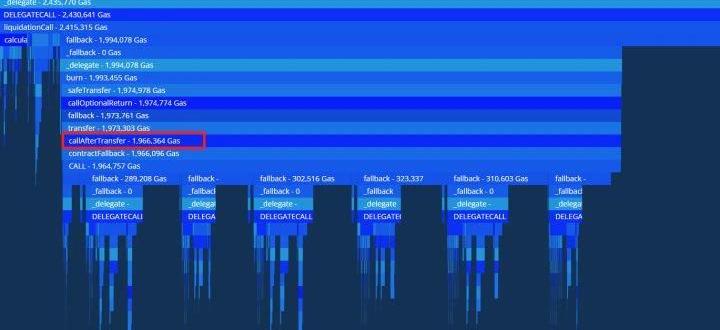

類似的,對于Agave項目方,攻擊者利用liquidateCall函數內部調用會調用xDAI的callAfterTransfer方法進行回調,最終導致攻擊者能再次進行借貸。

在百金融攻擊中攻擊者重入的調用路徑如下:

在Agave攻擊中攻擊者回調路徑如下:

3.總結

此次遭受攻擊的兩個借貸項目由于錯誤的引入了存在重入的token,同時項目方的fork的代碼沒有采用檢查-生效-交互模式導致了問題的發生。

我們強調:對于一個優秀的項目的引用必須建立在足夠的理解和嚴謹的開發上,尤其是存在差異化的部分,切忌顧此失彼最終因為一個小的差錯導致項目全部的損失。

近期,各類合約漏洞安全事件頻發,合約審計、風控措施、應急計劃等都有必要切實落實。

用質押換取做任務的資格,以及完成任務就能贏得代幣,這種辦法讓DAO在向社區成員發布任務時更加容易.

1900/1/1 0:00:00“波卡知識圖譜”是我們針對波卡從零到一的入門級文章,我們嘗試從波卡最基礎的部分講起,為大家提供全方位了解波卡的內容,當然這是一項巨大的工程,也充滿了挑戰.

1900/1/1 0:00:00據區塊鏈瀏覽器TRONSCAN數據,過去二十三周,TRX連續處于通縮狀態,通縮量達3.09億枚TRX.

1900/1/1 0:00:00●AAX與專業的預言機解決方案PythNetwork達成合作●PythNetwork合作伙伴關系至關重要.

1900/1/1 0:00:00波卡一周觀察,是我們針對波卡整個生態在上一周所發生的事情的一個梳理,同時也會以白話的形式分享一些我們對這些事件的觀察。本文旨在提供信息和觀點,不為任何項目作背書.

1900/1/1 0:00:00元宇宙是虛擬增強的物理現實和物理持久的虛擬空間的融合,允許用戶將其作為其中之一來體驗。該術語于1992年在科幻小說《雪崩》中首次提出,由前綴"meta"和詞根"ve.

1900/1/1 0:00:00