BTC/HKD+1.86%

BTC/HKD+1.86% ETH/HKD+1.02%

ETH/HKD+1.02% LTC/HKD+0.04%

LTC/HKD+0.04% ADA/HKD+0.9%

ADA/HKD+0.9% SOL/HKD+3.5%

SOL/HKD+3.5% XRP/HKD+0.48%

XRP/HKD+0.48%小 A 最近收到了交易所即將清退大陸用戶的短信,他準備將加密貨幣從交易所提到錢包。于是小 A 在瀏覽器輸入“xx 錢包官方”,點進排在首位的鏈接,下載 App-創建錢包-轉入資產,一氣呵成。沒幾天,小 A 收到了轉賬成功的通知,他錢包 App 里的余額——價值 1000 萬美元的 ERC20-USDT——都化為零了。小 A 后來才意識到,這個 App 是假的,自己下載到廣告位的釣魚 App 了。小 A 在朋友的介紹下,找到了我們。

聚焦受害者

小 A 不是第一個找到我們的受害者了。

隨著加密貨幣被媒體持續炒熱,不少路人在毫無基礎的情況下瘋狂涌入加密貨幣世界,滋生了一系列被騙被盜事件。當越來越多的受害者找到我們,我們便開始關注并收集相關事件的信息。

根據慢霧 MistTrack 所接觸的受害者信息收集統計,因下載假錢包 App 被盜的就占到了 61%。

慢霧:Distrust發現嚴重漏洞,影響使用Libbitcoin Explorer3.x版本的加密錢包:金色財經報道,據慢霧區消息,Distrust 發現了一個嚴重的漏洞,影響了使用 Libbitcoin Explorer 3.x 版本的加密貨幣錢包。該漏洞允許攻擊者通過破解 Mersenne Twister 偽隨機數生成器(PRNG)來訪問錢包的私鑰,目前已在現實世界中造成了實際影響。

漏洞詳情:該漏洞源于 Libbitcoin Explorer 3.x 版本中的偽隨機數生成器(PRNG)實現。該實現使用了 Mersenne Twister 算法,并且僅使用了 32 位的系統時間作為種子。這種實現方式使得攻擊者可以通過暴力破解方法在幾天內找到用戶的私鑰。

影響范圍:該漏洞影響了所有使用 Libbitcoin Explorer 3.x 版本生成錢包的用戶,以及使用 libbitcoin-system 3.6 開發庫的應用。

已知受影響的加密貨幣包括 Bitcoin、Ethereum、Ripple、Dogecoin、Solana、Litecoin、Bitcoin Cash 和 Zcash 等。

風險評估:由于該漏洞的存在,攻擊者可以訪問并控制用戶的錢包,從而竊取其中的資金。截至 2023 年 8 月,已有超過 $900,000 美元的加密貨幣資產被盜。

解決方案:我們強烈建議所有使用 Libbitcoin Explorer 3.x 版本的用戶立即停止使用受影響的錢包,并將資金轉移到安全的錢包中。請務必使用經過驗證的、安全的隨機數生成方法來生成新的錢包。[2023/8/10 16:18:20]

慢霧:CoinsPaid、Atomic與Alphapo攻擊者或均為朝鮮黑客組織Lazarus:7月26日消息,慢霧發推稱,CoinsPaid、Atomic與Alphapo攻擊者或均為朝鮮黑客組織Lazarus Group。慢霧表示,TGGMvM開頭地址收到了與Alphapo事件有關TJF7md開頭地址轉入的近1.2億枚TRX,而TGGMvM開頭地址在7月22日時還收到了通過TNMW5i開頭和TJ6k7a開頭地址轉入的來自Coinspaid熱錢包的資金。而TNMW5i開頭地址則曾收到了來自Atomic攻擊者使用地址的資金。[2023/7/26 16:00:16]

而下載到假錢包 App 的方式無外乎幾種:

騙子向用戶發送海報或鏈接,誘導用戶下載假 App;

騙子通過購買搜索引擎的廣告位及自然流量,誘騙用戶訪問虛假官網;

騙子獲取受害者信任后,向受害者發送鏈接下載 App,并鼓勵受害者購買加密貨幣并轉入他們的錢包,騙子不斷找借口要求受害者存入更多資金以提取資金。

慢霧:Quixotic黑客盜取約22萬枚OP,跨鏈至BNB Chain后轉入Tornado Cash:7月1日消息,據慢霧分析,Quixotic黑客盜取了大約22萬枚OP(約11.9萬美元),然后將其兌換成USDC并跨鏈到BNB Chain,之后將其兌換成BNB并轉入Tornado Cash。[2022/7/1 1:44:55]

最后這些受害者始終沒有拿回他們的錢。

慢霧:DEUS Finance 二次被黑簡析:據慢霧區情報,DEUS Finance DAO在4月28日遭受閃電貸攻擊,慢霧安全團隊以簡訊的形式將攻擊原理分享如下:

1.攻擊者在攻擊之前先往DeiLenderSolidex抵押了SolidexsAMM-USDC/DEI的LP。

2.在幾個小時后攻擊者先從多個池子閃電貸借出143200000USDC。

3.隨后攻擊者使用借來的USDC在BaseV1Pair進行了swap操作,兌換出了9547716.9個的DEI,由于DeiLenderSolidex中的getOnChainPrice函數是直接獲取DEI-USDC交易對的代幣余額進行LP價格計算。因此在此次Swap操作中將拉高getOnChainPrice函數獲取的LP價格。

4.在進行Swap操作后,攻擊者在DeiLenderSolidex合約中通過borrow函數進行借貸,由于borrow函數中用isSolvent進行借貸檢查,而在isSolvent是使用了getOnChainPrice函數參與檢查。但在步驟3中getOnChainPrice的結果已經被拉高了。導致攻擊者超額借出更多的DEI。

5.最后著攻擊者在把用借貸出來DEI兌換成USDC歸還從幾個池子借出來的USDC,獲利離場。

針對該事件,慢霧安全團隊給出以下防范建議:本次攻擊的原因主要在于使用了不安全的預言機來計算LP價格,慢霧安全團隊建議可以參考Alpha Finance關于獲取公平LP價格的方法。[2022/4/28 2:37:18]

慢霧:Cover協議被黑問題出在rewardWriteoff具體計算參數變化導致差值:2020年12月29日,慢霧安全團隊對整個Cover協議被攻擊流程進行了簡要分析。

1.在Cover協議的Blacksmith合約中,用戶可以通過deposit函數抵押BPT代幣;

2.攻擊者在第一次進行deposit-withdraw后將通過updatePool函數來更新池子,并使用accRewardsPerToken來記錄累計獎勵;

3.之后將通過_claimCoverRewards函數來分配獎勵并使用rewardWriteoff參數進行記錄;

4.在攻擊者第一次withdraw后還留有一小部分的BPT進行抵押;

5.此時攻擊者將第二次進行deposit,并通過claimRewards提取獎勵;

6.問題出在rewardWriteoff的具體計算,在攻擊者第二次進行deposit-claimRewards時取的Pool值定義為memory,此時memory中獲取的Pool是攻擊者第一次withdraw進行updatePool時更新的值;

7.由于memory中獲取的Pool值是舊的,其對應記錄的accRewardsPerToken也是舊的會賦值到miner;

8.之后再進行新的一次updatePool時,由于攻擊者在第一次進行withdraw后池子中的lpTotal已經變小,所以最后獲得的accRewardsPerToken將變大;

9.此時攻擊者被賦值的accRewardsPerToken是舊的是一個較小值,在進行rewardWriteoff計算時獲得的值也將偏小,但攻擊者在進行claimRewards時用的卻是池子更新后的accRewardsPerToken值;

10.因此在進行具體獎勵計算時由于這個新舊參數之前差值,會導致計算出一個偏大的數值;

11.所以最后在根據計算結果給攻擊者鑄造獎勵時就會額外鑄造出更多的COVER代幣,導致COVER代幣增發。具體accRewardsPerToken參數差值變化如圖所示。[2020/12/29 15:58:07]

受害者案例

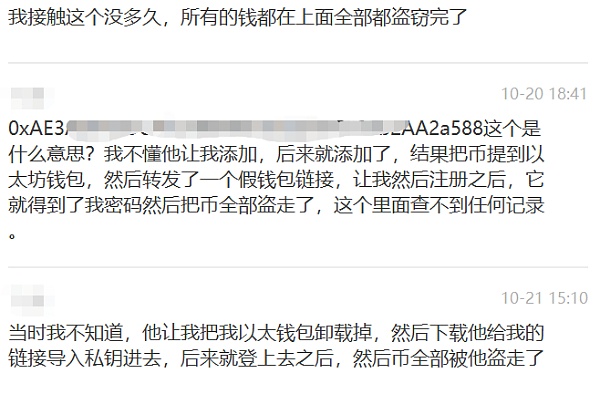

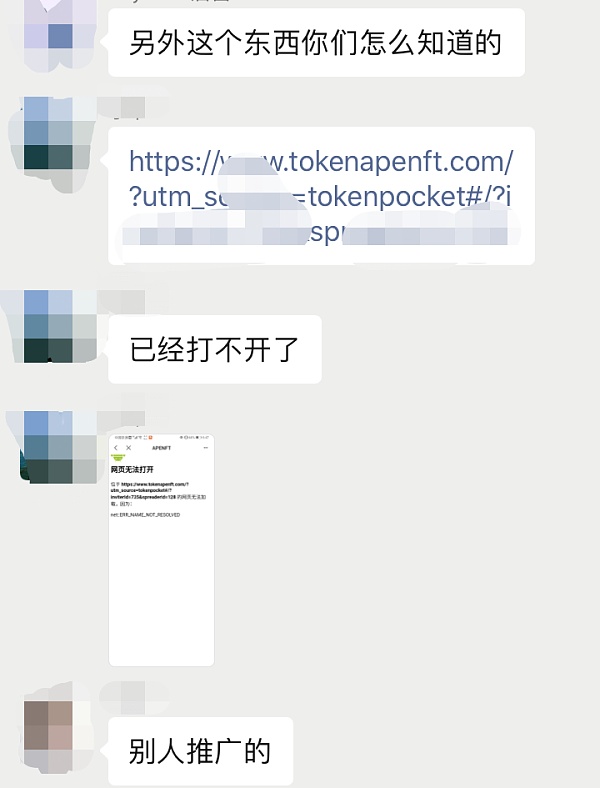

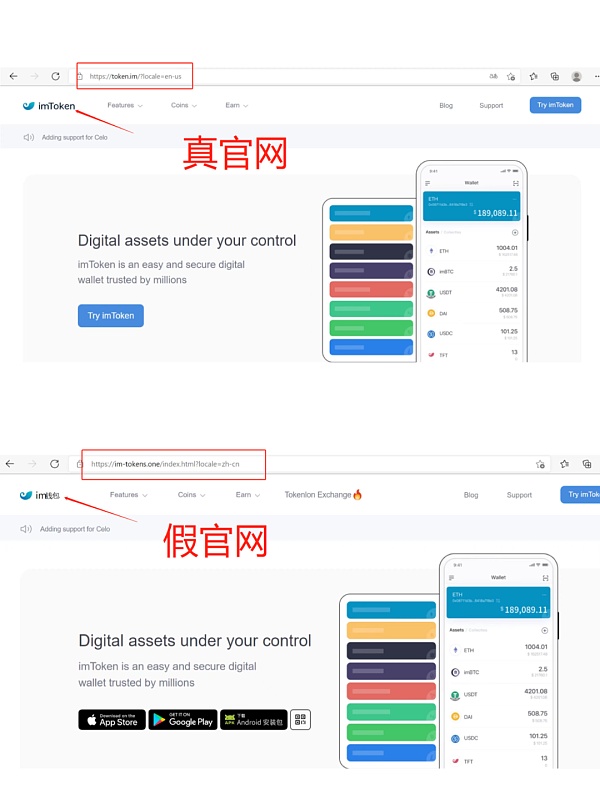

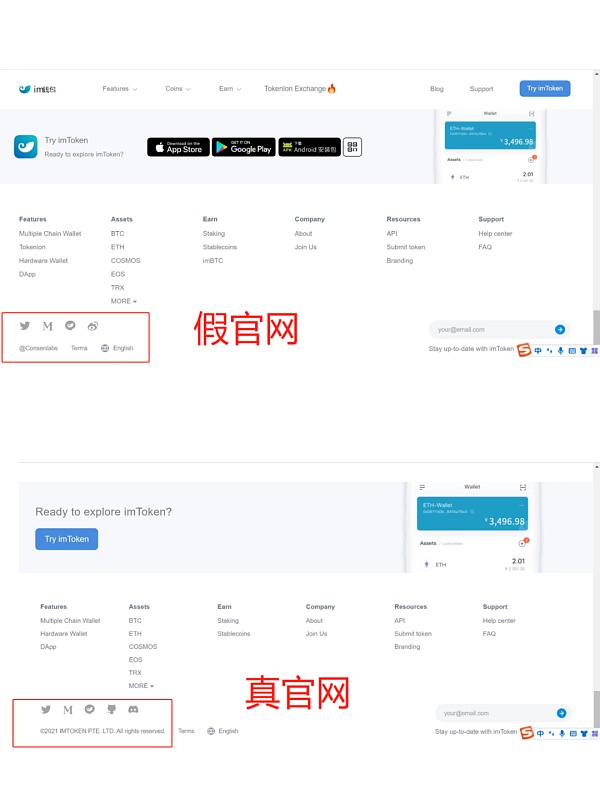

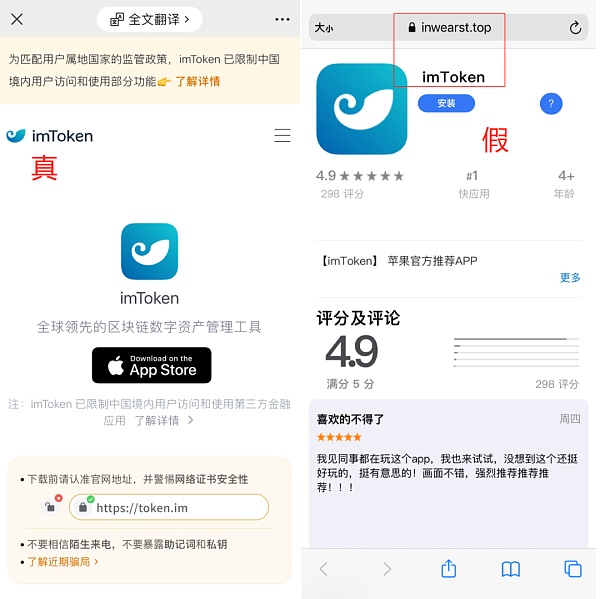

據某個受害者反映,騙子一開始通過群聊添加為好友,接著與受害者成為朋友,獲得信任后,向受害者發送了所謂的官網下載鏈接。我們來對比下官方與釣魚網站之間的區別。

左右滑動查看更多

以該受害者提供的信息來看,假官網雖然看起來很逼真,但總有一些破綻。比如假官網名稱居然叫“im?錢包”、假官網隨處可見的下載二維碼。當受害者決定下載 App 時,掃描二維碼后會將他們帶到模仿應用商店的網頁,該頁面甚至有虛假評論,使受害者相信這個錢包 App 是合法的。

追蹤研究

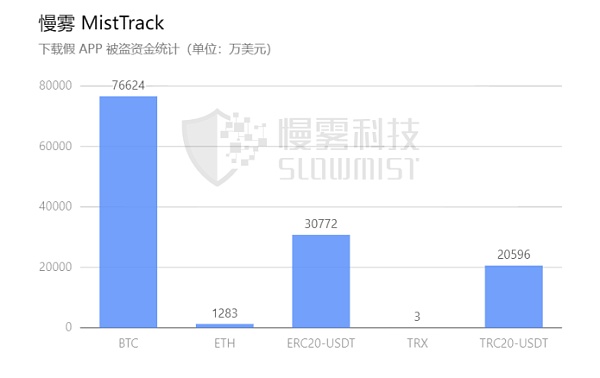

慢霧 AML 團隊對找到我們的受害者提供的信息進行分析研究,據不完全統計,目前因下載假 App 導致資產被盜的受害者規模已有上萬人,被盜金額高達十三億美元,這還只是針對找到我們的受害者的統計,而且只包括?ETH、BTC、ERC20-USDT、TRX、TRC20-USDT。

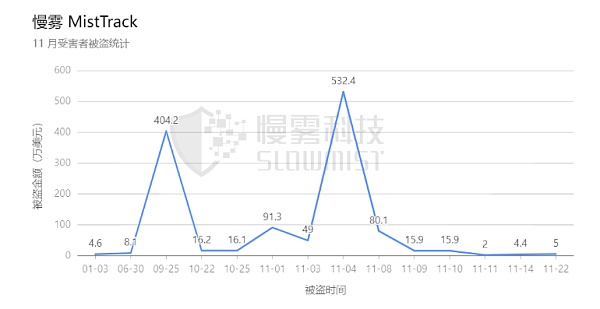

下圖是 11 月份找到我們并希望我們能提供幫助的受害者錢包被盜的相關信息。

其中一名受害者分享了他被盜的資金轉移到的波場地址 (TDH...wrn),該騙子地址目前已接收超過 258,571 TRC20-USDT。

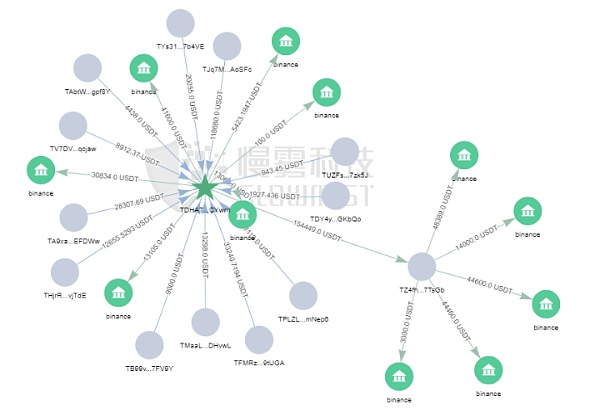

慢霧 MistTrack 對該騙子地址進行追蹤分析,結果顯示共有 14 人將資金轉入該地址,可以認為 14 人都是受害者,同時,資金流入的每一層地址交易量都很大,資金被拆分后都流入了不同的 Binance 用戶地址。

其中一個 Binance 用戶地址 (TXJ...G8u) 目前已接收超 609,969.299 枚 TRC20-USDT,價值超 61 萬美元。

這只是其中一個地址而已,可想而知這種騙局的規模以及騙子從受害者那里賺了多少錢。

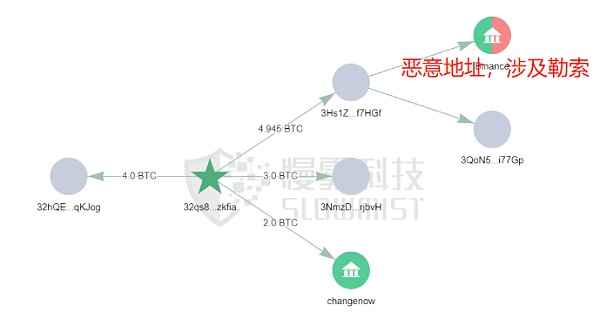

還有一個有趣的點,當我們在分析某些騙子地址(如 BTC 地址 32q...fia)的時候,竟發現該地址的資金被轉移到了與勒索活動相關聯的惡意地址,通過一些渠道的查詢結果顯示,此類騙局似乎不僅是團伙作案,甚至表現出跨省跨國的特征。

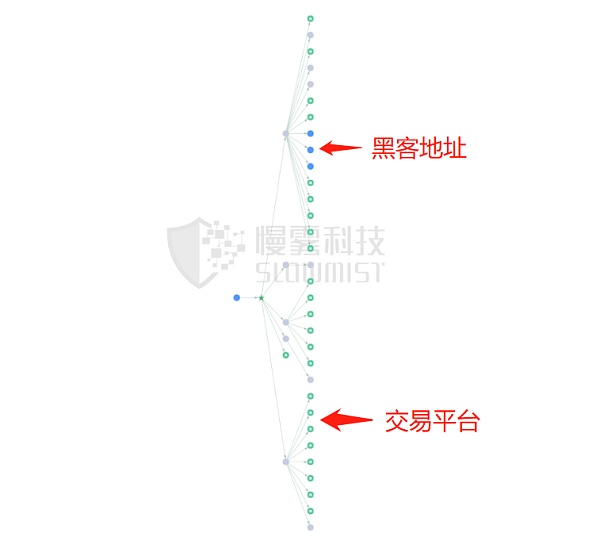

此外,我們的分析還顯示出,騙子得手后通常會將一部分資金轉移到交易平臺,將另一小撮資金轉入某個交易量特別大的黑客地址,以混淆分析。

總結

目前這種騙局活動不僅活躍,甚至有擴大范圍的趨勢,每天都有新的受害者受騙。用戶作為安全體系最薄弱的環節,應時刻保持懷疑之心,增強安全意識與風險意識,必要時可通過官方驗證通道核實。

同時,如需使用錢包,請務必認準以下主流錢包 App 官方網址:

imToken 錢包:

https://token.im/

TokenPocket 錢包:

https://www.tokenpocket.pro/

TronLink 錢包:

https://www.tronlink.org/

比特派錢包:

https://bitpie.com/

MetaMask 錢包:

https://metamask.io/

火幣錢包:

https://www.huobiwallet.io/

Tags:WARREWARDCOINCOIHappyLand Reward TokenMeta Rewards TokenBitcoin PrivateDeviantCoin

個人錢包開立數量過億 北京冬奧試點場景建設進入沖刺階段數字人民幣試點呈現“全面開花”不論是覆蓋地區、應用場景,還是錢包開立數量,數字人民幣試點目前呈現“全面開花”態勢.

1900/1/1 0:00:00對于以太坊而言,Rollups 是短中期,也可能是長期的唯一無須信任的可擴展性解決方案。以太坊 L1 上的交易費在幾個月以來一直很高,現在更迫切的是采取一切必要的行動,幫助推動整個生態系統轉移到.

1900/1/1 0:00:00原文作者:Vitalik Buterin特別感謝 Karl Floersch 和 Haonan Li 的反饋和審核,以及 Jinglan Wang 進行的討論.

1900/1/1 0:00:00NFT是區塊鏈世界中新出現的新事物。盡管NFT已經存在多年,但今年區塊鏈生態系統中的數字藝術品、紀念物品和其他資產市場才出現爆炸式增長.

1900/1/1 0:00:00頭條 ▌Robinhood錢包測試狗狗幣轉賬金色財經報道,Robinhood Crypto首席運營官Christine Brown在今日發布的推文中附上了上周測試狗狗幣轉賬的截圖.

1900/1/1 0:00:002020年年初以來,全球疫情已經造成了廣泛的經濟問題,整個2020年除中國外,全球幾乎所有的主要經濟體全部為負增長.

1900/1/1 0:00:00