BTC/HKD-0.71%

BTC/HKD-0.71% ETH/HKD-2.45%

ETH/HKD-2.45% LTC/HKD-2.69%

LTC/HKD-2.69% ADA/HKD-1.61%

ADA/HKD-1.61% SOL/HKD-2.68%

SOL/HKD-2.68% XRP/HKD-3.21%

XRP/HKD-3.21%8月10日,DeFi領域發生了有史以來最大盜竊案——跨鏈互操作協議PolyNetwork遭遇黑客攻擊,總計6.1億美元的加密貨幣被盜,包括3.02億枚USDT、5.5萬枚ETH、2000枚比特幣等若干類代幣,以太坊、BSC、Polygon三條網絡上的資產在30多分鐘內幾乎被洗劫一空。本次黑客入侵事件中,主要的受害者是通過跨鏈聚合器O3Swap進行挖礦的用戶,目前O3Swap已暫停跨鏈功能。圍追堵截VS通風報信PolyNetwork的官方推特發布了遭攻擊聲明,貼出了黑客在不同鏈上的具體地址,并呼吁礦工和加密貨幣交易所將黑客地址的代幣列入黑名單。隨后各方紛紛發聲支援,幣安CEO趙長鵬、OKExCEOJay、虎符CEO王瑞錫等都就此事表態,Tether首席技術官PaoloArdoino發推稱,Tether已經凍結攻擊PolyNetwork的黑客地址3300萬USDT。雖然,黑客的地址已遭到多方的圍追堵截,但黑客仍然“清洗”了一些資產,更戲劇性的是,有社區用戶hanashiro.eth通過交易消息提示黑客USDT已被列入黑名單、不要再使用USDT,之后黑客向hanashiro.eth地址轉入了13.37個ETH作為“回禮”,隨后一眾投機主義者聞訊而來,紛紛向黑客地址發送鏈上信息,試圖通過幫助黑客獲得獎勵,并開始將黑客稱為“Etherhood”。更令人意想不到的是,hanashiro將收到的ETH全部捐了出去,還在鏈上留下了極具文藝氣息的詩句歌詞,更像是在完成一場行為藝術。

安全團隊:dForcenet合約遭受攻擊,總損失約370萬美元:金色財經報道,據區塊鏈安全審計公司Beosin旗下平臺監測顯示,dForcenet合約,分別在Optimism 和 Arbitrum兩條L2鏈上遭到了攻擊。兩條鏈上總損失約370萬美元。據Beosin安全技術人員分析,原因為項目方外部接口curve的使用方式不當,未考慮重入風險,影響了Oracle的價格,攻擊者在價格被操縱的情況下清算頭寸獲取利潤。

在Arbitrum上的攻擊交易獲利719,437枚dForce USD (USX) 和 1236 枚 ETH(約195萬美元)。ETH還留在Arbitrum鏈上的地址上,USX通過跨鏈橋轉移到Optimism鏈上。在Optimism鏈上的攻擊交易獲利1,037,000 USX,最后所有的USX被兌換成了1110 枚ETH(約175萬美元)。ETH還留在Optimism鏈上的地址上。[2023/2/10 11:59:11]

加密勒索軟件從十大攻擊中獲取超6930萬美元的比特幣:金色財經報道,自2020年以來,加密勒索軟件從十大攻擊中獲取了超過6930萬美元支付的比特幣。芝加哥保險公司CNA Financial用比特幣支付了4000萬美元,占總金額的57.7%。JBS、CWT、Brenntag、Colonial Pipeline、Travelex、UCSF、BRB Bank、Jackson County和馬斯特里赫特大學與CNA Financial一起進入前10名,贖金支付額從21.8萬美元到4000萬美元不等。所有的付款都是用比特幣支付的,贖金軟件來自俄羅斯、東歐和伊朗。[2023/2/3 11:44:19]

雙方對話,黑客準備歸還資產PolyNetwork發推文稱,經過初步調查,已找到漏洞的原因。黑客利用了合約調用之間的一個漏洞,攻擊不是由傳聞中的單個保管人造成的。Roxe支付網絡技術VPJesse也認為本次PolyNetwork被盜主要是由于智能合約的代碼漏洞造成的。Jesse指出,DeFi本來就是個黑暗森林,很多別有用心的人一直都在暗中虎視眈眈,甚至有些漏洞被發現后,攻擊者不會立即出手,而是選擇等待更合適的機會,就像病的潛伏期一樣,在等待更大的利益機會。未知的漏洞一定還有很多,只是還未爆發而已。資產被盜后,PolyNetwork試圖與黑客建立溝通,并希望黑客歸還被盜資產,還稱已經檢索到了部分DeFi通證。隨后安全公司慢霧也發布了一份報告稱,他們已經識別了攻擊者的郵箱、IP和設備指紋。另有報告指出,DeFi的資金與中央實體掛鉤,因此,追蹤攻擊者是可能的。

Roast Football(RFB)項目疑似遭到閃電貸攻擊:金色財經報道,據CertiK監測,Roast Football(RFB)項目疑似遭到閃電貸攻擊,有用戶通過在RFB和WBNB之間反復交換來操縱獎勵系統,并從中獲利約12 BNB(約3500美元)。

BSC地址:0x26f1457f067bF26881F311833391b52cA871a4b5。[2022/12/6 21:25:41]

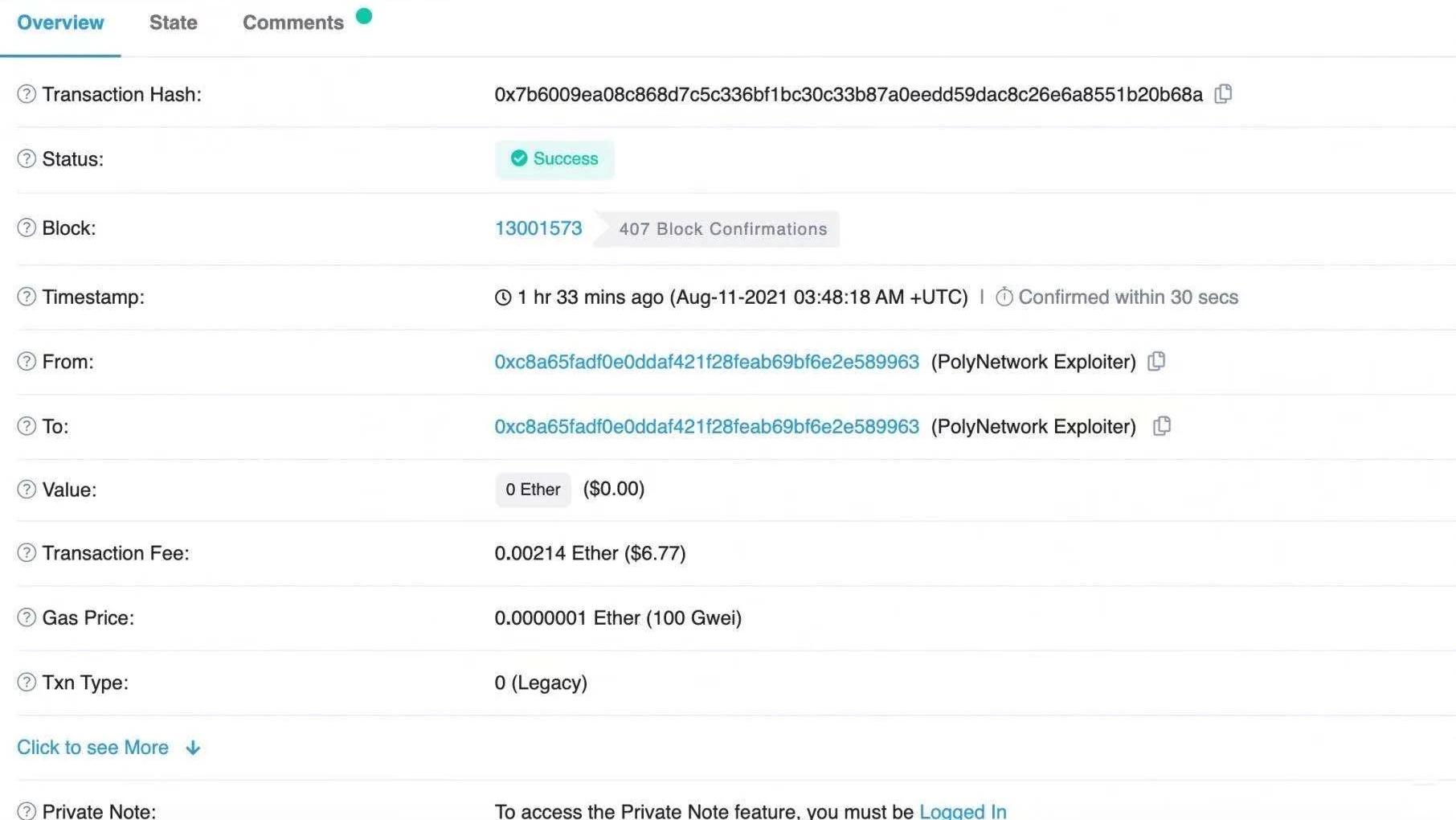

8月11日凌晨,攻擊PolyNetwork的黑客回應:“如果我轉移了剩余的幣,那將是十億美金級別,我難道不是拯救了這個項目?我對金錢不太感興趣,現在考慮歸還一些Token,或者將它們留在此處”。隨后他又表示,“如果我制作一個新的代幣并讓DAO決定代幣的去向會怎樣。”這份回應帶有些許挑釁。但令人意想不到的是,之后黑客竟然在最新的轉賬中表示,準備歸還資產,但因為無法聯系到PolyNetwork項目方,希望PolyNetwork提供一個多簽錢包。黑客還稱“獲取這么多財富已經是一個傳奇,而拯救世界更是永恒的傳奇,我做出了決定,不再使用DAO。”PolyNetwork官方也立即回應,在以太坊區塊高度13001657向黑客的轉賬中表示,正在準備一個由PolyNetwork控制的公開多簽錢包。至此,這場足以載入區塊鏈安全史冊的黑客攻擊事件,也算是畫上了圓滿的句號,但區塊鏈、DeFi的資金安全卻再一次引發了熱議。

Rari Capital在Fuse上的資金池遭到攻擊,黑客獲利近8000萬美元:4月30日消息,Rari Capital在Fuse上的資金池遭到攻擊,黑客獲利近8000萬美元。算法穩定幣協議Fei Protocol表示如果黑客愿意歸還被盜資金,愿意提供1000萬美元賞金。[2022/4/30 2:42:33]

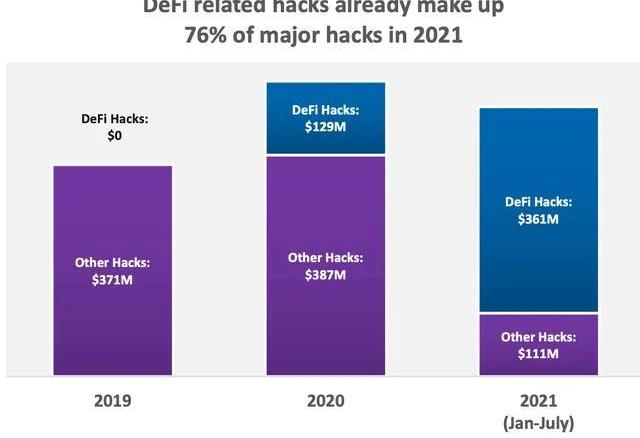

Tether凍結USDT,用戶的資產還安全嗎?在本次事件中,Tether的做法及時制止了黑客的清洗行動,但也掀起了“Tether是否應該凍結資產?”“去中心化的邊界在哪里?”的熱議。Roxe支付網絡技術VPJesse表示,中心化和去中心化都各有所長、所短,用戶既希望100%的獨立控制資產,又希望一旦出現問題有人能幫忙找回。正如Tether一直以來飽受中心化質疑和詬病,但每次盜幣、丟幣之后,又不得不借助這些中心化手段來減少損失。相對傳統行業,DeFi發展時間較短,還有很多地方需完善,更無法像政府背書的銀行一樣提供良好的安全保障。DeFi最大的優勢是去信任,但這份信任是基于代碼的,普通用戶并不是安全專家,沒有能力甄別代碼是否安全,只能依賴安全公司的審計,但這并不能保證100%安全。黑客卻具備大量的代碼知識,大多數攻擊正是由于雙方知識的巨大不對等造成的。對于DeFi投資者而言,需保護好自己的私鑰,不泄露,防止丟失。另外,盡可能地選擇好的項目和經過審計的合約。為了避免被攻擊,保護用戶資產安全,RoxeChain在門限密鑰的算法和不同鏈間通訊的互驗性方面進行了改進。對于跨鏈資產,Roxe的結算節點必須遵守Roxe協議來對發出的資產映射請求進行審核。同時,Roxe不僅僅利用純粹的技術手段,還包含一系列的授權和審計機制,來保證授權節點的所有業務都納入周期性審計。同時,為了最大限度的維護Roxe用戶的權益,Roxe在法律監管、合規、個人隱私、反洗錢、反欺詐方面也投入了大量的精力。安全事件頻發,或加快監管靴子落地在幣圈,DeFi是黑客攻擊的重災區。加密貨幣情報公司CipherTrace的報告顯示,今年前7個月,整體加密貨幣欺詐和犯罪已大幅下降,但DeFi黑客造成的損失比去年全年高出了270%。

動態 | 隨著ETH價格走低 黑客攻擊較上月增加了2倍:據ZDNet消息,自12月3日以來,黑客已持續一周通過掃描端口8545,攻擊暴露在網上Ethereum錢包和采礦設備,轉移用戶Ethereum賬戶資金。與此同時,Bad Packets LLC的聯合創始人Troy Mursc提供的數據顯示,與上月相比,隨著本月以太坊價格走低,黑客掃描活動增加了2倍。[2018/12/11]

但此前跨鏈領域的被盜事件并不多見,此次事件表明黑客已經盯上跨鏈賽道。7月以來,ChainSwap兩次遭到攻擊,隨后Anyswap也遭到攻擊,安全事件頻發或許會加快各國監管靴子落地的進程。對此,Roxe支付網絡技術VPJesse表示:“從長遠來看監管是利好行業發展的,隨著區塊鏈行業的不斷成熟,各國加強監管是大勢所趨,這也是行業成熟的標志。”

“玩轉藝術,觸摸未來”——騰訊發布其NFT交易APP Arbitrum基金會在對治理、預算進行“批準”投票之前出售ARB代幣:金色財經報道,根據一名員工周日早些時候的一篇博客文章.

1900/1/1 0:00:00最近一段時間,數字時尚的創造者和奢侈品品牌借助NFT獲取了大量的關注,這也讓美妝品牌從中看到了機會.

1900/1/1 0:00:00頭條 中東石油巨頭沙特阿美否認將開展比特幣挖礦活動中東石油巨頭沙特阿拉伯國家石油公司否認關于公司參與比特幣挖礦活動的報道.

1900/1/1 0:00:00KeyTakeaways:騰訊區塊鏈新品“小借條”遭舉報,或涉及反不正當競爭法“小借條”:直擊傳統借條痛點.

1900/1/1 0:00:00上一屆SolanaSeason黑客松的舉辦取得了完滿成功,但開發者社區仍然意猶未盡,對下一場全球黑客松的呼聲越來越大.

1900/1/1 0:00:00北京時間2021年8月4日早上6點,PopsicleFinance項目下的多個機槍池被攻擊,損失金額超過兩千萬美元,是迄今為止DeFi領域發生的損失數額最大的單筆攻擊之一.

1900/1/1 0:00:00