BTC/HKD+1.82%

BTC/HKD+1.82% ETH/HKD+1.39%

ETH/HKD+1.39% LTC/HKD+2.97%

LTC/HKD+2.97% ADA/HKD+3.79%

ADA/HKD+3.79% SOL/HKD+2.91%

SOL/HKD+2.91% XRP/HKD+3.29%

XRP/HKD+3.29%背景概述

2022年8月3日,Solana公鏈上發生大規模盜幣事件,大量用戶在不知情的情況下被轉移SOL和SPL代幣。慢霧安全團隊第一時間介入分析,并在Slope團隊的邀請下對Slope錢包應用進行分析,分析表明:Slope錢包在2022年6月24日及之后發布的版本存在向第三方應用監控服務發送私鑰或助記詞信息的現象。但從對Slope錢包應用進行調查到現在,無法明確證明此次事件的根源就是Slope錢包的問題,于是慢霧安全團隊開始對Slope的服務器進行分析取證。分析過程

事件發生之后各方的關注點主要聚焦在調查本次事件的根源以及資金的追蹤和挽救的可能性。于是慢霧安全團隊制定相關的計劃,開始從鏈下和鏈上兩個部分著手調查和分析。在事件根源調查這個方向上,慢霧安全團隊重點專注在對Slope服務器的分析取證。這里面有大量且復雜的工作需要推進,也需要有更多明確的證據來解釋這次的大規模盜幣事件的根源。資金追蹤和挽救的可能性這部分工作,慢霧安全團隊主要依靠MistTrack的追蹤分析能力、標簽數據能力并結合情報能力,盡最大的努力識別和追蹤黑客的鏈上行為。并且也和Slope團隊溝通交流挽救的可能性,Slope團隊也在嘗試與黑客溝通希望通過發布漏洞賞金的方式,鼓勵黑客歸還資產,共同維護Solana這個生態的健康發展。本篇僅向社區用戶同步階段性的調查情況,還有很多的分析工作正在進行,并且不斷推進。各方人員不僅是慢霧,還有其他第三方安全團隊,以及一些特殊力量也在努力幫忙調查中,希望這次事件最終能夠有相對明確的結論。注:本文所提到的Sentry服務指的是Slope團隊私有化部署的Sentry服務,并非使用Sentry官方提供的接口和服務。一些疑問點

在同步分析的情況之前,我們先來回答上篇文章的分析過程中的一些疑問點:1.Sentry的服務收集用戶錢包助記詞的行為是否屬于普遍的安全問題?答:Sentry主要用于收集相關應用服務在運行狀態時出現的異常或者錯誤日志信息,在配置錯誤的情況下,可能會收集到預期之外的數據,如:私鑰或助記詞等信息,因此并非普遍存在的安全問題。開發人員在使用第三方應用監控服務切記不能在生成環境中開啟Debug模式。2.Phantom使用了Sentry,那么Phantom錢包會受到影響嗎?答:雖然Phantom使用了第三方應用監控服務但是慢霧安全團隊通過對Phantom錢包歷史各版本的監測,并未明顯發現Sentry上傳私鑰/助記詞的行為。3.SolanaFoundation提供的調研數據顯示本次事件近60%被盜用戶使用Phantom錢包,30%左右地址使用Slope錢包,其余用戶使用TrustWallet等,那這60%被盜用戶被黑的原因是什么呢?答:經過比對發現服務器上的私鑰和助記詞派生出來的地址與受害者地址有交集的有5個ETH地址和1388個Solana地址。目前的調查情況看,還沒有明確的證據能夠解釋另外部分用戶錢包被黑的原因。4.Sentry作為一個使用非常廣泛的服務,會不會是Sentry官方遭遇了入侵?從而導致了定向入侵加密貨幣生態的攻擊?答:目前暫無證據表明Sentry官方遭到了入侵和攻擊,Slope錢包使用的Sentry是內部搭建的服務,因此和官方服務被入侵無直接關系。鏈下分析部分

慢霧:Distrust發現嚴重漏洞,影響使用Libbitcoin Explorer3.x版本的加密錢包:金色財經報道,據慢霧區消息,Distrust 發現了一個嚴重的漏洞,影響了使用 Libbitcoin Explorer 3.x 版本的加密貨幣錢包。該漏洞允許攻擊者通過破解 Mersenne Twister 偽隨機數生成器(PRNG)來訪問錢包的私鑰,目前已在現實世界中造成了實際影響。

漏洞詳情:該漏洞源于 Libbitcoin Explorer 3.x 版本中的偽隨機數生成器(PRNG)實現。該實現使用了 Mersenne Twister 算法,并且僅使用了 32 位的系統時間作為種子。這種實現方式使得攻擊者可以通過暴力破解方法在幾天內找到用戶的私鑰。

影響范圍:該漏洞影響了所有使用 Libbitcoin Explorer 3.x 版本生成錢包的用戶,以及使用 libbitcoin-system 3.6 開發庫的應用。

已知受影響的加密貨幣包括 Bitcoin、Ethereum、Ripple、Dogecoin、Solana、Litecoin、Bitcoin Cash 和 Zcash 等。

風險評估:由于該漏洞的存在,攻擊者可以訪問并控制用戶的錢包,從而竊取其中的資金。截至 2023 年 8 月,已有超過 $900,000 美元的加密貨幣資產被盜。

解決方案:我們強烈建議所有使用 Libbitcoin Explorer 3.x 版本的用戶立即停止使用受影響的錢包,并將資金轉移到安全的錢包中。請務必使用經過驗證的、安全的隨機數生成方法來生成新的錢包。[2023/8/10 16:18:20]

鏈下部分慢霧安全團隊主要聚焦排查鏈下服務器、相關后臺等被入侵的可能性,工作的重點是對Slope服務器進行外圍服務器資產風險排查,服務器的入侵痕跡排查,Sentry數據庫分析,服務器鏡像分析,DNS劫持的可能性分析。如下是排查和分析的情況:1.外圍服務器資產風險排查

慢霧:CoinsPaid、Atomic與Alphapo攻擊者或均為朝鮮黑客組織Lazarus:7月26日消息,慢霧發推稱,CoinsPaid、Atomic與Alphapo攻擊者或均為朝鮮黑客組織Lazarus Group。慢霧表示,TGGMvM開頭地址收到了與Alphapo事件有關TJF7md開頭地址轉入的近1.2億枚TRX,而TGGMvM開頭地址在7月22日時還收到了通過TNMW5i開頭和TJ6k7a開頭地址轉入的來自Coinspaid熱錢包的資金。而TNMW5i開頭地址則曾收到了來自Atomic攻擊者使用地址的資金。[2023/7/26 16:00:16]

Slope團隊知道Slope錢包回傳助記詞和私鑰信息之后,第一時間就關停了Slope錢包相關的服務。因此Slope錢包相關的服務已經不能通過直接訪問,慢霧安全團隊依靠互聯網搜索引擎等工具對Slope外圍服務器資產進行信息收集,包括slope.finance域名下的子域名和IP等進行模擬滲透測試分析,排查從外圍可能存在的入侵風險點,通過分析和滲透測試并未發現存在可被直接入侵的風險點。2.服務器的入侵痕跡排查

主要對第三方應用監控服務器進行內部排查,包括服務器登錄日志,系統歷史操作命令,可疑進程,可疑網絡連接,可疑系統計劃任務,數據刪除和獲取操作等,服務器內部還有5個Docker服務也進行同樣的入侵痕跡排查。排查發現幾個可疑登錄IP為:113.*.*.*,114.*.*.*,153.*.*.*,這些IP是在06.24之前訪問過第三方應用監控服務的后臺。雖然這發生在回傳私鑰和助記詞的時間之前,但是仍然存在可疑。3.PostgreSQL數據庫分析

由于助記詞和私鑰被Slope錢包的第三方應用監控服務回傳到服務器上,所以慢霧安全團隊也對服務器中可能存在私鑰或助記詞的位置進行了分析,分析發現私鑰或助記詞較大可能會留存在如下位置:Sentry的數據庫表中PostgreSQL的數據庫日志中鏡像磁盤已刪除的數據中Docker運行時的數據文件中在分析過程中發現第三方應用監控服務采用了PostgreSQL數據庫,其中nodestore_node表的data字段里發現存在第三方應用監控服務采集的私鑰和助記詞數據。經過分析調查得到以下信息:私鑰和助記詞數據內容在nodestore_node表的數據庫記錄時間為2022.7.28-2022.8.5。慢霧安全團隊通過對數據解密和分析,發現私鑰或助記詞數據內容中記錄的最早是2022.6.29上傳的數據,也就是說Sentry在6月29號采集的數據延遲了一個月的時間才在2022.7.28開始陸續被存儲到了PostgreSQL數據庫的nodestore_node表,但是這部分延時的數據占較少,大部分的私鑰和助記詞采集的時間是集中在2022.07.28-2022.08.05。進一步排查數據庫操作日志,發現在7.28之前nodestore_node表存在SQL語句執行失敗的記錄,原因是鍵值沖突,經過深入排查和溝通發現是由于Kafka服務出錯導致沒有進行數據寫入。由于部分數據在日志記錄和數據恢復的時候暫時不能恢復出完整的數據,需要進一步對數據進行修復,因此優先解密可以被完整恢復的數據,解密出來的地址數量為189個ETH地址和4914個Solana地址,有5073組助記詞,而鏈上黑客事件的錢包地址有42個ETH地址和9231個Solana地址,經過比對發現服務器上的私鑰和助記詞派生出來的地址與受害者有交集的地址有5個ETH地址和1388個Solana地址。在數據庫操作日志中還發現另一個內部測試的應用com.slope.game在3月份也存在私鑰和助記詞的上報數據,該內部測試應用并未對外發布。4.服務器鏡像分析

慢霧:Poly Network再次遭遇黑客攻擊,黑客已獲利價值超439萬美元的主流資產:金色財經報道,據慢霧區情報,Poly Network再次遭遇黑客攻擊。分析發現,主要黑客獲利地址為0xe0af…a599。根據MistTrack團隊追蹤溯源分析,ETH鏈第一筆手續費為Tornado Cash: 1 ETH,BSC鏈手續費來源為Kucoin和ChangeNOW,Polygon鏈手續費來源為FixedFloat。黑客的使用平臺痕跡有Kucoin、FixedFloat、ChangeNOW、Tornado Cash、Uniswap、PancakeSwap、OpenOcean、Wing等。

截止目前,部分被盜Token (sUSD、RFuel、COOK等)被黑客通過Uniswap和PancakeSwap兌換成價值122萬美元的主流資產,剩余被盜資金被分散到多條鏈60多個地址中,暫未進一步轉移,全部黑客地址已被錄入慢霧AML惡意地址庫。[2023/7/2 22:13:22]

慢霧安全團隊對Sentry的云服務器的鏡像進行分析,并對服務器磁盤已刪除的數據進行恢復,并在恢復后的數據中發現了私鑰和助記詞信息。5.DNS劫持的可能性分析

慢霧安全團隊通過各方的能力以及全球情報資源,包括對DNS解析數據查詢和分析,目前暫無明確證據能夠證明域名o7e.slope.finance曾經發生過DNS劫持事件。鏈下調查和分析的階段性結論:就現階段的調查和分析的情況看,未發現外圍服務器可以直接被入侵的風險點;未發現服務器被入侵的痕跡但是對可疑IP仍需要繼續調查;DNS劫持的可能性較小;已在數據庫表、數據庫日志文件、磁盤已刪除文件恢復后的數據中發現了私鑰和助記詞信息。鏈上分析部分

慢霧:仍有大部分錢包支持eth_sign,僅少部分錢包提供安全風險警告:金色財經報道,在加密貨幣NFT板塊,越來越多的釣魚網站濫用 eth_sign 簽名功能來進行盲簽欺詐,提醒或禁用這種低級的簽名方法對于保護用戶安全是至關重要的,不少 Web3 錢包已經采取相關措施來對這種危險的簽名方法進行安全提示和限制。仍有一大部分加密錢包支持 eth_sign,其中少部分錢包提供 eth_sign 安全風險警告。如果用戶仍想要使用 eth_sign,他們可以選擇支持該功能的加密錢包。但是,用戶在使用這些錢包時需要特別注意安全警告,以確保其交易的安全性。[2023/5/11 14:57:14]

鏈上部分主要聚焦于風險資金評估、被盜資金轉移和黑客痕跡分析,重點梳理分析了以下幾點內容:1.風險資金評估

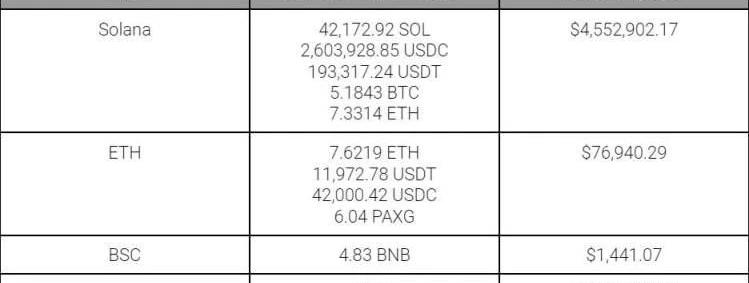

根據Solana鏈、ETH鏈、BSC鏈的被盜資金情況,慢霧安全團隊將風險資金分為以下兩類:風險資金:黑客具有地址權限的資金。疑似風險資金:黑客可能具有地址權限的資金。根據以下地址列表進行風險資金評估:被盜地址助記詞映射到其他鏈的地址被盜地址助記詞通過派生路徑推導出來的地址排除風險資金地址列表,根據以下地址列表進行疑似風險資金評估:Slope服務器上存在助記詞/私鑰記錄的地址Slope服務器上存在的助記詞映射到其他鏈的地址Slope服務器上存在的助記詞通過派生路徑推導出來的地址未發現大額可轉移風險的資金和可能存在風險的資金。2.被盜資金統計

為了避免一些垃圾幣對被盜資金的影響,我們在統計過程中只統計主流幣種的被盜資金:Solana鏈:SOL、USDC、USDT、BTC和ETH。ETH鏈:ETH、USDT、USDC和PAXG。被盜幣種價值取被盜當日價格。1SOL=$38.541BTC=$22,846.511ETH=$1,618.871PAXG=$1,759.641BNB=$298.36

聲音 | 慢霧:Ghostscript存在多個漏洞:據慢霧區消息,Google Project Zero發布Ghostscript多個漏洞預警,遠端攻擊者可利用漏洞在目標系統執行任意代碼及繞過安全限制。Ghostscript 9.26及更早版本都受影響。軟件供應商已提供補丁程序。[2019/1/24]

對Slope服務器上的已解密的私鑰和助記詞對應派生出來的地址與鏈上統計的受害者地址進行分析,有交集的地址有5個ETH地址和1388個Solana地址,對這些存在交集的地址做被盜資金統計如下,此部分被盜資金占到總被盜資金的31.42%。

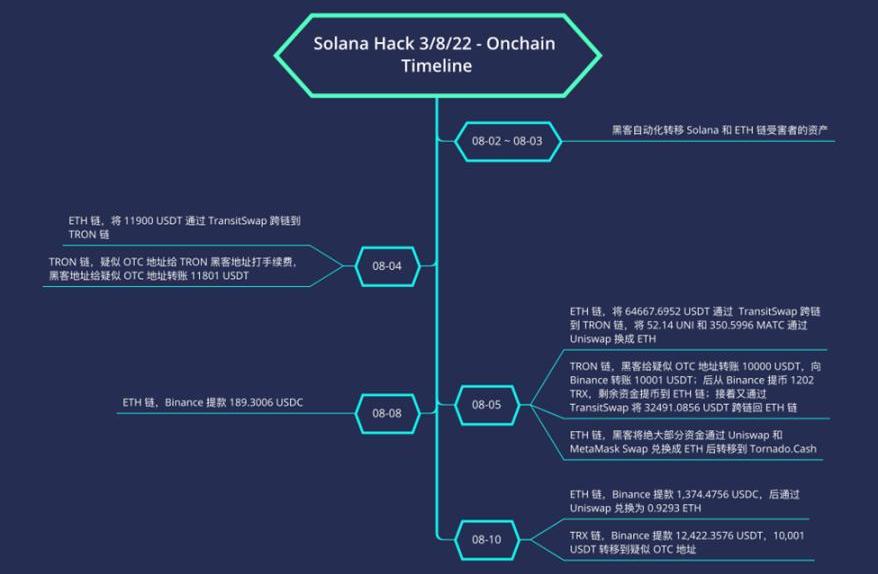

3.資金轉移分析

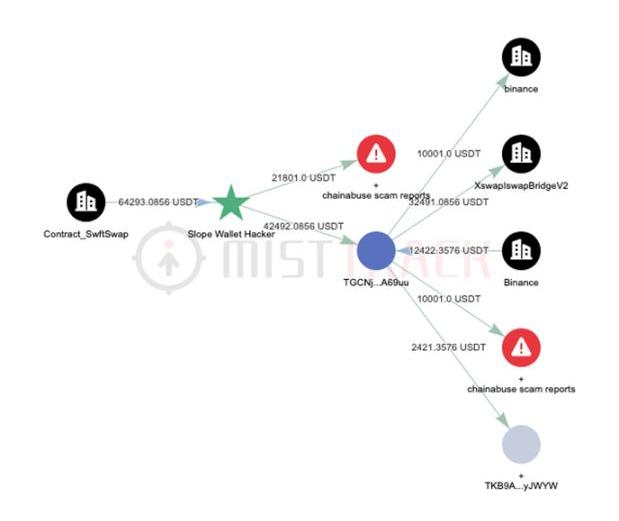

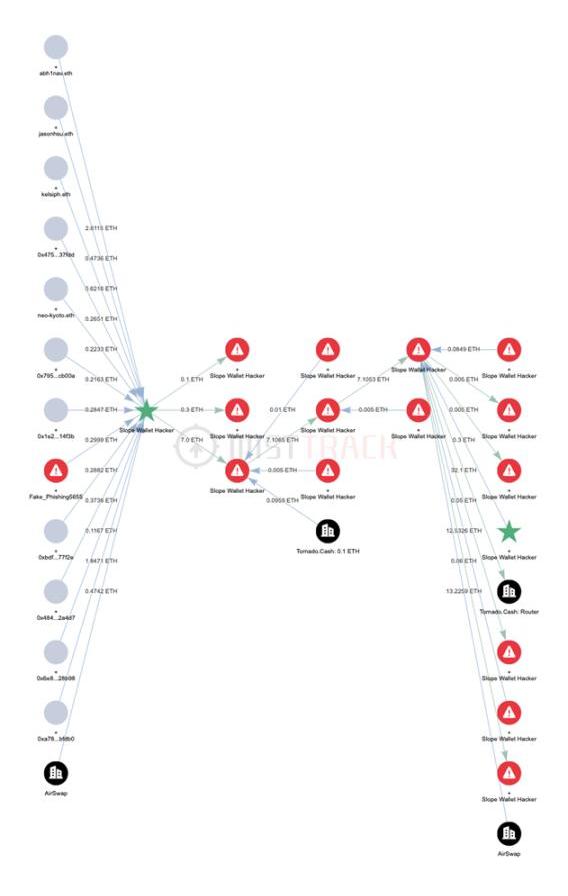

Solana鏈:資金截止發文時間未進一步轉移。ETH鏈:21,801USDT轉移到個人錢包地址。慢霧安全團隊正在與各方溝通配合努力追查黑客的身份。剩余大部分資金兌換為ETH后轉移到Tornado.Cash。

BSC鏈:資金截止發文時間未進一步轉移。4.黑客鏈上時間線分析

根據黑客鏈上行為梳理出時間線如下圖:

5.黑客痕跡分析

黑客地址列表如下:

疑似黑客地址列表如下:

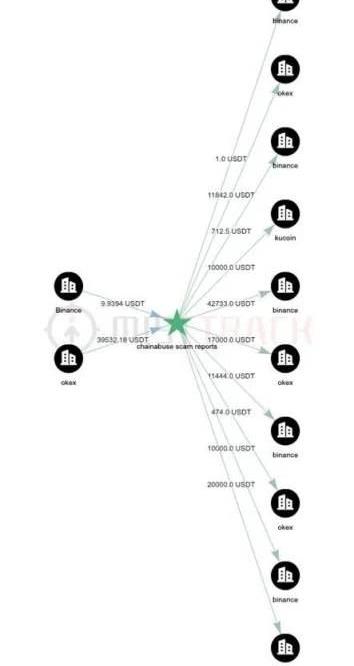

第一筆轉入Solana鏈黑客錢包1、2、3和4的鏈上第一筆轉入交易都是來自Solana鏈疑似黑客錢包的0.1SOL的轉賬。根據對鏈上痕跡的分析,評估Solana鏈疑似黑客錢包可能是黑客地址,也存在更大可能是受害者地址。黑客洗錢過程中使用工具TransitSwapUniswapMetaMaskSwap黑客洗錢變現方式轉移到疑似OTC個人錢包地址。轉移到Tornado.Cash。黑客地址與交易所/平臺的關聯直接關聯:TRON鏈,黑客8月5日存款USDT到Binance存款地址:TE4bkS2PYqWxijgh5eqEz9A5jLn7HcS6fn存款交易:b6615bf10b2e619edc9315a08f89732664adc9d385c980f77caa6e82872fe376TRON鏈,黑客8月5日從Binance提款TRX提款交易:0e012643a7db1b8c5d1f27447b16e313d4b3f89efaa22b3661188fe399cd2d0eETH鏈,黑客8月5日從Binance提款ETH提款交易:0xd035e009173e968d8f72de783f02655009d6f85ef906121e5b99b496a10283ddETH鏈,黑客8月8日從Binance提款USDC提款交易:0xff60f24f8ebd874a1e5da8eae44583af554af9a109a9bd7420da048f12c83cdcETH鏈,黑客8月10日從Binance提款USDC提款交易:0xc861c40c0e53f7e28a6f78ec9584bfb7722cec51843ddf714b9c10fc0f311806TRON鏈,黑客8月10日從Binance提款USDT提款交易:10c4186e4d95fb2e4a1a31a18f750a39c0f803d7f5768108d6f219d3c2a02d26間接關聯:Solana鏈疑似黑客錢包1月8日從Binance提款SOL提款交易:668jpJec7hiiuzGDzj4VQKSsMWpSnbzt7BLMGWQmrGvHVQQbNGc3i1g8dCj2F5EAxFT8oDG5xWPAeQUMEMBTjhZsSolana鏈疑似黑客錢包存在與SolrazrIDOprogram交互的鏈上痕跡交易:2LxLhL7oAiTyHGrAXCZEJyazQQLM7veaKvqUZL6iPkonL4wPLHcwV66MFX3ERyWvJtdd2wFdKfgKUuT1oAv2XepK疑似OTC個人錢包地址與Binance、Kucoin和OKX多個交易所存在存款和提款關系

疑似OTC個人錢包地址的情報關聯根據慢霧獲取到的相關情報,疑似OTC個人錢包地址與國內多個案件洗錢有關,其中包括電話詐騙案、USDT被盜案和TRC20被盜案等。附-鏈上分析數據源黑客Solana鏈交易記錄匯總表Sentry回傳問題導致可能暴露的Slope地址被盜交易表原地址

總結 我們先用4個問題看清現狀NFT版稅是怎么出現的?NFT版稅是吸引以藝術家為主的早期項目最重要武器.

1900/1/1 0:00:00當前區塊鏈行業里零知識證明項目增速驚人,特別是ZKP在擴容和隱私保護兩個層面應用的崛起,令我們接觸到了各種花樣繁多的零知識證明項目.

1900/1/1 0:00:00近日,rctAI宣布研發出針對Web3游戲大規模行動空間效率提升的AI算法——ACAR(ActionClusteringusingActionRepresentation).

1900/1/1 0:00:00NFT 數據日報是由Odaily星球日報與NFT數據整合平臺NFTGO合作的一檔欄目,旨在向NFT愛好者與 投資 韓國職業棒球聯盟將于7月底推出NFT服務KBOLLECT:7月12日消息.

1900/1/1 0:00:00本文來自 Nansen ,由Odaily星球日報譯者Katie辜編譯。加密熊市可能是漫長而殘酷的。幸好 DeFi 經過上輪牛市的發展后,為 投資 者提供了更豐富的產品選擇.

1900/1/1 0:00:001.介紹 到目前為止,大多數游戲玩家討厭加密貨幣已經不是什么秘密。我們目睹了社區對UbisoftQuartz和DrDisRespect的MidnightSociety等的強烈反對.

1900/1/1 0:00:00