BTC/HKD-0.16%

BTC/HKD-0.16% ETH/HKD-0.05%

ETH/HKD-0.05% LTC/HKD+1.01%

LTC/HKD+1.01% ADA/HKD-0.63%

ADA/HKD-0.63% SOL/HKD-0.34%

SOL/HKD-0.34% XRP/HKD-0.38%

XRP/HKD-0.38%

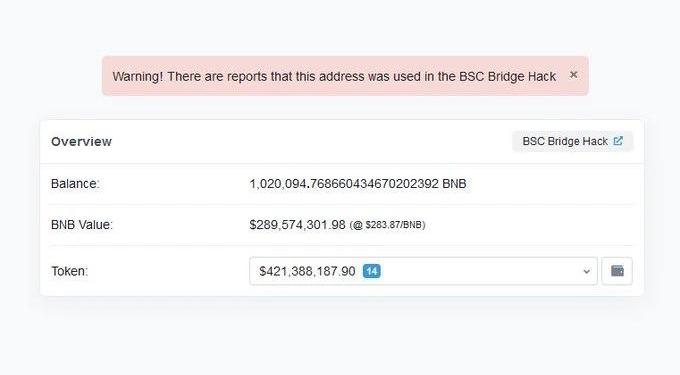

北京時間今天上午,BNBChian跨鏈橋BSCTokenHub遭遇攻擊。黑客利用跨鏈橋漏洞分兩次共獲取200萬枚BNB,價值約5.66億美元。和BNB鏈之間的跨鏈橋。)消息一出,BNB價格在2小時內一度下跌近5%,跌至278.7美元低點,現報價284美元,24小時跌幅4.24%。根據BNBChain的說法,從BSC提取的資金的初步估計在1億美元至1.1億美元之間。并且,Tether也在第一時間將黑客地址列入黑名單。“感謝社區和我們的內部和外部安全合作伙伴,估計700萬美元已經被凍結。”Binance創始人CZ在社交媒體上發文表示,目前幣安已要求所有驗證者暫停BSC網絡,用戶的資金是安全的,對于給用戶帶來的不便深表歉意,并將相應地提供進一步的更新。針對具體的攻擊方式,Paradigm研究員samczsun在社交媒體上發文表示,鏈上數據及相關代碼顯示,BSC跨鏈橋的驗證方式存在BUG,該BUG可能允許攻擊者偽造任意消息;本次攻擊中,攻擊者偽造信息通過了BSC跨鏈橋的驗證,使跨鏈橋向攻擊者地址發送了200萬枚BNB。samczsun分析文章如下:

Numen發布微軟漏洞解析,黑客可通過該漏洞獲取Windows完全控制權:6月9日消息,安全機構 Numen Cyber Labs 發布微軟 win32k 提權漏洞解析。Numen 表示,該漏洞系 win32k 提權漏洞,是微軟 Windows 系統層面的漏洞。通過該漏洞,黑客可獲取 Windows 的完全控制權。

Numen 指出,win32k 漏洞歷史眾所周知。但在最新的 windows11 預覽版中,微軟已經在嘗試使用 Rust 重構該部分內核代碼。未來該類型的漏洞在新系統可能被杜絕。

此前報道,5 月,微軟發布的補丁更新解決了 38 個安全漏洞,其中包括一個零日漏洞。[2023/6/9 21:25:55]

五小時前,攻擊者從BinanceBridge竊取了200萬BNB。此后我一直在與多方密切合作致力于揭示這一切如何發生的。

WalletConnect 發布錢包開源解決方案 Web3Modal v2.0 版本,新增 ENS 域名解析等功能:9月17日消息,Web3 基礎設施 WalletConnect 發布錢包開源解決方案Web3Modal v2.0版本,新功能包括可自定義的UI、支持上百個錢包、最終用戶登陸、可定制的條款和條件、ENS域名解析,未來幾周內也計劃添加和增強更多功能,包括支持React和Vanilla等多種框架、為賬戶地址和實時余額等功能預建組件、支持非EVM鏈等。[2022/9/17 7:02:59]

事情的起因是@zachxbt突然把攻擊者的地址發給了我。當我點擊進去的時候,我看到了一個價值數億美元的賬戶;要么是有項目rug跑路,要么就是正在進行大規模的黑客攻擊。

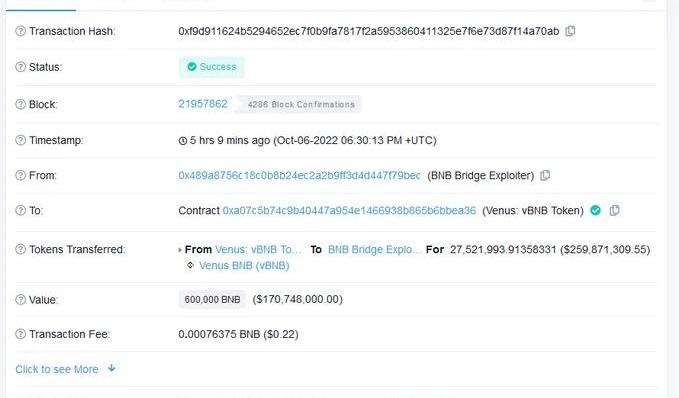

一開始,我以為@VenusProtocol又被黑了。然而,很快我就確定了攻擊者“真的”向Venus存入了超過2億美元。這時我就需要弄清楚這些資金的來源。

安全團隊:Reaper Farm項目遭到攻擊事件解析,項目方損失約170萬美元:據成都鏈安“鏈必應-區塊鏈安全態勢感知平臺”安全輿情監控數據顯示,Reaper Farm項目遭到黑客攻擊,成都鏈安安全團隊發現由于_withdraw中owner地址可控且未作任何訪問控制,導致調用withdraw或redeem函數可提取任意用戶資產。攻擊者(0x5636e55e4a72299a0f194c001841e2ce75bb527a)利用攻擊合約(0x8162a5e187128565ace634e76fdd083cb04d0145)通過漏洞合約(0xcda5dea176f2df95082f4dadb96255bdb2bc7c7d)提取用戶資金,累計獲利62ETH,160萬 DAI,約價值170萬美元,目前攻擊者(0x2c177d20B1b1d68Cc85D3215904A7BB6629Ca954)已通過跨鏈將所有獲利資金轉入Tornado.Cash,成都鏈安鏈必追平臺將對被盜資金進行實時監控和追蹤。[2022/8/2 2:54:19]

動態 | 以太坊域名服務ENS將加入多代幣支持,未來可解析至比特幣地址:go-ethereum和以太坊域名服務(ENS)核心開發者Nick Johnson今天在Twitter 宣布,已經提交了ENS以太坊域名的多代幣支持,該提議通過后ENS以太坊域名將支持解析域名到多個區塊鏈地址,其中甚至可以包括比特幣地址。這也意味著,ENS以太坊域名將可能成為跨鏈的域名系統,用戶可以通過一個域名在多個區塊鏈間互通,未來只需要向其他人展示自己的ENS以太坊域名即可。目前已經有多個數字加密貨幣錢包支持ENS以太坊域名,在使用以太坊錢包進行轉賬時,不需要再輸入冗長的以太坊0x 地址,而只需要輸入短地址即可。[2019/9/9]

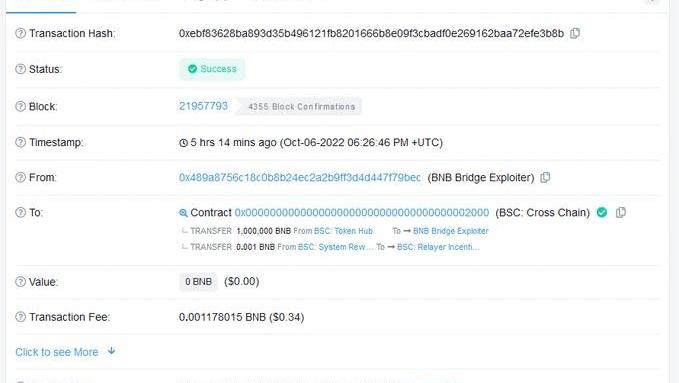

答案是,攻擊者以某種方式說服了幣安跨鏈橋,直接給他們發送了1,000,000BNB,而且是兩次。

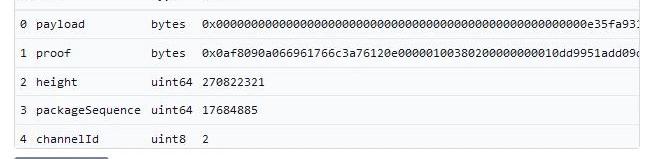

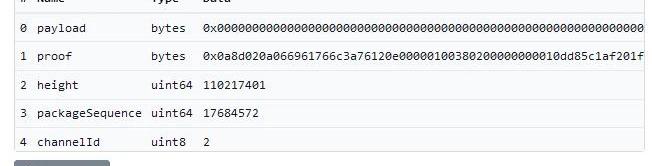

要么幣安推出Web3有史以來最大的“禮包”,要么攻擊者發現了一個嚴重的漏洞。我首先將攻擊者的交易與合法提款進行比較。我注意到的第一件事是攻擊者使用的高度始終相同——110217401,而合法提款使用的高度要大得多,例如270822321。

動態 | EOS疑似將推出基于EOS的HandShake DNS解析服務:EOS疑似將推出基于EOS 的 HandShake DNS解析服務,一位開發者的Github顯示正在開發EOS-handshake服務。Cosmos社區總監Chjango Unchained4月30日發推表示發現EOS開發者正在復用 Handshake 的開源代碼。EOS或許會加入域名解析服務,生態會進一步擴大。(IMEOS)[2019/4/30]

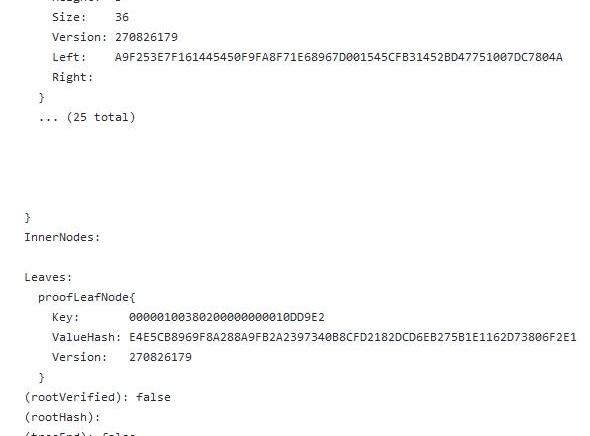

我還注意到攻擊者的證明明顯短于合法提款的證明。這兩個事實使我確信,攻擊者已經找到了一種方法來偽造該特定區塊的證明。現在,我必須弄清楚這些證明是如何工作的。

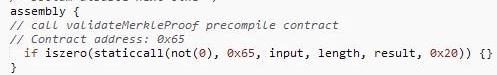

在Binance上,有一個特殊的預編譯合約用于驗證IAVL樹。如果您對IAVL樹一無所知,也不要擔心,因為有95%的內容我都不懂。幸運的是,你和我所需要的只是剩下的5%。

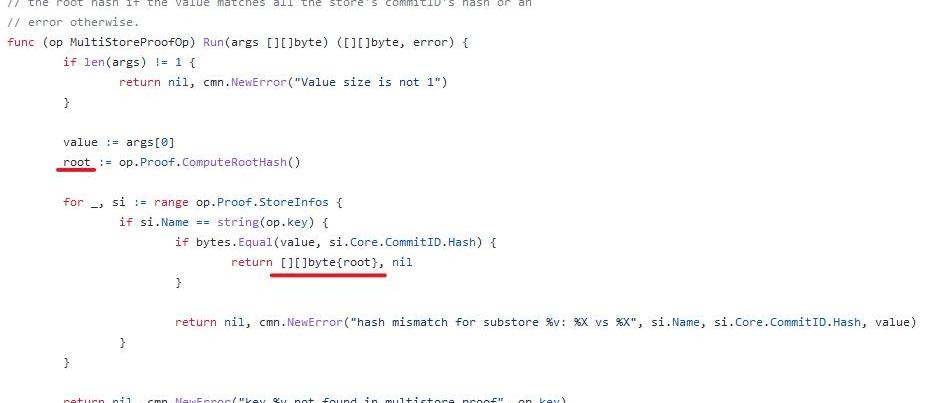

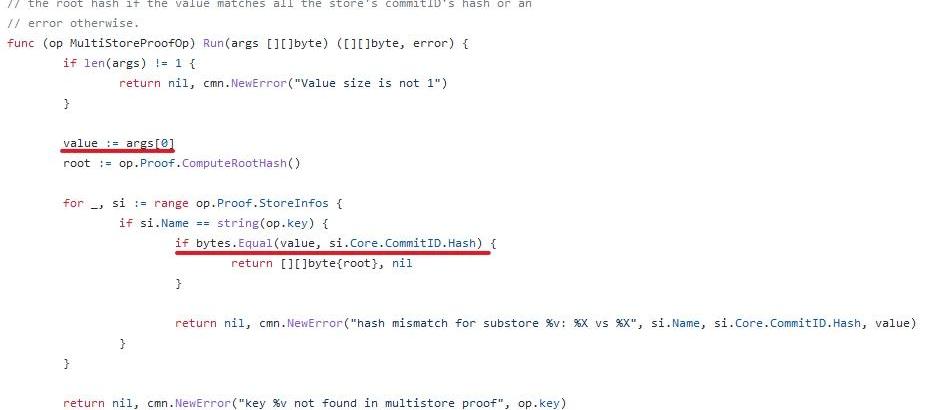

基本上,當你驗證一個IAVL樹時,你指定了一個“操作”列表。幣安跨鏈橋通常需要兩個操作:“iavl:v”操作和“multistore”操作。以下是它們的實現:https://github.com/bnb-chain/bsc/blob/46d185b4cfed54436f526b24c47b15ed58a5e1bb/core/vm/lightclient/multistoreproof.go#L106-L125為了偽造證明,我們需要兩個操作都成功,并且我們需要最后一個操作返回一個固定值。通過查看implementation,我們可以發現,操縱根哈希是不可能的,或者至少非常困難。這意味著我們需要我們的輸入值等于其中一個提交id。

“multistore”操作的輸入值是“iavl:v”操作的輸出值。這意味著我們想以某種方式控制這里的根變量,同時仍然通過值驗證。

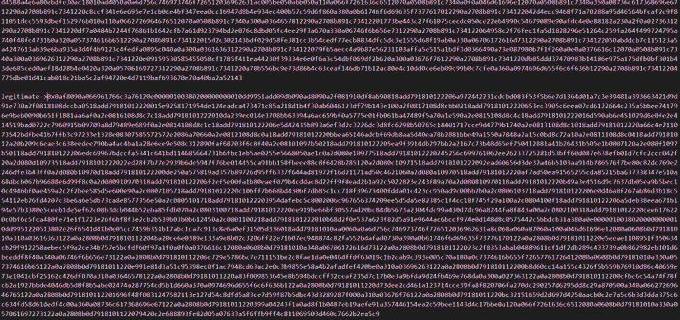

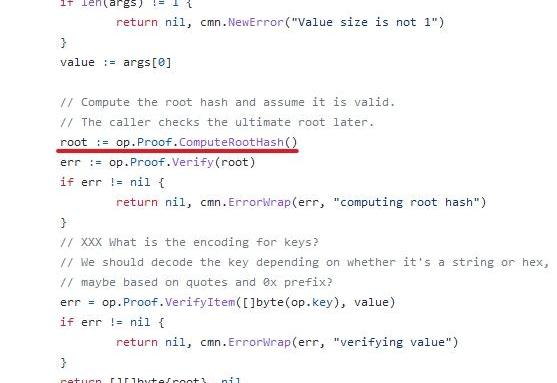

那么如何計算根哈希?它發生在一個名為COMPUTEHASH的函數中。在非常高的層次上,它遞歸地遍歷每條路徑和葉節點并進行大量的哈希運算。https://github.com/cosmos/iavl/blob/de0740903a67b624d887f9055d4c60175dcfa758/proof_range.go#L237-L290實際上實現細節并不重要,重要的是,由于哈希函數的工作方式,我們基本上可以肯定地說,任何(path,nleaf)對都會產生唯一的哈希。如果我們想偽造證據,這些就得保持不變。查看證明在合法交易中的布局方式,我們看到它的路徑很長,沒有內部節點,只有一個葉節點,這個葉節點包含我們惡意載荷的哈希值!如果我們不能修改這個葉節點,那么我們需要添加一個新的葉節點。

當然,如果我們添加一個新的葉節點,我們還需要添加一個新的內部節點來匹配。

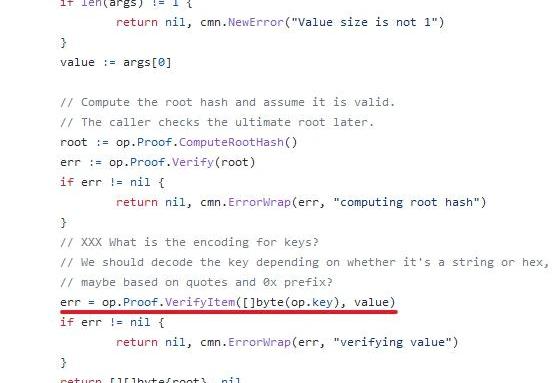

現在我們只需要面對最后一個障礙。我們如何真正讓COMPUTEHASH返回我們想要的根哈希?好吧,請注意,最終我們將需要一個包含非零右哈希的路徑。當我們找到一個匹配時,我們斷言它與中間根哈希匹配。

讓我們稍微檢測一下代碼,這樣我們就可以弄清楚我們需要什么哈希,然后剩下的就是把它們放在一起,我們將采用合法證明并對其進行修改,以便:1)我們為偽造的有效負載添加一個新葉節點;2)我們添加一個空白內部節點以滿足證明者;3)我們調整我們的葉節點以使用正確的根哈希提前退出https://gist.github.com/samczsun/8635f49fac0ec66a5a61080835cae3db…

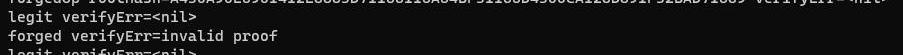

值得注意的是,這不是攻擊者使用的確切方法。他們的證明路徑要短得多,我不確定他們究竟是如何生成的。但是,漏洞利用的其余部分是相同的,我相信展示了如何從頭開始構建它是有價值的。總之,幣安跨鏈橋驗證證明的方式存在一個錯誤,該錯誤可能允許攻擊者偽造任意消息。幸運的是,這里的攻擊者只偽造了兩條消息,但損害可能要嚴重得多。

相關閱讀: 盤點Cosmos生態值得關注的潛力協議:NFT、流動性競爭和模塊化在上篇文章中,我們介紹了Osmosis、Celestia、GNOLand等7個協議,接下來.

1900/1/1 0:00:00自8月份以來,推特上的KOL對RealYield的討論越來越激烈。這一討論的起源和爆火與GMX在熊市里出色的表現相吻合.

1900/1/1 0:00:00機構名:MintVentures研究員:王葉、李雨軒我們的官網:MintVentures我們的播客:在小宇宙App、QQ音樂、蘋果Podcast搜索《WEB3MintToBe》我們的視頻號:WE.

1900/1/1 0:00:00工欲善其事,必先利其器,加密博主Corleone推薦了6個小眾的NFT工具,筆者進行了一些體驗和使用,并給予相應的介紹和解讀.

1900/1/1 0:00:00引言: 比特幣是現今最成熟的數字貨幣系統,無需任何中間人,用戶可在比特幣的網絡里轉移貨幣,實現對商品和服務的支付能力。但作為實用的支付系統,比特幣還存在著一些缺陷.

1900/1/1 0:00:00Odaily星球日報譯者|余順遂10月31日,加密貨幣礦企ArgoBlockchain透露,此前宣布的2400萬英鎊融資計劃已經無法完成,其股價在當天暴跌.

1900/1/1 0:00:00