BTC/HKD-1.04%

BTC/HKD-1.04% ETH/HKD-0.76%

ETH/HKD-0.76% LTC/HKD-0.65%

LTC/HKD-0.65% ADA/HKD-1.41%

ADA/HKD-1.41% SOL/HKD-1.79%

SOL/HKD-1.79% XRP/HKD-1.08%

XRP/HKD-1.08%作者:Go+Security?

7月17日16:00(UTC+8),premint.xyz遭遇黑客攻擊,部分用戶的NFT失竊。攻擊事件發生后,GoPlus安全分析師迅速對其進行了全面解析,并從普通投資者和開發者兩個角度給出了安全建議。

攻擊過程

攻擊者通過在premint.xyz網站中通過植入惡意的JS腳本進行攻擊,當用戶進行常規操作時,執行惡意代碼,欺騙用戶對授權操作setApprovalForAll(address,bool)的交易進行簽名。騙取到授權后,盜取用戶的NFT等資產。

攻擊原理

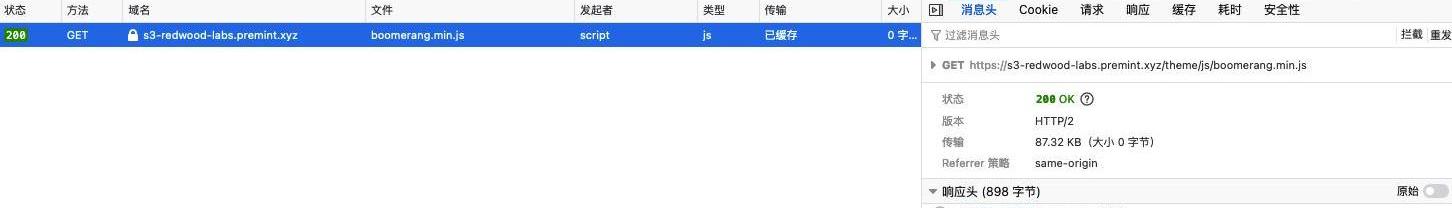

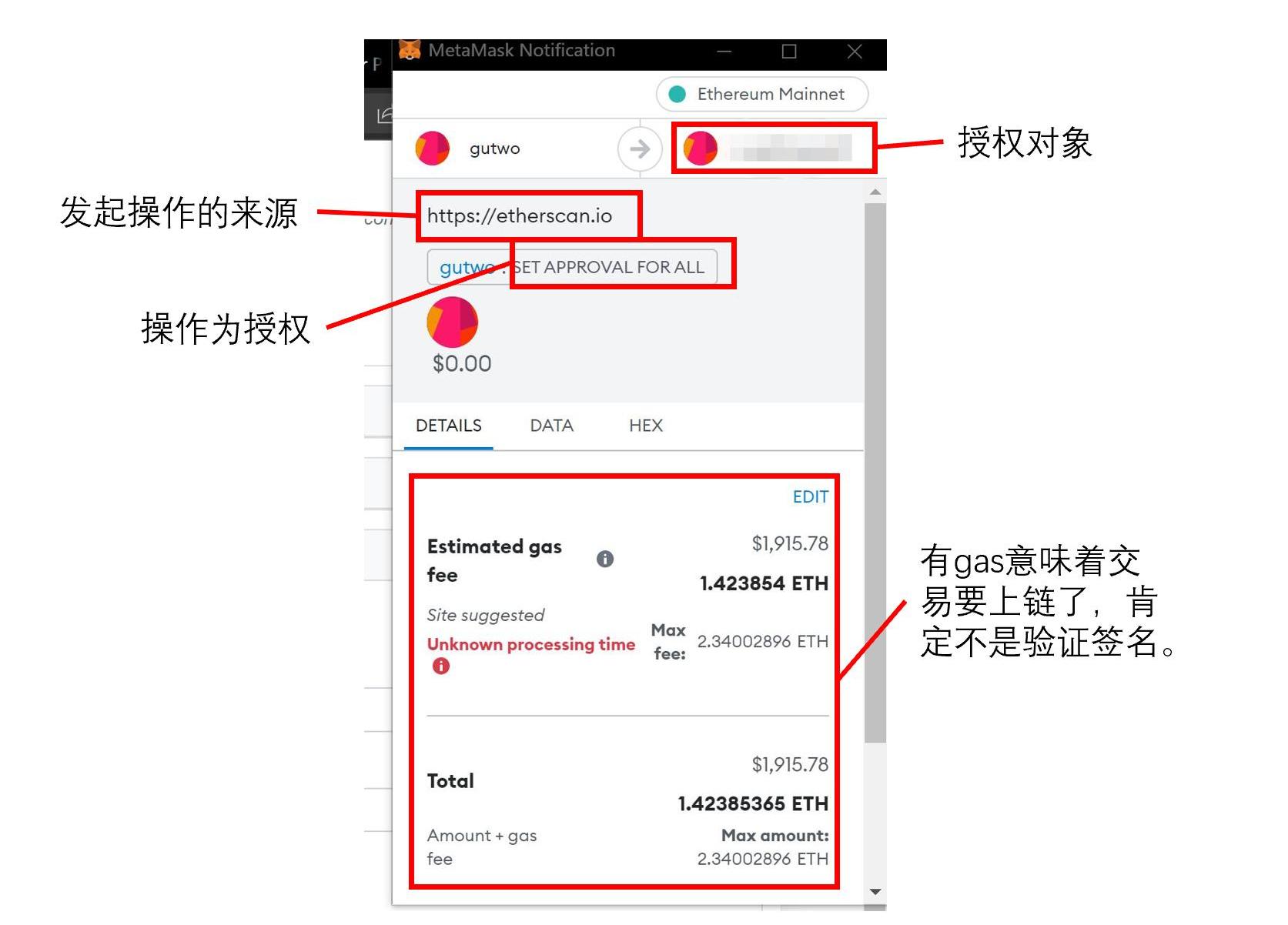

當用戶訪問https://www.premint.xyz/時,網站將加載如下js資源文件https://s3-redwood-labs.premint.xyz/theme/js/boomerang.min.js。

智能合約平臺Firechain完成300萬美元Pre-Seed輪融資,Genblock Capital領投:5月24日消息,異步智能合約平臺Firechain近日宣布完成300萬美元Pre-Seed輪融資,Genblock Capital領投,MGNR、Cogitent Ventures、1NVST、Ankr等參投。此輪融資資金將用于擴大團隊規模、加快發展路線圖、以及推出其創新區塊鏈平臺。

據悉,Firechain構建異步、事件驅動的混合賬本模型架構,以支持免費交易、可證明安全鏈上隨機性等功能。Firechain計劃于6月發布其DLT網絡的公開測試網。[2023/5/24 15:22:12]

此文件被黑客注入了一個script腳本,該腳本加載了另一個托管在屬于黑客的假域名中的攻擊腳本文件https://s3-redwood-labs-premint-xyz.com/cdn.min.js?v=1658050292559。此腳本含有騙取用戶授權的交互。

區塊鏈支付公司Centbee完成100萬美元Pre-A輪融資:12月28日消息,區塊鏈支付公司Centbee完成100萬美元Pre-A輪融資,Ayre Ventures創始人Calvin Ayre領投,資金用于擴大規模和增長,以及加強技術和運營能力。

Cantbee由聯合首席執行官Lorien Gamaroff和A??ngus Brown創立,是一家提供數字現金錢包的區塊鏈支付公司。(finsmes)[2022/12/29 22:13:18]

當用戶進行常規的Verifyingyourwalletonwership簽名操作時,此腳本將被觸發,將原有的驗證簽名代替為一筆授權攻擊者可轉移用戶高價值NFT的交易。一旦次交易被簽,資產將會失竊。

防不勝防

本次攻擊對于普通用戶來說,可能是最不好對付、最容易中招的。

Web3初創公司Nestcoin完成645萬美元Pre種子輪融資:2月5日消息,非洲Web3初創公司Nestcoin完成645萬美元Pre種子輪融資,Distributed Global和Alter Global領投, Serena Williams的Serena Ventures、Alameda Research、A&T Capital、MSA Capital和4DX Ventures等參投。(News Bitcoin)[2022/2/6 9:33:31]

攻擊的全部C端交互都在Premint的官方網站中,首先就很容易讓大家放松警惕,因為大家總是默認官方網站是沒有任何問題的。

騙取交易簽名的過程發生在正常操作的簽名驗證過程中,由于多數用戶不會去看錢包的簽名詳情,所以攻擊過程極為隱蔽。

漏洞在哪里

動態 | 區塊鏈底層技術服務商兆物信連或千萬級Pre-A輪融資:11月9日消息,區塊鏈底層技術服務商湖南兆物信連信息科技有限公司近期獲得了一筆千萬級Pre-A輪融資,由起源資本和麓谷高新創投聯合投資。據了解,本輪融資將主要用于研發投入、團隊建設和市場推廣。 (企名片)[2019/11/9]

大家可能會奇怪,為什么Premint的官方網站還會出現攻擊代碼,這是因為托管的S3上的js資源文件被黑客侵入遭到篡改。

至于為什么會被入侵,根據現有的資料,我們懷疑是S3配置出現錯誤,導致了Bucket未授權訪問,使得攻擊者可以隨意列出、讀取或者寫入S3bucket,從而對js資源文件進行篡改。

整個過程中最為令人不解的是,黑客的攻擊行為在17日16:00(UTC+8)就被發現,但直到17日22:00(UTC+8)之前,Premint官方依然沒有對被攻擊的js文件進行歸正,boomerang.min.js文件中仍然包含被黑客注入的惡意script,頁面載入時仍然會去加載黑客的攻擊腳本文件,只是這段惡意script本身已經無法訪問了。這種狀態維持了6個小時,很難判斷如果此時該腳本復活,會不會引發更大的損失。

啟示

啟示1:作為普通投資者我們該怎么辦?如果官網都不可靠了,如何避免上當受騙?

本次攻擊對于很多不了解技術的用戶來說,基本可以說是“初見殺”,百分百中招,畢竟誰也不會無端懷疑官網有詐。但仔細想想,所有鏈上的交易都必須通過錢包的簽名,所以只要注意簽名內容還是可以識別出其中風險的。

很多區塊鏈用戶都有個非常不好的習慣,只要操作進入到錢包中,除了調gas的過程,其他步驟都是下意識操作。實際上簽名前的確認信息包含著大量關鍵內容,GoPlusSecurity建議大家進行任何簽名操作前都必須仔細確認。

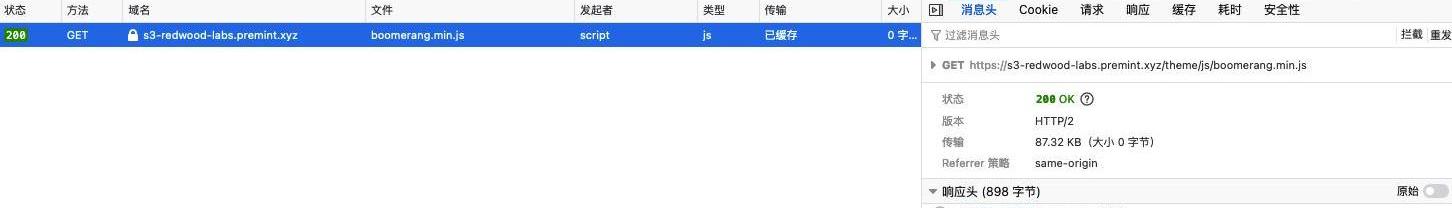

以此次攻擊為例。當用戶對Premint進行簽名驗證時,由于只是進行信息驗證,沒有任何上鏈的必要,所以發起的SignatureRequest應只包含Origin信息,用戶的地址,Nounce信息,可能有一些附加返回信息。如下圖:

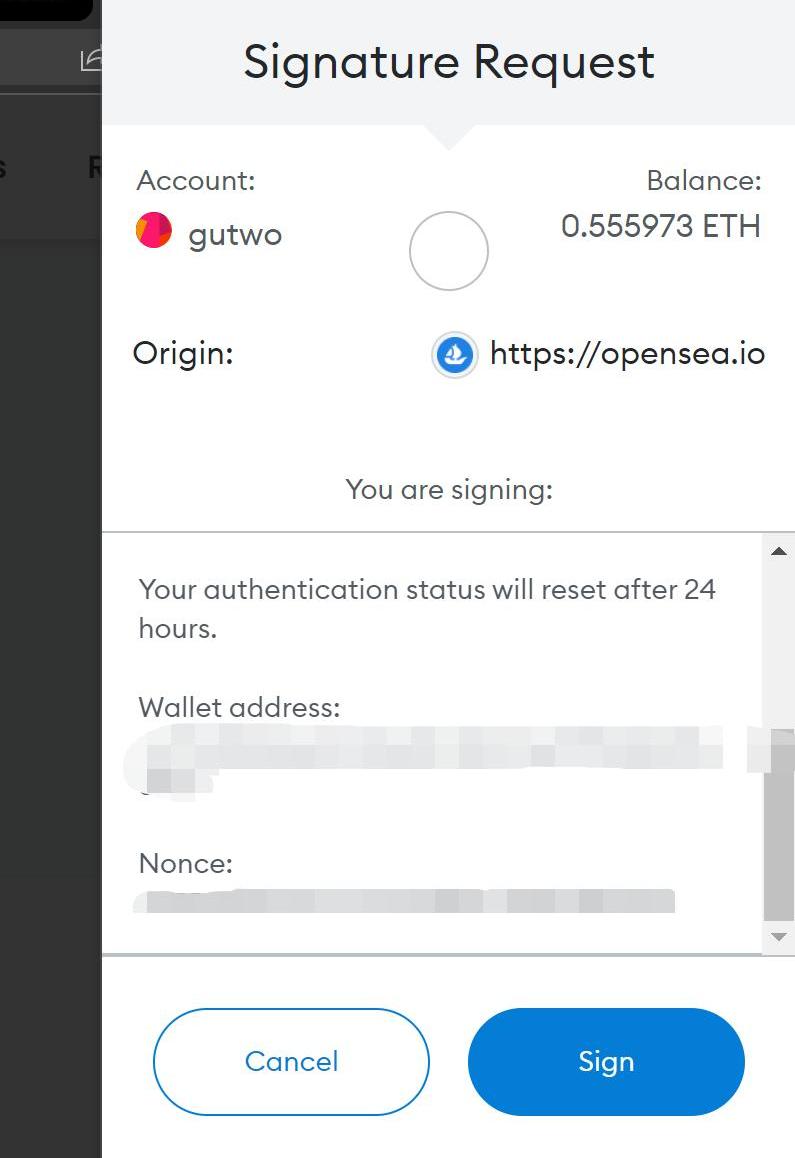

但對于被注入攻擊后遭到篡改的交易簽名,由于須要將交易上鏈,交易將會以合約調用的形式呈現出更多的信息。例如在一個使用setApprovalForAll的NFT授權中,會顯示出這筆交易是在哪進行的,調用了什么方法,授權對象是誰,消耗多少ETH。

回過頭來,我們根據網友貢獻的截圖可見,Permint被注入攻擊后,雖然操作提示的是驗證簽名,但是實際拉錢包簽名的交易完全是上鏈的setApprovalForAll,完全與上圖相符,稍加觀察就能知道此處是有問題的。

實際上,合約各類調用、轉ETH、轉Token等,在錢包中簽名信息都是不同的,所有投資者都應該了解其中的差異,以免遭到此類攻擊時產生損失。在此GoPlusSecurity非常建議大家再親自模擬一下操作過程,了解各種不同的簽名信息,一旦學會看簽名信息,你將基本上規避掉幾乎所有釣魚、注入、欺詐攻擊。

不要懶惰,想要保證自己的安全,學習是唯一的途徑。

啟示2:作為開發者我們該怎么辦?如何避免被注入攻擊?

此次攻擊對于開發者最大的啟示在于,web3.0世界既然無法脫離web2.0獨立存在,那就必然會承受和web2.0一樣的攻擊方式。僅僅在合約層面保障自己的安全是不夠的,所有傳統的安全準備一樣都不能落下,任何一個小的疏忽都可能造成重大損失。

另外,遇到此類問題后應馬上修復或者隔離,倘若存在僥幸心理,沒有第一時間處理風險源,被安全分析師扒皮嘲諷是小事;萬一攻擊手段還可用,損失可是會持續產生的,這可是大事。

Tags:PREMINMINTINTPre-retogeumgemini求婚成功視頻MINTYS價格Intelligent Trading Tech

撰文:JeffJohnRoberts,Fortune編譯:Katie辜,Odaily星球日報已經是億萬富翁的企業家SamBankman-Fried有了一個全新的身份:加密領域的白衣騎士.

1900/1/1 0:00:00作者:周舟,虎嗅科技組 “消息還沒有正式公開,華為至少有三個部門在研究和探索Web3,鴻蒙團隊便是其一。”一位接近華為的人士向虎嗅透露。華為,只是眾多探索Web3的手機廠商之一.

1900/1/1 0:00:00鏈捕手消息,三箭資本的清算人周二獲得美國法院許可,可以發出傳票并對這家破產的新加坡公司的資產提出索賠。美國法院指出三箭失蹤的創始人不再控制其帳戶.

1900/1/1 0:00:00作者:CeresDAO 有人說2022年將會是DAO的元年,也有人稱DAO將會是加密世界的主旋律,但無論如何,我們都可以看出,DAO已經昂首闊步的向我們走來,來到加密世界的聚光燈之下.

1900/1/1 0:00:00鏈捕手消息,在Harmony跨鏈橋Horizo??n攻擊事件中,DeFi黑客識別與激勵協議LosslessProtocol成功阻止7800萬枚AGG代幣被盜.

1900/1/1 0:00:00撰文:autometafi.eth,深潮這個題目是我在inke在MetaSpace的演講題目,但是當天講的并不是很好,一直覺得需要把它整理成文字.

1900/1/1 0:00:00