BTC/HKD+0.1%

BTC/HKD+0.1% ETH/HKD+0.49%

ETH/HKD+0.49% LTC/HKD+0%

LTC/HKD+0% ADA/HKD+1.83%

ADA/HKD+1.83% SOL/HKD+0.43%

SOL/HKD+0.43% XRP/HKD+0.42%

XRP/HKD+0.42%來源:medium.com

作者:Dominik Harz

編譯:頭等倉

如果不引入新治理合約的延遲,您有可能竊取Maker的所有抵押品(7億美元)并使用閃電貸發行任意數量的Dai。

任何人都可以執行攻擊,只需要支付交易費用(幾美元),而無需持有任何MKR。

如果Maker在閃電貸池的流動性池超過閾值之前不引入延遲,則幾乎沒有機會阻止攻擊(競賽條件)。

Maker知道了攻擊方式,并在2月21日舉行投票,以防止攻擊。

介紹

Maker及其Dai穩定幣是以太坊上最受歡迎的去中心化金融(DeFi)項目,智能合約鎖定了約7億美元。Maker協議依賴于智能合約中編碼的治理流程。MKR代幣持有人可以投票替換現有的治理合約,投票與MKR的持有量成正比。MKR代幣的總數約為987530 ,其中選定的錢包或合約持有大量代幣:

[Maker治理合約:192910 MKR] · Maker基金會:117993 MKR · a16z:60000 MKR 0xfc7e22c6afa3ebb723bdde26d6ab3783aab9726b:51291 MKR 0x000be27f560fef0253cac4da8411611184356549:39645 MKR

安全團隊:New free dao攻擊者利用閃電貸反復領取空投獎勵,獲利約4481枚WBNB:9月8日消息,據Beosin EagleEye平臺監測顯示,New free dao項目遭受黑客攻擊,損失約4481.3 WBNB(約125萬美元)。Beosin安全團隊分析發現攻擊者首先利用閃電貸借出WBNB,將其全部換成NFD代幣。然后利用攻擊合約反復創建多個攻擊合約領取(0x8b068e22e9a4a9bca3c321e0ec428abf32691d1e)空投獎勵,最后將其兌換為WBNB歸還閃電貸套利離場。目前攻擊者已將獲利的 2000BNB 兌換成55.6w USDT,將其與剩余的2,481BNB均存在攻擊者地址上。Beosin trace正在對被盜資金進行實時監控和追蹤。[2022/9/8 13:16:48]

注意:Maker治理合約包含多方的MKR令牌。

治理攻擊

2019年12月,Micah Zoltu指出了如何攻擊治理合約。基本思想是積累足夠的MKR代幣,用攻擊者惡意的治理合約替換現有的治理合約。這樣,惡意治理合約便能夠使攻擊者完全控制系統,并撤回系統以及Dai中的任何抵押品。

安全公司:APE空投遭閃電貸攻擊,攻擊者套利約60564枚APE:3月18日消息,BlockSec告警系統檢測到APE空投遭受閃電貸攻擊,攻擊者套利了約60564枚APE代幣,價值約40萬美元。攻擊者首先借用BAYC代幣flashloan并贖回BAYC NFTs。然后BAYC NFTs被用于在Airdrop Grapes Token合約(0x025c6da5bd0e6a5dd1350fda9e3b6a614b205a1f)中索賠獎勵。在獲得獎勵后,NFT將被歸還并用于鑄造BAYC代幣,這些代幣隨后將用于償還閃電貸款。[2022/3/18 14:04:48]

為了減少所需的MKR代幣數量,他建議在對新的治理合約進行投票時執行攻擊。目前,在治理合約中已鎖定192,910個MKR代幣。但是,如果將兩個或三個合約與類似的代幣分發并行地進行投票,則攻擊者將需要較少的代幣。

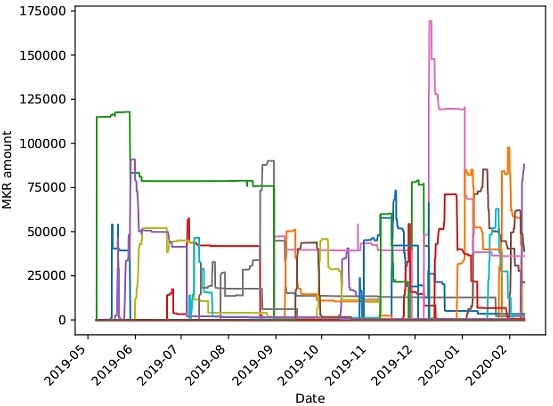

如下圖所示,這種情況過去經常發生:

去中心化借貸平臺Ruler Protocol支持閃電貸功能:3月8日消息,去中心化借貸平臺 Ruler Protocol 官方表示,平臺將支持閃電貸,單筆執行費用為 0.085%。[2021/3/8 18:25:19]

明顯的攻擊策略是通過智能合約對所需的MKR代幣進行眾籌,并向每位攻擊者支付一定份額的獎金。但是,攻擊者可能需要積累大約5萬個MKR代幣,才能有機會在沒有Maker注意到這些動作的情況下攻擊系統。

新攻擊策略:閃電貸

但是,如果我們考慮使用閃電貸,則可以完全取消大量MKR代幣的要求。閃電貸是一個相當新的概念,因此在此進行簡要說明。通常,借貸人必須提供抵押品以在DeFi項目中獲得貸款。例如,在Maker中,A可以通過存入ETH借用Dai。這是必需的,這是在弱身份和經濟上合理的代理人的模型下運作的。

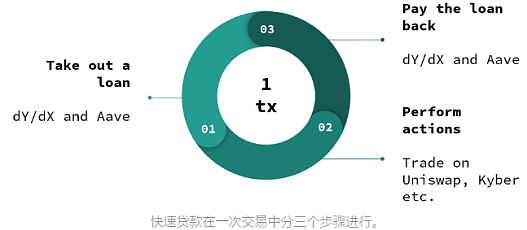

閃電貸取消了這個要求,因為它僅在單個交易中發生:

1.A從閃電貸流動性提供者(如Aave或dYdX)中提取貸款。

慢霧發布Value DeFi協議閃電貸攻擊簡要分析:據慢霧區消息,Value DeFi遭遇閃電貸攻擊的分析如下:

1.攻擊者先從Aave中借出8萬個ETH;

2.攻擊者使用8萬個ETH在Uniswap WETH/DAI池中用閃電貸借出大量DAI和在Uniswap WETH/DAI兌換大量USDT;

3.用戶調用ValueMultiVaultBank合約的deposit合約使用第2步中小部分DAI進行充值,該合約中一共有3種資產,分別是3CRV、bCRV、和cCRV。該合約在鑄幣時會將bCRV, cCRV轉換成以3CRV進行計價,轉換完成后,Value Defi合約根據總的3CRV價值和攻擊者充值的DAI數量計算mVUSD鑄幣的數量;

4.攻擊者在Curve DAI/USDC/USDT池先使用第二步中剩余的大部分DAI和USDT兌換USDC,拉高USDC/3CRV的價格;

5.攻擊者發起3CRV提現,這時會先將合約中的bCRV, cCRV轉換成以3CRV計價,由于USDC/3CRV價格已被拉高,導致bCRV, cCRV能換算成更多的3CRV;

6.攻擊者使用3CRV換回DAI,并在Uniswap中兌換回ETH,然后歸還Aave的閃電貸 。

總結:由于 Value Defi 合約在鑄幣過程中將合約資產轉換成 3CRV 時依賴 Curve DAI/USDC/USDT 池 中 USDC/3CRV的價格,導致攻擊者可以通過操控 Curve DAI/USDC/USDT 池 中 USDC/3CRV 的價格來操控 mVUSD/3CRV 的價值,從而獲利。[2020/11/15 20:52:09]

2.A執行一些動作(例如,對Uniswap,Fulcrum,Kyber等進行套利交易)。

MakerDAO發起有關緩解閃電貸風險的執行投票:金色財經報道,據官方博客消息,治理促進者和Maker Foundation智能合約團隊已將一系列執行投票納入投票系統。其中包括:1.增加GSM暫停延遲,從12小時增加到72小時;2.取消對Oracle Freeze模塊的授權;3.取消清算斷路器的授權。這些更改是對閃電貸風險增加的緊急應對措施。[2020/10/31 11:16:55]

A償還了利息的閃電貸。

閃電貸之所以有效,是因為以太坊虛擬機的設計方式:

如果在該交易期間的任何時候,閃電貸失敗,那么整個交易將被還原。因此,A可以無償承擔貸款風險,如果無法償還貸款,那就像從未承擔過一樣。流動性提供者也獲得了勝利:他們只有在A能夠償還貸款的情況下才借出資金。

利用閃電貸和 Oracle進行操縱套利

2月14日和2月18日,發生了兩起涉及閃電貸的事件,導致bZx停止了平臺。在第一筆交易中,單筆閃電貸就能賺取1193 ETH(約298250美元)的利潤。該交易使用智能合約執行,該合約在wBTC上開設了Fulcrum的空頭頭寸。在同一筆交易中,該筆交易從Compound借出了wBTC貸款,并在Kyber的Uniswap儲備金上進行了wBTC的交易,導致滑點最終也降低了Fulcrum的價格,可以在bZx的事后評估中找到完整的詳細信息。

(頭等倉注:Fulcrum 是一款提供簡單、有效的貸款和保證金交易方式的產品,并稱目前是首個也是唯一完全無需信任的保證金平臺,免授權、免手續費,也無需創建賬戶。)

同樣,第二起事件發生在2月18日,在一次交易中獲利2378 ETH(約600000美元)。該交易涉及初始借入7500 ETH以在Synthetix?的 sUSD 上買入多頭頭寸。

對于攻擊,假設50k MKR就足夠了。即使在實踐中,代幣的數量可能會更多,閃電貸款的概念如何使Maker的安全難以保證,而不會造成治理延遲。以一種幼稚的方法,攻擊者可以借一筆小額貸款購買5萬個MKR代幣。

以目前的匯率,攻擊者需要大約485000 ETH來購買該數量的MKR,只有一個交易所Kyber有足夠的可用容量。但是,攻擊者還可以利用多個交易所從Kyber購買38k MKR,從Uniswap購買11.5k MK,從Switcheo購買500 MKR,總計378940 ETH。這個數字仍然很高,但已經減少了近100,000 ETH!

攻擊者可以使用上面的 Oracle操作策略來有效降低Kyber和Uniswap上的MKR價格。這是MKR的兩個最大的提供者,并且顯示出容易受到oracle價格操縱的影響,需要進一步分析以確定MKR價格可以降低多少。但是,在像wBTC這樣的流動性較低的代幣上,攻擊者能夠將價格波動操縱大約285%。

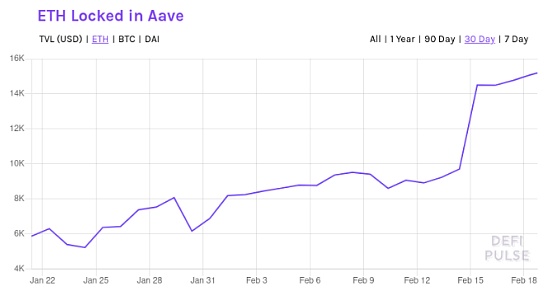

即使使用oracle操作,也需要大量ETH來執行對Maker的攻擊。攻擊者可以通過在同一筆交易中提取兩筆閃電貸款來增加其流動性。Aave和dYdX保護自己免受重新進入的侵害,并且在單筆交易中僅允許一筆閃電貸款,但是攻擊者可以在同一筆交易中從這兩種協議借用ETH。

組合方案

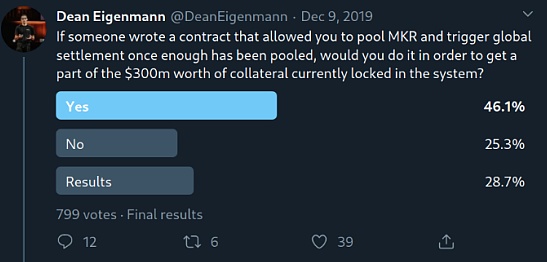

顯然,可以將眾籌和閃電貸結合起來。使用約107k ETH的可用流動性,有可能從Kyber獲得約10800 MKR。這樣一來,多個攻擊者就可以將合計50k MKR的所需數量減少到大約39.2k MKR。正如非正式的Twitter調查顯示,似乎有些人確實對這種攻擊感興趣:

還應注意,排名前四的帳戶持有人(實際上是五個,但不考慮當前的Maker治理合約)能夠在無需眾籌的情況下執行攻擊。

最好的攻擊時機

一旦可以通過閃電貸池獲得足夠的流動性(使用或不使用oracle操作的組合),任何人都可以接管Maker治理合約。當流動性池達到該閾值時,一旦Maker開始投票,Maker就需要確保MKR代幣分配得盡可能少。如果在此投票過程中的任何時候分發MKR都可以利用此漏洞,則可以剝奪任何抵押品。

攻擊者將能夠竊取價值7億美元的ETH抵押品,并能夠隨意創造新的Dai。由于Dai被用作其他協議的支持抵押品,因此這種攻擊將遍及整個DeFi項目。此外,攻擊者還可以利用他的Dai交易價值約2.3億美元的其他貨幣。

對策

Maker 應修訂新的治理合約,防止閃電貸攻擊它的系統。具體來說,Maker 基金會應該能夠檢查新的治理合約中是否存在惡意代碼,并給予足夠的時間做出反應。最低限度,新的治理合約不應在單個交易中生效。這樣,攻擊者可能無法從攻擊中獲利,從而無法償還閃電貸。

如果攻擊者無法償還閃電貸,那么攻擊就永遠不會發生。

Maker將在2020年2月21日將此類合約進行表決。擬議的合約將激活治理安全模塊(Governance Security Module),并防止此類閃電貸攻擊。

Tags:MKRCRVMAKEMakermkr幣什么時候發行的3CRV幣makerdao下載makerdao創始人mushgain

金色財經 區塊鏈2月24日訊 瑞典中央銀行(Sveriges Riksbank)將很快試行基于區塊鏈的國家數字貨幣.

1900/1/1 0:00:00最近,諸多交易所在積極推出杠桿ETF。贊同的聲音認為多種衍生品的出現有利于加密繁榮,反對的聲音則認為,新玩法背后是交易所引流的手段,杠桿ETF對于散戶并不友好.

1900/1/1 0:00:00FTX x PAXG交易大賽在即,將送出價值近四萬元黃金幣!(參賽詳情請見文末海報內容)日前,由Paxos信托公司推出的加密黃金幣PAX Gold(PAXG)正式上線數字資產衍生品交易所FTX.

1900/1/1 0:00:00據IPO早知道消息,2月19日,面向金融機構輸出解決方案的平安集團旗下的獨角獸公司金融壹賬通(NYSE:OCFT)正式發布上市以來的首份年度報告.

1900/1/1 0:00:00金色周刊是金色財經推出的一檔每周區塊鏈行業總結欄目,內容涵蓋一周重點新聞、行情與合約數據、礦業信息、項目動態、技術進展等行業動態。本文是其中的合約周刊,帶您一覽本周的合約市場數據.

1900/1/1 0:00:00BSV項目基礎資料 北京時間2018年11月16日凌晨0點40分,BCH進行一場備受矚目的硬分叉,數字貨幣史上第一次算力戰打響.

1900/1/1 0:00:00